En abril de 2026, el equipo de Wordfence confirmó y divulgó una vulnerabilidad de carga arbitraria de archivos en Slider Revolution 7, el plugin de sliders premium instalado en más de 4 millones de sitios WordPress. La falla permite que usuarios autenticados con permisos de suscriptor o superior suban archivos sin las restricciones de tipo adecuadas, abriendo la puerta a la ejecución remota de código malicioso. El parche está disponible desde la versión 7.0.10.

En 30 segundos

- La vulnerabilidad Slider Revolution WordPress afecta versiones anteriores a 7.0.10 (rama v7) y 6.7.37 (rama v6).

- Es autenticada: un atacante necesita credenciales de suscriptor o superior, lo que la hace explotable en sitios con registro abierto.

- El vector de ataque es la carga de archivos sin validación de tipo, lo que permite subir scripts PHP disfrazados.

- Wordfence publicó el aviso oficial en mayo de 2026; el parche ya estaba disponible desde fines de abril.

- Actualizar es obligatorio. Si no podés hacerlo ahora, deshabilitá el registro público de usuarios como medida temporal.

WordPress es un sistema de gestión de contenidos (CMS) de código abierto desarrollado por WordPress.org para crear y administrar sitios web, blogs y tiendas en línea. Lanzado en 2003, potencia más del 40% de los sitios con CMS en Internet.

¿Qué es la vulnerabilidad de carga arbitraria de archivos en Slider Revolution?

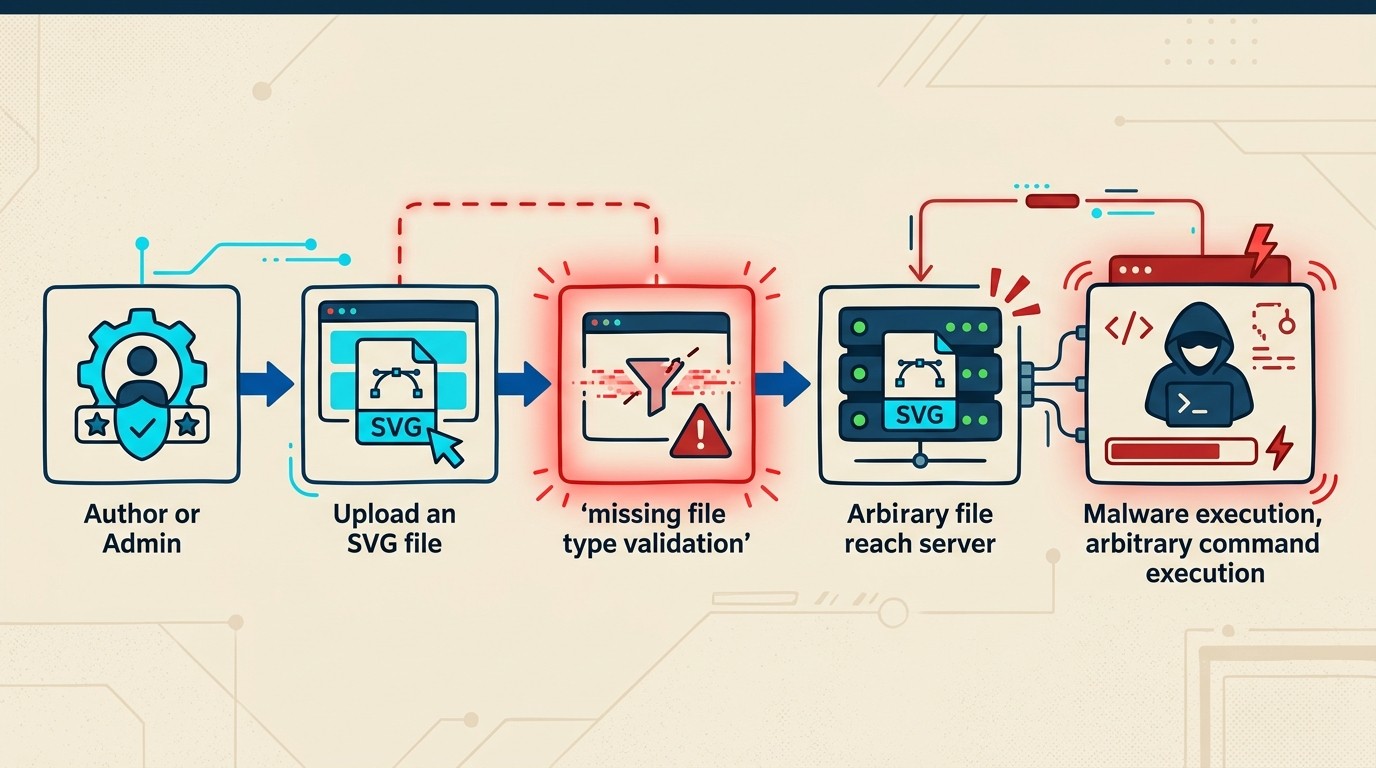

Una vulnerabilidad de carga arbitraria de archivos (arbitrary file upload) ocurre cuando un plugin permite subir archivos al servidor sin validar correctamente su tipo o extensión. En términos concretos: en vez de aceptar solo imágenes JPG o PNG, el sistema acepta cualquier cosa, incluidos scripts PHP que el servidor luego puede ejecutar.

En el caso de Slider Revolution 7, la falla es «autenticada», lo que significa que el atacante necesita estar logueado en el sitio. No es explotación anónima desde internet. Eso sí: si tu WordPress tiene registro abierto (cualquier visitante puede crear una cuenta de suscriptor), el requisito de autenticación no protege mucho. Cualquier persona con una cuenta básica puede aprovecharla.

Slider Revolution es un plugin premium de sliders y presentaciones visuales para WordPress, con más de 4 millones de instalaciones activas. Lo desarrolla ThemePunch, y se vende tanto de forma directa como bundleado con decenas de temas premium de Envato.

Versiones afectadas y parches disponibles

Hay dos ramas activas del plugin, y las dos tuvieron que parchearse:

| Rama | Versiones vulnerables | Versión parcheada | Disponible desde |

|---|---|---|---|

| Slider Revolution 7 | 7.0.0 a 7.0.9 | 7.0.10 | Abril 2026 |

| Slider Revolution 6 | 6.0.0 a 6.7.36 | 6.7.37 | Abril 2026 |

Si instalaste Slider Revolution hace unos meses y no lo actualizaste, hay una probabilidad alta de que estés corriendo una versión afectada. Ambas ramas tienen parche disponible desde el sitio oficial de ThemePunch y desde los canales de distribución de los temas que lo incluyen.

Un dato importante: Slider Revolution no está en el repositorio público de WordPress.org porque es un plugin premium. Eso significa que el sistema de actualizaciones automáticas de WordPress solo funciona si tenés registrada tu licencia activa. Sin licencia, no te llega la notificación de actualización (y muchos sitios que lo instalaron bundleado con un tema nunca registraron nada).

¿Cómo verificar si tu sitio está afectado?

Primero lo primero: revisá qué versión tenés instalada.

Entrá a Plugins > Plugins instalados en tu dashboard de WordPress y buscá «Slider Revolution» o «Revolution Slider». Vas a ver el número de versión ahí mismo. Si el número de versión es menor a 7.0.10 (en la rama 7) o menor a 6.7.37 (en la rama 6), el sitio está afectado.

Si tenés Wordfence instalado, según su aviso oficial, la vulnerabilidad está catalogada y los escaneos de seguridad deberían detectarla como plugin desactualizado vulnerable. Si Wordfence Free no la marca, podés forzar un escaneo manual desde Wordfence > Escanear.

Otro lugar donde mirar: los logs de carga de archivos. Si tenés acceso a los logs del servidor, chequeá si hubo actividad inusual en la carpeta wp-content/uploads/revslider/ en las últimas semanas. Archivos con extensión .php ahí adentro son una señal de alerta seria.

Riesgos de seguridad: qué puede hacer un atacante

Ponele que alguien con una cuenta de suscriptor en tu WordPress aprovecha esta falla. ¿Qué puede lograr?

El vector más directo: subir un archivo PHP disfrazado (un webshell o una backdoor) a la carpeta de uploads. Una vez que ese archivo está en el servidor y es accesible via web, el atacante puede ejecutar comandos en el sistema operativo, leer archivos de configuración como wp-config.php (donde están las credenciales de base de datos), listar el contenido del servidor o establecer acceso persistente aunque después cambiés todas las contraseñas de WordPress.

Con acceso a wp-config.php, las credenciales de la base de datos quedan expuestas. Desde ahí, un atacante puede leer todos los emails y datos de usuarios, modificar contenido, crear cuentas administradoras, o directamente extraer y vender la base de datos completa.

¿Alguien verificó explotación activa en la práctica? Wordfence no reportó evidencia de explotación masiva al momento de publicar el aviso, pero la ventana entre el parche y la divulgación pública es siempre el período más riesgoso.

Cómo actualizar Slider Revolution de forma segura

Acá viene lo importante: no lo actualices como si fuera cualquier plugin de WordPress.org. El proceso tiene particularidades.

Si tenés licencia activa registrada

Deberías ver la notificación de actualización en Plugins > Plugins instalados directamente. Antes de hacer clic en «Actualizar», hacé un backup completo del sitio (archivos + base de datos). WPVivid, que aparece en la lista de plugins del sitio, sirve para esto. Un backup que tardó 10 minutos puede ahorrarte horas de recuperación si algo sale mal.

Después de actualizar, revisá que tus sliders existentes sigan funcionando. Abrí el editor de Slider Revolution, verificá que carguen los sliders, y chequeá el frontend de las páginas donde están incrustados.

Si lo instalaste bundleado con un tema (sin licencia propia)

Este es el escenario más común y más problemático. Si compraste un tema en Themeforest que incluía Slider Revolution, el plugin vino «de regalo» sin licencia propia. En ese caso, tenés dos caminos:

- Comprás una licencia en sliderrevolution.com y la registrás en tu WordPress para recibir actualizaciones directas.

- Descargás el ZIP de la última versión del plugin directamente desde tu cuenta de Themeforest o desde el sitio del tema, y lo subís manualmente via Plugins > Añadir nuevo > Subir plugin. NO lo desinstalés antes de subir la nueva versión, o perdés la configuración de tus sliders.

La opción de descargar manualmente funciona, pero requiere que el desarrollador del tema haya actualizado su paquete. Algunos lo hacen rápido, otros tardan semanas (que en términos de seguridad es una eternidad).

Alternativas y contexto: ¿vale la pena seguir con Slider Revolution?

La pregunta aparece siempre que un plugin popular tiene una vulnerabilidad seria. La respuesta honesta: Slider Revolution actualizado a 7.0.10 es seguro de usar. El historial del plugin incluye otras vulnerabilidades en el pasado (la más famosa fue en 2014, y fue devastadora), pero ThemePunch históricamente respondió con parches relativamente rápidos.

Si estás evaluando alternativas, Elementor tiene módulo de slider integrado, y Swiper.js es una opción sin overhead de plugin si trabajás con un desarrollador. Ninguna alternativa es inherentemente más segura; todo depende de qué tan activo sea el mantenimiento.

Lo que sí conviene hacer independientemente de si cambiás o no: revisar quién tiene acceso de suscriptor en tu sitio. Si el registro está abierto y no lo necesitás, cerralo desde Ajustes > General > Cualquiera puede registrarse (destildá esa opción).

Mejores prácticas de seguridad en plugins WordPress

Esta vulnerabilidad es un buen recordatorio de algunas cosas que conviene tener incorporadas como rutina:

- Actualizaciones automáticas para plugins de seguridad: habilitá las actualizaciones automáticas al menos para plugins que tocás poco y que son de proveedores confiables.

- Principio de mínimo privilegio: no des roles de editor o administrador a usuarios que solo necesitan publicar. Revisá los roles asignados regularmente.

- Autenticación de dos factores: si un atacante necesita credenciales para explotar la falla, 2FA hace esas credenciales mucho más difíciles de conseguir. Wordfence tiene 2FA integrado.

- Monitoreo de integridad de archivos: Wordfence escanea cambios en archivos del núcleo y plugins. Si alguien sube un webshell, el escaneo debería detectar el archivo nuevo.

- Backups regulares y testeados: un backup que nunca se probó puede ser inútil cuando más lo necesitás. Para sitios en hosting de donweb.com, los planes incluyen backups automáticos que pueden ser el primer rescate ante una infección.

Preguntas Frecuentes

¿Qué es exactamente la vulnerabilidad de Slider Revolution?

Es una falla de tipo «arbitrary file upload» autenticada en el plugin Slider Revolution para WordPress. Permite que un usuario logueado con permisos básicos (suscriptor o superior) suba archivos sin que el plugin valide correctamente el tipo de archivo, lo que abre la posibilidad de subir scripts PHP maliciosos que el servidor luego ejecuta. Afecta versiones anteriores a 7.0.10 (rama v7) y 6.7.37 (rama v6).

¿Cómo sé si mi sitio está afectado por esta vulnerabilidad?

Revisá la versión del plugin en Plugins > Plugins instalados en tu dashboard de WordPress. Si la versión instalada es menor a 7.0.10 (para la rama 7) o menor a 6.7.37 (para la rama 6), el sitio tiene el plugin vulnerable. También podés usar el escáner de Wordfence para detectarlo automáticamente.

¿Cómo actualizo Slider Revolution sin perder mis sliders?

La clave es NO desinstalar el plugin antes de actualizar. Si tenés licencia activa, usá el botón «Actualizar» directamente desde el panel. Si lo instalaste bundleado con un tema, descargá el ZIP de la última versión y subilo via Plugins > Añadir nuevo > Subir plugin: esto reemplaza los archivos pero preserva la configuración. Hacé siempre un backup completo antes.

¿Es seguro usar Slider Revolution en 2026?

Actualizado a la versión 7.0.10 o 6.7.37, sí. ThemePunch publicó el parche antes de la divulgación pública de la vulnerabilidad, lo que es una buena señal. El historial del plugin incluye vulnerabilidades pasadas, pero también respuestas relativamente rápidas. El riesgo real viene de no actualizar, no del plugin en sí.

¿Qué versión de Slider Revolution debo descargar?

Para la rama 7: la versión 7.0.10 o superior. Para la rama 6: la versión 6.7.37 o superior. Descargala desde tu cuenta en sliderrevolution.com (si tenés licencia directa) o desde el panel de tu tema en Themeforest (si vino bundleado). No hay versión del plugin en el repositorio público de WordPress.org porque es premium.

Conclusión

La vulnerabilidad Slider Revolution WordPress confirmada en mayo de 2026 es seria, pero tiene parche disponible desde abril. El escenario de riesgo real es el de los sitios que tienen el plugin instalado vía bundle de tema, sin licencia registrada, y que por lo tanto no reciben notificaciones de actualización automáticas. Esos sitios probablemente siguen en versiones vulnerables hoy.

Si administrás uno o más sitios WordPress con Slider Revolution, la acción es simple: chequeá la versión, hacé el backup de rigor, y actualizá. Si no podés hacerlo de inmediato, deshabilitar el registro público de usuarios reduce el riesgo mientras esperás. El resto viene después: revisar permisos, activar 2FA, y asegurarte de que Wordfence esté escaneando regularmente.

Fuentes

- Wordfence – Aviso oficial de la vulnerabilidad en Slider Revolution 7

- ThemePunch – Changelog oficial de Slider Revolution

- WPScan – Base de datos de vulnerabilidades del plugin revslider

- Patchstack – Registro de vulnerabilidades de Slider Revolution

- Infosecurity Magazine – Cobertura de la falla en el plugin