El CVE-2026-3454, publicado el 5 de mayo de 2026, es una vulnerabilidad de Insecure Direct Object Reference (IDOR) en el plugin GenerateBlocks para WordPress. Afecta todas las versiones hasta la 2.2.0 inclusive y permite a cualquier usuario con rol Colaborador extraer emails de autores y metadatos privados de posts arbitrarios. La versión 2.2.1 corrige el problema.

En 30 segundos

- CVE-2026-3454: IDOR en GenerateBlocks ≤ 2.2.0, publicado el 5 de mayo de 2026, con CVSS 7.5 (alto).

- Un Colaborador autenticado puede extraer emails de autores y metadatos privados de cualquier post del sitio, sin necesitar permisos sobre ese post específico.

- El fallo está en el endpoint REST

/wp-json/generateblocks/v1/dynamic-tag-replacements, que verifica capacidad genérica pero no acceso al objeto específico. - Sitios con múltiples autores o colaboradores externos son los más expuestos.

- Solución: actualizar a GenerateBlocks 2.2.1 o superior.

CVE-2026-3454: qué es la vulnerabilidad IDOR en GenerateBlocks

GenerateBlocks es un plugin de bloques para WordPress que extiende el editor Gutenberg con bloques personalizados de texto, imágenes y contenido dinámico. Tiene más de 400.000 instalaciones activas según el repositorio oficial. La versión 2.2.0 y anteriores incluyen una falla de autorización en uno de sus endpoints REST que, según la entrada oficial del CVE, recibió un puntaje CVSS 3.1 de 7.5 sobre 10 (vector: AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:N/A:N).

Traducido al castellano: atacable desde la red, sin complejidad especial, con acceso de usuario básico, sin interacción del usuario víctima. El impacto es alto en confidencialidad.

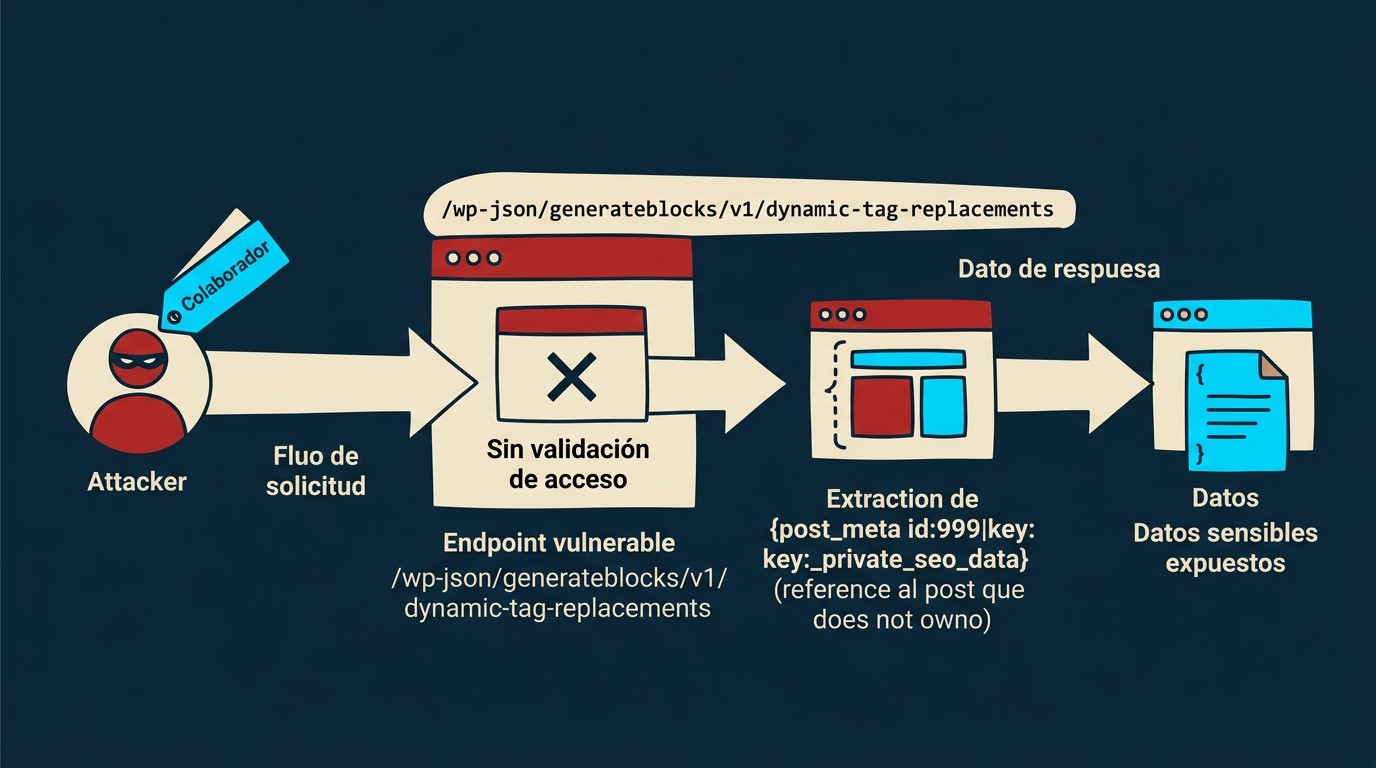

Cómo funciona el ataque IDOR en este plugin

IDOR (Insecure Direct Object Reference) es una falla de control de acceso a nivel de objeto. La lógica general de WordPress valida si un usuario tiene cierta capacidad (por ejemplo edit_posts), pero no necesariamente si ese usuario tiene permiso sobre el objeto específico que está solicitando.

Acá viene lo concreto: el endpoint /wp-json/generateblocks/v1/dynamic-tag-replacements de GenerateBlocks verifica que quien llama tenga la capacidad edit_posts (que cualquier Colaborador tiene por defecto), pero no valida si ese usuario tiene acceso al post con el ID que le pasás en el parámetro. El parámetro id es controlado por el atacante.

Ponele que sos un Colaborador de un sitio con veinte autores. Mandás una request como esta:

GET /wp-json/generateblocks/v1/dynamic-tag-replacements?content={post_title id:47|link:author_email}

El endpoint procesa el tag dinámico, resuelve el post con ID 47 (que puede ser un borrador privado de otro autor), y te devuelve el email del autor de ese post. No importa que vos no tengas permiso sobre ese post. La validación nunca ocurrió.

El mismo mecanismo aplica para metadatos: {post_meta id:47|key:_shipping_address} te puede devolver cualquier valor de meta que no esté explícitamente protegido, incluyendo datos de configuración, valores personalizados de campos, y cualquier cosa que un plugin haya guardado en la tabla wp_postmeta.

Qué datos puede extraer un atacante

Hay dos payloads documentados en la descripción técnica del CVE:

- Emails de autores: usando

{post_title id:<target>|link:author_email}se obtiene el email del usuario que creó cualquier post del sitio. - Metadatos arbitrarios: usando

{post_meta id:<target>|key:<meta_key>}se extrae cualquier valor de post meta no protegido.

¿Qué metadatos son «sensibles» en la práctica? Depende del stack de cada sitio, pero en sitios reales aparecen cosas como: claves de licencia de plugins guardadas en postmeta, datos de configuración de formularios, campos personalizados con información de contacto, e incluso tokens de integración en algunos setups.

Los emails de autores son el dato más universalmente útil para un atacante: sirven para ataques de phishing dirigidos, para intentos de acceso por credential stuffing, o simplemente para mapear la estructura de usuarios de un sitio antes de intentar algo más agresivo.

¿Quién está en riesgo?

El requisito mínimo para explotar esta vulnerabilidad es tener una cuenta activa con capacidad edit_posts. En WordPress, eso incluye los roles Colaborador, Autor, Editor y Administrador. El rol Suscriptor no tiene esa capacidad, así que no puede aprovecharse.

Los contextos con mayor exposición:

- Sitios multiautor: cualquier colega con acceso básico puede mapear los emails de todos los demás autores.

- Agencias que dan acceso a clientes: un cliente con rol Colaborador puede explorar datos de otros proyectos si el sitio es compartido.

- Plataformas de contenido con registro abierto: si cualquiera puede registrarse y publicar borradores, la superficie de ataque es grande.

- Multisite: según el setup, el alcance podría cruzar entre sitios de la red.

Un sitio personal con un solo autor y sin colaboradores externos tiene riesgo mínimo. El problema escala con la cantidad de usuarios.

Cómo detectar si tu sitio está vulnerable

El chequeo más directo: andá a Plugins > Plugins instalados en tu WordPress y buscá GenerateBlocks. Si la versión es 2.2.0 o menor, estás expuesto.

Si usás herramientas de monitoreo de vulnerabilidades como el plugin WPVulnerability o el plugin Wordfence (con licencia activa), deberían alertarte sobre este CVE en las próximas horas o días desde que se publique la base de datos. Wordfence ya tiene la entrada documentada según los datos de la vulnerabilidad.

Para un chequeo más completo del estado general de los roles: andá a Usuarios > Todos los usuarios y filtrá por rol Colaborador. Cualquier usuario ahí tiene, técnicamente, la capacidad de explotar este fallo si la versión del plugin es vulnerable. No es que todos lo vayan a hacer, pero es bueno saber cuánta superficie tenés.

Pasos para protegerse de la vulnerabilidad IDOR GenerateBlocks

La acción principal es actualizar GenerateBlocks a la versión 2.2.1 o superior. El parche corrige la falta de validación de acceso al objeto específico en el endpoint REST afectado. Podés hacerlo desde el panel de WordPress en Plugins > Actualizaciones disponibles, o vía WP-CLI con wp plugin update generateblocks.

La actualización en sí es sencilla y no debería romper nada del diseño existente (el fix es a nivel de validación de permisos, no de comportamiento del bloque).

Acciones complementarias mientras esperás o si no podés actualizar de inmediato:

- Revisá qué usuarios tienen rol Colaborador o superior y si todos deben tenerlo. El principio de mínimo privilegio acá aplica directamente.

- Si tenés acceso a los logs del servidor web, buscá llamadas al endpoint

/wp-json/generateblocks/v1/dynamic-tag-replacementscon parámetros que incluyanid:distintos a los posts del propio usuario. No es fácil de detectar a ojo, pero vale el ejercicio. - Si usás un WAF como el de Wordfence, activá el modo de firewall extendido: puede bloquear payloads malformados incluso antes de que lleguen al endpoint.

Para sitios en producción en hosting compartido o VPS donde el tiempo de actualización es crítico, tener un plan de respuesta rápida hace la diferencia. Si buscás un entorno con buena gestión de actualizaciones automáticas para WordPress, donweb.com tiene planes de hosting administrado con notificaciones de seguridad incluidas.

Mejores prácticas para securizar plugins de bloques

Este CVE pone el foco en un problema que va más allá de GenerateBlocks: los plugins de bloques con funcionalidades dinámicas son una superficie de ataque que a veces se revisa menos que los plugins de formularios o los de autenticación.

La falla conceptual acá es la diferencia entre validar capacidad (¿puede este usuario editar posts en general?) y validar acceso al objeto (¿puede este usuario acceder a este post específico?). WordPress tiene mecanismos para ambas cosas. current_user_can('edit_post', $post_id) hace la segunda validación. Saltearla es el error típico en endpoints REST de plugins.

Para auditar otros plugins de bloques instalados:

- Buscá plugins con endpoints REST propios (revisá si tienen archivos en

includes/rest-api/o similar). - Verificá si esos endpoints usan

current_user_can('edit_post', $id)en vez de solocurrent_user_can('edit_posts'). - Si usás CoBlocks, Kadence Blocks u otros plugins de bloques con contenido dinámico, revisá sus changelogs recientes por fixes relacionados a autorización.

Tabla: versiones afectadas y estado del parche

| Versión | Vulnerable | Acción recomendada |

|---|---|---|

| GenerateBlocks ≤ 2.2.0 | Sí | Actualizar inmediatamente a 2.2.1 |

| GenerateBlocks 2.2.1 | No | Ninguna (parche aplicado) |

| GenerateBlocks ≥ 2.2.1 | No | Mantener actualizaciones activas |

Errores comunes al manejar este tipo de vulnerabilidades

Error 1: Asumir que solo el admin puede explotar una falla de autorización. Este CVE requiere solo rol Colaborador. En sitios con guest posting, colaboradores de terceros o integraciones externas, ese rol lo puede tener alguien que no conocés personalmente. No esperés a que sea solo un problema «interno».

Error 2: No actualizar porque «el plugin no es crítico para el sitio». GenerateBlocks puede estar activo aunque no uses todos sus bloques. Si lo instalaste hace un año para una función puntual y quedó ahí, igual está corriendo el endpoint REST vulnerable. Revisá qué plugins tenés activos, no solo los que usás a diario.

Error 3: Creer que deshabilitar la REST API protege el sitio. Deshabilitar la REST API globalmente rompe funcionalidades de WordPress y de otros plugins. La solución correcta acá es actualizar el plugin, no intentar bloquear la API de forma genérica. Además, si usás bloques Gutenberg, la REST API la necesitás activa.

Preguntas Frecuentes

¿Qué es el CVE-2026-3454 en GenerateBlocks?

Es una vulnerabilidad de Insecure Direct Object Reference (IDOR) en el plugin GenerateBlocks para WordPress, publicada el 5 de mayo de 2026. Afecta todas las versiones hasta la 2.2.0 y permite a un usuario con rol Colaborador extraer emails de autores y metadatos de posts arbitrarios a través del endpoint REST de tags dinámicos. El parche está disponible en la versión 2.2.1.

¿Mi sitio WordPress está afectado por esta vulnerabilidad IDOR?

Estás afectado si tenés GenerateBlocks instalado y activo en versión 2.2.0 o anterior, y si tu sitio tiene al menos un usuario con rol Colaborador, Autor o Editor. Si sos el único usuario del sitio y usás rol Administrador, el riesgo práctico es bajo. Verificá la versión del plugin en el panel de administración de WordPress.

¿Cómo funciona el ataque IDOR en plugins de bloques?

El endpoint REST /wp-json/generateblocks/v1/dynamic-tag-replacements procesa tags dinámicos como {post_meta id:X|key:Y} y resuelve el contenido del post con el ID especificado. El fallo es que solo verifica si el usuario tiene capacidad edit_posts en general, sin verificar si tiene permiso sobre ese post específico. Un Colaborador puede pasar cualquier ID de post y acceder a sus datos.

¿Qué datos pueden robar los atacantes con esta vulnerabilidad?

Principalmente dos tipos: emails de los autores de cualquier post del sitio (usando el payload {post_title id:X|link:author_email}), y valores de metadatos de posts no protegidos explícitamente (usando {post_meta id:X|key:campo}). El alcance real depende de qué datos estén guardados en postmeta en cada instalación específica.

¿Cómo actualizar y protegerme de GenerateBlocks 2.2.0?

Actualizá a GenerateBlocks 2.2.1 o superior desde Plugins > Actualizaciones en tu panel de WordPress, o ejecutando wp plugin update generateblocks vía WP-CLI. La actualización corrige la validación de acceso por objeto en el endpoint REST afectado. Como medida adicional, revisá qué usuarios tienen rol Colaborador o superior y si todos los accesos están justificados.

Conclusión

El CVE-2026-3454 en GenerateBlocks es un caso claro de un error que se evita con una sola línea de código: validar el acceso al objeto específico, no solo la capacidad genérica. El parche en 2.2.1 lo resuelve y la actualización no presenta riesgos de compatibilidad documentados.

Lo que deja este CVE como lección más amplia: los plugins de bloques con funcionalidades dinámicas merecen el mismo nivel de atención de seguridad que cualquier otro plugin de formularios o autenticación. El hecho de que sean «de diseño» no los hace inmunes a fallos de autorización. Si administrás sitios WordPress con equipos de varios autores o colaboradores externos, auditar los roles y los plugins con endpoints REST propios es una tarea que vale hacer al menos una vez por trimestre.

Actualizá GenerateBlocks ahora. Es el paso más corto.