CVE-2026-6261 es una vulnerabilidad de ejecución remota de código (RCE) con CVSS 8.8 (Alta) que afecta al tema Betheme de MuffinGroup en todas las versiones hasta la 28.4 inclusive. La función upload_icons() descomprime archivos ZIP controlados por el atacante en un directorio público sin validar los tipos de archivo extraídos, permitiendo a cualquier usuario con rol de autor o superior subir PHP malicioso y ejecutar código arbitrario en el servidor. La divulgación pública fue el 5 de mayo de 2026; el parche (versión 28.4.1.1) estuvo disponible desde el 21 de abril.

En 30 segundos

- Betheme 28.4 y anteriores tiene una falla crítica (CVSS 8.8) que permite RCE a usuarios autenticados con rol de autor.

- La función

upload_icons()descomprime ZIPs sin validar extensiones, dejando PHP malicioso en/wp-content/uploads/. - MuffinGroup lanzó el parche en la versión 28.4.1.1 el 21 de abril de 2026 — si no actualizaste, tu sitio está expuesto.

- El riesgo es mayor en sitios con múltiples autores, agencias o equipos de marketing con acceso editorial.

- Actualizar es la acción inmediata; después auditá los accesos y escaneá la carpeta de uploads.

MuffinGroup Es la empresa desarrolladora del tema Betheme para WordPress, especializada en la creación de temas y plugins para construcción de sitios web profesionales.

¿Qué es CVE-2026-6261? La Betheme vulnerabilidad RCE 2026 que tenés que conocer

Betheme es uno de los temas premium más usados del ecosistema WordPress, con centenares de miles de instalaciones activas a nivel global. Lo usan desde agencias de diseño hasta tiendas WooCommerce de todo tipo. Ese volumen de adopción es exactamente la razón por la que esta vulnerabilidad es seria.

Según el registro oficial en Vulnerability-Lookup de CIRCL, la falla fue reportada por Craig Smith y Leonid Semenenko, divulgada públicamente el 5 de mayo de 2026, y notificada a MuffinGroup el 14 de abril. El vector CVSS es AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H: acceso de red, baja complejidad, privilegios bajos, sin interacción del usuario, e impacto total en confidencialidad, integridad y disponibilidad. No hay mucho margen para la tranquilidad acá.

MuffinGroup publicó la versión parcheada 28.4.1.1 el 21 de abril de 2026, antes de la divulgación pública. El detalle técnico de explotación quedó bajo embargo hasta el 5 de mayo. Ahora es público.

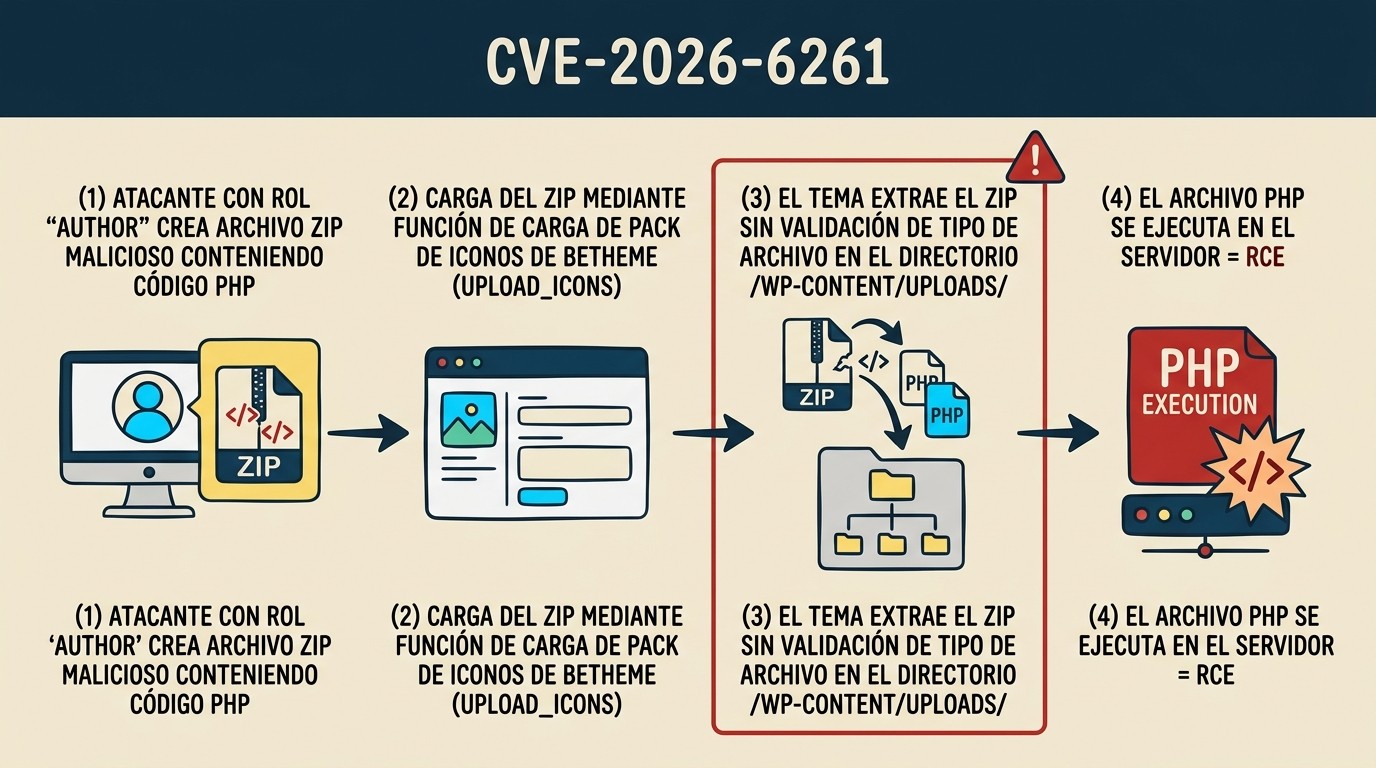

¿Cómo funciona el ataque? El paso a paso técnico

La cadena de explotación es directa. No requiere ingeniería social sofisticada ni encadenamiento de múltiples fallas.

Un atacante con acceso de autor o superior crea un archivo ZIP que contiene, en su interior, un archivo PHP malicioso (un webshell, por ejemplo). Sube ese ZIP a través de la función de carga de icon-packs que Betheme expone en su panel. La función upload_icons() toma el archivo, lo descomprime en /wp-content/uploads/ y no le importa qué haya adentro: no valida extensiones, no filtra tipos MIME, no restringe el destino de los archivos extraídos. El PHP queda en el servidor en un directorio accesible públicamente. El atacante navega a esa URL, el servidor ejecuta el script, y tiene RCE completo.

Cinco pasos, sin exploit complejo de por medio. El problema es la ausencia total de validación de tipos de archivo extraídos del ZIP — un whitelist de extensiones (.svg, .png, .woff, lo que tenga sentido para un icon-pack) habría cortado esto de raíz.

¿Por qué el ZIP y no un upload directo? Porque los ZIPs permiten evadir validaciones superficiales del archivo principal: el servidor ve un archivo .zip «legítimo» y no inspecciona lo que hay dentro antes de descomprimirlo. Es un patrón de ataque conocido, y que todavía aparezca en código de un tema premium de esta escala en 2026 no deja de sorprender.

¿Quién está en riesgo?

Técnicamente, cualquier sitio que corra Betheme 28.4 o anterior con al menos un usuario activo de rol autor está en riesgo. En la práctica, el impacto real es mayor en ciertos tipos de instalaciones.

Sitios multiautor y agencias

Blogs colaborativos, equipos de marketing, portales de contenido donde distintos freelancers o editores tienen acceso. Si un colaborador externo tiene cuenta de autor y esa cuenta se compromete (phishing, password reutilizado de otro servicio), el atacante tiene todo lo que necesita.

Sitios con gestión laxa de credenciales

Si alguna vez le diste acceso de autor a alguien que ya no trabaja con vos y no lo desactivaste, esa cuenta sigue siendo un vector válido. Este tipo de «cuentas zombi» es más común de lo que parece en instalaciones que llevan años funcionando.

Sitios single-author con acceso estricto

Tienen menor riesgo práctico, pero no están exentos. Si sos el único autor y tu cuenta se compromete, el daño es el mismo. El vector cambia, no el resultado.

Síntomas: ¿Cómo saber si ya te explotaron?

Si instalaste el parche recién ahora, vale la pena hacer una auditoría rápida antes de asumir que todo está bien.

- Archivos PHP en /wp-content/uploads/: nunca deberían estar ahí. Cualquier .php en esa carpeta es señal de alerta inmediata.

- Logs de acceso sospechosos: buscá requests a archivos ZIP que se cargaron en fechas que no reconocés, o accesos directos a URLs dentro de /uploads/ que terminen en .php.

- Comportamiento anómalo del sitio: redirecciones inesperadas, contenido inyectado, formularios que cambiaron solos, usuarios administradores nuevos que no creaste vos.

- Carga del servidor sin explicación: procesos PHP corriendo de fondo que no corresponden a plugins conocidos.

Herramientas útiles para el escaneo: Wordfence (tiene escaneo de archivos maliciosos en el plan gratuito), WPScan desde línea de comandos, o simplemente un find /wp-content/uploads -name "*.php" en el servidor si tenés acceso SSH.

Guía paso a paso: cómo actualizar Betheme a 28.4.1.1

Primero lo primero: hacé un backup completo antes de tocar nada. Base de datos y archivos. Si algo sale mal durante la actualización (corte de conexión, conflicto de plugin), necesitás poder volver atrás.

- Paso 1: Backup completo con tu plugin habitual (WPVivid, UpdraftPlus, lo que uses). Verificá que el backup se completó.

- Paso 2: Ingresá al panel de WordPress y navegá a Apariencia → Temas o al dashboard propio de Betheme si lo tenés activado.

- Paso 3: Dentro del panel de Betheme, buscá la opción «Check for Updates» o «Buscar actualizaciones».

- Paso 4: Si la versión 28.4.1.1 está disponible, descargala e instalala desde ahí. Si compraste Betheme en ThemeForest, también podés descargar la última versión desde tu cuenta y subirla manualmente.

- Paso 5: Esperá a que la instalación se complete sin cerrar la ventana ni navegar a otra página.

- Paso 6: Verificá que el tema siga activo y que el sitio funcione correctamente. Revisá el front-end y las páginas principales.

- Paso 7: Confirmá en el panel que la versión instalada es 28.4.1.1.

Si tenés child theme, la actualización del tema padre no debería afectarlo. Pero revisá igualmente que todo esté funcionando, especialmente si usás customizaciones de functions.php.

Medidas de seguridad complementarias después del parche

Actualizar Betheme resuelve la vulnerabilidad. Eso no significa que el trabajo terminó.

Auditá los usuarios con rol de autor o superior: listá quién tiene acceso, verificá que sean personas activas, y desactivá o eliminá cuentas que ya no correspondan. Si el nombre de usuario o el email no te suena, investigá antes de dejarlo activo. Después, cambiá las contraseñas de todos los usuarios con acceso editorial, o pediles que lo hagan ellos. Si usás un gestor de contraseñas, es el momento de generar nuevas y únicas para cada cuenta.

Revisá la carpeta /wp-content/uploads/ buscando archivos PHP. Si encontrás alguno, no lo borres inmediatamente sin investigar qué hace y desde cuándo está ahí. Puede ser evidencia de una intrusión que vale la pena analizar antes de limpiar.

Una medida que a veces se pasa por alto: si no usás el icon-pack upload de Betheme (la función que tiene la falla), considerá si es posible restringir el acceso a esa funcionalidad desde el panel de permisos del tema. Limitar la superficie de ataque disponible, incluso con el parche aplicado, siempre es mejor práctica.

Por qué ocurren vulnerabilidades de carga de archivos (y por qué siguen ocurriendo)

La falla en Betheme pertenece a una categoría bien documentada: «Unrestricted Upload of File with Dangerous Type» (CWE-434). No es nueva, no es oscura, y el vector vía descompresión de ZIPs tiene antecedentes conocidos en el ecosistema WordPress.

El patrón siempre es similar: el desarrollador implementa una funcionalidad útil (en este caso, cargar icon-packs comprimidos), valida el archivo externo (el .zip), pero no valida lo que hay dentro una vez que lo descomprime. La validación se aplica al contenedor, no al contenido. Y una vez que el archivo está en el sistema de archivos, el servidor web no sabe que no debería ejecutarlo.

Casos similares ocurrieron con plugins de manejo de SVGs (donde el SVG podía contener XML malicioso con JavaScript), con temas que permitían subir fuentes personalizadas sin validar el contenido real, y con funcionalidades de import/export que procesaban archivos comprimidos sin inspección. La solución es siempre la misma: validar los tipos de archivo extraídos contra un whitelist, nunca confiar en la extensión del archivo externo.

¿Alguien lo verificó de forma independiente en Betheme antes de que llegara a producción? Según la divulgación, no. El reporte vino de investigadores externos, no del propio equipo de MuffinGroup.

Comparativa: impacto según configuración del sitio

| Tipo de sitio | Nivel de riesgo | Condición para explotación | Acción prioritaria |

|---|---|---|---|

| Sitio multiautor / agencia | Alto | Cualquier cuenta de autor activa | Parche inmediato + auditoría de usuarios |

| Blog con colaboradores externos | Alto | Cuenta de freelancer comprometida | Parche + desactivar cuentas inactivas |

| E-commerce con equipo editorial | Alto | Editor o gestor de contenido con acceso | Parche + cambio de contraseñas |

| Sitio single-author, credenciales fuertes | Medio | Compromiso de la única cuenta de autor | Parche + 2FA activado |

| Sitio sin usuarios activos aparte del admin | Bajo-Medio | Solo si el admin mismo está comprometido | Parche igualmente |

Errores comunes al responder a esta vulnerabilidad

Error 1: Creer que el sitio está a salvo porque «nadie conoce la URL de upload». La seguridad por oscuridad no protege nada. La función de icon-pack upload es parte del tema y cualquier atacante que tenga credenciales de autor sabe dónde está. Obscurecer la URL no cierra la vulnerabilidad.

Error 2: Actualizar el tema sin hacer backup previo. Si la actualización genera un conflicto con algún plugin o customización, podés quedar con el sitio roto sin forma de volver atrás. El backup es obligatorio, no opcional, especialmente en sitios productivos.

Error 3: Asumir que el parche elimina evidencia de intrusión previa. Si el sitio estuvo expuesto entre el 14 de abril (cuando se notificó a MuffinGroup) y hoy, hay una ventana de tiempo en la que era explotable. Actualizar cierra la puerta, pero no limpia lo que ya pudo haber entrado. La auditoría post-parche es parte del proceso, no un opcional.

Preguntas Frecuentes

¿Está mi sitio en riesgo si uso Betheme 28.4?

Sí, si corrés Betheme en cualquier versión hasta la 28.4 inclusive y tu sitio tiene usuarios con rol de autor o superior activos. La vulnerabilidad requiere autenticación, pero el rol de autor es habitual en sitios con equipo editorial. Actualizá a la versión 28.4.1.1 de inmediato.

¿Qué es exactamente la vulnerabilidad de upload_icons en Betheme?

La función upload_icons() de Betheme permite subir icon-packs en formato ZIP. El problema es que descomprime esos ZIPs en el directorio público /wp-content/uploads/ sin validar qué tipo de archivos contienen. Un atacante puede incluir un archivo PHP dentro del ZIP, que queda ejecutable en el servidor después de la descompresión, logrando así ejecución remota de código.

¿Cómo actualizo Betheme para protegerme del CVE-2026-6261?

Hacé backup completo del sitio, ingresá al panel de Betheme y buscá la opción de actualización. La versión parcheada es 28.4.1.1, disponible desde el 21 de abril de 2026. Si compraste el tema en ThemeForest, también podés descargar la nueva versión desde tu cuenta y subirla manualmente.

¿Puede alguien hackear mi sitio WordPress a través de esta vulnerabilidad si soy el único usuario?

El riesgo es menor si sos el único usuario, pero no nulo. Si tu cuenta de admin se compromete por otro vector (phishing, contraseña débil, reutilización de credenciales), un atacante tendría acceso de autor y podría explotar la falla. Actualizá igual, activá autenticación de dos factores y usá contraseña única y robusta.

¿Desde cuándo existe el parche para Betheme 28.4 RCE?

MuffinGroup publicó la versión 28.4.1.1 el 21 de abril de 2026, antes de la divulgación pública que ocurrió el 5 de mayo de 2026. Si tenés actualizaciones automáticas activadas para el tema, es probable que ya hayas recibido el parche. Verificá en tu panel qué versión está instalada.

Conclusión

CVE-2026-6261 es un recordatorio de que los temas premium no son sinónimo de código seguro. Betheme tiene miles de instalaciones y una función de carga de archivos que no valida nada de lo que extrae. CVSS 8.8, impacto total, baja complejidad de explotación. El parche existe desde el 21 de abril de 2026 y es la acción inmediata.

Si usás Betheme, el flujo es claro: backup, actualización a 28.4.1.1, auditoría de usuarios activos y revisión de la carpeta de uploads. Si tu sitio tiene alojamiento en donweb.com, verificá también si tenés acceso SSH para hacer esa revisión directamente en el sistema de archivos — es la forma más rápida de detectar archivos PHP que no deberían estar ahí.

El parche cierra la puerta. La auditoría te dice si alguien ya entró antes de que lo hicieras.

Fuentes

- CIRCL Vulnerability-Lookup — CVE-2026-6261 detalles técnicos y CVSS

- MuffinGroup Changelog — historial oficial de versiones de Betheme

- Wordfence Threat Intelligence — base de datos de vulnerabilidades WordPress

- WPScan — perfil de seguridad del tema Betheme

- Synergos Consultancy — análisis técnico del RCE vía icon-pack upload