CVE-2026-3208 es una vulnerabilidad de control de acceso faltante en el plugin oficial Mercado Pago payments for WooCommerce que expone imágenes QR de pagos PIX a cualquier persona sin autenticación. Afecta todas las versiones hasta 8.7.11 inclusive. El parche está en 8.7.12, disponible desde el repositorio oficial de WordPress.

En 30 segundos

- El endpoint

/wp-json/wc/v3/payments/mp_pix_imageno verifica permisos, así que cualquiera puede acceder a él sin credenciales. - Los QR PIX expuestos contienen la clave PIX del comerciante (que puede ser su CPF o CNPJ), el monto de la transacción, nombre, ciudad y referencia de MercadoPago.

- Puntuación CVSS v3.1: 5.3 (severidad media). Vector: AV:N/AC:L/PR:N/UI:N — sin red interna, sin interacción del usuario, sin privilegios.

- Versiones afectadas: hasta 8.7.11. Versión segura: 8.7.12 o superior.

- Acción inmediata: actualizar el plugin desde el panel de WordPress o verificar actualizaciones automáticas.

¿Qué es CVE-2026-3208?

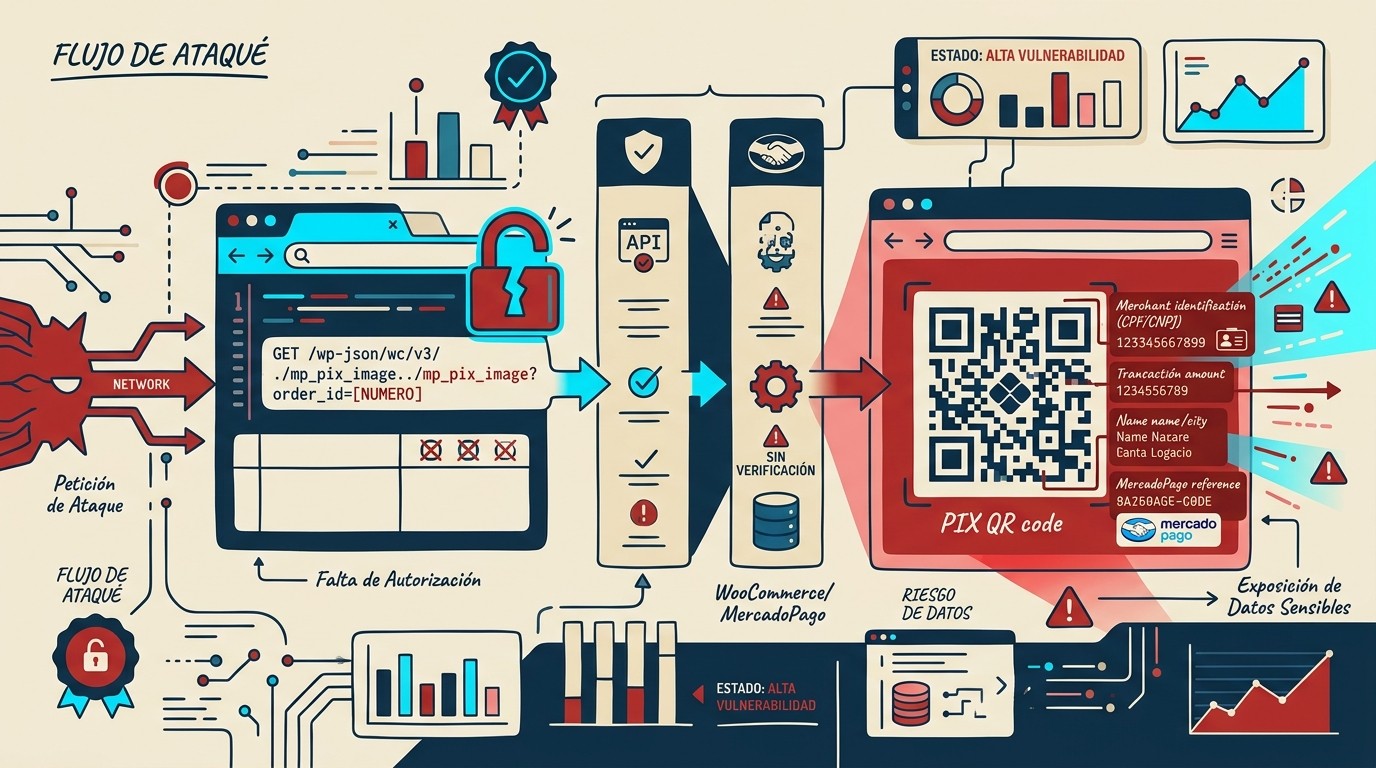

La vulnerabilidad CVE-2026-3208 es un fallo de autorización en el plugin oficial de Mercado Pago para WooCommerce. Concretamente: el endpoint de la API de WooCommerce que genera imágenes de QR PIX (mp_pix_image) no tiene ningún chequeo de capacidades. Eso significa que cualquier petición HTTP, sin token, sin cookie, sin nada, puede pedir el QR de cualquier orden.

Lo detectó el equipo de inteligencia de amenazas de Wordfence, que publica este tipo de hallazgos regularmente sobre plugins del ecosistema WordPress. La clasificación CVSS 3.1 le asigna una puntuación base de 5.3 (media), con vector de acceso de red, complejidad baja y sin requisito de privilegios ni interacción del usuario.

Para los que recién arrancan: PIX es el sistema de pagos instantáneos de Brasil. Si tu tienda WooCommerce acepta pagos via MercadoPago con PIX, este bug te afecta directamente.

Cómo funciona el ataque

Ponele que alguien quiere ver los datos de una transacción en tu tienda. Normalmente tendría que autenticarse, tener permisos de administrador, y acceder a la orden desde el backend. Con CVE-2026-3208, eso no hace falta.

El atacante simplemente manda una petición GET al endpoint /wp-json/wc/v3/payments/mp_pix_image con el ID de una orden. Sin sesión activa, sin token de API, sin nada. El código fuente de PixGateway.php en la versión 8.7.11 muestra que el método que maneja ese endpoint no llama a ninguna función de verificación de permisos antes de devolver el QR.

¿Y qué hace después el atacante? Tiene varias opciones. Puede iterar IDs de órdenes para recolectar datos de múltiples transacciones. Puede usar los QR PIX para extraer claves y referencias, o simplemente mapear el volumen de transacciones de un comerciante. No tiene acceso de escritura ni puede modificar nada (el impacto a integridad y disponibilidad en el CVSS es cero), pero la exposición de datos es real.

Qué información sensible queda expuesta

Los QR de PIX no son solo una imagen decorativa. Según el aviso de INCIBE-CERT, cada imagen de QR generada por el plugin incluye:

- Clave PIX del comerciante: puede ser un CPF (número de documento personal brasileño) o un CNPJ (identificador fiscal de empresa). Esto es PII de primer nivel.

- Monto de la transacción: el importe exacto de esa orden.

- Nombre y ciudad del comerciante: metadata del receptor del pago.

- Referencia de transacción MercadoPago: el identificador interno de la plataforma.

Para un comerciante brasileño (o latinoamericano usando PIX via MercadoPago), tener el CPF expuesto en un endpoint público es un problema serio. No porque el CPF sea secreto per se, sino porque combinado con nombre, ciudad y referencias de transacciones, arma un perfil bastante completo. En Argentina el sistema PIX no está tan extendido, pero las tiendas WooCommerce que venden para Brasil sí lo usan, y el riesgo aplica igual.

Versiones afectadas y parche disponible

| Versión del plugin | Estado |

|---|---|

| Hasta 8.7.11 (inclusive) | Vulnerable |

| 8.7.12 y posteriores | Parcheada |

El changeset entre 8.7.11 y 8.7.12 está disponible en el repositorio oficial de WordPress, y muestra exactamente qué cambió en PixGateway.php: la adición del chequeo de capacidades antes de responder la petición al endpoint.

Corto. Limpio. Así es un parche bien hecho.

Cómo verificar si tu tienda está expuesta

Ir a Plugins > Plugins instalados en el admin de WordPress y buscar «Mercado Pago payments for WooCommerce». La versión instalada aparece debajo del nombre.

Si la versión es 8.7.11 o menor, tu tienda tiene el bug activo. El criterio es simple: cualquier número menor a 8.7.12 es vulnerable.

Para una auditoría más exhaustiva, herramientas como Wordfence o WPScan también detectan este tipo de vulnerabilidades conocidas. Wordfence tiene una base de datos de vulnerabilidades actualizada que incluye CVEs de plugins; si tenés el plugin instalado con la versión afectada, lo va a marcar. WPScan desde la CLI también funciona bien para esto si preferís una revisión más técnica.

Pasos para actualizar y protegerse

Primero: backup. Siempre. Antes de tocar cualquier plugin en producción, un backup completo (base de datos + archivos) es innegociable. WPVivid o cualquier otra herramienta que estés usando.

Después del backup, el proceso es estándar:

- Ir a Plugins > Plugins instalados y buscar «Mercado Pago».

- Si hay actualización disponible, hacer clic en «Actualizar ahora».

- Verificar que la versión resultante sea 8.7.12 o superior.

- Vaciar caché (LiteSpeed Cache, WP Rocket, o lo que uses) para que los cambios de código se reflejen.

- Hacer una transacción de prueba con PIX para confirmar que el flujo de pago sigue funcionando.

Si tenés actualizaciones automáticas habilitadas en WordPress para plugins, es posible que ya hayas recibido el parche sin darte cuenta. Verificá igual, porque no todas las configuraciones tienen las actualizaciones automáticas activas para plugins de terceros.

Qué hacer después de parchear

Actualizar es necesario, pero no alcanza si el endpoint estuvo expuesto durante un tiempo. Hay que revisar qué pasó antes del parche.

El punto de partida es el log de acceso del servidor. Si tu hosting (ya sea un VPS propio o un servicio como donweb.com) te da acceso a los logs de acceso HTTP, buscá peticiones al path /wp-json/wc/v3/payments/mp_pix_image en los últimos 30-60 días. Si ves peticiones de IPs desconocidas iterando IDs de órdenes, hay que asumir que hubo exfiltración de datos.

Más allá del análisis forense básico, hay tres capas de protección que conviene tener activas:

- Web Application Firewall (WAF): Wordfence tiene uno integrado que bloquea patrones de scraping en la API REST. Con las reglas configuradas correctamente, peticiones anómalas al endpoint hubieran levantado una alerta incluso sin el parche.

- Rate limiting en la API REST: limitar la cantidad de peticiones por IP al namespace

/wp-json/wc/reduce el impacto de cualquier endpoint mal protegido. - Actualizaciones automáticas: para plugins activamente mantenidos como este, tenerlas habilitadas reduce la ventana de exposición a horas en vez de días o semanas.

¿Alguien revisó si hubo explotación activa antes del parche? Hasta ahora no hay reportes públicos confirmados de explotación masiva. Eso sí, «no hay reportes» no es lo mismo que «no pasó nada».

Errores comunes al manejar este tipo de vulnerabilidades

Error 1: actualizar y no verificar. Actualizar el plugin desde el panel y dar la situación por cerrada sin revisar la versión instalada es más común de lo que parece. WordPress a veces falla actualizaciones silenciosamente por problemas de permisos de archivo o conflictos de cache. Verificá el número de versión explícitamente después de actualizar.

Error 2: asumir que CVSS 5.3 (medio) significa «no urgente». La puntuación media refleja que no hay ejecución de código ni modificación de datos, pero la exposición de CPF/CNPJ en endpoints públicos puede tener implicaciones legales según la LGPD brasileña. El riesgo real depende de tu contexto, no solo del número CVSS.

Error 3: ignorar el análisis post-incidente. Muchos administradores parchean y siguen adelante sin revisar logs. Si el endpoint estuvo expuesto semanas o meses, la ventana de exposición es relevante para saber si notificar a usuarios afectados o tomar medidas adicionales.

Preguntas Frecuentes

¿Qué es la vulnerabilidad CVE-2026-3208 del plugin Mercado Pago?

CVE-2026-3208 es un fallo de control de acceso en el plugin Mercado Pago payments for WooCommerce que permite a cualquier visitante sin autenticación acceder al endpoint mp_pix_image y obtener imágenes QR de pagos PIX de órdenes arbitrarias. Afecta todas las versiones hasta 8.7.11 inclusive. El parche está disponible en la versión 8.7.12.

¿Qué información se expone si tengo la versión vulnerable instalada?

Los QR PIX accesibles contienen la clave PIX del comerciante (que puede ser un CPF o CNPJ personal), el monto exacto de la transacción, el nombre y ciudad del comerciante, y la referencia de transacción de MercadoPago. Son datos PII del comerciante, no del comprador, pero la exposición puede tener consecuencias regulatorias bajo la LGPD.

¿Cómo sé si mi tienda está afectada por CVE-2026-3208?

Entrá a Plugins > Plugins instalados en tu admin de WordPress y buscá «Mercado Pago payments for WooCommerce». Si la versión que aparece es 8.7.11 o inferior, tu tienda tiene la vulnerabilidad activa. La versión 8.7.12 ya incluye el parche.

¿Cuál es el riesgo real si no actualizo el plugin?

El riesgo concreto es que atacantes puedan recolectar datos de identidad de tu negocio (clave PIX, posiblemente tu CPF o CNPJ) y el historial de montos de transacciones, todo desde internet sin necesidad de credenciales. El plugin no permite modificar datos ni ejecutar código remoto, pero la exposición de información fiscal personal puede tener consecuencias legales, especialmente para negocios que operan bajo regulaciones brasileñas.

¿El parche de la versión 8.7.12 resuelve completamente el problema?

Sí, la versión 8.7.12 agrega el chequeo de capacidades faltante en el endpoint, según el changeset publicado en el repositorio oficial de WordPress. Después de actualizar, el endpoint rechaza peticiones sin autenticación adecuada. Lo que no resuelve el parche es el período anterior: si el endpoint estuvo expuesto, revisá los logs de acceso para detectar si hubo accesos no autorizados.

Conclusión

CVE-2026-3208 es el tipo de vulnerabilidad que no genera titulares de pánico porque su puntuación CVSS es media y no permite ejecución de código. Pero para cualquier comercio que use PIX via MercadoPago en WooCommerce, la exposición de la clave PIX (y potencialmente del CPF o CNPJ) en un endpoint público sin autenticación es un problema concreto, con implicaciones reales en privacidad y compliance.

La solución es directa: actualizar a 8.7.12. Si ya lo hiciste, bien. Si no, es lo primero que tenés que hacer hoy. Después de parchear, no omitás la revisión de logs de acceso previos al parche: es la única manera de saber si el endpoint fue explotado antes de que supieras que existía el bug.

Fuentes

- INCIBE-CERT – Alerta CVE-2026-3208: vulnerabilidad en Mercado Pago WooCommerce

- Wordfence Threat Intelligence – Base de datos de vulnerabilidades de plugins WordPress

- WordPress Plugin Repository – Changeset 8.7.11 a 8.7.12 de Mercado Pago WooCommerce

- WordPress Plugin Repository – Código fuente PixGateway.php versión 8.7.11

- CIRCL CVE Search – CVE-2026-3208 detalles técnicos