CVE-2026-3456 es una vulnerabilidad de inyección SQL crítica en el plugin GeekyBot — Generate AI Content Without Prompt, Chatbot and Lead Generation para WordPress, con puntuación CVSS v3.1 de 7.5 (Alta). Afecta todas las versiones hasta la 1.2.0 inclusive y permite a cualquier atacante no autenticado extraer información sensible de la base de datos mediante el parámetro attributekey.

En 30 segundos

- Plugin afectado: GeekyBot hasta versión 1.2.0, sin autenticación requerida para el ataque

- Severidad: CVSS v3.1 7.5 Alta — confidencialidad comprometida, sin impacto en integridad ni disponibilidad

- Vector: parámetro

attributekeysin escaping ni prepared statements permite inyección SQL arbitraria - Resultado: extracción de datos sensibles de la base de datos (usuarios, contraseñas hasheadas, configuraciones)

- Qué hacer ahora: actualizar GeekyBot a una versión superior a 1.2.0 o desinstalar el plugin de inmediato

Wordfence es un plugin de seguridad para WordPress desarrollado por Wordfence Security Inc que proporciona firewall, protección contra malware, escaneo de vulnerabilidades y monitoreo de seguridad en tiempo real. Se utiliza para proteger sitios WordPress contra amenazas y accesos no autorizados.

¿Qué es CVE-2026-3456? Una inyección SQL crítica en GeekyBot

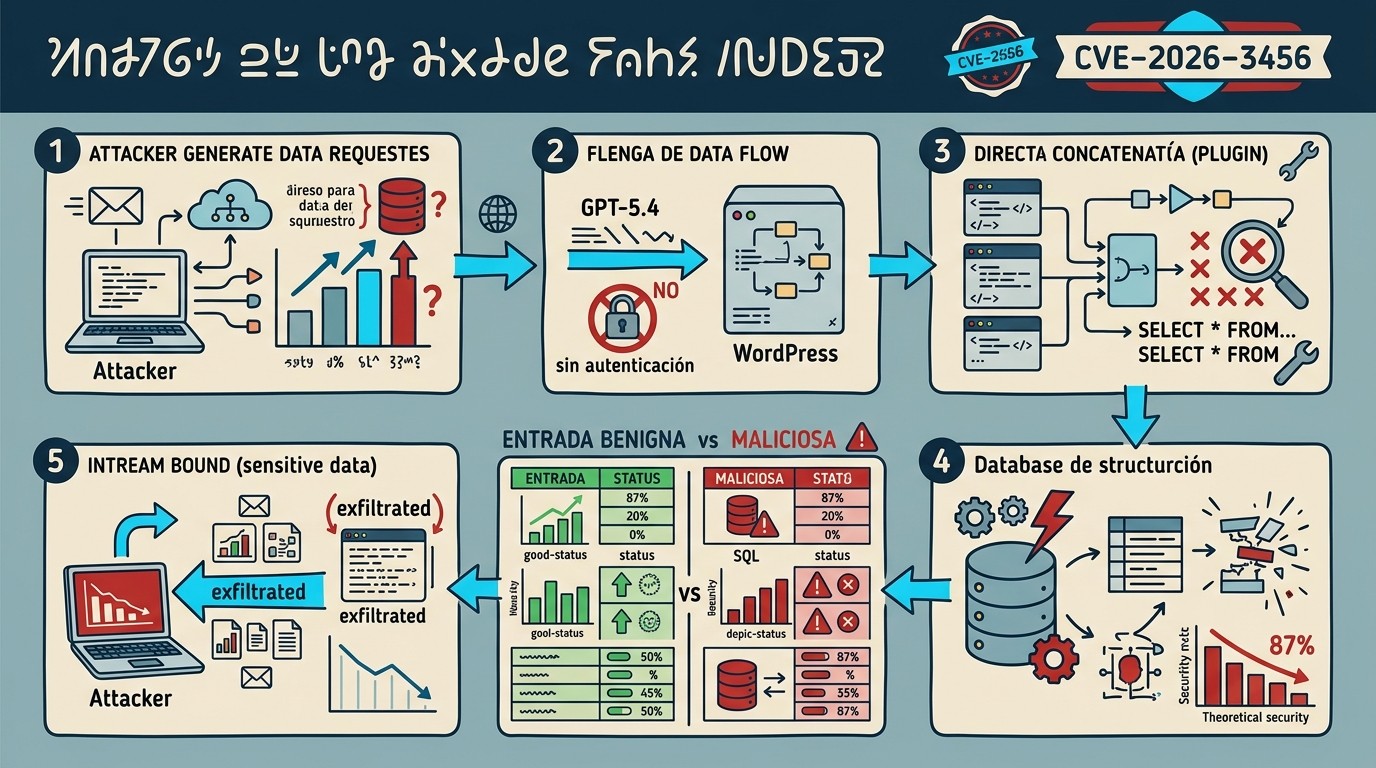

CVE-2026-3456 es una vulnerabilidad de inyección SQL no autenticada que afecta al plugin GeekyBot para WordPress, descubierta y publicada por Wordfence Threat Intelligence. GeekyBot es un plugin orientado a la generación de contenido con IA, chatbots y captación de leads. Suena útil. El problema es que en sus versiones hasta la 1.2.0, el código tiene un fallo bastante elemental que abre la base de datos completa a cualquiera que quiera mirar adentro.

La puntuación CVSS v3.1 es 7.5, lo que la clasifica como Alta. El vector completo es CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:N/A:N: acceso por red, complejidad baja, sin privilegios requeridos, sin interacción del usuario. Básicamente, el escenario más accesible para un atacante externo.

Cómo funciona el ataque: inyección SQL a través de attributekey

Ponele que tenés GeekyBot instalado y un visitante anónimo manda un request HTTP con el parámetro attributekey manipulado. Sin autenticarse, sin tener cuenta en tu sitio, sin nada. El plugin toma ese valor y lo concatena directamente en la query SQL sin escaparlo ni usar prepared statements. Resultado: el atacante puede agregar sus propias instrucciones SQL al final de la query existente.

Esto se llama SQL injection por apilamiento de queries (stacked queries o piggyback injection). No es un ataque nuevo ni sofisticado. Es uno de los patrones más viejos del manual, y que un plugin de 2026 lo tenga es, como mínimo, llamativo. ¿Alguien revisó el código antes de publicarlo? Los cambios del changeset 3474168 en el repositorio oficial sugieren que el fix llegó después de que la vulnerabilidad se reportó.

El mecanismo técnico tiene dos fallas combinadas: falta de escaping sobre el parámetro controlado por el usuario, y ausencia de prepared statements en la query SQL. Cada una por separado ya es un problema. Las dos juntas, en un endpoint accesible sin autenticación, es el combo perfecto para que alguien extraiga tu base de datos entera mientras tomás el café.

¿Quién está en riesgo? Cualquiera con GeekyBot 1.2.0 o anterior

Si tenés GeekyBot instalado y activo en alguna versión hasta la 1.2.0 (inclusive), estás expuesto. No importa si lo usás para el chatbot, para la generación de contenido IA, o solo lo instalaste para probarlo y lo dejaste sin desactivar (que es más común de lo que parece).

Los sitios que tienen más probabilidad de tener GeekyBot son los que empezaron a explorar herramientas de IA para generar contenido en los últimos meses, los que tienen chatbots de captación de leads en landing pages, y los que probaron múltiples plugins de IA y dejaron algunos instalados sin usar. Este último escenario preocupa, porque un plugin inactivo pero instalado sigue exponiendo sus endpoints.

Impacto de la vulnerabilidad: extracción de datos sensibles sin dejar rastro obvio

Las métricas CVSS son claras: Confidencialidad: Alta, Integridad: Ninguna, Disponibilidad: Ninguna. Esto significa que el atacante puede leer tu base de datos, pero no modificarla ni tirar el sitio. ¿Y por qué eso es igual de grave? Porque las lecturas silenciosas son las más peligrosas.

Un atacante que explota CVE-2026-3456 puede extraer: nombres de usuario y contraseñas hasheadas de WordPress (que luego puede intentar crackear offline), direcciones de email de todos los registrados, configuraciones de plugins con posibles API keys, datos de WooCommerce si el sitio tiene tienda, entradas en borradores que no estás listo para publicar, y cualquier dato personalizado almacenado en tablas adicionales por otros plugins.

Todo eso, sin que tu sitio tire ningún error ni alerta visible para el usuario. El sitio sigue funcionando. Solo que alguien ya tiene una copia de tu base de datos.

Pasos para proteger tu sitio WordPress ahora mismo

El orden importa acá. No hagas todo junto sin pensar.

- 1. Actualizá GeekyBot a una versión mayor a 1.2.0. El changeset publicado en el repositorio incluye el fix. Si WordPress te muestra una actualización disponible, aplicala ya.

- 2. Si no hay actualización disponible en tu panel, desinstalá el plugin. Sin discusión. Un plugin vulnerable desinstalado no puede explotarse. La «funcionalidad» que da no vale el riesgo.

- 3. Activá un WAF si no tenés uno. Wordfence (en su versión gratuita) tiene reglas para bloquear patterns de SQL injection. No es sustituto del parche, pero agrega una capa mientras resolvés la actualización.

- 4. Auditá accesos recientes. Revisá los logs de acceso de tu servidor buscando requests con parámetros

attributekeyque contengan UNION, SELECT, OR 1=1, o strings hexadecimales. Si encontrás algo raro de los últimos días, tené en cuenta que tu base de datos pudo haber sido leída. - 5. Considerá rotar credenciales. Si el sitio estuvo expuesto y no sabés si fue explotado, cambiá las contraseñas de admin WordPress y cualquier API key almacenada en la base de datos.

Eso sí: si tenés hosting con acceso a logs de servidor, ese es el punto de partida real para saber si alguien ya pasó por ahí.

Monitoreo y detección: ¿atacaron mi sitio antes de que me enterara?

La pregunta incómoda que nadie quiere hacerse pero hay que hacerse.

Para detectar intentos de explotación, buscá en tus access logs (Apache o Nginx) requests al endpoint afectado que contengan alguno de estos patrones:

UNION SELECToUNION ALL SELECT— el clásico de extracción por UNION0xseguido de caracteres hexadecimales — encoding para evadir filtros simplesOR 1=1,AND 1=1,OR '1'='1'SLEEP(oBENCHMARK(— técnicas de blind injection por tiempoinformation_schema— el atacante intentando mapear la estructura de la base de datos

Si encontrás cualquiera de estos en requests donde aparece attributekey como parámetro, asumí que hubo un intento. Si esos requests devolvieron código 200, asumí que puede haber funcionado.

Wordfence registra este tipo de intentos en su log de seguridad local. Si lo tenés activo, revisá el historial de los últimos 7-14 días. También podés exportar el log y buscarlo con grep si tenés acceso SSH a tu servidor.

Tabla de impacto: CVE-2026-3456 vs. otras inyecciones SQL recientes en WordPress

| CVE | Plugin afectado | CVSS | Autenticación requerida | Impacto principal |

|---|---|---|---|---|

| CVE-2026-3456 | GeekyBot ≤ 1.2.0 | 7.5 Alta | No (unauthenticated) | Lectura de base de datos completa |

| CVE-2026-2511 | Otro plugin WordPress | Variable | Depende del CVE | Variable según vector |

Lo que diferencia a CVE-2026-3456 de muchas otras inyecciones SQL en plugins es la combinación de no requerir autenticación y tener complejidad de acceso baja. Cualquier script automatizado puede escanear sitios y explotar esto en masa sin necesidad de haber comprometido ninguna cuenta previamente.

Inyección SQL en plugins de WordPress: por qué sigue pasando en 2026

La pregunta que debería hacerse el ecosistema WordPress cada vez que aparece un CVE como este: ¿por qué en 2026 un plugin sigue usando concatenación directa de parámetros de usuario en queries SQL?

La respuesta incómoda es que los prepared statements existen en PHP desde hace más de una década, la clase $wpdb de WordPress tiene métodos como prepare() específicamente para esto, y la documentación oficial los recomienda. El problema no es falta de herramientas ni de documentación. Es que muchos desarrolladores de plugins (especialmente los más chicos o los que empiezan con IA para generar código) construyen funcionalidades sin hacer security review del código resultante.

Cualquiera que haya revisado código de plugins en el repositorio oficial se topó con esta combinación: query que concatena $_GET o $_POST directo, sin sanitizar, sin escapar, sin usar $wpdb->prepare(). GeekyBot no es el primero ni va a ser el último.

Si administrás sitios WordPress con muchos plugins instalados (ponele, más de 20), auditá periódicamente cuáles están realmente en uso y cuáles quedaron instalados sin actividad. Un plugin inactivo sigue cargando su código y exponiendo sus endpoints. Con herramientas como WPScan o revisando el registro de vulnerabilidades de tu instalación podés identificar plugins desactualizados antes de que sean un problema.

Para sitios con tráfico real o datos de clientes, un buen hosting con firewall de aplicación web en capa de infraestructura reduce significativamente el riesgo de explotación masiva. Si estás evaluando opciones de hosting para sitios WordPress en Argentina, donweb.com tiene planes con soporte especializado para WordPress.

Errores comunes al responder a este tipo de vulnerabilidades

Error 1: Asumir que el plugin inactivo no es un problema. Si GeekyBot está instalado pero desactivado, los archivos siguen en el servidor y dependiendo de cómo WordPress carga los endpoints de REST API, puede seguir siendo accesible. Lo más seguro es desinstalarlo (no solo desactivarlo) si no lo usás.

Para más detalles técnicos, mirá nuestro análisis sobre CVE-2026-3456.

Si querés más detalles sobre esto, mirá nuestro análisis de CVE-2026-3456.

Podés ver el análisis técnico completo en nuestro artículo sobre CVE-2026-3456.

Error 2: Actualizar y listo, sin revisar si ya hubo acceso. El parche cierra la puerta para el futuro, pero no te dice si alguien ya entró. Actualizar sin revisar logs es asumir que no hubo explotación previa, y eso es demasiado optimista para una vulnerabilidad con CVSS 7.5 y vector de red sin autenticación.

Error 3: Confiar solo en Wordfence gratuito como detección completa. Wordfence gratuito retrasa las reglas de firewall 30 días respecto a la versión premium. Para CVEs recientes, ese retraso importa. Como defensa en profundidad está bien, pero no reemplaza tener los plugins actualizados.

Preguntas Frecuentes

¿Qué es CVE-2026-3456 y cómo afecta mi sitio WordPress?

CVE-2026-3456 es una vulnerabilidad de inyección SQL no autenticada en el plugin GeekyBot para WordPress, versiones hasta 1.2.0. Permite a cualquier persona en internet leer el contenido de tu base de datos, incluyendo usuarios, contraseñas hasheadas y configuraciones, sin necesitar cuenta en tu sitio. Publicada por Wordfence con puntuación CVSS v3.1 de 7.5 (Alta).

¿Cómo sé si el plugin GeekyBot que tengo instalado tiene la vulnerabilidad?

Revisá la versión en tu panel de WordPress bajo Plugins. Si GeekyBot muestra versión 1.2.0 o cualquier versión anterior, estás expuesto. Si hay una actualización disponible en el repositorio oficial, aplicala inmediatamente. Si no aparece actualización y la versión es 1.2.0 o menor, la acción más segura es desinstalar el plugin hasta que haya una versión corregida disponible.

¿Cuál es el impacto real de la inyección SQL en el parámetro attributekey?

Un atacante puede extraer cualquier dato almacenado en tu base de datos WordPress: tabla de usuarios (wp_users con contraseñas hasheadas), opciones del sitio (wp_options con posibles API keys), datos de WooCommerce si aplica, y cualquier tabla de plugins adicionales. El ataque no modifica datos ni tira el sitio, lo que lo hace difícil de detectar sin revisar logs activamente.

¿Qué debo hacer si tengo GeekyBot instalado en este momento?

Primero, verificá si hay actualización disponible en tu panel y aplicala. Si no hay versión superior a 1.2.0 disponible, desinstalá el plugin. Luego revisá tus logs de acceso buscando requests con patrones como UNION SELECT o 0x hexadecimal en el parámetro attributekey. Si encontrás intentos de explotación en fechas recientes, considerá rotar contraseñas y API keys almacenadas en la base de datos.

¿Por qué los plugins de WordPress siguen teniendo inyecciones SQL en 2026?

Porque muchos desarrolladores de plugins chicos construyen funcionalidades usando concatenación directa de parámetros de usuario en queries SQL, sin usar los métodos de la clase $wpdb de WordPress (como prepare()) que están disponibles y documentados hace años. El código generado por IA también puede reproducir este patrón inseguro si no se revisa. La solución estructural es que el repositorio oficial exija revisiones de seguridad más rigurosas antes de aprobar publicaciones.

Conclusión

CVE-2026-3456 es exactamente el tipo de vulnerabilidad que no debería existir en 2026: una inyección SQL no autenticada por falta de prepared statements, en un plugin publicado en el repositorio oficial de WordPress. CVSS 7.5, acceso por red, sin privilegios, sin interacción del usuario. Todo lo que un atacante automatizado necesita para barrer sitios en masa.

Si tenés GeekyBot instalado en cualquier versión hasta la 1.2.0, la acción es clara: actualizar o desinstalar hoy. No mañana. Después de eso, revisá los logs por si ya hubo intentos de explotación, y si querés una capa extra de protección mientras evaluás la situación, activá Wordfence y revisá la configuración de tu WAF.

El dato que hay que llevarse: los plugins inactivos pero instalados siguen siendo un vector de ataque. Cada plugin que no usás y dejás instalado es superficie de ataque innecesaria. Hacé una limpieza periódica.