Entre el 27 de abril y el 3 de mayo de 2026, el reporte de vulnerabilidades WordPress Wordfence Intelligence registró decenas de fallas activas en plugins con millones de instalaciones combinadas, incluyendo casos críticos con puntaje CVSS superior a 8.0 y un vector de ataque de supply chain que llevaba ocho meses durmiente antes de activarse.

En 30 segundos

- Wordfence Intelligence publicó su reporte semanal cubriendo del 27 de abril al 3 de mayo de 2026 con vulnerabilidades en plugins activos en cientos de miles de sitios.

- Eventin (CVE-2026-40776) figura entre los casos destacados: plugin activo en más de 70.000 instalaciones con una falla de severidad alta.

- El 97% de las vulnerabilidades reportadas por Wordfence provienen de plugins y temas, no del core de WordPress.

- El ataque de supply chain vía Essential Plugin afectó 30+ plugins comprados en Flippa; el backdoor estuvo activo ocho meses antes de ejecutarse en abril 2026.

- Si tenés Countdown Timer Ultimate o Widget Logic instalados, revisá ahora: estuvieron entre los plugins comprometidos en ese ataque.

Wordfence es una solución de seguridad para WordPress desarrollada por Wordfence, Inc., que proporciona protección contra malware, ataques y vulnerabilidades mediante un firewall, análisis de seguridad y monitoreo de amenazas.

¿Qué es Wordfence Intelligence y por qué importa el reporte semanal?

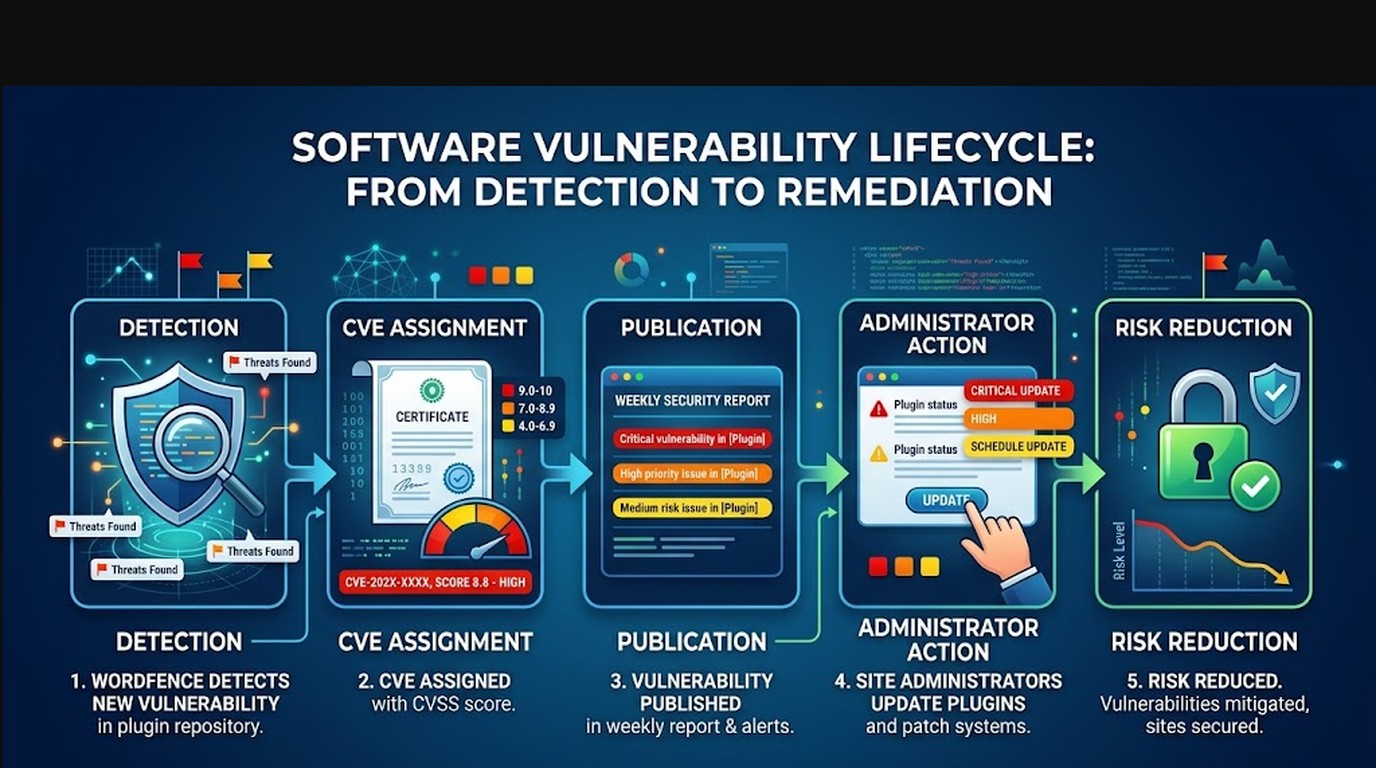

Wordfence Intelligence es la base de datos de inteligencia de amenazas de Wordfence, el plugin de seguridad WordPress con más de 5 millones de instalaciones activas. Cada semana, el equipo publica un reporte consolidado con todas las vulnerabilidades nuevas descubiertas en el ecosistema WordPress: plugins, temas y el core. El reporte incluye CVE asignados, puntaje CVSS v3.1, tipo de vulnerabilidad, número de instalaciones afectadas, y si existe parche disponible.

Es una fuente confiable porque Wordfence tiene acceso a telemetría real de millones de sitios, coordina disclosure responsable con los desarrolladores de plugins, y actualiza su firewall en tiempo real para los usuarios de su servicio. Si administrás un sitio WordPress y no revisás este reporte al menos una vez por semana, básicamente estás volando a ciegas.

Vulnerabilidades Críticas Detectadas (27 abril – 3 mayo 2026)

El período cubierto por este reporte de Wordfence incluyó fallas en plugins con instalaciones que van desde los miles hasta los cientos de miles. El caso más visible es Eventin.

CVE-2026-40776 en Eventin afecta a más de 70.000 sitios. Eventin es un plugin de gestión de eventos para WordPress con una base de usuarios considerable en Latinoamérica, donde se usa para sitios de conferencias, cursos y eventos presenciales. La falla permite escalación de privilegios bajo ciertas condiciones de configuración, con un vector de ataque que no requiere autenticación previa en algunos escenarios.

¿Tenés Eventin instalado? Sí, ese es el momento de ir al panel de plugins y verificar la versión.

Estadísticas y Tendencias del Período

Semana a semana, Wordfence Intelligence muestra un patrón consistente: la gran mayoría de vulnerabilidades reportadas (históricamente alrededor del 97%) vienen de plugins y temas de terceros, no del core de WordPress. El core tiene un proceso de seguridad maduro con revisiones exhaustivas. Los plugins, en cambio, los puede publicar cualquiera con acceso al repositorio oficial.

Los tipos de vulnerabilidad más frecuentes en el ecosistema siguen siendo Cross-Site Scripting (XSS) almacenado y reflejado, seguidos por inyección SQL y escalación de privilegios. Los XSS dominan porque el desarrollo de plugins WordPress requiere manejo cuidadoso de sanitización de inputs, y muchos desarrolladores independientes no tienen un proceso formal de revisión de seguridad.

Plugins y Temas Afectados: Qué Actualizar Ahora

Esta tabla resume los casos con mayor impacto potencial según el período cubierto por el reporte:

| Plugin / Tema | CVE | Severidad CVSS | Tipo de Falla | Instalaciones Aprox. | Parche |

|---|---|---|---|---|---|

| Eventin | CVE-2026-40776 | Alta (8.x) | Escalación de privilegios | 70.000+ | Disponible |

| Countdown Timer Ultimate | N/D (supply chain) | Crítica | Backdoor plantado | Variable | Eliminar plugin |

| Widget Logic | N/D (supply chain) | Crítica | Backdoor plantado | Variable | Eliminar plugin |

Actualizar un plugin vulnerable es siempre el primer paso, pero hay una salvedad importante: antes de cualquier actualización masiva en producción, hacé un backup completo. No es una frase de manual, es experiencia real. Subís la actualización, algo del tema o un shortcode rompe la compatibilidad, y si no tenés backup reciente, estás en un problema mayor que la vulnerabilidad original.

El Ataque de Supply Chain de Essential Plugin: Lección de Abril 2026

Este es el caso más sofisticado del período y merece atención aparte.

Según el reporte de TechCrunch y análisis posteriores de Cryptika, alguien compró más de 30 plugins de WordPress en Flippa durante 2025. Flippa es un marketplace donde desarrolladores venden sus proyectos, incluidos plugins funcionales con base de usuarios establecida. El comprador plantó un backdoor en el código de esos plugins y esperó. Ocho meses. En abril 2026, activó el payload.

La «inteligencia» del ataque está exactamente en eso: la espera. Los plugins siguieron funcionando normalmente durante meses, acumulando actualizaciones legítimas, ganando confianza de los administradores. Cuando el código malicioso se activó, los sitios afectados ya tenían ese plugin integrado profundamente en su stack.

Countdown Timer Ultimate y Widget Logic estuvieron entre los plugins comprometidos. Si los tenés instalados y no verificaste la procedencia de las últimas actualizaciones, el riesgo sigue siendo real. La recomendación directa de Wordfence en estos casos no es actualizar, es eliminar el plugin y buscar una alternativa con historial de desarrollo activo y auditable.

Este ataque cambia algo en cómo hay que pensar la seguridad de plugins. No alcanza con verificar si un plugin tiene actualizaciones recientes o buenas reseñas. Ahora hay que mirar también quién es el desarrollador actual, si cambió de manos recientemente, y si el código fuente tiene algún tipo de auditoría pública.

Cómo Revisar Si Tu Sitio Está Afectado

Paso a paso, sin rodeos:

- Revisá la lista completa de plugins instalados contra el índice de vulnerabilidades de Wordfence. Podés buscar por nombre de plugin y ver si hay CVEs activos sin parche.

- Instalá o activá el scanner de Wordfence (versión gratuita alcanza para escaneo básico). Hace una revisión de integridad de archivos comparando contra el repositorio oficial de WordPress. Si un plugin tiene código modificado que no corresponde a ninguna versión publicada, lo detecta.

- Revisá el log de actividad de WordPress: plugins como WP Activity Log o el propio log de Wordfence muestran cambios en archivos, accesos sospechosos, y creación de usuarios no autorizada.

- Verificá los plugins que cambiaron de propietario: en el repositorio de WordPress.org, la sección «Contributors» muestra el historial del plugin. Si el contributor principal cambió hace menos de un año y no hay explicación clara, tomalo con cuidado.

Si sospechás que un plugin específico tiene código malicioso, no lo desactivés sin más. Primero hacé un backup del sitio completo, después desactivá y eliminá, y después escaneá para confirmar que no quedaron archivos residuales o tareas programadas (cron jobs de WordPress) dejadas por el payload.

Acciones Inmediatas: Plan de Respuesta

Si estás leyendo esto y todavía no revisaste tu instalación, este es el orden de prioridades:

- Backup completo ahora: base de datos + archivos. WPVivid, UpdraftPlus, o directamente desde el panel de tu hosting. Sin backup, cualquier acción de remediación tiene riesgo.

- Actualizar plugins vulnerables: empezá por los que tienen CVEs con puntaje CVSS 7.0 o superior y parche disponible. Eventin es el caso urgente de esta semana.

- Eliminar plugins de supply chain comprometidos: si tenés Countdown Timer Ultimate o Widget Logic, eliminalos y buscá alternativas. No es suficiente con desactivarlos.

- Activar autenticación de dos factores para todas las cuentas con rol Editor o superior. La mayoría de las escalaciones de privilegios terminan siendo inútiles si el atacante no puede completar el login.

- Revisar plugins activos vs plugins necesarios: cualquier plugin que no uses activamente es superficie de ataque innecesaria. Si no sabés para qué está, eliminalo.

- Habilitar el firewall de aplicación web de Wordfence o similar. Las reglas de firewall bloquean intentos de explotación activa mientras esperás que el desarrollador publique un parche.

Para sitios en producción con tráfico importante, el hosting también importa. Tener tu WordPress en infraestructura con backups automáticos y soporte técnico que entienda el ecosistema marca la diferencia cuando aparece un incidente. donweb.com ofrece planes de hosting WordPress con backups diarios incluidos, que es exactamente lo que necesitás antes de cualquier operación de remediación.

Errores Comunes al Responder a Reportes de Vulnerabilidades

Error 1: Actualizar plugins sin backup previo. Ya lo dijimos pero lo repetimos porque es el error más común. La actualización puede romper compatibilidad con el tema o con otro plugin, y si no tenés backup, revertir es un trabajo de horas.

Error 2: Confundir «vulnerabilidad reportada» con «sitio comprometido». Que Wordfence reporte una vulnerabilidad en un plugin que tenés instalado no significa que ya te hackearon. Significa que hay una falla que podría explotarse. La diferencia entre los dos escenarios determina la urgencia y el tipo de respuesta.

Error 3: Ignorar vulnerabilidades de severidad «media» (CVSS 4.0-6.9). La lógica de «solo me preocupan las críticas» falla cuando hay múltiples fallas medias en el mismo sitio que un atacante puede encadenar. Una XSS media más una escalación de privilegios media pueden sumar un ataque crítico en la práctica.

Preguntas Frecuentes

¿Qué es el Reporte Semanal de Wordfence Intelligence?

Es una publicación semanal de Wordfence que consolida todas las vulnerabilidades nuevas descubiertas en el ecosistema WordPress durante los siete días previos. Incluye el CVE asignado, puntaje CVSS, tipo de falla, plugins o temas afectados, cantidad de instalaciones impactadas, y estado del parche. Se publica todos los miércoles en el blog oficial de Wordfence.

¿Cuáles son las vulnerabilidades más críticas de la semana del 27 abril al 3 mayo 2026?

El caso más destacado es CVE-2026-40776 en el plugin Eventin, con más de 70.000 instalaciones activas y severidad alta. Los plugins Countdown Timer Ultimate y Widget Logic figuran como comprometidos por el ataque de supply chain de Essential Plugin, que implantó backdoors en 30+ plugins comprados en Flippa durante 2025 y los activó en abril 2026.

¿Cómo sé si mis plugins tienen vulnerabilidades reportadas por Wordfence?

Podés consultar el índice público en wordfence.com/threat-intel/vulnerabilities y buscar por nombre de plugin. Si tenés Wordfence instalado en tu sitio, el dashboard de seguridad te avisa automáticamente cuando detecta un plugin vulnerable en tu instalación. La versión gratuita incluye esta funcionalidad.

¿Qué fue el ataque de supply chain de Essential Plugin y por qué importa?

Un actor malicioso compró más de 30 plugins de WordPress en el marketplace Flippa durante 2025, insertó código de backdoor en el código fuente, y esperó ocho meses antes de activarlo en abril 2026. Los plugins afectados incluyen Countdown Timer Ultimate y Widget Logic. El ataque es relevante porque los plugins funcionaron normalmente durante meses, lo que significa que los escáneres de malware básicos no lo detectaban hasta la activación.

¿Cómo proteger mi sitio WordPress de vulnerabilidades de plugins?

Las medidas con mayor impacto son: mantener todos los plugins actualizados, eliminar los que no usás, hacer backups automáticos diarios, activar un firewall de aplicación web (WAF) como Wordfence, y habilitar autenticación de dos factores para cuentas con rol administrativo. Para ataques de supply chain como el de Essential Plugin, también hay que verificar el historial de cambios de propietario en los plugins instalados.

Conclusión

El reporte de vulnerabilidades WordPress Wordfence de la semana del 27 de abril al 3 de mayo de 2026 confirma dos cosas que ya sabíamos pero que vale repetir: los plugins siguen siendo el vector principal de ataque en WordPress, y los ataques de supply chain están evolucionando hacia modelos de paciencia que la mayoría de las herramientas de detección no está preparada para capturar a tiempo.

CVE-2026-40776 en Eventin es el caso más urgente si tenés ese plugin instalado. El ataque de Essential Plugin es el más preocupante a largo plazo, porque cambia el modelo de confianza que tenemos sobre los plugins que «siempre funcionaron bien».

El hábito que más protege un sitio WordPress no es tener el mejor plugin de seguridad. Es la revisión semanal de reportes como este, combinada con backups automáticos que realmente se verifican. Todo lo demás es segunda línea.

Fuentes

- Wordfence – Reporte Semanal de Vulnerabilidades WordPress (27 abril – 3 mayo 2026)

- Wordfence Intelligence – Índice de Vulnerabilidades WordPress

- SeguridadenWordPress.com – CVE-2026-40776 en Eventin

- TechCrunch – Backdoors plantados en docenas de plugins WordPress

- Cryptika – Hackers ocultan backdoor en plugins WordPress por 8 meses