El plugin Eventin de Themewinter, con más de 70.000 instalaciones activas, tiene una vulnerabilidad crítica de Control de Acceso Roto (CVE-2026-40776) publicada el 1 de mayo de 2026. Cualquier visitante sin cuenta puede ejecutar acciones privilegiadas en sitios que usen versiones 4.1.8 o anteriores. La versión 4.1.9 corrige el problema.

En 30 segundos

- CVE-2026-40776 afecta al plugin Eventin versión 4.1.8 y anteriores, con CVSS 7.5 (alto).

- La falla permite acceso no autenticado: cualquiera puede ejecutar acciones admin sin tener cuenta en el sitio.

- Más de 70.000 instalaciones activas están expuestas si no actualizaron.

- La versión 4.1.9, disponible desde el 1 de mayo de 2026, incluye el parche.

- Si tenés Eventin instalado, actualizar ahora es la única acción válida.

Qué es la vulnerabilidad CVE-2026-40776 de Eventin

Eventin es un plugin de gestión de eventos para WordPress desarrollado por Themewinter, que permite a sitios vender entradas, crear calendarios y administrar registros de asistentes. Con más de 70.000 instalaciones activas, es una opción bastante usada por organizadores de eventos, agencias y empresas que armaron su ticketing sobre WordPress.

El 1 de mayo de 2026, se publicó oficialmente la vulnerabilidad CVE-2026-40776, clasificada como Broken Access Control (Control de Acceso Roto), una de las categorías del OWASP Top 10. El puntaje CVSS asignado es 7.5, que cae en la franja «alta» de severidad. No es crítica en el sentido de ejecución remota de código arbitrario, pero lo que permite hacer es lo suficientemente serio para que no se pueda ignorar.

Versiones afectadas: 4.1.8 y todas las anteriores. La corrección está en la versión 4.1.9.

Por qué afecta a más de 70.000 instalaciones activas

Eventin no es un plugin marginal. Themewinter lo posiciona como solución completa para eventos: gestión de entradas, integración con WooCommerce para pagos, registro de asistentes, calendario visual y hasta soporte para eventos virtuales. Es el tipo de plugin que las agencias instalan en proyectos de clientes y después no tocan por meses (o años, seamos sinceros).

Eso es exactamente el problema. Cualquiera que haya administrado WordPress de clientes sabe que hay plugins que nadie actualiza porque «están funcionando bien» y el cliente no quiere que nadie lo toque. Eventin entra perfectamente en esa categoría: lo instalás, configurás el evento, lo dejás corriendo, y el ciclo de actualización queda en segundo plano.

El resultado es que una fracción importante de esas 70.000 instalaciones va a seguir en versiones vulnerables durante semanas, aunque el parche ya esté disponible.

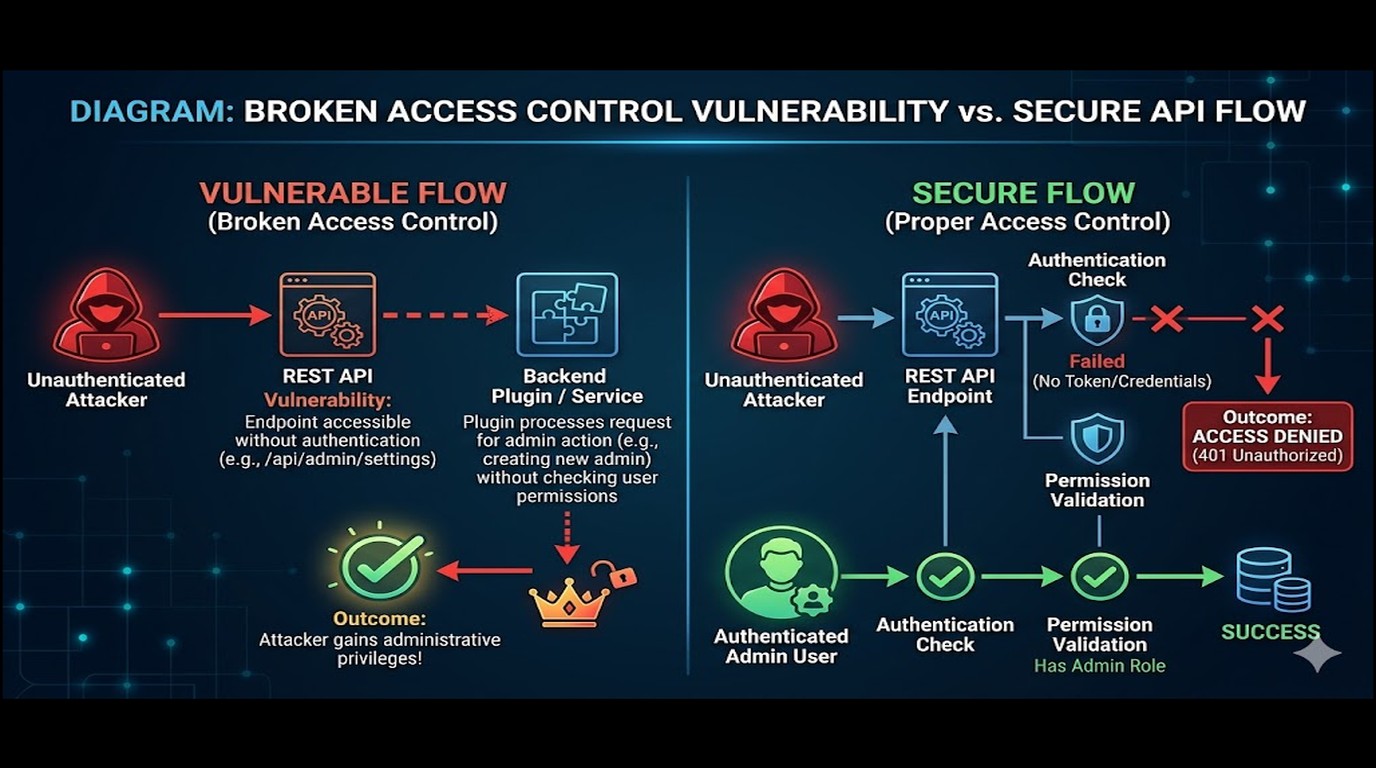

Cómo funciona el ataque: acceso no autenticado

El mecanismo técnico es el siguiente: Eventin expone un endpoint de la API REST de WordPress para manejar importaciones de datos. El problema es que ese endpoint no valida correctamente los permisos del solicitante. Cualquier petición HTTP que llegue al endpoint es aceptada, sin importar si viene de un usuario con sesión activa, un admin, o alguien que nunca tocó el sitio en su vida.

Ponele que un atacante conoce la URL de tu sitio y sabe que usás Eventin (se puede detectar con un scraping básico de archivos públicos del plugin). Manda una petición al endpoint de importación sin ningún header de autenticación, y el plugin ejecuta la acción como si tuviera los permisos necesarios. Sin usuario, sin contraseña, sin token.

Eso sí: la explotación requiere conocer la estructura del endpoint, que es documentación pública. No es una vulnerabilidad oscura de día cero que solo conocen dos investigadores. El potencial de explotación masiva es real, según el análisis de Quorum Cyber.

Riesgos críticos si no actualizás a la versión 4.1.9

El Control de Acceso Roto no siempre tiene consecuencias tan obvias como «alguien borra tu base de datos». A veces el daño es más silencioso y por eso más peligroso.

- Creación de cuentas con privilegios elevados: si el endpoint permite operaciones de importación sin validación, un atacante puede usarlo para crear usuarios con rol de administrador.

- Modificación de eventos y precios: en sitios con ticketing activo, un actor malicioso puede cambiar precios, fechas o datos de eventos sin dejar rastro visible inmediato.

- Inyección de contenido malicioso: scripts o redirecciones en descripciones de eventos, que afectan a los visitantes legítimos del sitio.

- Robo de datos de asistentes: listas de registro con nombres, correos y datos de pago si hay WooCommerce integrado.

- Uso del servidor en botnets: el sitio comprometido puede convertirse en parte de infraestructura de ataque a terceros, lo que genera problemas de reputación IP para el hosting.

¿Se están explotando activamente todos estos vectores? No con certeza pública hasta la fecha de este artículo. Pero el historial de vulnerabilidades similares (Broken Access Control en plugins populares de WordPress) muestra que la ventana entre publicación y explotación masiva es de días, no semanas.

Pasos para actualizar Eventin de forma segura

Antes de tocar nada, backup. No es negociable. Si algo sale mal durante la actualización (plugin incompatible, PHP diferente, tema roto), necesitás tener desde dónde volver.

- Paso 1 — Backup completo: usá WPVivid, UpdraftPlus, o el sistema de backup de tu hosting. Descargá el backup localmente, no confíes solo en el almacenamiento remoto.

- Paso 2 — Dashboard > Complementos > Complementos instalados: buscá «Eventin» en el listado. Si ves la versión 4.1.8 o anterior, aparecerá la notificación de actualización disponible.

- Paso 3 — Clic en «Actualizar a 4.1.9»: el proceso tarda menos de un minuto en la mayoría de los entornos. WordPress descarga e instala la nueva versión automáticamente.

- Paso 4 — Verificar que el plugin esté activo: a veces las actualizaciones desactivan el plugin por conflicto. Confirmá que sigue activo y que los eventos del sitio se muestran correctamente.

- Paso 5 — Revisar funcionalidad del ticketing: accedé a un evento de prueba, comprobá el formulario de registro y, si tenés WooCommerce integrado, verificá que el flujo de pago responde bien.

Si compraste Eventin con licencia premium directamente desde Themewinter y la actualización automática no aparece, entrá al panel de Themewinter, descargá la versión 4.1.9 manualmente y subila vía Dashboard > Complementos > Añadir nuevo > Subir complemento.

Cómo verificar si tu sitio está afectado

La verificación es directa. Dashboard de WordPress > Complementos > Complementos instalados. Buscá «Eventin» o «WP Event Solution» (el nombre técnico del plugin en el repositorio de WordPress). Si la versión que aparece es 4.1.8 o cualquier número menor, estás afectado.

Un detalle que se pasa por alto: el plugin inactivo también es vulnerable. Si Eventin está instalado pero desactivado porque «no lo usás por ahora», los archivos siguen presentes en el servidor. Un atacante puede apuntar a los endpoints de la API REST del plugin aunque esté marcado como inactivo. La solución correcta si no lo estás usando es desinstalarlo, no solo desactivarlo.

Plugin no instalado = no afectado. Es la única situación donde no tenés que hacer nada.

Tabla de versiones afectadas y estado del parche

| Versión de Eventin | Estado de seguridad | Acción recomendada |

|---|---|---|

| 4.1.9 o superior | Segura (parche aplicado) | Ninguna acción urgente |

| 4.1.8 | Vulnerable — CVE-2026-40776 | Actualizar inmediatamente |

| 4.1.7 y anteriores | Vulnerable — CVE-2026-40776 | Actualizar inmediatamente |

| Plugin inactivo (cualquier versión ≤4.1.8) | Vulnerable | Actualizar o desinstalar |

Medidas adicionales de seguridad post-actualización

Actualizar es el primer paso, no el último. Si tu sitio estuvo expuesto durante días o semanas con una versión vulnerable, hay cosas que vale la pena revisar aunque no veas señales visibles de compromiso.

Auditá las cuentas de administrador: entrá a Usuarios > Todos los usuarios, filtrá por rol «Administrador» y revisá si hay cuentas que no reconocés. Si aparece alguna cuenta creada recientemente que no creaste vos, tratala como una cuenta comprometida.

Activá un WAF (Firewall de Aplicación Web): Wordfence tiene esta función en su versión gratuita y bloquea intentos de explotación conocidos antes de que lleguen al PHP del plugin. Si ya lo tenés instalado, verificá que el firewall esté en modo extendido y que las reglas estén actualizadas.

Revisá también los logs de acceso del servidor. Buscá peticiones POST o GET a rutas que contengan «eventin» o «wp-event-solution» desde IPs que no reconocés, en particular en los días anteriores a que actualizaras. Si tu hosting tiene un panel de logs (cPanel, Plesk, o acceso SSH directo), ese análisis puede confirmarte si alguien intentó explotar la vulnerabilidad.

Por último, activá las actualizaciones automáticas para Eventin. En Dashboard > Complementos, buscá la opción «Activar actualizaciones automáticas» junto al nombre del plugin. Para un plugin con historial de vulnerabilidades críticas, tener siempre la última versión reduce el riesgo sin requerir intervención manual.

Errores comunes al manejar esta vulnerabilidad

Creer que desactivar el plugin es suficiente

No lo es. Los archivos del plugin siguen en el servidor y WordPress carga ciertos hooks y endpoints de la API REST aunque el plugin esté marcado como inactivo. La única forma de eliminar el riesgo completamente es actualizar a 4.1.9 o desinstalar.

Posponer la actualización hasta «tener tiempo para probarla»

Entendible, pero en este caso el riesgo de posponer supera al de actualizar directamente. CVE-2026-40776 es una vulnerabilidad pública con documentación disponible. La ventana donde los sitios no actualizados son objetivos prioritarios es corta e intensa. Hacé el backup, actualizá, y si algo se rompe, restaurás desde el backup. Es el orden correcto.

Ignorar el problema porque «el sitio es chico y nadie me conoce»

Los ataques a plugins vulnerables de WordPress no son dirigidos. Son automatizados. Un script barre miles de dominios buscando la firma del plugin, detecta la versión, y prueba el exploit. El tamaño del sitio no tiene ninguna relevancia en ese proceso (y eso es, lamentablemente, la «democratización» de los ataques web).

Preguntas Frecuentes

¿Qué es la vulnerabilidad CVE-2026-40776 en el plugin Eventin?

CVE-2026-40776 es una vulnerabilidad de Control de Acceso Roto (Broken Access Control) en el plugin Eventin de Themewinter, publicada el 1 de mayo de 2026 con puntaje CVSS 7.5. Permite que un actor externo sin cuenta en el sitio ejecute acciones privilegiadas a través de un endpoint de la API REST que no valida permisos correctamente. Afecta todas las versiones hasta la 4.1.8 inclusive.

¿Cómo actualizar el plugin Eventin a la versión segura 4.1.9?

Desde el Dashboard de WordPress, ingresá a Complementos > Complementos instalados, buscá Eventin y hacé clic en «Actualizar a 4.1.9». Si compraste la licencia premium directamente en Themewinter, descargá el archivo manualmente desde el panel y subilo vía Complementos > Añadir nuevo > Subir complemento. Hacé un backup completo antes de actualizar.

¿Afecta la vulnerabilidad de Eventin a mi sitio WordPress aunque el plugin esté inactivo?

Sí. Un plugin inactivo sigue teniendo sus archivos presentes en el servidor y WordPress puede registrar ciertos endpoints de la API REST aunque el plugin esté desactivado. Si tenés Eventin en versión 4.1.8 o anterior y no lo estás usando, la acción correcta es desinstalarlo o actualizarlo a 4.1.9.

¿Qué riesgos concretos tiene no actualizar el plugin Eventin?

Un atacante puede crear cuentas con privilegios de administrador, modificar datos de eventos, inyectar scripts maliciosos en el contenido del sitio y acceder a datos de asistentes registrados. Si el sitio tiene WooCommerce integrado con Eventin para ticketing, los datos de pago también pueden estar en riesgo. Los ataques a este tipo de vulnerabilidades suelen ser automatizados y no dirigidos.

¿Cómo verificar qué versión de Eventin tengo instalada?

En el Dashboard de WordPress, ingresá a Complementos > Complementos instalados y buscá «Eventin» o «WP Event Solution». La versión instalada aparece debajo del nombre del plugin. Si es 4.1.8 o cualquier número menor, el sitio está afectado y hay que actualizar de inmediato.

Conclusión

La vulnerabilidad Eventin WordPress CVE-2026-40776 es el tipo de falla que convierte a un plugin de gestión de eventos en una puerta de entrada sin llave. Themewinter publicó el parche el mismo día que se divulgó la vulnerabilidad, lo que es positivo. El problema real es que, con 70.000 instalaciones activas, una fracción significativa va a quedar expuesta por semanas porque nadie actualiza plugins que «están funcionando».

Si administrás un sitio con Eventin, la decisión es simple: actualizar a 4.1.9 hoy, revisar cuentas de administrador existentes y activar un WAF si todavía no tenés uno. Si gestionás WordPress de clientes, este es el tipo de vulnerabilidad que justifica tener un sistema de monitoreo de plugins desactualizado corriendo en forma periódica. Según el análisis de Caja Segura, el vector de exposición es completamente evitable con la actualización disponible.

No hay mucho más que analizar acá. El parche existe, la versión vulnerable está identificada, y la ventana de exposición es ahora.

Fuentes

- WP Firewall — Análisis CVE-2026-40776 en Eventin (publicación original)

- Quorum Cyber — Threat Intelligence: vulnerabilidad en Eventin

- Caja Segura — Exposición de sitios WordPress por vulnerabilidad Eventin

- WordPress.org — Página oficial del plugin Eventin (WP Event Solution)

- Themewinter — Página oficial de Eventin