El CVE-2026-1830 es una vulnerabilidad de ejecución remota de código (RCE en WordPress) en el plugin Quick Playground que permite a cualquier atacante, sin credenciales, subir archivos PHP maliciosos y ejecutar código arbitrario en el servidor. Publicada el 9 de abril de 2026 en el NVD, afecta todas las versiones hasta la 1.3.1 inclusive y tiene un CVSS de 9.8 sobre 10.

En 30 segundos

- CVE-2026-1830 afecta Quick Playground ≤1.3.1: RCE sin autenticación, CVSS 9.8.

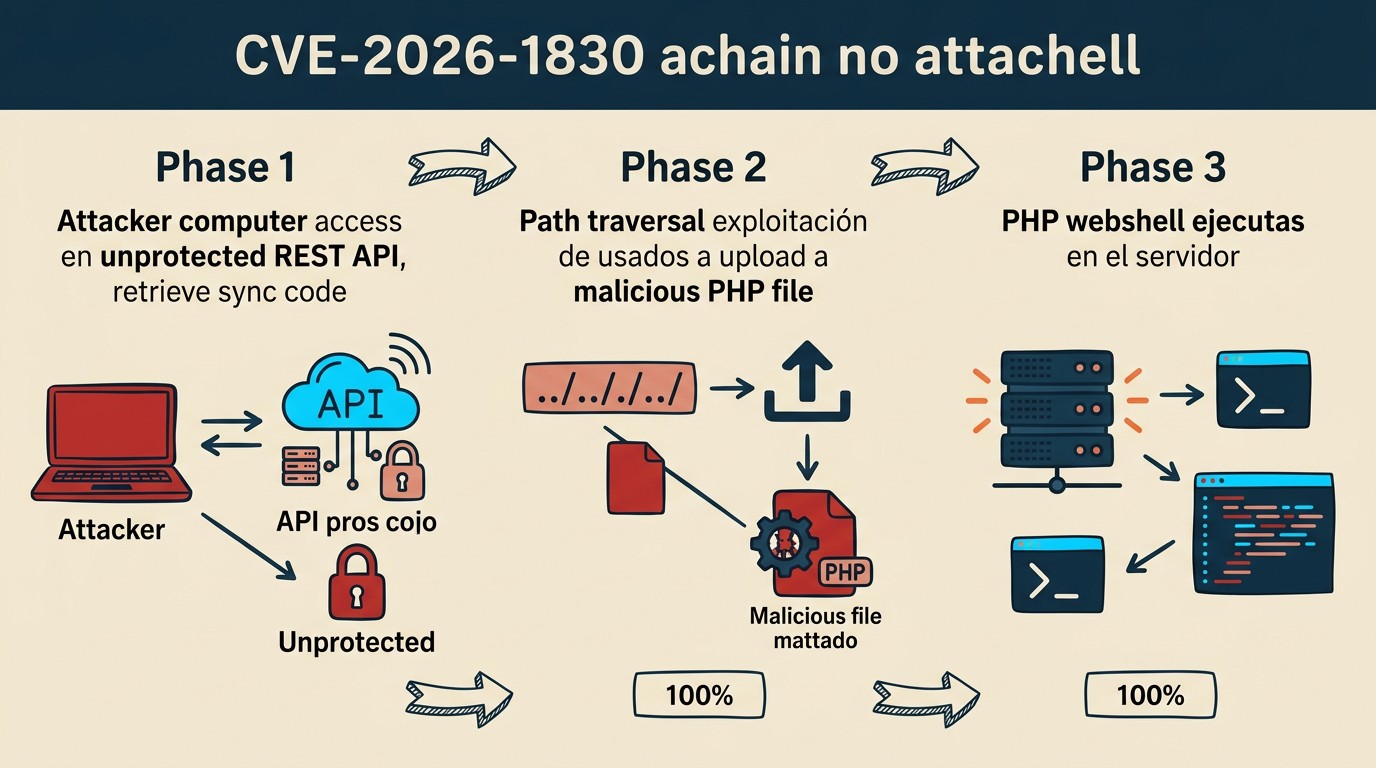

- El ataque encadena tres pasos: obtener sync code expuesto, usar path traversal, subir PHP y ejecutar.

- Impacto máximo: toma completa del sitio, exfiltración de datos, instalación de backdoors.

- Acción inmediata: desactivar o eliminar el plugin si no hay versión parcheada disponible.

- Herramientas para revisar compromiso: Wordfence, Sucuri, logs del servidor y auditoría de wp-content/uploads/.

WordPress es un sistema de gestión de contenidos (CMS) de código abierto creado por Matt Mullenweg en 2003, usado para crear y gestionar sitios web, blogs y aplicaciones. Está desarrollado y mantenido por una comunidad global de desarrolladores bajo la supervisión de la WordPress Foundation.

¿Qué es CVE-2026-1830? Vulnerabilidad RCE crítica en Quick Playground

Quick Playground es un plugin de WordPress diseñado para que desarrolladores prueben snippets de código PHP directamente desde el administrador del sitio. Cómodo para testing rápido, sin duda. El problema es que dejó endpoints de su REST API completamente abiertos al mundo, sin verificar si quien los llama tiene algún tipo de permiso.

Según el análisis de SentinelOne, la falla se clasifica bajo CWE-862 (Missing Authorization): el plugin expone funcionalidades que deberían estar restringidas a administradores autenticados, pero cualquier visitante anónimo puede interactuar con esos endpoints. El resultado es ejecución remota de código con CVSS 9.8, la nota más alta que existe en términos prácticos.

La fecha de publicación en NVD es el 9 de abril de 2026. Si tenés este plugin instalado y no actualizaste (o si no existe versión parcheada), tu sitio está expuesto.

Cómo funciona el ataque: chain de explotación paso a paso

Ponele que sos un atacante buscando sitios vulnerables. No necesitás nada especial: ni credenciales, ni acceso previo, ni conocer al dueño del sitio. El plugin hace el trabajo por vos.

El attack chain tiene tres fases bien definidas:

- Paso 1: obtener el sync code. Quick Playground expone un endpoint de la REST API que devuelve un código de sincronización sin exigir autenticación. Cualquiera puede pedirlo con un GET simple.

- Paso 2: path traversal para eludir validaciones. El plugin acepta uploads de archivos, pero en teoría los restringe. Usando técnicas de path traversal (manipulación de rutas como

../../../), el atacante puede apuntar el archivo a directorios fuera del destino esperado, donde las restricciones no aplican. - Paso 3: subir el PHP malicioso y ejecutar. Con el sync code en mano y el path traversal funcionando, el atacante sube un archivo .php con el código que quiera. Después lo llama por URL y ya tiene ejecución remota en el servidor.

¿Y qué tan difícil es esto de automatizar? Trivialmente fácil. Un script de tres funciones alcanza para explotar miles de sitios en cuestión de horas si el plugin está indexado en motores de búsqueda de servicios expuestos.

Lo que hace especialmente grave esta vulnerabilidad es la cadena: no es un solo error aislado, sino tres fallas encadenadas (endpoint público, sync code no protegido, validación de path insuficiente) que juntas producen RCE completo. Si hubiese fallado una sola pieza, el impacto habría sido menor.

Versiones afectadas y alcance de la vulnerabilidad

Todas las versiones de Quick Playground hasta la 1.3.1 inclusive son vulnerables. No hay una versión «anterior segura» a la que retroceder.

| Plugin | Versiones afectadas | Estado al 9 abril 2026 | Acción recomendada |

|---|---|---|---|

| Quick Playground | Todas ≤1.3.1 | Crítico (CVSS 9.8) | Desactivar/eliminar si no hay parche |

| Alternativas de testing local | N/A | Sin CVE conocido | Usar entornos locales (Docker, XAMPP) |

El plugin está orientado a desarrolladores, lo que en teoría limita su base de instalación. Eso sí: muchos sitios de producción terminan con plugins de desarrollo activos que nadie se acordó de desactivar (si trabajaste alguna vez con equipos de varios colaboradores, sabés exactamente de qué hablo).

Impacto potencial: desde site takeover hasta data exfiltration

Una vez que un atacante ejecuta código en el servidor, las opciones son amplias. No es exageración: es lo que técnicamente permite el RCE.

- Instalación de backdoors persistentes: el atacante puede dejar puertas traseras que sobreviven actualizaciones del plugin o incluso del CMS.

- Robo de credenciales: acceso a wp-config.php, donde están las credenciales de la base de datos. De ahí puede sacar emails, contraseñas hasheadas, datos de WooCommerce.

- Pivoting lateral: en hosting compartido, comprometer un sitio puede dar acceso a otros sitios alojados en el mismo servidor (algo que vale la pena tener en cuenta si usás hosting compartido sin aislamiento de cuentas).

- Defacement y SEO poisoning: modificar contenido para inyectar links de spam o redirigir tráfico a sitios maliciosos.

- Ransomware o borrado de datos: en casos extremos, cifrar o eliminar archivos del sitio.

CVEs similares de los últimos ciclos, como CVE-2025-5394 y CVE-2026-1357, mostraron el mismo patrón: plugin de nicho con pocos usuarios, explotación masiva automatizada, y sitios comprometidos que el dueño no detectó por semanas. La «popularidad baja» del plugin no es protección.

¿Fue mi sitio atacado? Indicadores de compromiso a buscar

Esta sección es la más práctica. Si tenías Quick Playground instalado en algún momento durante 2026, vale la pena hacer esta revisión aunque ya lo hayas desactivado.

Archivos sospechosos en wp-content/uploads/

Revisá si hay archivos .php en esa carpeta. No deberían estar ahí. Si encontrás algo como wp-content/uploads/2026/04/shell.php o nombres alfanuméricos sin sentido (a3b7f2.php), es una señal de alarma inmediata.

Logs de la REST API

Buscá en los logs del servidor peticiones POST a endpoints de Quick Playground, especialmente desde IPs que no reconocés o con patrones de path traversal (../ en las rutas). Si tu hosting no te da acceso a logs de acceso HTTP, pedíselos o considerá un servicio que sí los exponga.

Cambios en .htaccess, usuarios y plugins activos

Revisá la fecha de modificación del .htaccess y comparala con tus cambios conocidos. Fijate si hay usuarios admin que no creaste vos. Y revisá si hay plugins activos que no reconocés, porque algunos backdoors se disfrazan de plugins legítimos en la lista.

Para un escaneo automatizado, Wordfence tiene firmas específicas para este tipo de backdoors y te avisa si encuentra archivos modificados fuera de lo normal. Sucuri SiteCheck también sirve para revisión superficial sin instalar nada.

Pasos inmediatos para protegerte (parcheado y auditado)

El orden importa acá. No empieces a escanear sin primero cortar el acceso.

- 1. Desactivar y eliminar Quick Playground. Si no existe una versión >1.3.1 con el fix confirmado, la única opción segura es removerlo. «Desactivado» no es suficiente: el plugin puede seguir teniendo archivos accesibles en el servidor incluso inactivo.

- 2. Auditar wp-content/uploads/. Buscá archivos .php, .phtml o .php5 que no deberían estar ahí. Un comando de terminal ayuda:

find wp-content/uploads -name "*.php". - 3. Revisar usuarios de WordPress. Entrá a Usuarios > Todos los usuarios y verificá que no haya cuentas desconocidas con rol de Administrador o Editor.

- 4. Cambiar contraseñas de admin y credenciales de base de datos. Si hubo acceso, asumir compromiso y rotar todo.

- 5. Escaneo completo con Wordfence o similar. Un full scan detecta archivos modificados y backdoors conocidos.

- 6. Revisar el historial de sesiones activas. Desde Usuarios podés ver sesiones activas y terminarlas todas con «Cerrar todas las sesiones».

Si alojás tu WordPress en un servidor propio y querés un entorno más controlado, donweb.com tiene planes con aislamiento de cuentas que reducen el riesgo de pivoting en hosting compartido.

Plugins seguros vs Quick Playground: alternativas para desarrolladores

Quick Playground existe para un caso de uso legítimo: probar código PHP sin salir del admin de WordPress. El problema es que esa funcionalidad, por su propia naturaleza, es extremadamente sensible y no debería vivir en un sitio de producción.

| Enfoque | Herramienta | Riesgo en producción | Recomendado para |

|---|---|---|---|

| Local con Docker | LocalWP, wp-env | Ninguno | Desarrollo profesional |

| Local con XAMPP/MAMP | XAMPP, MAMP | Ninguno | Testing rápido sin Docker |

| Plugin en staging | Quick Playground (si parcheado) | Medio (solo en staging) | Pruebas en entorno similar a producción |

| Plugin en producción | Cualquier plugin de ejecución de código | Crítico | No recomendado nunca |

La regla es simple: los plugins que ejecutan código PHP no tienen lugar en sitios de producción. Ninguno. Si necesitás probar algo en producción por alguna razón urgente, usá Code Snippets con permisos bien configurados y borrá el snippet una vez terminado.

Dicho esto, la existencia de Quick Playground en repositorios accesibles al público significa que hay sitios donde está instalado y olvidado. Ese olvido es el vector de ataque más común.

Qué está confirmado / Qué no

| Punto | Estado | Fuente |

|---|---|---|

| CVSS 9.8, RCE sin autenticación | Confirmado | NVD, SentinelOne |

| Versiones afectadas: todas ≤1.3.1 | Confirmado | NVD (publicado 9 abril 2026) |

| Attack chain: sync code + path traversal + PHP upload | Confirmado | SentinelOne vulnerability database |

| Explotación activa en la naturaleza | No confirmado públicamente | Sin reporte oficial al momento |

| Versión parcheada disponible (>1.3.1) | No confirmado | Sin anuncio del autor del plugin |

| Cantidad de sitios comprometidos | Desconocido | Sin datos públicos |

El punto más importante acá es el último de «confirmado»: al momento de publicar esto, no hay anuncio oficial del autor del plugin sobre una versión parcheada. Eso significa que la única acción segura es removerlo.

Errores comunes al responder a este tipo de CVE

Error 1: desactivar el plugin y creer que alcanza. Un plugin desactivado puede seguir teniendo archivos PHP accesibles en el servidor si el atacante ya subió algo antes. Desactivar no limpia los archivos subidos. Hay que revisar uploads/ de todas formas.

Error 2: actualizar sin verificar si hay versión parcheada real. Muchos dueños de sitios van directo a «actualizar plugin» cuando ven un CVE. Si la versión en el repositorio sigue siendo 1.3.1 o menor, la actualización no resuelve nada. Verificá el changelog antes de asumir que la actualización te protegió. Cobertura relacionada: plugins WordPress más descargados actualmente.

Error 3: no revisar sitios de staging o desarrollo. Los sitios de staging también pueden tener el plugin instalado y, si están conectados a la misma infraestructura o comparten credenciales de base de datos, un compromiso ahí puede escalar a producción.

Preguntas Frecuentes

¿Qué es CVE-2026-1830 en Quick Playground?

CVE-2026-1830 es una vulnerabilidad de ejecución remota de código (RCE) en el plugin Quick Playground para WordPress, publicada el 9 de abril de 2026 con CVSS 9.8. Permite a atacantes no autenticados obtener un sync code expuesto, usar path traversal para eludir validaciones, subir archivos PHP maliciosos y ejecutarlos en el servidor. Afecta todas las versiones hasta la 1.3.1 inclusive.

¿Cómo se ejecuta el ataque RCE en WordPress con este CVE?

El ataque es una cadena de tres pasos: primero se consulta un endpoint de la REST API sin protección para obtener el sync code del plugin; después se usa una técnica de path traversal en el parámetro de destino del archivo para apuntar fuera del directorio permitido; por último se sube un archivo PHP arbitrario que puede ejecutarse desde el navegador. No se requiere ninguna credencial en ningún paso.

¿Qué versiones de Quick Playground son vulnerables?

Todas las versiones hasta la 1.3.1 inclusive son vulnerables. No hay una versión anterior segura. Si tenés Quick Playground instalado en cualquier versión y no hay una actualización >1.3.1 disponible con el fix confirmado, la única opción segura es desinstalar el plugin y revisar si hubo actividad maliciosa.

¿Cómo sé si mi sitio fue atacado por CVE-2026-1830?

Revisá si hay archivos PHP en wp-content/uploads/ (no deberían existir), buscá usuarios administradores desconocidos en el panel de WordPress, y revisá los logs del servidor buscando peticiones POST sospechosas a endpoints de Quick Playground. Wordfence puede hacer un escaneo automatizado y detectar backdoors conocidos asociados a este tipo de exploit.

¿Cómo protejo mi WordPress de ejecución remota de código?

Para este CVE en particular: eliminá Quick Playground y auditá el servidor. En términos generales: nunca instales plugins de ejecución de código en producción, usá entornos locales (LocalWP, Docker) para desarrollo, mantené todos los plugins actualizados y habilitá un firewall de aplicaciones web (WAF) como el que incluye Wordfence. Los plugins de testing pertenecen a entornos de staging, no a sitios en producción.

Conclusión

CVE-2026-1830 es un recordatorio de algo que se repite cada año: los plugins de desarrollo son vectores de ataque de alto riesgo cuando quedan instalados en producción. Quick Playground resuelve un problema real para desarrolladores, pero la implementación dejó la puerta abierta de par en par: sin autenticación, sin validación de rutas, con un sync code expuesto que cualquiera puede obtener.

Con CVSS 9.8 y un attack chain que cualquier script puede automatizar, este CVE merece tratamiento inmediato. No mañana. Si tenés el plugin instalado, el primer paso es desactivarlo y removerlo ahora, y después hacer la auditoría de archivos y usuarios con calma.

La buena práctica de fondo es más simple todavía: los entornos de testing existen por algo. Usá LocalWP, wp-env, Docker, lo que prefieras; pero mantené la producción limpia de plugins que ejecutan código arbitrario. El costo de configurar un entorno local es de media hora. El costo de un sitio comprometido es bastante más.

Fuentes

- NVD – CVE-2026-1830, publicado 9 abril 2026

- SentinelOne Vulnerability Database – análisis técnico CVE-2026-1830

- BitNinja – CVE-2026-1830: Unauthenticated File Upload Vulnerability

- Wordfence Threat Intelligence – base de datos de vulnerabilidades WordPress

- CERT Paraguay – alerta RCE en plugin de WordPress