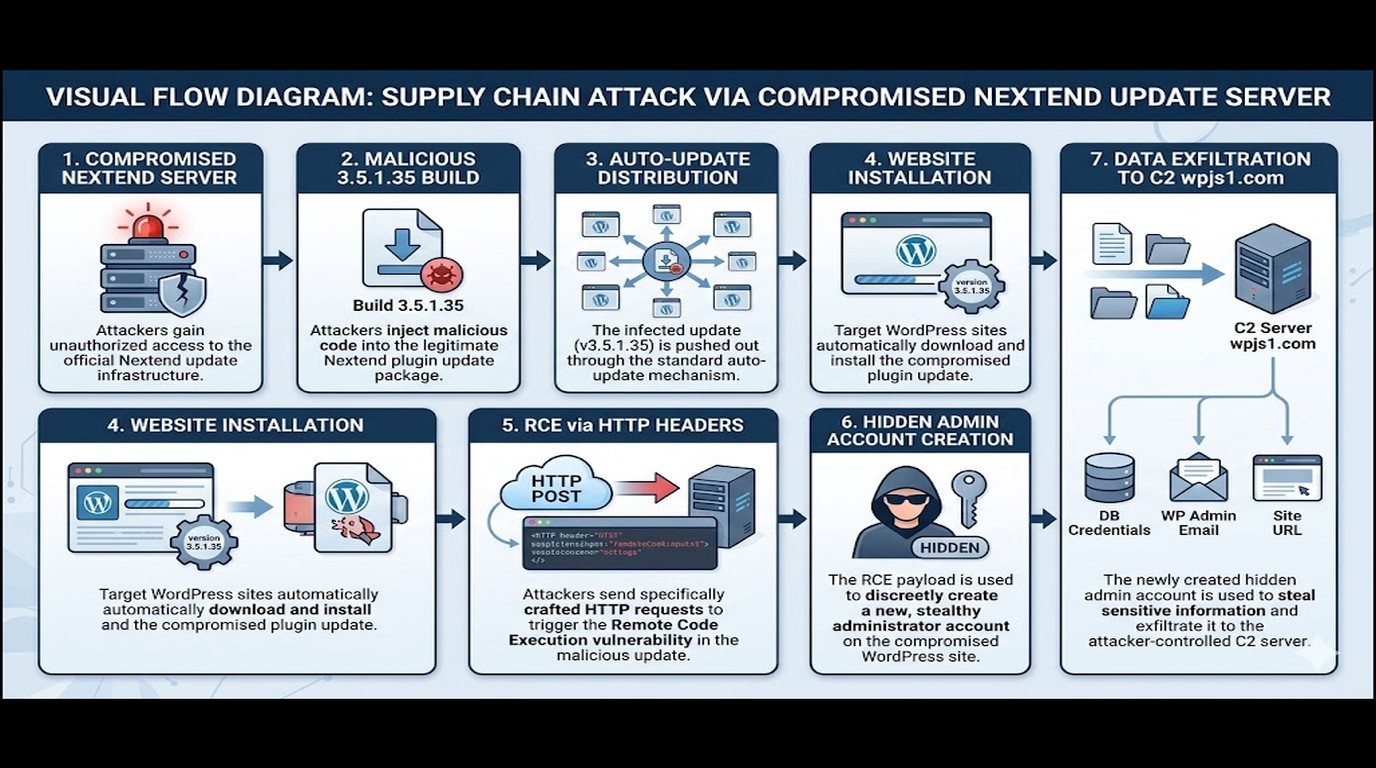

El 7 de abril de 2026, la infraestructura de distribución de Nextend fue comprometida y la versión 3.5.1.35 de Smart Slider 3 Pro fue distribuida como un backdoor durante aproximadamente 6 horas a más de 800.000 instalaciones activas, habilitando ejecución remota de código, creación de usuarios administradores ocultos y exfiltración de credenciales a servidores externos bajo control de los atacantes.

En 30 segundos

- La versión 3.5.1.35 de Smart Slider 3 Pro fue reemplazada por una versión maliciosa el 7 de abril de 2026 y estuvo activa ~6 horas antes de ser detectada.

- Solo la versión Pro fue afectada. La versión gratuita distribuida en WordPress.org no fue comprometida.

- El malware creaba cuentas admin ocultas, permitía RCE vía headers HTTP especiales y enviaba credenciales de base de datos a wpjs1[.]com.

- Si instalaste actualizaciones automáticas ese día, tu sitio probablemente está comprometido. Actualizá a 3.5.1.36 o superior y revisá tu instalación completa.

- Nextend publicó la versión limpia 3.5.1.36 pocas horas después y confirmó el incidente en un aviso de seguridad oficial.

Nextend es una empresa desarrolladora de plugins de WordPress, principalmente conocida por Smart Slider 3, un constructor de sliders interactivos. Sus herramientas permiten crear y gestionar contenido visual en sitios WordPress.

Qué sucedió: el ataque a la cadena de suministro de Smart Slider 3 Pro

Smart Slider 3 Pro es un plugin de sliders y bloques visuales para WordPress desarrollado por la empresa húngara Nextend. Con más de 800.000 instalaciones activas, es uno de los constructores de contenido visual más usados en el ecosistema de WordPress.

Un ataque a la cadena de suministro no compromete directamente el sitio de la víctima. Compromete el sistema que le entrega el software. En este caso, atacantes ganaron acceso a la infraestructura de distribución de Nextend —todavía no se confirmó si fue vía credenciales robadas, una vulnerabilidad en el sistema de publicación o un vector interno— y sustituyeron el paquete legítimo de la versión 3.5.1.35 por una versión troyanizada.

El resultado: cualquier sitio que tenía actualizaciones automáticas activadas descargó directamente el malware desde los servidores oficiales de Nextend. Sin alertas. Sin diferencia visual. Con firma de actualización válida.

Eso es lo que hace especialmente grave este tipo de ataque: según el análisis de Patchstack, el archivo distribuido era técnicamente indistinguible de una actualización legítima para la mayoría de las herramientas de seguridad que verifican solo el origen del paquete, no su contenido exacto byte a byte. La «confianza» en el proveedor fue el vector de ataque.

Versión comprometida, timeline y alcance del incidente

Los datos concretos, según la información disponible al momento de publicar este artículo:

- Versión maliciosa: 3.5.1.35

- Fecha de distribución: 7 de abril de 2026

- Ventana de exposición: aproximadamente 6 horas

- Versión limpia de reemplazo: 3.5.1.36

- Instalaciones activas afectadas potencialmente: 800.000+ (solo versión Pro)

- Versión gratuita en WordPress.org: NO comprometida

La versión gratuita siguió su proceso de distribución habitual a través del repositorio oficial de WordPress.org, que tiene controles propios. El ataque estuvo dirigido exclusivamente al canal de distribución de la versión Pro, que Nextend maneja de forma independiente.

¿Alguien que no tenía actualizaciones automáticas activadas estuvo a salvo? En principio sí, siempre que no haya actualizado manualmente durante esas 6 horas. Pero si usás un sistema de gestión centralizada de actualizaciones (ManageWP, MainWP, WP Umbrella), esos sistemas también podrían haber disparado la actualización automáticamente.

Cómo funciona el backdoor: capacidades técnicas del malware

El malware no era simple. El análisis técnico de Patchstack describe un componente multi-etapa con varias capacidades simultáneas:

Creación de usuario administrador oculto

Al instalarse, el malware creaba una cuenta de administrador con un nombre generado programáticamente, con el patrón wpsvc_[cadena alfanumérica] (por ejemplo: wpsvc_a3f1). Esta cuenta no aparecía en el listado estándar de usuarios de wp-admin porque el malware modificaba las queries de la API REST y de la interfaz para ocultarla.

Ejecución remota de código via headers HTTP

El backdoor escuchaba headers HTTP especiales en cualquier request al sitio. Si el header correcto llegaba con el payload correcto, ejecutaba código PHP arbitrario en el servidor sin autenticación adicional. RCE completo, sin necesidad de usar la cuenta admin creada.

Persistencia redundante en múltiples ubicaciones

Para sobrevivir a una desinstalación del plugin, el malware copiaba componentes de sí mismo a al menos tres ubicaciones:

wp-content/mu-plugins/(plugins de carga obligatoria, no aparecen en el panel de plugins)wp-includes/(mezclado con archivos del core de WordPress)- Inyecciones en

functions.phpdel tema activo

Si borrás el plugin y no revisás estas ubicaciones, el backdoor sigue activo. (Y si reinstalás WordPress sin limpiar el tema, también.)

Exfiltración de credenciales

El malware enviaba credenciales de la base de datos, claves de WordPress (AUTH_KEY, SECURE_AUTH_KEY) y la URL del sitio a un servidor de comando y control en wpjs1[.]com. Con esos datos, los atacantes tienen acceso completo a la base de datos incluso si limpiás el sitio pero no rotás las credenciales.

Indicadores de compromiso: cómo saber si tu sitio fue infectado

Ponele que actualizaste Smart Slider 3 Pro el 7 de abril de 2026. Acá está lo que tenés que buscar:

Cuentas admin desconocidas

Revisá en Usuarios > Todos los usuarios filtrando por rol Administrador. Buscá cuentas con nombres tipo wpsvc_[letras y números] o con fechas de registro del 7 de abril de 2026. Si encontrás algo que no reconocés, el sitio está comprometido.

Ojo: el malware puede ocultar la cuenta de la interfaz web. Verificá también directo en la base de datos: SELECT * FROM wp_users ORDER BY user_registered DESC LIMIT 20;

Archivos sospechosos

- Archivos PHP en

wp-content/mu-plugins/que no instalaste vos - Archivos PHP en

wp-content/uploads/(no debería haber ejecutables ahí) - Archivos con nombres que imitan archivos legítimos de WordPress core en

wp-includes/

Opciones de WordPress no reconocidas

El malware también guardaba datos en la tabla wp_options. Revisá con: SELECT option_name, option_value FROM wp_options WHERE option_name LIKE 'wp_%' ORDER BY option_id DESC LIMIT 50; y buscá opciones con nombres inusuales creadas el 7 de abril.

Tráfico hacia wpjs1[.]com

Si tenés acceso a los logs del servidor de hosting, buscá requests salientes hacia wpjs1[.]com. Si aparece, el sitio fue comprometido y las credenciales ya fueron exfiltradas.

Las herramientas Wordfence y Sucuri SiteCheck pueden ayudar a detectar los archivos maliciosos, pero no son 100% confiables para esta variante porque el malware usa técnicas de ofuscación. El escaneo manual de las ubicaciones clave sigue siendo necesario.

Limpieza y remediación paso a paso

Si confirmás que tu sitio fue afectado, el orden importa. No empieces por el paso 3 y dejes el 1 para después.

1. Actualizá Smart Slider 3 Pro inmediatamente

La versión 3.5.1.36 es la primera versión limpia. Actualizá desde el panel de administración o manualmente. Verificá que el hash del paquete que descargás coincida con el publicado en el aviso oficial de Nextend.

2. Eliminá cuentas admin ocultas

Identificá y eliminá cualquier cuenta administrador que no reconozcas. Hacelo tanto desde el panel de WordPress como directo en la base de datos, porque el malware puede ocultar cuentas de la interfaz web.

3. Buscá y eliminá archivos maliciosos

Revisá manualmente: wp-content/mu-plugins/, wp-content/uploads/, wp-includes/ y el functions.php del tema activo. Cualquier archivo PHP que no reconozcas o que tenga fecha de modificación del 7 de abril de 2026 es sospechoso.

Para comparar wp-includes con una instalación limpia, descargá la versión exacta de WordPress que usás desde WordPress.org y comparás los archivos con un diff.

4. Limpiá la base de datos

Revisá wp_options y wp_posts buscando entradas con código PHP ofuscado o base64. Herramientas como WP-CLI con el plugin WP DB Migrate pueden ayudar, pero el escaneo manual de las opciones recientes creadas el 7 de abril es el más confiable.

5. Reinstalá WordPress core

Reemplazá todos los archivos de WordPress core con una descarga limpia. Con WP-CLI: wp core download --force. Esto reemplaza los archivos de wp-includes y wp-admin sin tocar tu contenido.

6. Rotá todas las credenciales

Este paso es obligatorio aunque no encontrés rastros del malware. Si el sitio instaló la versión 3.5.1.35, las credenciales de base de datos y las claves de WordPress probablemente ya fueron exfiltradas. Cambiá la contraseña de base de datos en el servidor y actualizá wp-config.php. Generá nuevas claves de seguridad de WordPress desde la API oficial. Cambiá las contraseñas de todos los usuarios administradores.

Si tu sitio está en hosting compartido o VPS, consultá con tu proveedor sobre los pasos adicionales para verificar que no hubo movimiento lateral hacia otras cuentas en el servidor. En donweb.com el soporte técnico puede ayudarte a revisar los logs del servidor para detectar actividad anómala en esas fechas.

Prevención de futuros ataques en la cadena de suministro

Las actualizaciones automáticas son útiles para parchar vulnerabilidades conocidas rápido, pero este incidente muestra el reverso de la moneda: si el canal de distribución está comprometido, las actualizaciones automáticas son el vector de ataque.

No hay una respuesta perfecta acá, pero sí hay prácticas que reducen el riesgo:

- Monitoreo de integridad de archivos: Wordfence Premium tiene esta función activa. Cualquier cambio en archivos core o de plugins genera una alerta inmediata.

- Actualizaciones automáticas solo para security releases del core: Para plugins de terceros, especialmente los de pago con canales de distribución propios, considerá revisarlas manualmente o con una demora de 24-48 horas.

- Ambiente de staging: Si tenés un sitio de staging, las actualizaciones van primero ahí. Un comportamiento anómalo en staging te avisa antes de que llegue a producción.

- Principio de plugins mínimos: Cada plugin adicional es una superficie de ataque adicional. Si no usás Smart Slider 3 activamente, desinstilalo.

- Doble factor en todas las cuentas admin: No evita este tipo de ataque, pero limita el daño si los atacantes obtienen credenciales.

Contexto: otros ataques a plugins WordPress en 2026

El incidente de Smart Slider 3 Pro no está aislado. En paralelo, según reportes de BleepingComputer, 31 plugins del portfolio llamado «Essential Plugin» fueron comprometidos después de que un actor malicioso los adquirió a través de Flippa, el marketplace de compraventa de negocios digitales.

El patrón es el siguiente: un atacante compra un plugin legítimo con base de usuarios establecida, inserta un backdoor dormante en una actualización que parece normal, espera meses para que los usuarios actualicen y el malware quede instalado masivamente, y luego activa el backdoor de forma coordinada.

Esto cambió el análisis de riesgo. Antes, la pregunta era «¿este plugin tiene vulnerabilidades conocidas?». Ahora hay que agregar: «¿este plugin cambió de dueño recientemente?», «¿el canal de distribución es confiable?», y «¿tengo forma de detectar cambios en archivos después de una actualización?».

Los equipos de seguridad que solo parchaban reactivamente, basándose en CVEs publicados, quedaron expuestos en ambos incidentes. El compromiso ocurrió antes de que existiera ninguna vulnerabilidad pública que rastrear.

Qué está confirmado y qué no

| Punto | Estado |

|---|---|

| Versión comprometida: 3.5.1.35 | Confirmado por Nextend |

| Ventana de distribución: ~6 horas el 7 de abril de 2026 | Confirmado |

| Versión limpia disponible: 3.5.1.36 | Confirmado |

| Solo Smart Slider 3 Pro afectada (no la versión gratuita) | Confirmado |

| Capacidades: RCE, admin oculto, exfiltración a wpjs1[.]com | Confirmado por análisis de Patchstack |

| Vector inicial de compromiso de la infraestructura de Nextend | No confirmado (bajo investigación) |

| Número exacto de sitios comprometidos | No confirmado (potencialmente miles) |

| Atribución de los atacantes | No confirmada |

Errores comunes al manejar este tipo de incidente

Error 1: Actualizar el plugin y dar el caso por cerrado

Actualizar a 3.5.1.36 elimina el plugin malicioso, pero no los componentes de persistencia que ya se copiaron a mu-plugins, wp-includes o functions.php. El backdoor puede seguir activo aunque el plugin esté en su versión limpia. La limpieza requiere buscar activamente esas ubicaciones.

Error 2: No rotar credenciales de base de datos

El malware exfiltró las credenciales de la base de datos a wpjs1[.]com. Si no cambiás esas credenciales, el atacante sigue teniendo acceso directo a tu base de datos aunque hayas limpiado completamente el servidor. Este paso no es opcional.

Error 3: Confiar ciegamente en el escaneo de Wordfence como confirmación de limpieza

Wordfence y similares son útiles para detección inicial, pero el malware usa ofuscación que puede evadir las firmas de detección. Un «todo limpio» de Wordfence no garantiza que el sitio esté realmente limpio. El escaneo manual de las ubicaciones clave sigue siendo necesario para confirmarlo.

Mirá, cubrimos un caso parecido: Smart Slider 3 Pro distribuye actualización backdooreada por.

Preguntas Frecuentes

¿Está mi sitio WordPress comprometido por el backdoor de Smart Slider 3?

Si instalaste una actualización de Smart Slider 3 Pro el 7 de abril de 2026, probablemente sí. Verificá si existen cuentas admin con nombres tipo wpsvc_[código], archivos PHP desconocidos en wp-content/mu-plugins/, y tráfico saliente hacia wpjs1[.]com en los logs del servidor. Si encontrás cualquiera de estas señales, el sitio está comprometido y necesitás remediación completa.

¿Qué versión de Smart Slider 3 Pro es segura instalar?

La versión 3.5.1.36 es la primera versión limpia publicada por Nextend después del incidente. Cualquier versión anterior a esa que descargues de los servidores de Nextend debería ser segura, pero verificá el hash con el publicado en el aviso oficial. La versión gratuita disponible en WordPress.org no fue comprometida en ningún momento.

¿Cómo limpiar completamente un WordPress infectado por Smart Slider?

El proceso tiene seis pasos en orden: actualizar a 3.5.1.36, eliminar cuentas admin ocultas, buscar y eliminar archivos maliciosos en mu-plugins y wp-includes, limpiar la tabla wp_options de entradas sospechosas, reinstalar WordPress core con wp core download --force, y rotar todas las credenciales de base de datos y las claves de seguridad de wp-config.php. Omitir cualquiera de estos pasos puede dejar el backdoor activo.

¿Qué datos robó el malware del backdoor de Smart Slider?

El análisis técnico de Patchstack confirma que el malware exfiltró las credenciales de la base de datos (usuario, contraseña, nombre de base de datos), las claves de seguridad de WordPress (AUTH_KEY, SECURE_AUTH_KEY, LOGGED_IN_KEY y similares), y la URL del sitio. Toda esa información fue enviada al servidor de comando y control en wpjs1[.]com. Con esos datos, los atacantes pueden acceder directamente a la base de datos si no rotás las credenciales.

¿Puedo confiar en Smart Slider 3 Pro después del backdoor de Nextend?

La versión 3.5.1.36 está limpia según el análisis disponible. Nextend respondió rápido, publicó un aviso oficial y sacó la versión limpia en pocas horas. El problema no estaba en el código del plugin sino en su infraestructura de distribución. Eso no significa que el riesgo sea cero hacia adelante, pero tampoco es distinto al riesgo que existe con cualquier plugin premium que depende de canales de distribución propios. Lo que sí cambió es que ahora sabés que ese vector de ataque es real y activo.

Conclusión

El backdoor en Smart Slider 3 Pro v3.5.1.35 es el tipo de ataque que más tendría que preocuparte como administrador de WordPress: no explotó una vulnerabilidad conocida, no requirió que hicieras nada mal, y llegó a través del canal en el que más confiás. La actualización automática, que es la práctica recomendada para parchar vulnerabilidades, fue exactamente el vector que usaron los atacantes.

Si tu sitio recibió esa actualización el 7 de abril de 2026, no alcanza con actualizar a 3.5.1.36 y seguir adelante. Necesitás la remediación completa: revisar las ubicaciones de persistencia, limpiar la base de datos, rotar credenciales. Sin eso, el backdoor puede seguir activo aunque el plugin esté en su versión limpia.

El incidente también señala algo más amplio: en 2026 los ataques a la cadena de suministro de plugins WordPress son una amenaza concreta y activa, no una posibilidad teórica. El monitoreo de integridad de archivos, la demora deliberada en aplicar actualizaciones de plugins premium y el control del tráfico saliente del servidor pasaron de ser «buenas prácticas opcionales» a herramientas de defensa necesarias.

Fuentes

- Nextend — Aviso oficial de seguridad sobre Smart Slider 3 Pro 3.5.1.35

- Patchstack — Análisis técnico completo del malware en Smart Slider 3 Pro

- BleepingComputer — Actualizaciones de Smart Slider secuestradas para distribuir versiones maliciosas

- The Hacker News — Actualización backdooreada de Smart Slider 3 Pro

- AyudaWP — Guía sobre puertas traseras en WordPress