Un administrador fantasma WordPress es una cuenta con rol administrator insertada directamente en la tabla wp_users de la base de datos, sin que haya ningún registro de login HTTP, sin rastro en los logs del servidor, y sin que ningún plugin de seguridad lo detecte en tiempo real. La cuenta existe, tiene acceso total, y vos no la creaste.

En 30 segundos

- Los atacantes insertan cuentas admin directamente en

wp_usersvia SQL Injection o acceso directo a la base de datos, sin tocar el frontend. - CVE-2026-0920 en LA-Studio Element Kit (más de 20.000 instalaciones activas) permite crear admins sin autenticación, con CVSS 9.8 crítico.

- Los backdoors en

mu-pluginsson especialmente peligrosos: no se pueden desactivar desde el panel y no dejan rastro en logs HTTP. - En WordPress multisite, comprometer un solo subsite puede dar acceso a la tabla

wp_usersde toda la red en cuestión de horas. - La detección requiere auditar

wp_usersdirectamente y revisarmu-pluginsa mano, porque los dashboards estándar no muestran nada.

¿Qué es un administrador fantasma o compromiso persistente?

Cuando hablamos de un administrador fantasma WordPress, hablamos de algo específico: una cuenta con rol administrator que fue creada directamente en la base de datos, no a través del panel de administración ni del proceso normal de registro. No hay entrada en el log de acceso del servidor web. No hay sesión HTTP registrada. Existe en wp_users y wp_usermeta, con todos los permisos, pero vino de ninguna parte.

La diferencia con un backdoor tradicional (un archivo PHP que ejecuta comandos) es importante. Un backdoor de archivo puede detectarse con un escaneo de integridad de ficheros. Una cuenta admin en la base de datos, en cambio, pasa desapercibida porque WordPress la trata como cualquier otro usuario legítimo. No hay nada «roto» en el filesystem. El sistema funciona exactamente como fue diseñado, solo que con un usuario extra que no debería estar.

Se llama «fantasma» porque aparece en la base de datos pero no en los registros de actividad típicos. Si usás un plugin de activity log que registra logins, esta cuenta no tiene historial de sesiones anteriores. Si mirás los logs de Apache o Nginx, no vas a encontrar el POST que la creó. Es como si siempre hubiera estado ahí.

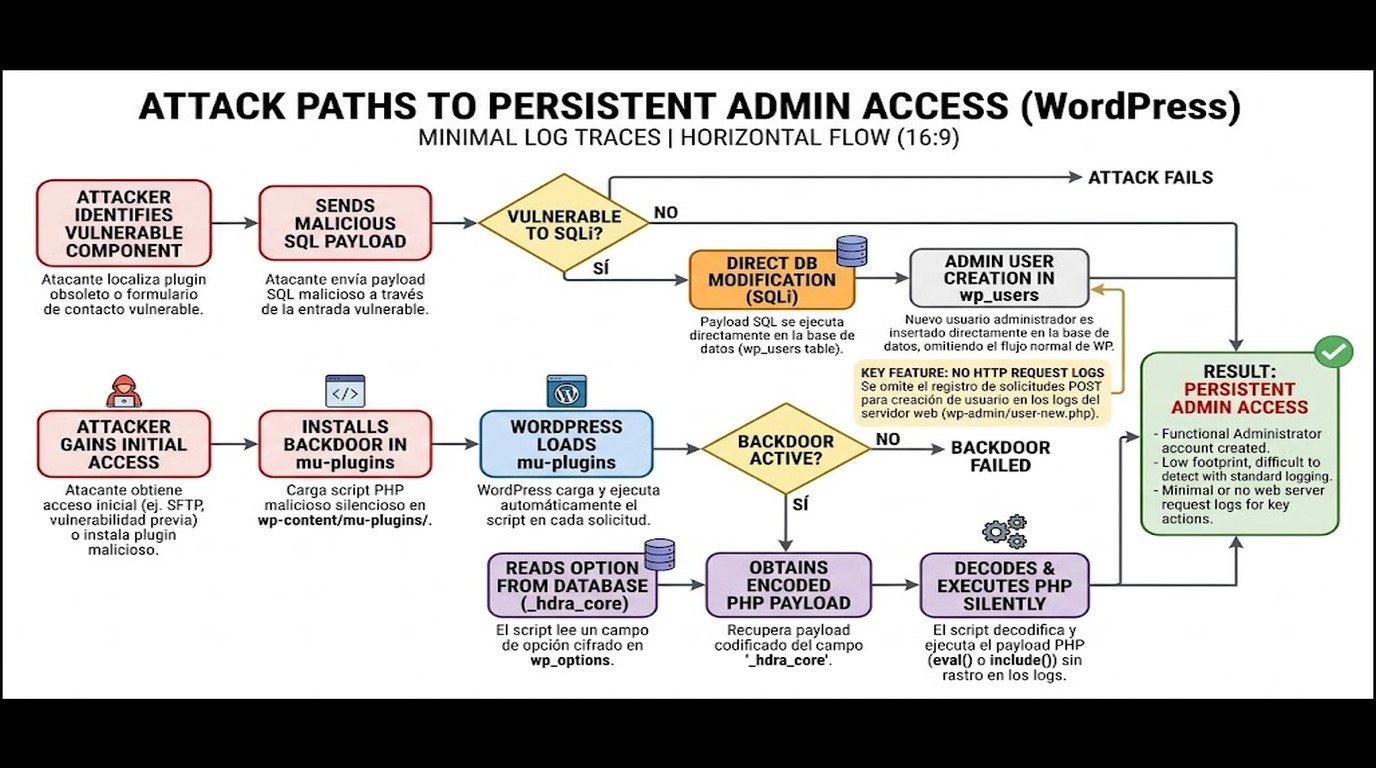

Vectores de ataque principales: cómo insertan admins sin rastro

Hay básicamente tres formas de llegar a esto.

La primera es SQL Injection. Si un plugin o tema tiene una vulnerabilidad de inyección SQL no mitigada, un atacante puede ejecutar un INSERT INTO wp_users directamente. El flujo es así: el atacante encuentra un formulario vulnerable, manda un payload que se ejecuta en la base de datos, y la cuenta queda creada. Todo sin autenticación, todo sin tocar la interfaz de WordPress. Según el análisis de Patchstack sobre SQL Injection en WordPress, los formularios de contacto, los filtros de productos en WooCommerce y los campos de búsqueda personalizados son los vectores más frecuentes.

La segunda vía es el acceso directo a la base de datos. Si las credenciales de MySQL están expuestas (via wp-config.php mal protegido, panel de hosting comprometido, o contraseña débil en phpMyAdmin), el atacante entra directamente a la base sin pasar por WordPress en absoluto. No hay log de aplicación que registre esto porque WordPress nunca estuvo involucrado en la operación.

La tercera: plugins o temas maliciosos con funcionalidad de backdoor embebida. Acá viene lo interesante, porque esto incluye plugins legítimos que fueron comprometidos después de su publicación.

CVE-2026-0920: el caso LA-Studio Element Kit

Este es un caso que ilustra bien el problema. CVE-2026-0920 afecta a LA-Studio Element Kit, un plugin con más de 20.000 instalaciones activas. La vulnerabilidad tiene CVSS 9.8, lo que la coloca en la categoría de crítica sin mucho margen para el debate.

¿Qué hacía el backdoor? Permitía crear una cuenta de administrador sin ningún tipo de autenticación previa. Un request HTTP simple al endpoint vulnerable era suficiente para que se insertara la cuenta en la base de datos. La particularidad es que el backdoor fue insertado por un ex-empleado del equipo de desarrollo, no por un atacante externo que comprometió el repositorio (aunque el resultado práctico es el mismo para quien lo recibe instalado en su sitio).

El impacto real: cualquier sitio que tuviera la versión vulnerable instalada y activa podía ser comprometido sin que el dueño hiciera nada mal. No usó una contraseña débil. No hizo clic en ningún phishing. Tenía un plugin de una fuente aparentemente legítima que traía la puerta trasera adentro.

La lección no es nueva pero sigue sin aprenderse: el número de instalaciones activas de un plugin no garantiza su seguridad.

Backdoors en mu-plugins: la puerta trasera silenciosa

Ponele que te dicen que hay un backdoor en tu sitio pero no encontrás ningún archivo sospechoso en /wp-content/plugins/. El equipo de Sucuri documentó exactamente esto: backdoors alojados en /wp-content/mu-plugins/, el directorio de must-use plugins.

La ventaja táctica para el atacante es clara. Los mu-plugins se cargan automáticamente en cada request de WordPress, antes que cualquier plugin normal. No se pueden desactivar desde el panel de administración. No aparecen en la lista de plugins activos de la misma forma. Muchos administradores ni saben que ese directorio existe.

La técnica que documentó Sucuri usaba ofuscación ROT13 para esconder el código malicioso a simple vista. Encima, en algunos casos el backdoor no guardaba su configuración en el filesystem sino en una opción de la base de datos (la clave era _hdra_core) para evitar que un escaneo de integridad de archivos lo detectara. Dos capas de ocultamiento: el archivo ofuscado en un directorio ignorado, y la configuración en la base de datos.

¿Por qué no hay logs HTTP de la activación? Porque el backdoor no necesita que llegue un request para activarse. Se ejecuta en cada carga de página. Cuando el atacante manda el payload para crear el admin, usa una petición HTTP normal a cualquier página del sitio, sin ningún indicador que la distinga de tráfico legítimo en los logs.

Impacto en WordPress multisite: escalación de red completa

Si ya es grave en un sitio individual, en WordPress multisite el impacto se multiplica. Según el análisis publicado en GBHackers, hay casos documentados donde la escalación desde un subsite de staging a toda la red de producción tardó menos de 4 horas.

El mecanismo es sencillo y el problema viene del diseño de multisite. En una red WordPress, todos los subsites comparten la misma base de datos. La tabla wp_users es global: un usuario que es admin de un subsite puede ser escalado a Super Admin de la red completa con un cambio en wp_usermeta. Si el atacante logra ejecutar SQL en cualquier punto de la red, con acceso de escritura a esa tabla, puede afectar a todos los sitios en simultáneo.

El aislamiento en multisite es lógico, no físico. Funciona mientras todo el código que corre en la red es confiable. En cuanto hay un plugin vulnerable en un subsite, ese aislamiento no vale mucho.

El caso mencionado afectó a más de 30 clientes de una agencia que usaban la misma instalación multisite. Un solo subsite de prueba con un plugin vulnerable abrió la puerta. En cuestión de horas, había admins fantasma en todos los sitios de producción.

Cómo detectar cuentas admin fantasma y backdoors

Lo primero es ir directo a la fuente: la base de datos.

- Auditá wp_users directamente: ejecutá

SELECT ID, user_login, user_registered FROM wp_users ORDER BY user_registered DESC;y comparalo con los usuarios que vos creaste. Cualquier cuenta reciente que no reconocés merece revisión. - Chequeá los roles asignados:

SELECT user_id, meta_value FROM wp_usermeta WHERE meta_key = 'wp_capabilities' AND meta_value LIKE '%administrator%';Lista todos los admins, incluidos los que no deberían estar. - Revisá mu-plugins a mano: listá todos los archivos en

/wp-content/mu-plugins/y leé el código. Si hay ofuscación (base64, ROT13, eval), es señal de alerta. - Buscá la opción

_hdra_core:SELECT * FROM wp_options WHERE option_name LIKE '%hdra%';Si existe, hay un backdoor activo que documentó Sucuri. - Plugins de monitoreo: Wordfence y Sucuri Scanner detectan algunos backdoors conocidos, pero no todos. Son un complemento, no el método principal.

La fecha de creación de los usuarios es clave. Si encontrás una cuenta admin creada a las 3 de la madrugada un domingo, con un email que no reconocés, es un indicador fuerte aunque no sea prueba definitiva.

Medidas de prevención contra compromiso persistente

| Medida | Qué protege | Prioridad |

|---|---|---|

| Actualizar plugins y temas | Elimina CVEs conocidos como CVE-2026-0920 | Alta |

| WAF activo (Wordfence, Sucuri) | Bloquea payloads de SQL Injection antes de llegar a la BD | Alta |

| Cambiar prefijo de tablas (wp_ → aleatorio) | Dificulta ataques automatizados que apuntan a wp_users | Media |

| Prepared statements en código custom | Previene SQL Injection en código propio | Alta si desarrollás |

| Limitar acceso a phpMyAdmin/BD | Bloquea acceso directo a la base de datos | Alta |

| Auditar mu-plugins regularmente | Detecta backdoors persistentes antes de que actúen | Media-alta |

| Monitoreo de cambios de archivos | Detecta modificaciones no autorizadas en el filesystem | Media |

| Autenticación de dos factores para admins | Limita el daño si una cuenta admin es creada y se intenta usar | Alta |

Sobre el hosting: tener el panel de control de tu hosting bien asegurado es tan importante como cualquier plugin de seguridad. Si alguien accede al phpMyAdmin de tu hosting, el WAF de WordPress no lo va a detener. Si usás donweb.com, asegurate de tener habilitada la autenticación de dos factores en el panel de control y de restringir el acceso a la base de datos por IP cuando sea posible.

Una cosa más sobre las actualizaciones: no alcanza con activar las actualizaciones automáticas y olvidarse. CVE-2026-0920 llegó dentro de un plugin legítimo. Revisá el changelog de cada actualización, al menos de los plugins con más permisos en tu sitio.

Qué está confirmado / Qué todavía no está claro

- Confirmado: CVE-2026-0920 existe y tiene CVSS 9.8. Fue documentado por SentinelOne y afecta a LA-Studio Element Kit.

- Confirmado: Los backdoors en mu-plugins con ofuscación ROT13 fueron analizados y publicados por Sucuri en detalle.

- Confirmado: La técnica de almacenar configuración de backdoor en wp_options (clave

_hdra_core) fue documentada en casos reales. - No confirmado con cifras exactas: El número total de sitios afectados por la campaña descrita es difícil de verificar de forma independiente. Los números que circulan son estimaciones.

- En investigación: El vector de entrada inicial en varios de los casos de multisite reportados todavía no está cerrado con certeza. Todo indica SQL Injection, pero el plugin origen no está identificado públicamente en todos los casos.

Errores comunes al manejar este tipo de incidente

Error 1: Borrar la cuenta admin fantasma sin investigar el origen. Eliminar la cuenta de wp_users es un primer paso, no una solución. Si el backdoor que la creó sigue activo, va a crear otra cuenta la próxima vez que se ejecute. Encontrá y eliminá el vector de creación antes de limpiar la cuenta.

Error 2: Confiar en el panel de WordPress para auditar usuarios. Si el atacante tiene control suficiente, puede hacer que la cuenta no aparezca en la lista de usuarios del panel. La única fuente confiable es una query directa a la base de datos. El panel puede mentirte (o más precisamente, puede ser manipulado para mostrarte lo que el atacante quiere que veas).

Error 3: Ignorar mu-plugins porque «ahí no hay nada instalado». Ese es el punto. Precisamente porque la mayoría de los administradores no tocan ese directorio, es el lugar ideal para esconder un backdoor. Si nunca pusiste nada en /wp-content/mu-plugins/ y hay un archivo ahí, es un problema. Revisalo.

Error 4: Asumir que cambiar la contraseña del admin legítimo resuelve el problema. No resuelve nada si hay una segunda cuenta admin que el atacante controla. Auditá todos los admins, no solo el tuyo.

Esto se relaciona directamente con Persistent WP compromise: Admins inserted directly into DB, un problema que afecta a miles de sites.

Preguntas Frecuentes

¿Qué es un administrador fantasma en WordPress?

Un administrador fantasma WordPress es una cuenta con rol de administrador insertada directamente en la tabla wp_users de la base de datos, sin pasar por la interfaz de WordPress. No aparece en los logs HTTP del servidor y puede ser invisible para los plugins de seguridad que solo monitorean la actividad del panel. Su existencia indica que alguien tuvo acceso de escritura a la base de datos sin autorización.

¿Cómo sé si mi sitio WordPress tiene cuentas admin ocultas?

La verificación directa es via la base de datos: ejecutá SELECT user_id, meta_value FROM wp_usermeta WHERE meta_key = 'wp_capabilities' AND meta_value LIKE '%administrator%' y comparalo con los admins que vos creaste. Cualquier cuenta que no reconocés, especialmente con fechas de registro recientes o inusuales, es sospechosa. No te fíes solo del panel de usuarios de WordPress para esta auditoría.

¿Cómo puede un atacante crear un admin sin dejar rastro en logs HTTP?

Hay dos vías principales. La primera es SQL Injection: el atacante explota una vulnerabilidad en un plugin para ejecutar un INSERT directo en wp_users; el servidor web registra el request como tráfico normal, sin que nada destaque. La segunda es acceso directo a la base de datos via phpMyAdmin o MySQL con credenciales comprometidas, donde WordPress no interviene en absoluto y no hay nada para registrar.

¿Cuál es el impacto en WordPress multisite de un backdoor en mu-plugins?

En multisite, todos los subsites comparten la misma tabla wp_users. Un backdoor en mu-plugins se carga en cada request de todos los subsites de la red. Si ese backdoor puede modificar wp_usermeta, puede escalar una cuenta a Super Admin de toda la red con un solo cambio. El aislamiento entre subsites es lógico, no físico, y un backdoor con acceso a la base de datos lo puede ignorar completamente.

¿Cómo prevenir la inyección de usuarios administradores en la base de datos?

Las medidas más efectivas son: mantener todos los plugins actualizados (CVE-2026-0920 se parchó en una actualización), usar un WAF que bloquee payloads de SQL Injection antes de que lleguen a la base, cambiar el prefijo de tablas de wp_ a algo aleatorio para dificultar ataques automatizados, y auditar el directorio mu-plugins regularmente. Para código personalizado, siempre usar prepared statements con $wpdb->prepare().

Conclusión

El patrón del administrador fantasma WordPress es persistente precisamente porque explota la forma en que WordPress está diseñado: la base de datos es la fuente de verdad, y cualquiera con acceso de escritura a ella puede crear usuarios legítimos. Los backdoors en mu-plugins y las vulnerabilidades como CVE-2026-0920 son dos caras del mismo problema: la superficie de ataque de un WordPress no se limita al panel de administración.

Lo que cambió en 2026 es la sofisticación de la evasión. No es solo «meter un archivo PHP raro». Es combinar un archivo ofuscado en un directorio ignorado, con configuración en la base de datos, con cuentas admin que parecen usuarios legítimos. Vos revisás el filesystem y no encontrás nada. Mirás los logs y no ves nada sospechoso. La cuenta está ahí de todas formas.

La respuesta práctica es auditar lo que los plugins no auditan: consultás directamente la base de datos, revisás mu-plugins a mano, y controlás la tabla wp_usermeta con una query, no con el panel. Si tenés un sitio de producción importante y no hacés esto al menos mensualmente, estás asumiendo un riesgo que no está justificado dado lo fácil que es el chequeo.