CVE-2026-6177 es una vulnerabilidad de WordPress de Cross-Site Scripting almacenado (XSS) que afecta al plugin Custom Twitter Feeds de Smash Balloon en versiones hasta la 2.5.4 inclusive. Según INCIBE-CERT, el fallo reside en la función CTF_Display_Elements::get_post_text(), que renderiza texto de tweets cacheados sin escapar el HTML, permitiendo que atacantes sin autenticación inyecten scripts maliciosos que se ejecutan en el navegador de cualquier visitante.

En 30 segundos

- Plugin afectado: Custom Twitter Feeds (Smash Balloon) versiones ≤2.5.4

- Tipo: XSS almacenado sin autenticación requerida, CVSS 3.1 puntuación base sobre vector AV:N/AC:L/PR:N/UI:N/S:C/C:L/I:L/A:N

- Cómo ataca: el plugin cachea tweets sin escapar HTML; el endpoint AJAX

ctf_get_more_postsexpone ese contenido a cualquier visitante - Versión segura: Custom Twitter Feeds 2.5.5 o superior (parche ya disponible de Smash Balloon)

- Acción inmediata: actualizar el plugin desde el panel de WordPress, sin excusas

Qué es CVE-2026-6177: la vulnerabilidad de Custom Twitter Feeds

CVE-2026-6177 es una vulnerabilidad de Stored XSS (Cross-Site Scripting almacenado) identificada en el plugin Custom Twitter Feeds para WordPress. Afecta todas las versiones hasta la 2.5.4 inclusive y fue reportada públicamente por Wordfence y registrada por INCIBE-CERT con el vector CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:C/C:L/I:L/A:N.

El problema está en la función CTF_Display_Elements::get_post_text(), que toma texto de tweets cacheados y lo pasa por nl2br() sin ningún tipo de HTML escaping. El resultado: si ese texto contiene etiquetas o scripts maliciosos, el plugin los imprime tal cual en el HTML de la página.

Lo que hace especialmente peligroso este CVE es que el vector de acceso es de red, la complejidad de acceso es baja, y no requiere privilegios ni interacción del usuario (PR:N, UI:N). En la práctica: cualquier persona en internet puede activar el payload, sin necesidad de tener cuenta en tu WordPress.

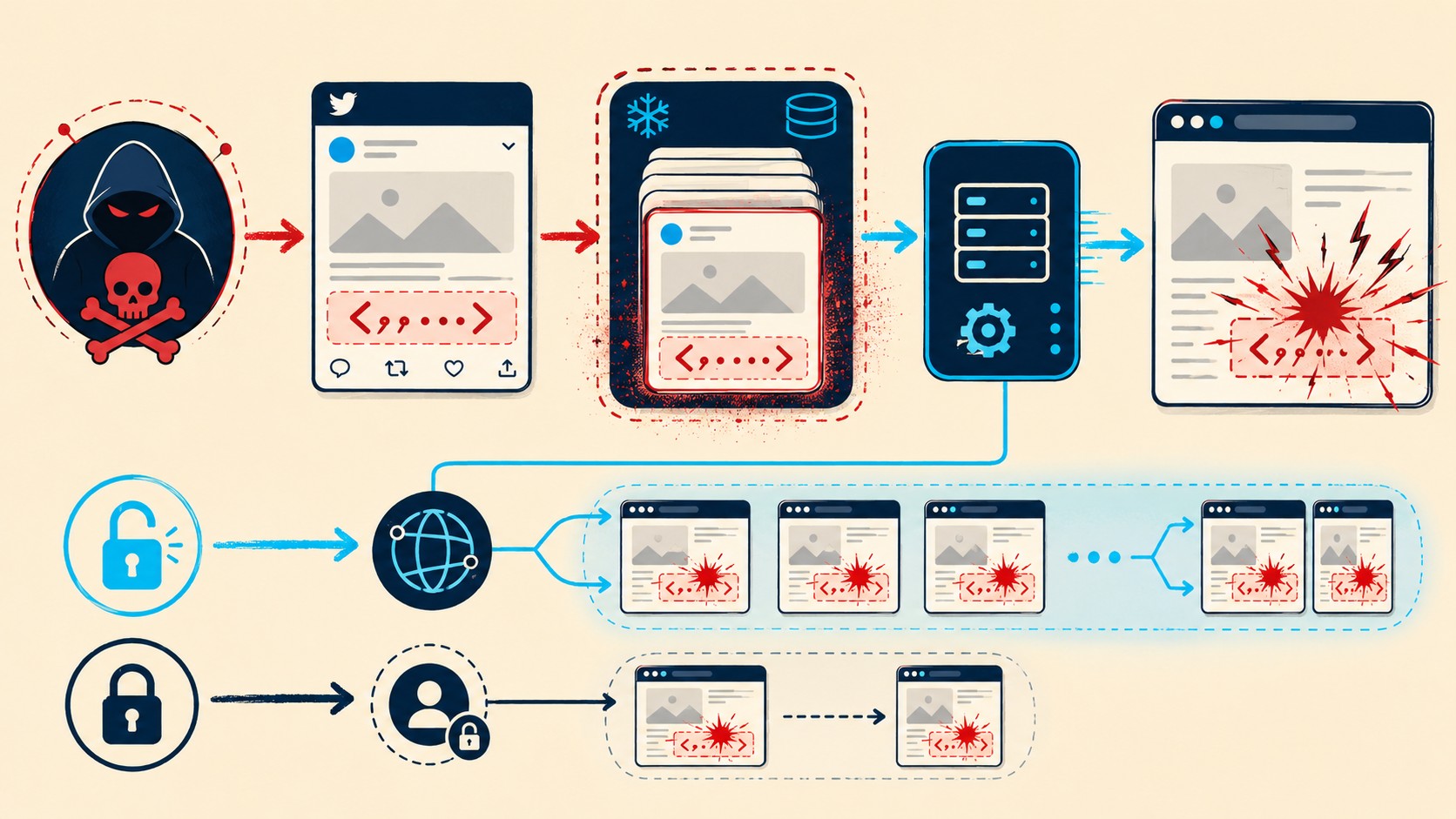

Cómo el ataque explota Custom Twitter Feeds sin necesidad de login

El flujo del ataque es bastante directo. Primero, el atacante necesita que contenido malicioso llegue al caché de tweets del plugin. Puede pasar de dos formas: o el atacante controla una cuenta de Twitter/X que el feed del sitio sigue (y twittea un script con etiquetas HTML), o aprovecha otra vulnerabilidad previa para escribir en ese caché.

Una vez que el contenido malicioso está cacheado, el plugin lo sirve a través del endpoint AJAX ctf_get_more_posts, que es accesible sin autenticación. Ese endpoint llama a CTF_Display_Elements::get_post_text(), que pasa el texto por nl2br() y lo imprime. Sin HTML escaping de ningún tipo. El script se ejecuta en el navegador de cualquier visitante que acceda al endpoint afectado.

¿Y qué puede hacer ese script una vez ejecutado? Prácticamente lo que quiera dentro del contexto del sitio: robar cookies, redirigir al usuario, inyectar publicidad, capturar formularios. Si el visitante es un administrador con sesión activa, el daño puede ser aún mayor. Lo explicamos a fondo en soluciones WAF disponibles en el mercado.

Qué versiones están en riesgo: Custom Twitter Feeds 2.5.4 y anteriores

La tabla es clara:

| Versión | Estado | Acción requerida |

|---|---|---|

| ≤ 2.5.4 | Vulnerable a CVE-2026-6177 | Actualizar inmediatamente |

| 2.5.5 o superior | Segura (parche aplicado) | Ninguna acción adicional |

Smash Balloon, el desarrollador del plugin, ya publicó la versión 2.5.5 con la corrección. El parche agrega el HTML escaping que faltaba en la función afectada. Según la inteligencia de amenazas de Wordfence, la vulnerabilidad fue reportada y el parche está disponible.

Impacto real en tu sitio WordPress: qué puede pasar

Acá viene lo importante: un XSS almacenado no es lo mismo que un XSS reflejado, y esa diferencia importa.

El XSS reflejado necesita que la víctima haga clic en un link especialmente construido. El XSS almacenado, como este, ya está en el servidor esperando a cualquiera que visite la página. No requiere ingeniería social, no requiere un link trampa. El payload se ejecuta solo, con cada visita al endpoint afectado.

Consecuencias concretas de que alguien explote esto en tu sitio:

- Robo de cookies de sesión de visitantes o administradores con sesión activa

- Redireccionamiento silencioso a sitios de phishing o malware

- Inyección de formularios falsos para robar credenciales

- Inserción de publicidad no autorizada o contenido de terceros

- Descarga de malware en el navegador del visitante

El alcance del impacto en CVSS es «Changed» (S:C), lo que significa que el efecto trasciende el componente vulnerable. No es solo tu plugin, es toda la sesión del usuario en tu dominio.

Cómo verificar si estás afectado: 4 pasos

Ponele que no recordás qué versión tenés instalada. Estos cuatro pasos te dan la foto completa:

- Paso 1: En tu panel de WordPress, andá a Plugins > Plugins instalados. Buscá «Custom Twitter Feeds» y fijate el número de versión debajo del nombre.

- Paso 2: Si la versión es 2.5.4 o menor, estás en riesgo. Si es 2.5.5 o mayor, ya estás cubierto.

- Paso 3: Revisá Google Search Console por anomalías: páginas indexadas que no deberían existir, contenido raro en los snippets, o URLs con parámetros extraños. Esto puede indicar que ya hubo inyección de contenido.

- Paso 4: Corrés un escaneo con Wordfence o Sucuri Scanner para detectar si ya hay código malicioso insertado en los archivos del plugin o en la base de datos.

Si el resultado del escaneo no te convence, revisá también los logs de acceso del servidor buscando peticiones al endpoint wp-admin/admin-ajax.php?action=ctf_get_more_posts que vengan de IPs desconocidas con frecuencia anormal.

Actualizar a Custom Twitter Feeds 2.5.5: solución principal

La solución es la de siempre: actualizar. Y en este caso es particularmente sencillo porque el parche ya está disponible. Más contexto en herramientas de escaneo de malware.

- Antes de hacer cualquier cosa, generá un backup completo del sitio. WPVivid, UpdraftPlus, lo que uses. Cinco minutos ahora valen mucho más que horas de recuperación después.

- Andá a Panel de WordPress > Plugins > Actualizaciones disponibles.

- Buscá Custom Twitter Feeds en la lista y hacé clic en «Actualizar ahora».

- Verificá que el feed de Twitter siga mostrándose correctamente después de la actualización.

Tiempo estimado: 5 a 10 minutos contando el backup. No hay excusa válida para dejarlo para después.

Si tu instalación de WordPress tiene auto-updates de plugins activos, puede que ya lo haya actualizado solo. Verificalo de todas formas mirando la versión instalada.

Protecciones adicionales: CSP, WAF y escaneo de malware

Si por alguna razón no podés actualizar inmediatamente (entornos de staging congelados, proceso de aprobación de cambios, lo que sea), hay medidas de mitigación que reducen el riesgo mientras tanto.

Content Security Policy

Implementar headers CSP bien configurados limita qué scripts se pueden ejecutar en tu sitio. Una política que bloquee scripts inline y restrinja los orígenes permitidos corta el vector de explotación de este XSS específico. Podés configurarlo desde el .htaccess, desde NGINX, o usando un plugin de seguridad.

Web Application Firewall

Cloudflare (en modo free o Pro) tiene reglas de WAF que detectan patrones XSS comunes en requests entrantes. No es infalible, pero agrega una capa antes de que el payload llegue a WordPress. Sucuri también tiene WAF en sus planes de pago.

Escaneo inmediato de malware

Si tenés Wordfence instalado (y si llegaste hasta acá, deberías tenerlo), corré un escaneo completo ahora mismo. Revisá especialmente los archivos del plugin Custom Twitter Feeds y la tabla wp_options por entradas sospechosas relacionadas con el caché del plugin. WPScan también tiene registros de vulnerabilidades del plugin que podés consultar.

Monitoreo continuo: evitar que vuelva a pasar

CVE-2026-6177 no es la primera vulnerabilidad en plugins de feeds sociales, y no va a ser la última. La pregunta no es si va a aparecer otra, sino cuándo. El monitoreo constante es lo que te permite reaccionar en horas en vez de semanas. Esto se conecta con lo que analizamos en otros reportes de vulnerabilidades críticas.

Wordfence, si está configurado correctamente, te manda alertas por email cuando detecta una vulnerabilidad en un plugin instalado. Activá esas notificaciones si no lo hiciste. WPVulnerability (que ya figura en los plugins de este blog) también monitorea vulnerabilidades conocidas en tu instalación.

Mantené activadas las actualizaciones automáticas al menos para plugins de seguridad. Para el resto del catálogo, una revisión semanal de actualizaciones pendientes es suficiente para no quedar muy atrás. Si tu sitio está en un hosting con buena gestión de seguridad, como los planes de WordPress de donweb.com, muchas de estas actualizaciones críticas llegan con asistencia del soporte.

Revisá también de vez en cuando los logs de acceso buscando peticiones anómalas a admin-ajax.php desde rangos de IPs inusuales. Un volumen alto de peticiones al endpoint ctf_get_more_posts fuera de lo normal puede indicar que alguien está probando el exploit.

Errores comunes al manejar este tipo de vulnerabilidad

Error 1: Asumir que «no soy importante» protege. Este exploit no requiere que el atacante te elija a vos específicamente. Los escaneos automatizados buscan instalaciones con versiones vulnerables en toda la web. Si tenés Custom Twitter Feeds ≤2.5.4 expuesto, sos un objetivo potencial independientemente del tráfico de tu sitio.

Error 2: Confundir «parche disponible» con «parche instalado». Wordfence o INCIBE publicaron la alerta, sí. Pero eso no actualiza tu plugin solo. Hay que ir al panel y hacer la actualización. Parece obvio, pero la cantidad de sitios que siguen corriendo versiones vulnerables meses después de un parche publicado es preocupante.

Error 3: No verificar el sitio post-actualización. Actualizaste el plugin, bien. ¿Pero alguien revisó si ya había código malicioso inyectado antes de la actualización? Parchear la puerta no limpia lo que ya entró por ella. Un escaneo completo post-actualización es parte del proceso, no opcional.

Preguntas Frecuentes

¿Qué es CVE-2026-6177 en WordPress?

CVE-2026-6177 es una vulnerabilidad de Stored XSS en el plugin Custom Twitter Feeds para WordPress, que afecta versiones hasta la 2.5.4. El fallo permite a atacantes sin autenticación inyectar scripts maliciosos a través del caché de tweets del plugin, que luego se ejecutan en el navegador de cualquier visitante del sitio. Tema relacionado: proteger tu sitio contra ataques DDoS.

¿Mi plugin Custom Twitter Feeds está afectado por la vulnerabilidad?

Si tenés la versión 2.5.4 o anterior, sí estás afectado. Verificalo en Plugins > Plugins instalados dentro de tu panel de WordPress. La versión 2.5.5 ya incluye el parche que corrige la función vulnerable.

¿Cómo actualizo Custom Twitter Feeds a la versión segura?

Andá a Panel de WordPress > Plugins > Actualizaciones disponibles, buscá Custom Twitter Feeds y hacé clic en «Actualizar ahora». Antes de actualizar, generá un backup del sitio. Todo el proceso toma menos de 10 minutos.

¿Es peligroso un XSS almacenado sin autenticación?

Sí, y bastante. A diferencia del XSS reflejado, el almacenado no requiere que la víctima haga clic en un link trampa. El payload ya está en el servidor y se ejecuta automáticamente con cada visita al endpoint afectado. Eso lo hace más fácil de explotar a escala y más difícil de detectar para el usuario final.

¿Qué puedo hacer si no puedo actualizar el plugin inmediatamente?

Tres opciones que reducen el riesgo mientras tanto: implementar headers de Content Security Policy que bloqueen scripts inline, activar un WAF (Cloudflare o Sucuri) para filtrar patrones XSS en las requests entrantes, y desactivar temporalmente el plugin hasta poder aplicar el parche. Desactivarlo es la opción más efectiva si el feed de Twitter no es crítico para el sitio.

Conclusión

CVE-2026-6177 WordPress es uno de esos casos donde el parche llegó rápido y la solución es directa: actualizar Custom Twitter Feeds a 2.5.5 resuelve el problema. El vector de ataque es serio (sin autenticación, accesible desde internet, scope changed en CVSS), pero la ventana de exposición solo existe si no actualizás.

Lo que cambia con esta vulnerabilidad es el recordatorio de que los plugins de feeds sociales, por su naturaleza de procesar contenido externo y cachearlo, son vectores de entrada que merecen atención especial. Cualquier plugin que tome datos de una red social y los imprima en el HTML de tu sitio tiene que manejar el escaping con mucho cuidado. Cuando no lo hace, te quedás con un CVE.

Actualizá hoy, escaneá el sitio, y activá las alertas de Wordfence si todavía no lo hiciste.

Fuentes

- INCIBE-CERT — Alerta CVE-2026-6177 con vector CVSS y descripción técnica

- Wordfence Threat Intelligence — Custom Twitter Feeds vulnerabilities

- WPScan — Registro de vulnerabilidades del plugin Custom Twitter Feeds

- Managed WP — Análisis del XSS en Custom Twitter Feeds CVE-2026-6177

- OpenCVE — Historial de CVEs de Smash Balloon Custom Twitter Feeds