CVE-2026-4608 ProfileGrid es una vulnerabilidad de inyección SQL ciega en el plugin ProfileGrid – User Profiles, Groups and Communities para WordPress, que afecta todas las versiones hasta la 5.9.8.4 inclusive. Un atacante con acceso de suscriptor puede extraer datos sensibles de la base de datos explotando el parámetro rid sin sanitizar. El CVSS base es 6.5 (confidencialidad alta, sin impacto en integridad ni disponibilidad).

En 30 segundos

- Plugin afectado: ProfileGrid – User Profiles, Groups and Communities, versiones ≤ 5.9.8.4

- Tipo de ataque: Inyección SQL ciega vía parámetro

rid, sin prepared statements - Acceso mínimo: Suscriptor autenticado (cualquiera que se registre en tu sitio)

- Qué puede robar un atacante: usuarios, hashes de contraseñas, emails y datos de perfiles

- Solución inmediata: actualizar a la versión 5.9.8.5 o superior

Qué es CVE-2026-4608

CVE-2026-4608 es un identificador oficial asignado a una vulnerabilidad de inyección SQL ciega (blind SQL injection) descubierta en el plugin ProfileGrid para WordPress. ProfileGrid es una solución para crear perfiles de usuario, grupos y comunidades dentro de sitios WordPress, con más de 60.000 instalaciones activas.

La vulnerabilidad reside en el parámetro rid, que el plugin pasa directamente a una consulta SQL sin el escape adecuado y sin usar prepared statements. Según el registro de INCIBE-CERT, el problema está en el archivo class-profile-magic-dbhandler.php, específicamente en las líneas 192 y 555 del código fuente en el repositorio oficial de plugins de WordPress.

El puntaje CVSS v3.1 es 6.5, con vector AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:N/A:N. Traducido: accesible por red, sin complejidad técnica especial, requiere privilegios bajos, no necesita interacción del usuario, y el impacto es únicamente en confidencialidad (alto). Nada se modifica ni se rompe, al menos desde el punto de vista de este CVE particular.

Cómo afecta a tu sitio WordPress

Si tenés ProfileGrid instalado con versión 5.9.8.4 o anterior y tu sitio permite el registro de usuarios, tenés un problema real.

El vector de ataque es sencillo: cualquier persona que se registre como suscriptor en tu sitio, el nivel de acceso más bajo posible, ya tiene las credenciales suficientes para intentar explotar esta vulnerabilidad. No hace falta ser editor, administrador ni nada por el estilo. Con una cuenta básica alcanza.

Ponele que tu sitio usa ProfileGrid para una comunidad de socios, o simplemente para que los usuarios tengan perfiles personalizados. Vos habilitaste el registro público «para que se puedan anotar». Eso, combinado con esta CVE, le abre la puerta a cualquiera que quiera intentarlo. ¿Y qué tan difícil es conseguir una cuenta de suscriptor en un sitio con registro abierto? Trivial. Te puede servir nuestra cobertura de soluciones WAF recomendadas para WordPress.

El plugin tiene historial de vulnerabilidades previas, lo que sugiere que no es la primera vez que el código de manejo de base de datos pasa por revisiones de seguridad.

Cómo funciona la inyección SQL ciega

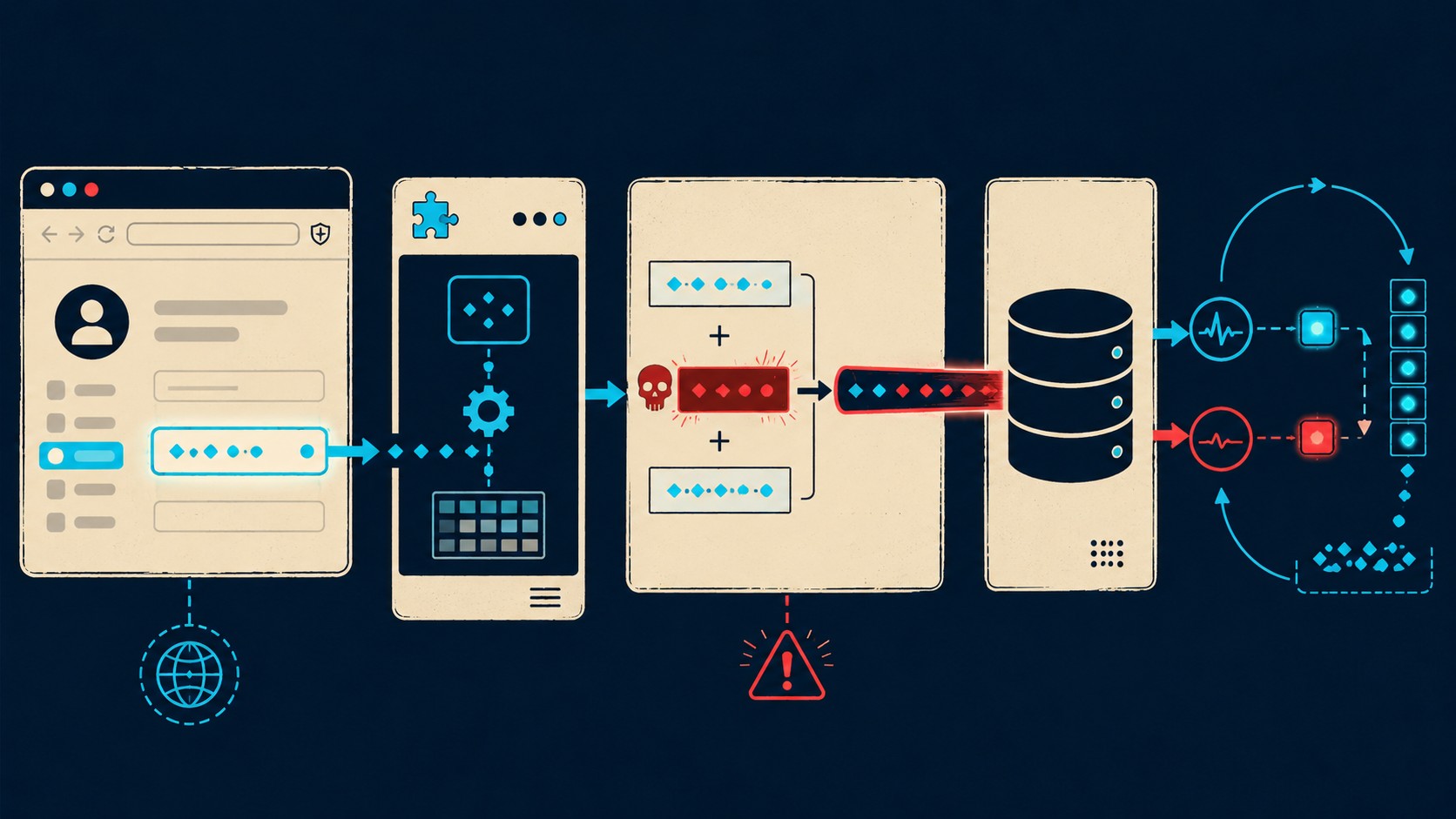

La diferencia entre una SQL injection clásica y una «ciega» es que en la versión ciega el atacante no recibe los datos directamente en pantalla. La aplicación no muestra el resultado de la consulta maliciosa, así que el atacante tiene que inferir la información de forma indirecta, por ejemplo observando si la respuesta del servidor cambia, si tarda más, o si devuelve un error diferente.

En el caso concreto de CVE-2026-4608, según el análisis de Patchstack, el parámetro rid se concatena directamente a una consulta SQL existente sin pasar por $wpdb->prepare() ni ningún mecanismo de escape apropiado. Eso permite agregar subconsultas al final de la query original usando sintaxis SQL estándar.

Un atacante que sabe lo que hace puede construir peticiones que extraigan datos carácter por carácter, usando técnicas como SLEEP() para medir tiempos de respuesta o comparaciones booleanas que cambian el comportamiento visible de la página. Es tedioso pero automatizable con herramientas públicas (sqlmap lo automatiza en cuestión de minutos).

El código problemático está en includes/class-profile-magic-dbhandler.php. La ausencia de prepared statements ahí no es un descuido menor. Es el tipo de error que los primeros tutoriales de seguridad PHP te dicen que evitás usando $wpdb->prepare(), y que igual aparece en plugins con miles de instalaciones (que no es poca ironía).

Información en riesgo

El impacto de confidencialidad es «alto» en el CVSS, y eso no es solo un número en una tabla.

Un atacante que explote esta vulnerabilidad con éxito puede acceder a la tabla wp_users completa, que incluye nombres de usuario, emails y los hashes de contraseñas. Dependiendo del algoritmo de hashing que use tu instalación (por defecto WordPress usa phpass, que es crackeable con diccionarios), esos hashes pueden convertirse en contraseñas reales. Puedes aprender más sobre este tema en nuestro artículo de herramientas especializadas en detección de malware.

- Emails de todos los usuarios registrados (dato valioso para phishing)

- Hashes de contraseñas (crackeables offline)

- Datos de perfiles de ProfileGrid: nombres, datos de grupo, campos personalizados

- Potencialmente, metadatos de posts y opciones del sitio si la consulta se extiende

Lo que no compromete este CVE de forma directa es la integridad de los datos (el atacante no puede modificar nada) ni la disponibilidad del sitio (no es un vector de DoS). Pero que no pueda romper nada no significa que no sea grave. Filtrarse la base de usuarios entera es suficientemente serio como para tomarlo en serio ahora.

Cómo verificar si estás afectado

Tres pasos concretos.

Primero, verificá si ProfileGrid está instalado. Desde el panel de WordPress: Plugins → Plugins instalados → buscá «ProfileGrid». Si aparece, revisá la versión en la columna correspondiente.

Segundo, si la versión es 5.9.8.4 o menor, estás en el rango vulnerable. La versión con el parche es la 5.9.8.5. Si ya tenés esa versión o superior, el vector de este CVE puntualmente ya está cerrado.

Tercero, revisá si tu sitio tiene registro de usuarios habilitado. En Ajustes → General, la opción «Cualquiera puede registrarse». Si está activa y tenés la versión vulnerable, el riesgo es inmediato.

Wordfence detecta intentos de explotación de este tipo de vulnerabilidades en tiempo real. Si tenés el plugin activo, revisá los logs de Wordfence en la sección «Firewall» → «Actividad del firewall». Una cantidad inusual de peticiones al endpoint afectado con parámetros extraños es señal de que algo está pasando.

Pasos para protegerte ahora mismo

Orden de prioridad:

- Actualizar a 5.9.8.5 o superior. Es la solución definitiva. Desde Plugins → Actualizaciones disponibles, o directamente desde el repositorio oficial de WordPress. No hay motivo para esperar.

- Si no podés actualizar de inmediato (porque tenés personalizaciones o dependencias), desactivá el plugin. Un plugin desactivado no puede ser explotado. La funcionalidad se pierde temporalmente, pero protegés la base de datos.

- WAF como medida adicional. Wordfence Premium y reglas de WAF correctamente configuradas pueden bloquear intentos de explotación de SQL injection incluso antes de que lleguen a la aplicación. Wordfence tiene documentación específica sobre cómo detectar y bloquear inyecciones SQL en plugins.

- Revisá los registros de acceso. Si el plugin lleva tiempo instalado y vulnerable, vale la pena revisar los logs del servidor buscando patrones de peticiones inusuales al endpoint con el parámetro

rid.

Soluciones a largo plazo

Actualizar es necesario pero no suficiente si el contexto más amplio de seguridad sigue flojo. Cubrimos ese tema en detalle en últimas vulnerabilidades reportadas en WordPress.

ProfileGrid ya tuvo vulnerabilidades reportadas antes de la 5.9.8.4. Si un plugin tiene historial de problemas de seguridad, conviene preguntarse si el equipo de desarrollo tiene prácticas de revisión de código que incluyan seguridad, o si los parches van apareciendo de forma reactiva cada vez que alguien reporta algo.

| Medida | Qué resuelve | Esfuerzo |

|---|---|---|

| Actualizar ProfileGrid a 5.9.8.5+ | Cierra CVE-2026-4608 puntualmente | Bajo (5 min) |

| Restringir registro público de usuarios | Elimina el acceso de Subscriber al vector de ataque | Bajo (1 min) |

| Implementar Wordfence con WAF activo | Detecta y bloquea exploits SQL en tiempo real | Medio (configuración inicial) |

| Auditar otros plugins instalados | Detecta vectores similares en otros componentes | Medio-alto |

| Configurar actualizaciones automáticas | Reduce la ventana de exposición a futuros CVEs | Bajo |

Sobre los permisos de usuario: si tu sitio usa ProfileGrid para comunidades pero no necesitás que cualquier desconocido se registre, cerrá el registro público. O usá un mecanismo de aprobación manual. Un atacante que no puede crear una cuenta de suscriptor no puede explotar este CVE.

Para el hosting, si estás en un servidor compartido sin posibilidad de revisar logs del sistema o configurar reglas de firewall propias, considerá migrar a un entorno donde tengas más control. Proveedores como donweb.com ofrecen planes con acceso a logs y configuración más granular para este tipo de necesidades.

Errores comunes al responder a este tipo de CVE

Error 1: «El CVSS es 6.5, no es tan grave». El score medio no significa riesgo medio para tu sitio en particular. Si tenés registro abierto y muchos usuarios con datos sensibles, el impacto real puede ser mucho mayor que lo que sugiere el número. El CVSS mide el vector técnico, no el contexto de negocio.

Error 2: Actualizar el plugin y dar el tema por cerrado sin revisar si ya hubo intentos de explotación. Si el plugin estuvo vulnerable durante semanas antes de que te enteraras, alguien pudo haber aprovechado la ventana. Vale la pena revisar logs antes de asumir que todo está bien.

Error 3: Confiar en que «nadie sabe que tengo ese plugin». Los scanners automatizados rastrean sitios WordPress identificando plugins activos por sus rutas de archivos estáticos. La oscuridad no es seguridad, y esto aplica en serio acá.

Si querés saber más, tenemos un artículo sobre el CVE-2026-4608.

Preguntas Frecuentes

¿Qué es CVE-2026-4608 y qué plugin afecta?

CVE-2026-4608 es una vulnerabilidad de inyección SQL ciega en el plugin ProfileGrid – User Profiles, Groups and Communities para WordPress, que afecta todas las versiones hasta la 5.9.8.4. El problema está en el parámetro rid, que se concatena a consultas SQL sin sanitizado ni prepared statements, permitiendo a un atacante autenticado extraer datos de la base de datos. Relacionado: protege tu sitio contra ataques DDoS.

¿Mi sitio WordPress está en riesgo por ProfileGrid?

Estás en riesgo si tenés ProfileGrid instalado con una versión igual o menor a 5.9.8.4 y tu sitio permite el registro de usuarios. El nivel de acceso mínimo para explotar la vulnerabilidad es suscriptor, el más bajo disponible. Si ya actualizaste a 5.9.8.5 o superior, este CVE puntualmente está resuelto.

¿Cómo se explota la vulnerabilidad de inyección SQL ciega en ProfileGrid?

Un atacante con cuenta de suscriptor envía peticiones al endpoint afectado con el parámetro rid manipulado, inyectando subconsultas SQL adicionales. Como es una blind injection, los resultados no aparecen directamente, sino que se infieren midiendo tiempos de respuesta o comportamientos booleanos. Herramientas automatizadas como sqlmap pueden realizar este proceso en minutos.

¿Cuál es la versión segura de ProfileGrid que debo instalar?

La versión 5.9.8.5 incluye el parche para CVE-2026-4608. Cualquier versión igual o superior a esa está libre de esta vulnerabilidad específica. La actualización está disponible desde el repositorio oficial de plugins de WordPress y se puede aplicar directamente desde el panel de administración.

¿Cómo proteger mi WordPress si uso ProfileGrid?

La prioridad es actualizar a 5.9.8.5 o superior. Como medida adicional, activar el WAF de Wordfence bloquea intentos de explotación SQL en tiempo real. Si no podés actualizar de inmediato, desactivar el plugin y restringir el registro público de usuarios elimina el vector de acceso principal mientras resolvés la actualización.

Conclusión

CVE-2026-4608 en ProfileGrid no es el tipo de vulnerabilidad que se puede ignorar por tener un score «medio». Un suscriptor recién registrado con acceso a una blind SQL injection sobre una base de datos WordPress tiene todo lo que necesita para extraer usuarios, emails y hashes de contraseñas de forma sistemática. El parche existe, está en la versión 5.9.8.5, y aplicarlo toma cinco minutos.

Si tenés ProfileGrid instalado, actualizá ahora. Si no podés actualizar ahora mismo, desactivá el plugin y revisá los logs del servidor buscando actividad anómala en el parámetro rid. Eso, más un WAF activo con reglas de SQL injection, cubre la situación mientras organizás la actualización definitiva.