La vulnerabilidad Breeze Cache identificada como CVE-2026-3844 es una falla crítica de subida de archivos sin autenticación en el plugin Breeze Cache para WordPress, con puntuación CVSS de 9.8 sobre 10. Afecta todas las versiones hasta 2.4.4 y permite que cualquier atacante suba archivos PHP maliciosos al servidor. Más de 400.000 sitios activos estuvieron expuestos.

En 30 segundos

- CVE-2026-3844 tiene CVSS 9.8: subida de archivos arbitrarios sin autenticación en Breeze Cache.

- Wordfence bloqueó más de 30.000 intentos de explotación activa desde fines de abril de 2026.

- Todas las versiones hasta 2.4.4 son vulnerables. La versión 2.4.5 (lanzada el 22 de abril de 2026) incluye la corrección.

- El riesgo existe solo si tenés habilitada la opción «Host Files Locally – Gravatars» en la configuración del plugin.

- Si no podés actualizar ahora mismo, deshabilitá esa función: alcanza para bloquear el vector de ataque.

Wordfence es un plugin de seguridad para WordPress que proporciona protección contra malware, firewall de aplicaciones web y monitoreo de vulnerabilidades. Desarrollado por Wordfence, Inc., ofrece alertas en tiempo real sobre amenazas detectadas.

Qué es la vulnerabilidad CVE-2026-3844 en Breeze Cache

Breeze Cache es un plugin de caching para WordPress que optimiza la velocidad del sitio almacenando versiones estáticas de las páginas. Tiene más de 400.000 instalaciones activas según el repositorio oficial de WordPress.org.

El 22 de abril de 2026, Wordfence publicó su análisis confirmando que el plugin tiene una falla de subida de archivos sin autenticación. La puntuación CVSS es 9.8, lo que lo ubica en la categoría «Crítica». Eso no es un número inflado: significa que cualquier visitante anónimo, sin cuenta ni credenciales de ningún tipo, puede subir un archivo al servidor.

El impacto potencial es la toma de control total del sitio. No hace falta ser administrador, no hace falta phishing previo, no hace falta nada. Si el plugin está instalado y la función vulnerable está activa, el sitio está abierto.

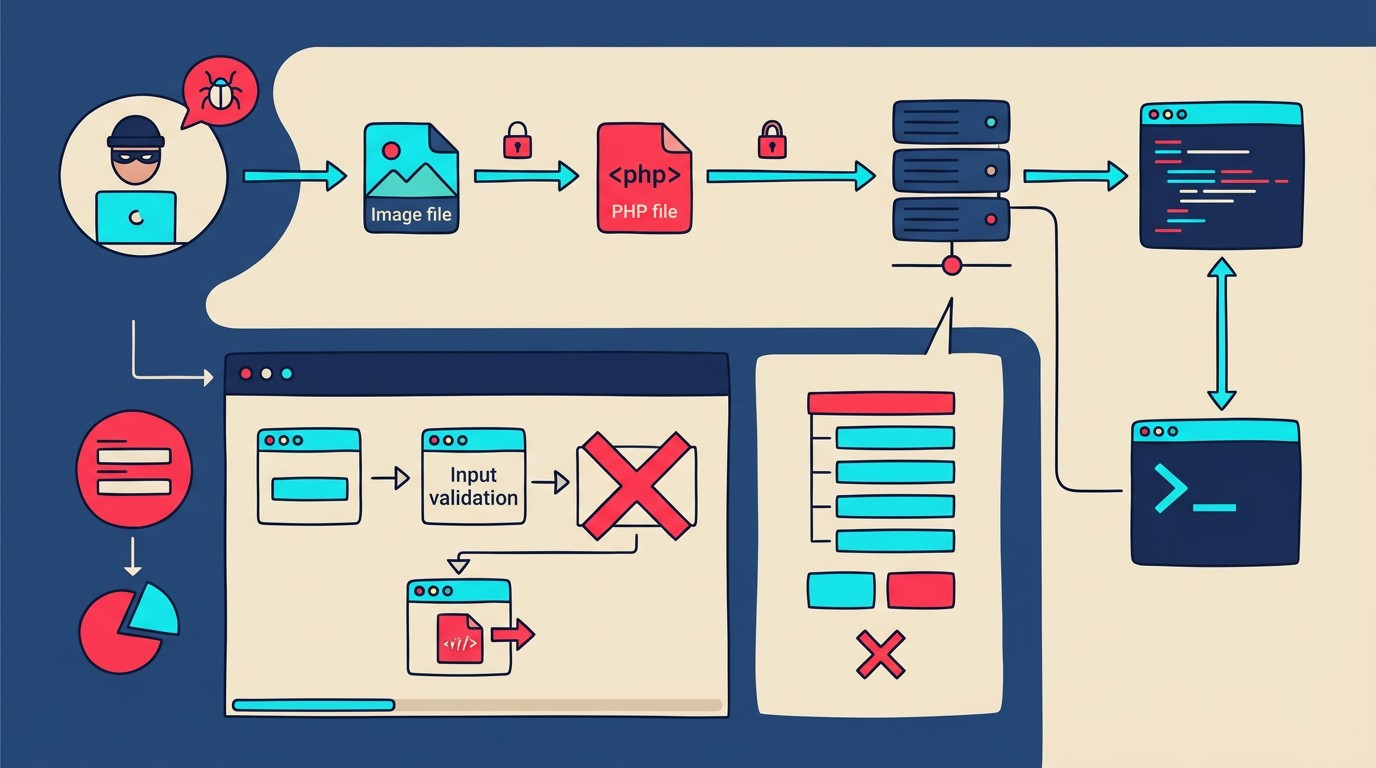

Cómo funciona el exploit: la función vulnerable fetch_gravatar_from_remote

Ponele que tu WordPress descarga automáticamente las fotos de perfil de Gravatar para guardarlas en el servidor local, en vez de cargarlas cada vez desde los servidores externos. Eso es exactamente lo que hace la opción «Host Files Locally – Gravatars» de Breeze Cache: cuando un usuario con Gravatar deja un comentario, el plugin llama a la función fetch_gravatar_from_remote para descargar esa imagen.

El problema es que la función no valida qué tipo de archivo está descargando. Un atacante puede manipular la solicitud para que en vez de una imagen JPG o PNG, el servidor descargue y guarde un archivo PHP con código malicioso. Una vez que ese archivo queda en el servidor con una ubicación accesible vía web, el atacante solo tiene que visitarlo para ejecutar el código.

¿Y por qué bloquearon más de 30.000 intentos? Porque según BleepingComputer, la explotación activa comenzó casi al mismo tiempo con la publicación de la vulnerabilidad. Alguien encontró el vector antes de que la mayoría de los sitios pudieran actualizar, y los ataques se automatizaron rápido.

La «innovación» acá es la ausencia total de barrera: no requiere tokens, no requiere cookies, no requiere nada que el atacante tenga que robar primero.

Qué versiones de Breeze Cache están vulnerables

La tabla es simple:

| Versión | Estado | Acción recomendada |

|---|---|---|

| 2.4.4 y anteriores | Vulnerable (CVE-2026-3844) | Actualizar de inmediato |

| 2.4.5 | Corregida (lanzada 22/04/2026) | Versión mínima segura |

| 2.4.5+ | Segura | Sin acción requerida |

Si abrís el Panel de WordPress y en «Plugins» ves Breeze Cache en cualquier versión menor a 2.4.5, tu sitio es vulnerable. No hay variantes ni excepciones de configuración que te salven si la versión es vieja.

Cómo saber si tu sitio está en riesgo

Hay dos condiciones que deben cumplirse al mismo tiempo para que el riesgo sea real:

- Tenés Breeze Cache instalado y activo.

- La opción «Host Files Locally – Gravatars» está habilitada en la configuración del plugin.

Para verificarlo: entrá al panel de WordPress, andá a Ajustes → Breeze, buscá la pestaña de rendimiento o «Advanced», y chequeá si la opción de Gravatars locales está marcada. Si está deshabilitada, el vector de ataque no existe (aunque igual conviene actualizar, porque podrías habilitarla en el futuro sin acordarte de esto).

Eso sí: si no recordás si alguna vez tocaste esa configuración, asumí que el riesgo existe y actualizá.

Pasos para proteger tu WordPress ahora

Dos caminos, según tu situación:

Opción A: Actualizar a Breeze Cache 2.4.5 o superior (recomendado)

Es la solución definitiva. Desde el panel de WordPress, andá a Plugins → Plugins instalados, buscá Breeze Cache y hacé clic en «Actualizar». Si tenés actualizaciones automáticas configuradas, puede que ya esté actualizado. El proceso tarda menos de un minuto.

Después de actualizar, verificá en «Plugins» que la versión muestre 2.4.5 o mayor. Si el repositorio de WordPress.org todavía no muestra la actualización disponible, podés descargar la versión 2.4.5 manualmente desde el repositorio oficial y subirla vía FTP o el instalador de plugins.

Opción B: Deshabilitar la función «Host Files Locally – Gravatars»

Si por algún motivo no podés actualizar ahora (entornos con acceso restringido, sitios en mantenimiento, lo que sea), deshabilitar esta opción específica bloquea el vector de ataque. Entrá a Ajustes → Breeze → pestaña Advanced, encontrá la opción de Gravatars locales y deshabilitala. Guardá cambios.

Esta es una solución temporal. Actualizá igual en cuanto puedas.

Impacto real: RCE y toma de control total

Cuando un atacante logra subir y ejecutar un archivo PHP en tu servidor, tiene ejecución remota de código (RCE). En términos prácticos, eso significa que puede hacer cualquier cosa que PHP pueda hacer en tu servidor: crear cuentas de administrador, robar la base de datos completa (con emails, contraseñas hasheadas, datos de clientes), instalar backdoors para mantener acceso después de que actualices el plugin, redirigir visitantes a sitios de phishing, o usar tu servidor para atacar a otros.

El historial de exploits similares muestra un patrón consistente: primero viene el acceso, después el malware, después el blacklisting de Google. Cuando Google marca un sitio como peligroso, recuperar el posicionamiento SEO lleva meses.

Para sitios de ecommerce o con datos de usuarios, las implicancias legales también son reales. Una brecha de datos en Argentina puede generar problemas bajo la Ley de Protección de Datos Personales 25.326, que tiene requisitos de notificación y potenciales sanciones.

Alternativas de caching para WordPress si querés cambiar de plugin

Si esta vulnerabilidad te hizo reconsiderar Breeze Cache, hay opciones sólidas que no dependen de ningún proveedor de hosting específico:

| Plugin | Instalaciones activas | Precio | Notas |

|---|---|---|---|

| LiteSpeed Cache | 6+ millones | Gratis | Requiere servidor LiteSpeed para funciones avanzadas; las básicas funcionan en cualquier servidor |

| WP Super Cache | 2+ millones | Gratis | Desarrollado por Automattic, historial de seguridad sólido |

| W3 Total Cache | 1+ millón | Gratis / Pro USD 99/año | Configuración más compleja, pero muy flexible |

| WP Rocket | 500.000+ | USD 59/año (1 sitio) | El más simple de configurar; premium sin versión gratuita |

Si tu sitio está en un servidor con donweb.com, LiteSpeed Cache suele funcionar bien porque los planes incluyen soporte para ese servidor web. Verificá con el soporte qué tecnología corre tu plan antes de elegir.

Errores comunes ante este tipo de vulnerabilidades

Error 1: Esperar a que el hosting avise. Tu proveedor de hosting no va a llamarte para decirte que actualizés un plugin. La responsabilidad de mantener los plugins actualizados es del administrador del sitio, siempre. Nadie más lo hace por vos.

Error 2: Asumir que el sitio «no es un objetivo interesante». Los ataques automatizados no discriminan por tamaño ni por nicho. Escanean rangos de IP enteras buscando versiones vulnerables. Tu blog de recetas tiene exactamente el mismo riesgo que un ecommerce con miles de transacciones diarias.

Error 3: Desinstalar el plugin sin limpiar primero. Si tu sitio ya fue comprometido antes de que actualizaras, desinstalar Breeze Cache no elimina los archivos maliciosos que ya se subieron. Un atacante pudo haber instalado una shell PHP que sigue funcionando aunque el plugin no exista. Después de actualizar, revisá los directorios de uploads con un plugin de seguridad como Wordfence o hacé un escaneo de malware.

Preguntas Frecuentes

¿Qué es exactamente CVE-2026-3844 y por qué tiene una puntuación tan alta?

CVE-2026-3844 es el identificador oficial de la vulnerabilidad de subida de archivos sin autenticación en Breeze Cache. Tiene CVSS 9.8 porque combina tres factores de máximo riesgo: no requiere autenticación, permite ejecutar código arbitrario en el servidor, y el vector de ataque es completamente remoto vía HTTP. Según Security Affairs, más de 400.000 sitios estuvieron expuestos desde el momento de la divulgación.

¿Cómo sé si mi WordPress ya fue comprometido por esta vulnerabilidad?

Buscá archivos PHP en el directorio de uploads (wp-content/uploads/). Ese directorio no debería tener archivos .php en condiciones normales. También revisá los logs de acceso del servidor buscando solicitudes POST inusuales a URLs del plugin. Wordfence tiene un escáner gratuito que detecta archivos maliciosos conocidos.

¿La versión 2.4.5 de Breeze Cache soluciona completamente la vulnerabilidad?

Sí. La versión 2.4.5, lanzada el 22 de abril de 2026, incluye validación del tipo de archivo en la función fetch_gravatar_from_remote. Eso bloquea el vector de ataque documentado en CVE-2026-3844. Si actualizaste a 2.4.5 o superior y no tenías archivos maliciosos previos, tu sitio está protegido.

¿La vulnerabilidad afecta a WordPress en general o solo a los que usan Breeze Cache?

Afecta exclusivamente a sitios con Breeze Cache instalado, versión 2.4.4 o anterior, y con la opción «Host Files Locally – Gravatars» habilitada. WordPress core no tiene este problema. Otros plugins de caching tampoco están afectados por CVE-2026-3844.

¿Cuáles son las alternativas seguras si quiero dejar de usar Breeze Cache?

LiteSpeed Cache, WP Super Cache y W3 Total Cache son las tres alternativas con mayor base de usuarios y auditorías de seguridad frecuentes. WP Rocket es la opción premium más conocida si preferís una configuración más simple sin tocar nada técnico. Todos están disponibles en el repositorio oficial de WordPress.org.

Conclusión

CVE-2026-3844 es el tipo de vulnerabilidad que los investigadores de seguridad llaman «trivial de explotar»: sin autenticación, con un vector claro, y con más de 400.000 sitios potencialmente expuestos. Wordfence bloqueó 30.000 intentos en pocos días, lo que confirma que la explotación activa comenzó casi inmediatamente.

La buena noticia es que la corrección existe, está disponible desde el 22 de abril, y aplicarla lleva menos de dos minutos. Si tenés Breeze Cache instalado, este es el momento de abrir el panel y actualizar. Si ya estás en 2.4.5 o superior, seguís sin novedad. Y si querés revisar si el sitio ya fue tocado, empezá por buscar archivos PHP en wp-content/uploads/: no deberían estar ahí.

Fuentes

- Wordfence – Attackers Actively Exploiting Critical Vulnerability in Breeze Cache Plugin

- BleepingComputer – Hackers Exploit File Upload Bug in Breeze Cache WordPress Plugin

- Security Affairs – Over 400,000 Sites at Risk as Hackers Exploit Breeze Cache Plugin Flaw

- Tenable – CVE-2026-3844 (base de datos de vulnerabilidades)

- El Hacker – Más de 400.000 sitios WordPress en riesgo por Breeze Cache