Entre el 27 de abril y el 3 de mayo de 2026, Wordfence registró 87 vulnerabilidades en 198 plugins y 5 temas de WordPress, con 4 fallas críticas que superan CVSS 9.0 y afectan desde plugins de galerías hasta WooCommerce. Si tenés un sitio en WordPress y no revisaste nada esta semana, hay chances reales de que algo en tu instalación esté en riesgo.

En 30 segundos

- 87 vulnerabilidades en una semana (27 abril al 3 mayo 2026), 4 críticas con CVSS 9.0 o más.

- Plugins con millones de instalaciones afectados: Elementor (10 millones), W3 Total Cache (900.000), WP Statistics (600.000).

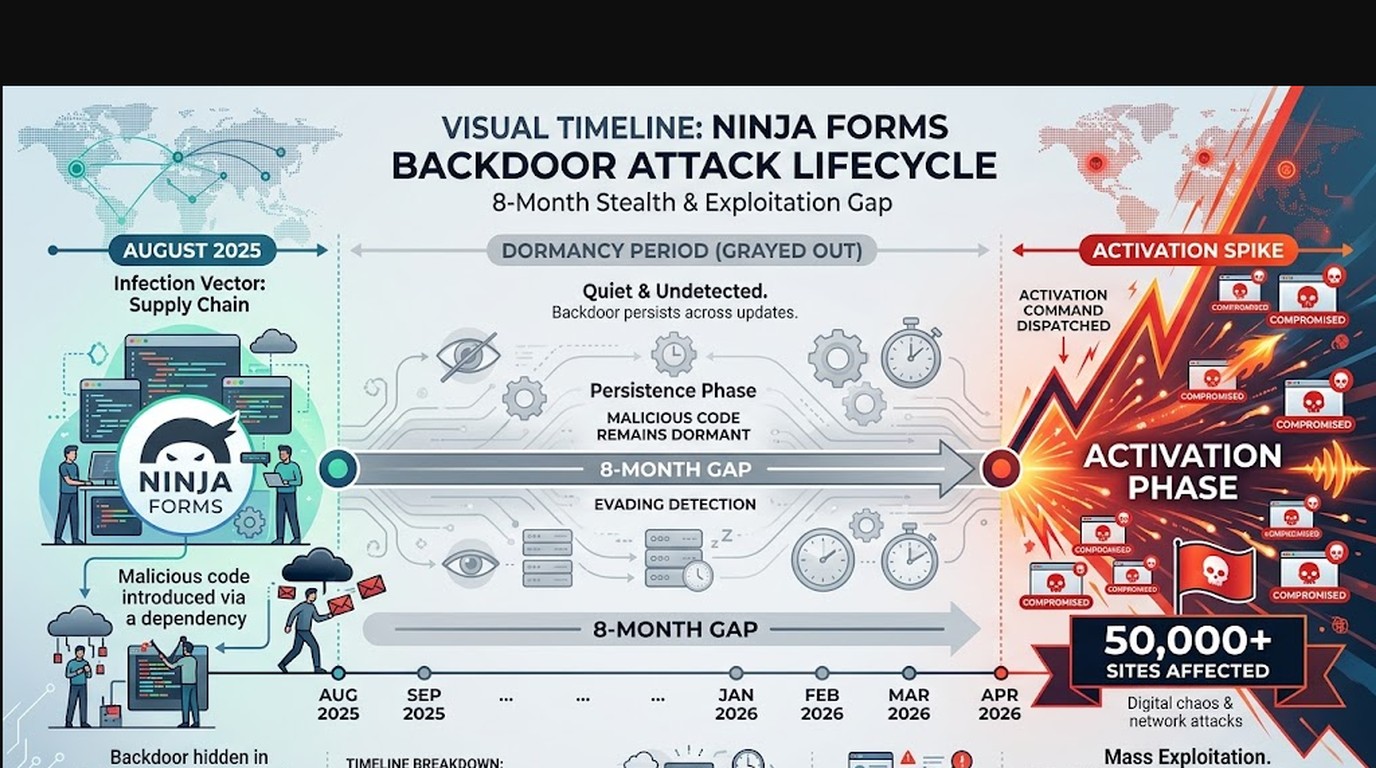

- Un ataque de cadena de suministro en Ninja Forms File Upload dejó backdoors inactivos durante 8 meses en más de 50.000 sitios.

- Para saber si tu sitio está expuesto, podés usar Wordfence, WPScan o el sistema de alertas de SolidWP sin costo.

- Las actualizaciones automáticas del núcleo y plugins siguen siendo la defensa más efectiva contra el 90% de estos ataques.

Wordfence es una plataforma de seguridad para WordPress desarrollada por Wordfence, Inc. Proporciona escaneo de vulnerabilidades, protección contra malware, firewall de aplicación web y publica reportes semanales sobre vulnerabilidades del ecosistema.

87 vulnerabilidades reportadas en la semana del 27 de abril al 3 de mayo

El reporte semanal de Wordfence Intelligence es una de las fuentes más confiables para monitorear vulnerabilidades de WordPress. Lo que publicaron esta semana tiene más peso del habitual.

87 vulnerabilidades en siete días no es un número excepcional si lo comparás con picos anteriores, pero el contexto importa: abril de 2026 cerró con más de 107 fallas documentadas en el mes completo, y esta semana representa casi el 80% del promedio mensual concentrado en 7 días. El desglose es aproximadamente 82 vulnerabilidades en plugins y 5 en temas, con una distribución que va desde fallas de impacto bajo hasta 4 críticas con puntuación CVSS de 9.0 en adelante.

Wordfence Intelligence categoriza las vulnerabilidades según el tipo de ataque: Cross-Site Scripting (XSS) sigue siendo el más frecuente, seguido de inyección SQL, carga de archivos sin restricción, y en los casos más graves, ejecución remota de código (RCE). Lo que varía semana a semana es el perfil de los plugins afectados: esta vez hay varios con base de usuarios masiva, lo que amplifica el riesgo a escala.

Las 4 vulnerabilidades críticas más peligrosas

Cuatro CVEs superaron el umbral de 9.0 en la escala CVSS esta semana. Son las que merecen atención inmediata.

CVE-2026-39465 — MetaSlider: ejecución remota de código

MetaSlider es uno de los plugins de sliders más usados en WordPress. Esta falla RCE (Remote Code Execution) con CVSS 9.8 permite a un atacante no autenticado ejecutar código arbitrario en el servidor. Sin autenticación. Eso significa que cualquiera que conozca la URL de tu sitio puede intentarlo. Si tenés MetaSlider instalado y no está en la versión parcheada, es la primera cosa que tenés que resolver hoy.

CVE-2026-40749 — Charity Zone: carga de archivos sin restricción

Charity Zone es un plugin de donaciones relativamente nicho, pero la falla es seria: permite subir archivos sin validación del tipo, lo que en la práctica significa que un atacante puede cargar un web shell y tener acceso persistente al servidor. CVSS 9.1, también sin autenticación requerida.

CVE-2026-3296 — Everest Forms: inyección de objetos PHP

Everest Forms tiene más de 100.000 instalaciones activas. La inyección de objetos PHP es una falla que, si se combina con otras gadget chains en el entorno, puede escalar a RCE. CVSS 9.0. No requiere privilegios administrativos si el formulario es accesible públicamente, que en casi todos los casos de uso es exactamente así.

CVE-2026-3830 — WooCommerce: inyección SQL

Esta es la que más debería preocupar a sitios de comercio electrónico. Una inyección SQL en WooCommerce con CVSS 9.3 que afecta a versiones anteriores al parche lanzado en la semana del 20 al 26 de abril de 2026. La explotación permite leer o modificar la base de datos, lo que en un e-commerce significa acceso potencial a datos de clientes, pedidos, y dependiendo de la configuración, credenciales almacenadas. ¿Actualizaste WooCommerce esta semana? Si no, ahí está tu respuesta.

Plugins con mayor impacto: millones de instalaciones en riesgo

El CVSS de una vulnerabilidad te dice qué tan grave es técnicamente. El número de instalaciones te dice cuánto daño puede hacer en la práctica.

| Plugin | Instalaciones activas | Tipo de vulnerabilidad | CVSS |

|---|---|---|---|

| Elementor | 10.000.000+ | XSS almacenado | 6.4 |

| W3 Total Cache | 900.000+ | Exposición de información sensible | 7.5 |

| WP Statistics | 600.000+ | XSS reflejado | 6.1 |

| Kadence Blocks | 500.000+ | XSS almacenado | 5.4 |

| Everest Forms | 100.000+ | Inyección de objetos PHP | 9.0 |

Elementor con 10 millones de sitios es el número que más impacta. La falla es XSS almacenado con CVSS 6.4, no crítica, pero eso no significa ignorarla: XSS almacenado en un plugin de pagebuilder puede inyectar scripts en el editor de WordPress y comprometer la sesión de un administrador que no esté al tanto.

W3 Total Cache es otro caso interesante (y algo incómodo, porque es un plugin muy extendido): la falla de exposición de información puede filtrar datos de configuración del servidor si el caché no está bien configurado. CVSS 7.5. La ironía es que un plugin pensado para mejorar la performance puede terminar siendo un vector de ataque si no lo actualizás.

El ataque de cadena de suministro: 50.000+ sitios comprometidos

Ponele que instalaste un plugin hace un año, funcionó bien, y te olvidaste de él. Ahora imaginá que ese plugin fue comprado por actores maliciosos en agosto de 2025 y que el backdoor que insertaron estuvo inactivo durante 8 meses esperando el momento indicado.

Eso es exactamente lo que pasó con Ninja Forms File Upload. El plugin tiene más de 50.000 instalaciones activas y fue identificado en la semana del 27 de abril al 3 de mayo de 2026 como parte de un ataque de cadena de suministro que lleva casi un año operando silenciosamente. Según la cobertura que hicimos sobre ataques de supply chain, este tipo de compromiso es particularmente difícil de detectar porque el plugin funciona con normalidad: hace lo que tiene que hacer, solo que también tiene una puerta trasera.

El backdoor en Ninja Forms File Upload se activa bajo condiciones específicas (requests con headers particulares), lo que explica por qué los sistemas de monitoreo convencionales no lo detectaron durante meses. La detección llegó a través de análisis forense de logs de sitios comprometidos, no por escaneo proactivo.

La lección más importante acá: el origen del plugin no es garantía de nada si el plugin cambia de manos. Verificar quién es el mantenedor actual de los plugins que tenés instalados es una práctica que casi nadie hace pero que marca una diferencia real.

Cómo verificar si tu sitio está vulnerable

Tres herramientas concretas para arrancar, sin publicidad:

Wordfence Security (plugin gratuito) escanea tu instalación de WordPress contra su base de datos de firmas de malware y vulnerabilidades conocidas. La versión gratuita actualiza su base con un retraso de 30 días respecto a la Premium, lo que para amenazas serias puede ser mucho tiempo (sí, es un modelo de negocio, no un error de diseño).

WPScan es una herramienta de línea de comandos orientada a pruebas de seguridad. Tiene API gratuita con 25 requests diarios, suficiente para escanear un sitio mediano. Si administrás varios sitios, la versión de pago tiene más sentido. Sucuri SiteCheck es la tercera opción, orientada a escaneo externo: analiza lo que es visible públicamente en tu sitio sin necesidad de acceso al servidor.

Sobre el CVSS: un score de 9.0+ es crítico y requiere acción inmediata. Entre 7.0 y 8.9 es alto, la actualización debería hacerse en 24-48 horas. Bajo 7.0 tenés más margen, pero «más margen» no significa ignorarlo.

Para revisar tus plugins manualmente: entrá a Plugins > Instalados en el panel de WordPress y filtrá por aquellos que no actualizaste en los últimos 30 días. Los que muestran «Actualización disponible» son tu primera lista de prioridades.

Protección en 5 pasos: la estrategia defensiva

No hay magia acá. Son los mismos pasos de siempre, pero vale repetirlos porque la mayoría de los sitios comprometidos en 2026 siguen cayendo por lo más básico.

- Actualizaciones automáticas activadas: WordPress core, plugins y temas. En Settings > General, activá las actualizaciones automáticas del núcleo. Para plugins, podés hacerlo desde la lista de plugins con el toggle «Enable auto-updates». Sí, puede romper algo. No actualizar rompe más cosas.

- Firewall WAF activo: Wordfence en modo activo o Sucuri Firewall. El WAF bloquea intentos de explotación antes de que lleguen a WordPress. Esto no reemplaza las actualizaciones, es una capa adicional.

- Monitoreo semanal de reportes oficiales: Bookmarkeá el reporte de Wordfence Intelligence y el de SolidWP. Media hora por semana revisando qué salió es suficiente para estar al tanto.

- Auditoría mensual de plugins: Desactivá y eliminá plugins que no usás. Cada plugin inactivo con vulnerabilidad es una puerta que no tenías que dejar abierta.

- Backups diarios antes de actualizar: Con WPVivid, UpdraftPlus o el sistema de backups de tu hosting (si tenés WordPress en donweb.com, los backups automáticos están incluidos en los planes gestionados). Un backup de 24 horas antes de una actualización importante es la diferencia entre un rollback y un desastre.

Dónde monitorear vulnerabilidades en tiempo real

Cuatro fuentes que uso y que recomiendo sin dudar:

Wordfence Intelligence es la base de datos más completa de vulnerabilidades WordPress con actualizaciones en tiempo real para suscriptores. La versión pública tiene un retraso pero sigue siendo útil. SolidWP publica un reporte semanal consolidado con los números más relevantes, bien organizado y sin necesidad de suscripción pagada. WPScan mantiene su propio repositorio de CVEs con foco en WordPress. Y Sucuri Threat Intelligence publica análisis más profundos sobre campañas activas, no solo listados de vulnerabilidades.

La diferencia entre estas fuentes y los agregadores genéricos: las primeras tienen equipos dedicados que verifican y contextualizan cada CVE. Un agregador puede listar una vulnerabilidad sin indicar si ya tiene parche disponible o si el plugin tiene un reemplazo. Eso es lo que más importa cuando tenés que decidir si actualizar, desactivar o reemplazar un plugin.

¿Alguien verificó de forma independiente todos estos CVEs? WPScan y Wordfence son las dos fuentes que más frecuentemente corroboran los reportes de los propios investigadores. Para los más críticos, buscá el CVE en el National Vulnerability Database de INCIBE o en nvd.nist.gov para ver si hay confirmación de terceros.

Errores comunes al gestionar vulnerabilidades WordPress

Error 1: actualizar solo cuando algo se rompe. La lógica de «si funciona no lo toques» es comprensible en producción, pero en WordPress cada plugin desactualizado es una superficie de ataque activa. La corrección: programá ventanas de mantenimiento semanales, no respondas solo a emergencias.

Error 2: desactivar el plugin pero no eliminarlo. Un plugin desactivado sigue teniendo sus archivos en el servidor. Si esos archivos tienen vulnerabilidades, algunos exploits pueden ejecutarlos de todas formas. Si no usás un plugin, borralo completamente.

Error 3: asumir que un plugin del repositorio oficial de WordPress es seguro. El caso de Ninja Forms File Upload lo demuestra. El repositorio oficial tiene procesos de revisión para la versión inicial, pero no garantiza que un plugin que pasó esa revisión hace dos años siga siendo seguro después de que cambió de mantenedor. Revisá periódicamente quién mantiene los plugins que usás.

Preguntas Frecuentes

¿Cuántas vulnerabilidades hay esta semana en plugins WordPress?

Según el reporte de Wordfence Intelligence, entre el 27 de abril y el 3 de mayo de 2026 se reportaron 87 vulnerabilidades en 198 plugins y 5 temas de WordPress. De ese total, 4 son críticas con CVSS 9.0 o superior. El número de vulnerabilidades wordpress semanal varía, pero el promedio en 2026 ronda las 80-100 por semana.

¿Qué plugins de WordPress están en riesgo esta semana?

Los más relevantes por base de usuarios: Elementor (10M instalaciones, XSS almacenado), W3 Total Cache (900K, exposición de información), WP Statistics (600K, XSS reflejado), Kadence Blocks (500K, XSS almacenado), y Everest Forms (100K, inyección de objetos PHP con CVSS 9.0). Si tenés cualquiera de estos instalados, verificá que estén en su última versión disponible.

¿Cómo sé si mi sitio WordPress es vulnerable?

Instalá el plugin Wordfence Security y ejecutá un escaneo completo desde el panel de administración. También podés usar WPScan con su API gratuita (25 requests diarios) o Sucuri SiteCheck para un análisis externo. En todos los casos, el resultado te va a indicar qué plugins tienen vulnerabilidades conocidas y si hay malware detectado en los archivos del sitio.

¿Cuál es el impacto real de las vulnerabilidades en WordPress?

Depende del tipo de falla. Un XSS con CVSS 5.4 puede ser explotado para inyectar scripts maliciosos que redirigen visitantes o roban sesiones de admin. Un RCE con CVSS 9.8 permite al atacante ejecutar código en el servidor, instalar backdoors, o usar el servidor para ataques hacia terceros. En el caso del ataque de supply chain a Ninja Forms File Upload, más de 50.000 sitios estuvieron expuestos durante 8 meses sin saberlo.

¿Dónde puedo monitorear vulnerabilidades de WordPress en tiempo real?

Las fuentes más confiables son Wordfence Intelligence (base de datos en tiempo real), el reporte semanal de SolidWP (gratuito, consolidado), WPScan Vulnerability Database, y Sucuri Threat Intelligence para análisis de campañas activas. Para alertas automáticas, Wordfence Premium envía notificaciones en tiempo real cuando un plugin instalado en tu sitio registra una nueva vulnerabilidad.

Conclusión

87 vulnerabilidades en una semana, 4 críticas, un ataque de supply chain con 8 meses de backdoors inactivos y plugins con millones de instalaciones en la lista. El patrón de abril 2026 en WordPress security es claro: el volumen no baja y la sofisticación de los ataques sube.

Lo que cambió esta semana específicamente es el caso de Ninja Forms File Upload, que demuestra que el modelo de «instalo, funciono, olvido» ya no es viable. La auditoría de quién mantiene cada plugin que tenés instalado tiene que ser parte del mantenimiento regular, no algo que hacés cuando algo ya está roto.

Si no tenés tiempo para todo esto, la prioridad es simple: actualizaciones automáticas activadas, WAF corriendo, backups diarios. Con eso cubrís el 90% de los vectores de ataque que estos 87 CVEs representan.

Fuentes

- Wordfence Intelligence – Weekly WordPress Vulnerability Report

- Wordfence Threat Intelligence – Base de datos de vulnerabilidades en tiempo real

- SolidWP – WordPress Vulnerability Report semanal

- SeguridadenWordPress – Ataque de supply chain en plugins WordPress 2026

- INCIBE-CERT – Alertas tempranas de vulnerabilidades