Slider Revolution tiene una vulnerabilidad crítica de subida arbitraria de archivos (CVE-2026-6692, CVSS 9.9) en todas las versiones entre 7.0.0 y 7.0.10. Un usuario con nivel de suscriptor puede subir archivos ejecutables al servidor y lograr ejecución remota de código. El parche está disponible en la versión 7.0.11, lanzada en mayo de 2026.

En 30 segundos

- CVE-2026-6692 afecta Slider Revolution 7.0.0 a 7.0.10 con score CVSS de 9.9 (crítico).

- Cualquier usuario registrado con nivel «subscriber» puede explotar la falla, no hace falta ser admin.

- El ataque permite subir archivos PHP ejecutables y tomar control total del servidor.

- La versión 7.0.11 corrige el problema: actualizá hoy, sin excusas.

- Si no podés actualizar ahora, desactivá el plugin temporalmente y restringí los registros de usuarios.

ThemePunch es una empresa desarrolladora de plugins de WordPress, creadora del plugin Slider Revolution para crear sliders, galerías y elementos visuales interactivos en sitios web.

Qué es Slider Revolution y por qué importa para tu seguridad

Slider Revolution es un plugin premium de WordPress desarrollado por ThemePunch, diseñado para crear carruseles, sliders y presentaciones visuales en páginas. Con más de 9 millones de instalaciones activas estimadas a mayo de 2026 en todo el ecosistema (incluyendo las copias que vienen embebidas en temas premium), es uno de los plugins más distribuidos del planeta.

Eso lo convierte en un objetivo jugoso. Cuando aparece una vulnerabilidad en Slider Revolution, el número de sitios potencialmente afectados es enorme. Y la historia ya demostró que los atacantes no pierden el tiempo: en 2014 hubo un exploit masivo contra una versión vieja del plugin que comprometió cientos de miles de sitios en días.

Si compraste un tema de ThemeForest en los últimos 2-3 años (desde 2023-2024), hay chances de que Slider Revolution venga incluido. Muchos administradores ni saben que lo tienen instalado.

CVE-2026-6692: La vulnerabilidad crítica de subida arbitraria de archivos

La falla vive en dos funciones del plugin: _get_media_url y _check_file_path. Estas funciones no validan correctamente el tipo ni el contenido de los archivos que se suben a través de ciertas rutas de la API del plugin. Un atacante autenticado puede aprovechar eso para subir un archivo PHP disfrazado de imagen o recurso multimedia.

El score CVSS llega a 9.9 (según la base de datos CVE de CIRCL), lo que lo ubica directamente en el rango crítico. Para ponerlo en contexto: un 9.9 significa que el vector de ataque es remoto, la complejidad es baja, no hace falta interacción del usuario y el impacto en confidencialidad, integridad y disponibilidad es total.

La vulnerabilidad fue identificada en mayo de 2026 y ThemePunch lanzó el parche en la versión 7.0.11 días después.

¿Quién está en riesgo? Alcance real de la vulnerabilidad

Acá viene lo importante: no necesitás ser administrador para explotar esto.

Cualquier usuario con nivel «subscriber» o superior puede ejecutar el ataque. Eso incluye a cualquiera que se haya registrado en tu WordPress para comentar, acceder a contenido restringido o comprar en tu tienda WooCommerce. Si tu sitio tiene registros abiertos (y muchos los tienen por defecto), la superficie de ataque es enorme.

Ponele que tenés un blog con membresías gratuitas. Alguien se registra con un mail desechable, obtiene acceso de subscriber, sube un webshell PHP usando la vulnerabilidad y tiene control remoto del servidor en minutos. (Sí, así de simple.)

Los sitios con registro cerrado tienen un riesgo menor, pero no nulo: un atacante con una cuenta vieja o con credenciales obtenidas por otros medios puede igual explotar la falla.

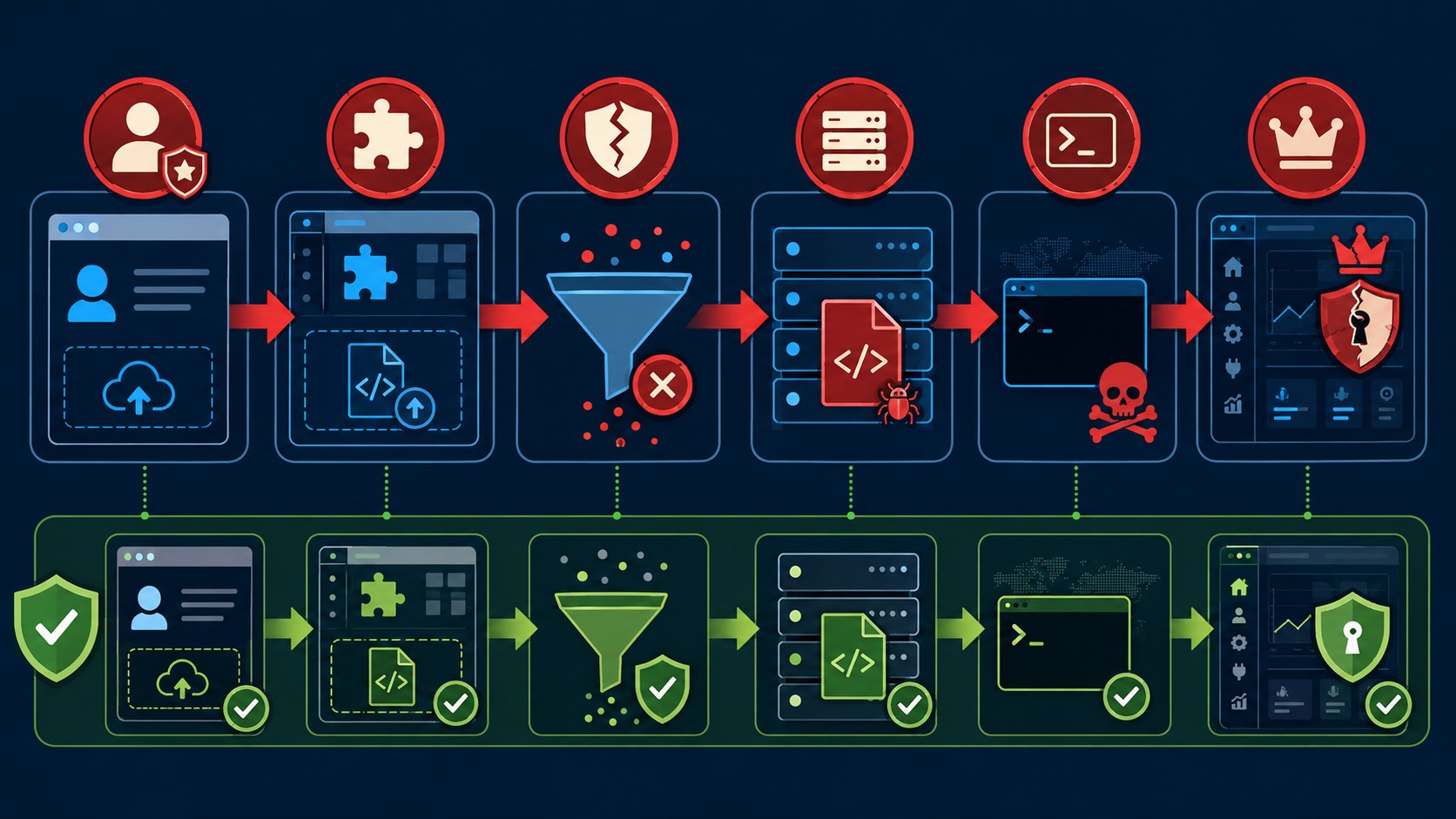

De la subida de archivos a la toma total del servidor: cómo funciona el ataque

El flujo técnico es bastante directo. El atacante envía una petición a los endpoints de la API de Slider Revolution que manejan uploads, con un archivo PHP que tiene extensión o cabeceras manipuladas para eludir la validación (que en las versiones afectadas, según el análisis de Wordfence, es insuficiente). El archivo se sube al servidor web. Desde ahí, el atacante accede al archivo directamente via browser o curl, el servidor lo ejecuta como PHP, y tiene una shell remota.

Con eso en mano puede hacer prácticamente cualquier cosa: instalar backdoors persistentes, robar credenciales de la base de datos (incluyendo el wp-config.php con usuario y contraseña del admin), desfigurar el sitio, usarlo para enviar spam o como parte de una botnet, o simplemente exfiltrar toda la información de usuarios.

El contexto de abril de 2026 es relevante: según reportes de seguridad, en ese período se detectó una campaña que apuntó a 31 plugins de WordPress de forma coordinada, probablemente escaneando instalaciones vulnerables en masa. Slider Revolution estaba en la lista.

Cómo verificar si tu Slider Revolution está vulnerable

El proceso de verificación toma dos minutos.

Entrás a tu WordPress, vas a Plugins > Plugins Instalados, buscás «Slider Revolution» o «Revolution Slider» y mirás el número de versión. Si dice cualquier cosa entre 7.0.0 y 7.0.10, estás expuesto.

| Versión instalada | Estado | Acción |

|---|---|---|

| 6.x o anterior | Revisar por separado | Consultar changelog oficial |

| 7.0.0 a 7.0.10 | Vulnerable (CVE-2026-6692) | Actualizar a 7.0.11 de inmediato |

| 7.0.11 o superior | Seguro | Sin acción requerida |

Si usás Wordfence, también podés ir a Wordfence > Escáner y ejecutar un scan. Va a detectar la versión vulnerable y marcarlo como issue crítico. Lo mismo si tenés WPVulnerability instalado: el plugin cruza tu lista de plugins contra bases de datos de CVEs conocidas.

Ojo: si Slider Revolution viene embebido en tu tema (lo instaló el tema, no vos directamente), puede aparecer como «Revolution Slider» en la lista, con el mismo problema.

Actualización urgente a versión 7.0.11: paso a paso

Antes de cualquier cosa, hacé un backup completo del sitio. Si algo sale mal en la actualización (improbable, pero pasa), necesitás poder volver atrás. WPVivid, que ya tenés instalado según la configuración del sitio, hace esto en minutos.

El proceso de actualización es el estándar:

- Entrá a Plugins > Plugins Instalados.

- Buscá Slider Revolution o Revolution Slider.

- Si hay actualización disponible, vas a ver el aviso «Actualizar a 7.0.11» debajo del nombre del plugin.

- Hacé clic en «Actualizar ahora».

- Esperás a que termine y verificás que la versión cambió a 7.0.11.

Si adquiriste el plugin directo en la web de ThemePunch o a través de Envato/ThemeForest, podés también descargarlo desde tu cuenta y subirlo manualmente via Plugins > Añadir nuevo > Subir plugin.

Una advertencia importante: no desinstalés el plugin para «empezar de cero». Si lo eliminás perdés todos tus sliders configurados. La actualización conserva el contenido.

Medidas complementarias: actualizar no es suficiente por sí solo

Actualizar cierra la puerta, pero si alguien ya entró antes de que lo hicieras, la puerta cerrada no te sirve de nada.

Si el plugin llevaba días o semanas desactualizado en tu sitio, revisá estos puntos:

- Auditá los usuarios registrados recientes: Usuarios > Todos los usuarios, ordenados por fecha de registro. Cualquier cuenta creada en los últimos 30 días que no reconocés es sospechosa.

- Revisá la carpeta de uploads: vía FTP o gestor de archivos del hosting, mirá wp-content/uploads/ buscando archivos .php. No deberían estar ahí.

- Chequeá los logs del servidor: si tenés acceso a los access logs, buscá requests POST hacia rutas que contengan «revslider» o «revolution».

- Activá un WAF: Wordfence en modo firewall bloquea exploits conocidos aunque el plugin esté desactualizado. No es garantía, pero agrega una capa.

Si tenés el sitio en un hosting compartido (algo que, si vas en serio con seguridad, te recomiendo reconsiderar a favor de un VPS como los que ofrece donweb.com), el riesgo de propagación entre sitios del mismo servidor es real en caso de compromiso.

Errores que comete la gente en respuesta a esta vulnerabilidad

«No me afecta porque en mi sitio no hay registros de usuarios.» Falso. Un atacante con acceso a credenciales obtenidas por phishing, credential stuffing o una brecha anterior puede igual tener una cuenta de subscriber en tu sistema sin que lo sepas. Revisá la lista de usuarios igual.

«Tengo versión 7.0.10, eso ya es casi la parcheada.» No, 7.0.10 es la última versión vulnerable. La corrección está en 7.0.11. La diferencia entre .10 y .11 es exactamente el fix de seguridad. No hay término medio acá.

«Voy a actualizar todos los plugins juntos el fin de semana.» Con un CVE crítico de CVSS 9.9 que tiene exploits activos en circulación, esperar días es una apuesta que no conviene hacer. Actualizá Slider Revolution ahora, el resto puede esperar al fin de semana.

«Si deshabilito el plugin estoy a salvo.» Desactivar el plugin mitiga el riesgo en la mayoría de los casos, porque las rutas de API dejan de estar activas. Pero la solución correcta es actualizar. Desactivar es una medida transitoria válida si no podés actualizar en este momento, no un reemplazo de la actualización.

Preguntas Frecuentes

¿Mi sitio WordPress está afectado por CVE-2026-6692?

Estás afectado si tenés Slider Revolution instalado en cualquier versión entre 7.0.0 y 7.0.10. Para verificarlo, entrás a Plugins > Plugins Instalados en tu panel de WordPress y revisás el número de versión. Si dice 7.0.10 o menor dentro del rango 7.x, el sitio es vulnerable y necesitás actualizar a 7.0.11.

¿Qué tan grave es la vulnerabilidad de Slider Revolution CVE-2026-6692?

Muy grave. El CVSS score es 9.9 sobre 10, lo que la ubica en la categoría crítica. Permite que un usuario con nivel mínimo de suscriptor suba archivos ejecutables al servidor y ejecute código de forma remota. Un atacante con acceso de subscriber puede tomar control total del servidor: robar datos, instalar backdoors o usar el sitio para actividades maliciosas.

¿A qué versión debo actualizar Slider Revolution?

La versión segura es 7.0.11, lanzada por ThemePunch en mayo de 2026 específicamente para corregir esta vulnerabilidad. Cualquier versión desde 7.0.0 hasta 7.0.10 es vulnerable. Si usás una versión de la rama 6.x, consultá el changelog oficial de ThemePunch para verificar el estado de seguridad de tu versión específica.

¿Puedo tener Slider Revolution instalado sin estar en peligro si no tengo usuarios registrados?

Si tu sitio no tiene ningún usuario registrado además del admin y los editores de confianza, el riesgo es considerablemente menor porque la vulnerabilidad requiere autenticación (nivel subscriber o superior). Pero «menor» no es «nulo»: si alguna cuenta fue comprometida, si alguien tiene acceso a credenciales viejas, o si los registros están abiertos aunque sea temporalmente, la exposición existe. Actualizá igual.

¿Cómo sé si mi sitio ya fue comprometido por esta vulnerabilidad?

Revisá si hay archivos .php en la carpeta wp-content/uploads/ (no deberían estar ahí bajo ningún concepto). Auditá los logs del servidor buscando requests POST a rutas con «revslider». Chequeá la lista de usuarios registrados en los últimos 30 días y buscá cuentas que no reconocés. Si encontrás algo sospechoso, ejecutá un scan completo con Wordfence antes de hacer cualquier otra cosa.

Conclusión

CVE-2026-6692 es exactamente el tipo de vulnerabilidad que los atacantes aman: plugin con millones de instalaciones, explotable por usuarios de bajo nivel, sin interacción del administrador y con RCE como resultado. ThemePunch respondió con un parche (7.0.11), pero la responsabilidad de aplicarlo es tuya.

Si tenés Slider Revolution en alguna versión entre 7.0.0 y 7.0.10, la actualización a 7.0.11 es la única acción que importa hoy. Después de actualizar, hacé una auditoría básica de usuarios y archivos para descartar que alguien ya haya aprovechado la ventana de exposición. Y si todavía no tenés un WAF activo ni un scanner de vulnerabilidades corriendo en tu sitio, este es el momento para pensarlo en serio.