CVE-2026-5753 es una vulnerabilidad de control de acceso roto en el plugin All-in-One WP Migration Unlimited Extension, publicada el 6 de mayo de 2026, que permite a cualquier usuario autenticado con rol de suscriptor crear programaciones de backup y descargar archivos .wpress completos del sitio, incluyendo wp-config.php con credenciales de base de datos.

En 30 segundos

- Plugin afectado: All-in-One WP Migration Unlimited Extension, versiones ≤2.83

- Versión que corrige el problema: 2.84 (actualizá ya)

- Severidad: CVSS 6.5 (Medium), requiere autenticación mínima (rol suscriptor)

- Riesgo real: cualquier usuario registrado puede descargar un backup completo con credenciales de base de datos

- Solución: actualizar a 2.84 desde el panel de WordPress; lleva menos de 5 minutos

Unlimited Elements es un plugin de WordPress que proporciona funcionalidades para crear respaldos automatizados de sitios y gestionar extensiones, permitiendo a usuarios autenticados programar copias de seguridad y descargar archivos de backup.

Qué es CVE-2026-5753: vulnerabilidad de control de acceso

CVE-2026-5753 es una falla de tipo broken access control (control de acceso roto) en el plugin All-in-One WP Migration Unlimited Extension. El término técnico suena aburrido hasta que entendés qué significa en la práctica: que alguien con una cuenta básica en tu sitio puede bajarse todo el contenido, configuración y credenciales del servidor.

La vulnerabilidad tiene un puntaje CVSS de 6.5, que la clasifica como severidad media. El detalle que la hace peligrosa es que no requiere privilegios de administrador ni ningún exploit sofisticado. Alcanza con tener una cuenta activa en el sitio, y en muchos WordPress eso incluye a suscriptores de newsletters, clientes de WooCommerce, o cualquier persona que se haya registrado alguna vez.

Fecha de publicación oficial: 6 de mayo de 2026, según el registro de Tenable CVE.

All-in-One WP Migration Unlimited Extension: el plugin vulnerable

All-in-One WP Migration es uno de los plugins de migración más usados del ecosistema WordPress. La versión base es gratuita y permite exportar e importar sitios en formato .wpress. La extensión «Unlimited» agrega funcionalidades como importaciones sin límite de tamaño y, relevante para esta vulnerabilidad, la posibilidad de programar backups automáticos con notificación por email.

Unlimited Elements (el desarrollador) distribuye esta extensión como producto premium. Que un producto de pago tenga esta falla no es excusa: el dinero no garantiza revisiones de seguridad adecuadas (si es que eso cuenta como consuelo).

Versiones afectadas: 2.83 y anteriores. Versión que soluciona el problema: 2.84. Si no sabés cuál tenés instalada, ya deberías ir a verificarlo.

Cómo funciona el ataque: el flujo técnico

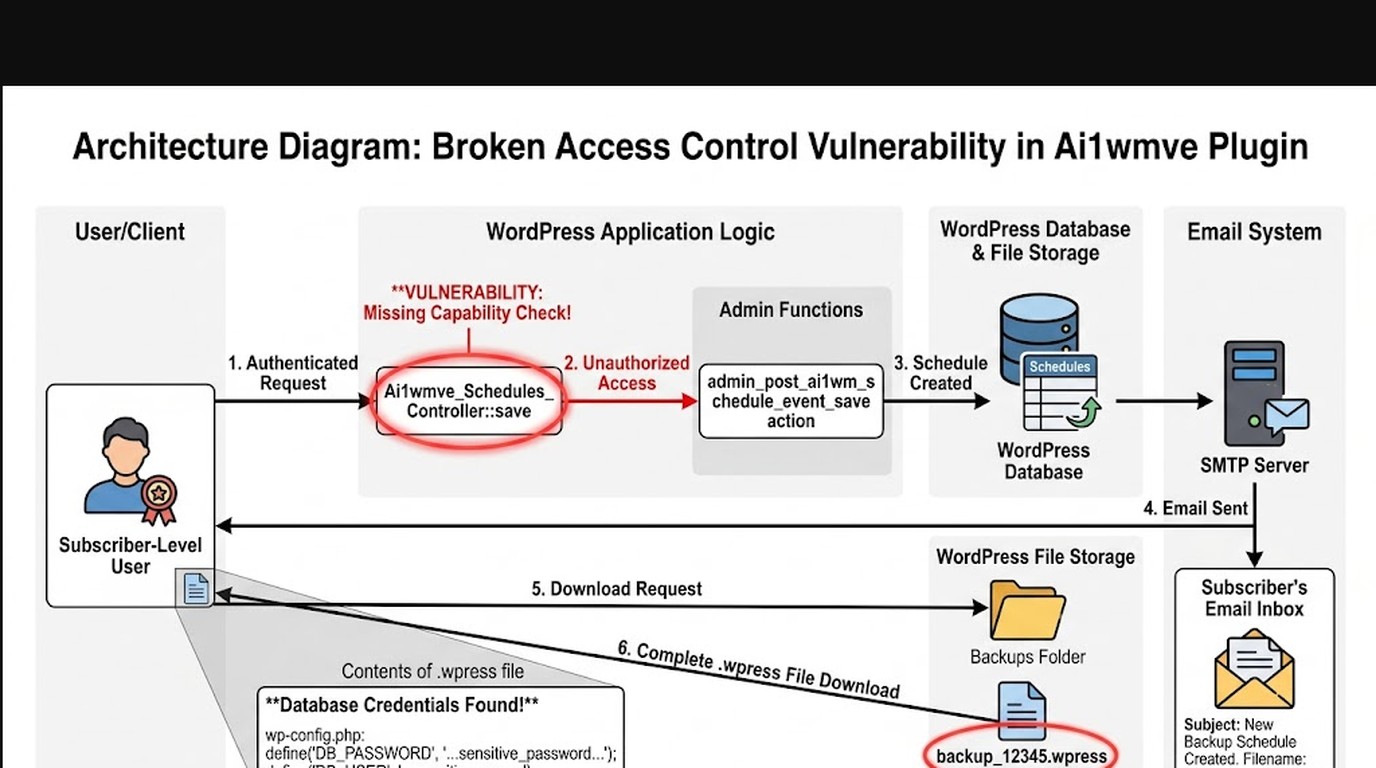

El problema está en el handler Ai1wmve_Schedules_Controller::save, que procesa la acción admin_post_ai1wm_schedule_event_save. La función que debería verificar si el usuario tiene los permisos necesarios para crear una programación de backup simplemente no lo hace. O lo hace mal. El resultado es el mismo.

El flujo concreto del ataque es así: te logeás con cualquier cuenta de suscriptor, enviás una petición al endpoint admin-post.php con la acción correspondiente, creás una programación de backup, y el sistema te manda un email de notificación con el nombre del archivo generado. Con ese nombre, podés descargar el .wpress completo del sitio, subís el link al descargador y listo.

¿Y qué pasó con la verificación de capacidades? Exacto, no hay. El handler asume que si llegaste hasta acá, tenés permiso. Un error clásico de «confiar en el flujo de interfaz» en vez de verificar en el backend.

Quién está en riesgo: roles y escenarios de ataque

Si tu sitio tiene registro de usuarios abierto, estás expuesto. Los escenarios más comunes:

- Tiendas WooCommerce: cualquier cliente que haya creado una cuenta para comprar tiene rol de suscriptor o customer. No hace falta ser un atacante sofisticado.

- Agencias con acceso multi-cliente: un editor freelance o colaborador externo con cuenta básica podría extraer el backup sin que nadie lo note.

- Sitios de membresía o cursos: usuarios que pagaron por acceso a contenido tienen cuentas activas; si además tenés el plugin vulnerable, la combinación es problemática.

- Multisitio WordPress: si la extensión está activa en la red, el radio de exposición se amplía a cualquier usuario registrado en cualquier subsite.

Ojo con el escenario del colaborador que no tenía intención maliciosa: el email de notificación llega con el link del backup. Si ese mail cae en manos equivocadas (phishing, reenvío por error), el problema ya salió del sitio.

Qué datos expone: credenciales y contenido sensible

Un archivo .wpress no es cualquier exportación. Es una copia prácticamente completa del sitio, y lo que contiene puede usarse para comprometer no solo WordPress sino toda la infraestructura de hosting.

- wp-config.php: credenciales de la base de datos (usuario, contraseña, host, nombre de BD). Con esto, si la base de datos tiene acceso remoto habilitado, el atacante tiene acceso directo sin pasar por WordPress.

- Datos de usuarios registrados: emails, hashes de contraseñas, historial de compras.

- Posts privados y borradores: contenido que nunca debía ser público.

- Tokens de integraciones: claves de API de plugins como WooCommerce Payments, Stripe, o servicios de email marketing guardadas en la base de datos.

Ponele que tenés un sitio de e-commerce mediano. El backup incluye los datos de todos tus clientes. Un atacante que tenga ese archivo tiene material para phishing dirigido, con nombres, emails y detalles de compra reales. No es ciencia ficción, es el caso de uso más probable.

Cómo detectar si tu sitio ya fue comprometido

Antes de actualizar, revisá estos indicadores:

- Archivos

.wpressrecientes en/wp-content/ai1wm-backups/que no generaste vos. Podés verificarlos vía FTP o el file manager de tu hosting. - Logs de servidor con peticiones a

/wp-admin/admin-post.php?action=ai1wm_schedule_event_savedesde IPs que no reconocés. - Emails de notificación de backup en la bandeja del admin que no corresponden a ninguna tarea programada que vos hayas creado.

- En Wordfence, revisá el log de actividad buscando peticiones POST a

admin-post.phpcon roles de suscriptor.

Si encontrás archivos sospechosos, no los borrés de entrada: primero guardá los logs de acceso del servidor, registrá las IPs y las fechas. Eso es evidencia si necesitás escalar el incidente.

Solución: actualizar a All-in-One WP Migration Unlimited Extension 2.84

La solución es actualizar. Sin vueltas.

Antes de hacerlo, eso sí, hacé un backup manual del estado actual del sitio (sí, la ironía de hacer un backup para protegerte de una vulnerabilidad en tu plugin de backups no se me escapó). El proceso completo:

- Ingresá a Panel WordPress → Plugins → Plugins instalados

- Buscá «All-in-One WP Migration» y verificá la versión actual en la columna de descripción

- Si tenés 2.83 o anterior, hacé un backup por otro medio (FTP + exportación de BD manual)

- Actualizá el plugin a la versión 2.84 desde el panel o subiendo el ZIP del developer

- Después de actualizar, confirmá la versión en la pantalla de plugins

Tiempo total: 5 minutos si tenés acceso directo al panel. La actualización está disponible desde el 6 de mayo de 2026, según el análisis de WP Firewall.

Si no podés actualizar de inmediato: mitigaciones temporales

Hay casos donde la actualización no es inmediata: ambientes de staging congelados, clientes que aprueban cambios, procesos de QA. Si estás en esa situación, estas son las opciones mientras tanto:

- Deshabilitar el plugin: si no estás migrando activamente, desactivar Unlimited Extension no afecta el funcionamiento del sitio. Es la opción más limpia.

- Bloquear el endpoint en .htaccess: podés agregar una regla que rechace peticiones a

admin-post.phpcon el parámetro específico desde IPs no autorizadas. - Restringir el registro de nuevos usuarios: si tu sitio lo permite, cerrá el registro temporalmente desde Ajustes → General → Membresía.

- Activar alertas en Wordfence: configurá alertas para peticiones POST inusuales de usuarios con roles bajos.

Ninguna de estas opciones reemplaza la actualización. Son parches temporales para comprar tiempo, no soluciones definitivas.

Comparativa: exposición según configuración del sitio

| Configuración del sitio | Registro abierto | Plugin vulnerable | Nivel de riesgo |

|---|---|---|---|

| E-commerce WooCommerce | Sí (clientes) | ≤2.83 | Alto |

| Blog con membresía | Sí (miembros) | ≤2.83 | Alto |

| Sitio corporativo sin registro | No | ≤2.83 | Bajo (solo si hay cuentas existentes) |

| Multisitio con colaboradores | Restringido | ≤2.83 | Medio-Alto |

| Cualquier configuración | Cualquiera | 2.84 | Sin riesgo (parcheado) |

Errores comunes al manejar esta vulnerabilidad

Error 1: asumir que «nadie va a explotar esto porque mi sitio es chico». Los ataques automatizados no discriminan por tamaño. Los scanners de vulnerabilidades recorren miles de sitios buscando plugins específicos y versiones conocidas. El tuyo no es invisible.

Error 2: actualizar el plugin principal (All-in-One WP Migration gratuito) sin actualizar la extensión. Son dos plugins separados. La vulnerabilidad está en Unlimited Extension, no en el core gratuito. Actualizar uno no actualiza el otro.

Error 3: revisar solo los archivos de backup en el servidor sin chequear los logs. Si el atacante descargó el backup y después borró el archivo del servidor (cosa que puede hacer si tuvo acceso al panel), no vas a encontrar el archivo pero el daño ya está hecho. Los logs de servidor no mienten.

Preguntas Frecuentes

¿Qué es CVE-2026-5753 en WordPress?

CVE-2026-5753 es una vulnerabilidad de control de acceso roto en el plugin All-in-One WP Migration Unlimited Extension, publicada el 6 de mayo de 2026. Permite que usuarios con rol de suscriptor creen programaciones de backup y descarguen archivos .wpress completos del sitio sin necesitar permisos de administrador. La severidad CVSS es 6.5 (media).

¿Afecta CVE-2026-5753 a mi plugin de migración?

Solo afecta a All-in-One WP Migration Unlimited Extension en versiones 2.83 y anteriores. El plugin base gratuito (All-in-One WP Migration, sin la extensión) no está afectado por esta vulnerabilidad específica. Si usás la extensión premium y no la actualizaste a 2.84, tu sitio es vulnerable.

¿Puede un usuario suscriptor descargar backups sin permiso en mi sitio?

Sí, si tenés la extensión vulnerable instalada y activa. El fallo permite que cualquier usuario autenticado, incluyendo suscriptores y clientes de WooCommerce, utilice el endpoint admin_post_ai1wm_schedule_event_save para generar y descargar backups. La verificación de permisos en ese handler estaba ausente en las versiones anteriores a 2.84.

¿Cómo actualizar All-in-One WP Migration Unlimited Extension para estar protegido?

Desde el panel de WordPress, ingresá a Plugins → Plugins instalados, buscá «All-in-One WP Migration Unlimited Extension» y actualizá a la versión 2.84. Si compraste la extensión directamente en ServMask (el desarrollador), también podés descargar el ZIP actualizado desde tu cuenta y subirlo manualmente. La actualización está disponible desde el 6 de mayo de 2026.

¿Está mi sitio vulnerable a CVE-2026-5753 si tengo el registro de usuarios desactivado?

El riesgo baja considerablemente si no tenés usuarios registrados activos, pero no desaparece por completo. Si en algún momento creaste cuentas de prueba, colaboradores o clientes que siguen activas en la base de datos, esas cuentas pueden usarse para explotar la vulnerabilidad. La solución definitiva es actualizar a 2.84, independientemente de la configuración de registro.

Conclusión

CVE-2026-5753 muestra algo que se repite demasiado en el ecosistema WordPress: plugins premium con controles de acceso implementados a medias. El problema no es que existan bugs, sino que este tipo de falla, donde un endpoint crítico no verifica capacidades antes de ejecutar una acción privilegiada, es exactamente lo que cualquier revisión de código debería atrapar antes de que llegue a producción.

Si tenés All-in-One WP Migration Unlimited Extension instalado, la acción es clara: actualizá a 2.84 hoy. Si tu sitio tiene registro de usuarios habilitado y estabas en una versión vulnerable, revisá los logs de acceso y los archivos de backup del servidor antes de asumir que no pasó nada.

Para sitios en producción con usuarios activos, un plugin de auditoría de actividad y un firewall como Wordfence con alertas configuradas deberían ser parte de la infraestructura base. En Donweb los planes de hosting incluyen opciones de seguridad a nivel servidor que pueden complementar estas medidas a nivel aplicación.

El archivo .wpress de un sitio es, básicamente, las llaves del edificio. Vale la pena los 5 minutos que tarda esta actualización.