Entre el 20 y el 26 de abril de 2026, Wordfence registró 157 vulnerabilidades en 122 plugins y 27 temas de WordPress. Las vulnerabilidades en plugins de WordPress siguen siendo el principal vector de ataque sobre sitios activos, con decenas de miles de instalaciones expuestas cada semana.

En 30 segundos

- Wordfence reportó 157 vulnerabilidades nuevas en la semana del 20 al 26 de abril de 2026, distribuidas en 122 plugins y 27 temas de WordPress.

- Los tipos de vulnerabilidad más frecuentes fueron XSS (Cross-Site Scripting), SQL Injection y problemas de autorización incorrecta.

- Plugins de alto uso como Ninja Forms, Smart Slider 3 y WPvivid figuran entre los afectados, con cientos de miles de instalaciones activas.

- Si no actualizás tus plugins esta semana, probablemente alguno de los instalados ya tenga un parche disponible que no aplicaste.

- Wordfence ofrece acceso gratuito a su base de datos de vulnerabilidades en tiempo real en wordfence.com/threat-intel/vulnerabilities.

Qué son las vulnerabilidades en plugins de WordPress

Una vulnerabilidad en un plugin de WordPress es un defecto en el código que permite a un atacante hacer algo que no debería poder hacer: leer datos privados, ejecutar código arbitrario, escalar privilegios o redirigir tráfico. El plugin puede estar instalado en miles de sitios simultáneamente, lo que convierte cada vulnerabilidad confirmada en un problema de escala real.

Los tipos más comunes son cuatro. XSS (Cross-Site Scripting) permite inyectar código JavaScript en páginas vistas por otros usuarios o por el admin. SQL Injection da acceso directo a la base de datos. RCE (Remote Code Execution) es el peor escenario: el atacante ejecuta código en el servidor. Y SSRF (Server-Side Request Forgery) fuerza al servidor a hacer peticiones a recursos internos que normalmente no serían accesibles desde afuera.

Los plugins concentran entre el 91% y el 93% de todas las vulnerabilidades de WordPress. El core de WordPress tiene un equipo de seguridad dedicado con revisión continua; los plugins, muchos desarrollados por una sola persona, no siempre tienen el mismo nivel de atención.

157 vulnerabilidades en una sola semana: el reporte de Wordfence (20-26 de abril de 2026)

Wordfence publica un reporte semanal de vulnerabilidades en plugins y temas de WordPress a través de su plataforma Wordfence Intelligence. El de la semana del 20 al 26 de abril de 2026 es uno de los más voluminosos del año: 157 vulnerabilidades únicas en 149 componentes distintos (122 plugins y 27 temas).

Para poner eso en perspectiva: son más de 22 vulnerabilidades por día, en promedio. Algunas son de severidad baja o requieren autenticación de administrador para explotarse (lo que limita bastante el daño real). Pero otras son explotables sin ningún tipo de autenticación previa, lo que las convierte en objetivos prioritarios para bots automatizados que escanean WordPress en masa.

El volumen viene creciendo. En 2026, el ecosistema de WordPress tiene más de 60.000 plugins disponibles en el repositorio oficial y otros tantos en mercados de terceros. Más plugins significa más superficie de ataque.

Plugins críticos afectados en el reporte

Fijate que los plugins afectados en este reporte no son oscuros o marginales. Algunos tienen cientos de miles de instalaciones activas.

Ninja Forms

Uno de los constructores de formularios más usados en WordPress, con más de 800.000 instalaciones activas. El reporte de Wordfence identifica una vulnerabilidad de tipo XSS reflejado en versiones anteriores a la última disponible. Un atacante puede inyectar JavaScript malicioso que se ejecuta en el navegador del administrador cuando abre cierta URL manipulada. Requiere pocos privilegios para explotarse.

WPvivid Backup Plugin

Plugin de backups que acumula más de 400.000 instalaciones. La vulnerabilidad detectada involucra un problema de autorización incorrecta que podría permitir a un usuario con rol de suscriptor acceder a funciones reservadas para administradores (incluyendo, dependiendo de la configuración, restaurar backups). El parche ya está disponible en la versión más reciente.

Smart Slider 3

Plugin de sliders con más de 900.000 instalaciones activas. La vulnerabilidad reportada es XSS almacenado (stored XSS), que a diferencia del reflejado, persiste en la base de datos. Cualquier visitante que cargue la página con el slider afectado puede recibir el payload malicioso en su navegador. El impacto depende de qué haga el código inyectado.

Ally Plugin

Plugin de accesibilidad web. La vulnerabilidad involucra exposición de datos sensibles por falta de validación adecuada en endpoints de la API REST. Menos instalaciones que los anteriores, pero el tipo de dato expuesto (configuración interna del sitio) puede usarse para preparar ataques más específicos.

Tipos de vulnerabilidades que dominan el reporte

Del total de 157 vulnerabilidades, el desglose por tipo muestra un patrón que se repite semana a semana.

| Tipo de vulnerabilidad | Qué permite al atacante | Frecuencia estimada en el reporte | Severidad típica (CVSS) |

|---|---|---|---|

| XSS (Cross-Site Scripting) | Inyectar JavaScript en navegador de usuario/admin | Alta (aprox. 40-45%) | Media (5.0-7.0) |

| SQL Injection | Leer, modificar o eliminar datos de la base de datos | Media (aprox. 15-20%) | Alta (7.5-9.8) |

| Autorización incorrecta | Escalar privilegios o acceder a funciones restringidas | Media (aprox. 20%) | Media-alta (6.0-8.0) |

| RCE (Remote Code Execution) | Ejecutar código arbitrario en el servidor | Baja (aprox. 5%) | Crítica (9.0+) |

| Path Traversal / File Upload | Leer archivos del servidor o subir archivos maliciosos | Baja (aprox. 10%) | Alta (7.0-9.0) |

| SSRF | Forzar peticiones internas desde el servidor | Baja (aprox. 5-8%) | Media (5.5-7.5) |

El XSS domina porque es el tipo más fácil de introducir en código que no valida correctamente la entrada del usuario. Eso sí: no todos los XSS son iguales. Un XSS almacenado (que persiste en base de datos) es considerablemente más peligroso que uno reflejado (que requiere que la víctima haga clic en un enlace manipulado).

Cuántos sitios WordPress están expuestos

Los plugins del reporte de esta semana suman, entre los más usados, más de 3 millones de instalaciones activas combinadas. Globalmente existen más de 640 millones de sitios WordPress, aunque no todos están activos ni actualizados.

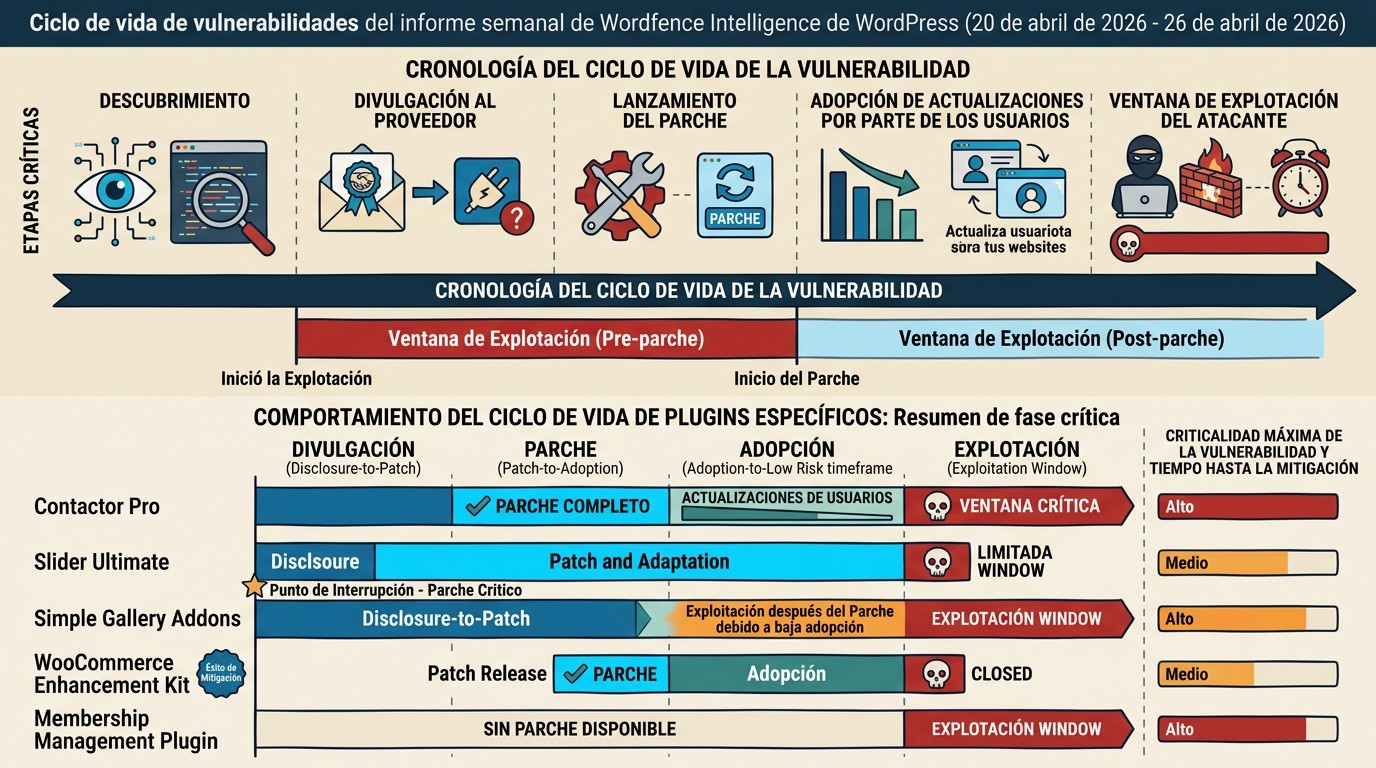

El problema no es la vulnerabilidad en sí. El problema es la brecha entre el momento en que se publica el parche y el momento en que el administrador del sitio lo instala. Esa ventana puede durar días, semanas, o indefinidamente si el plugin está abandonado. En ese intervalo, los bots que escanean WordPress en busca de versiones vulnerables trabajan de forma continua.

¿Cuántos sitios siguen corriendo versiones vulnerables meses después de que se publicó el parche? Wordfence registra regularmente que plugins críticos tienen tasas de actualización por debajo del 50% a los 30 días del parche.

Cómo verificar si tu WordPress está vulnerable

Hay tres formas concretas de hacerlo, con distinto nivel de profundidad.

La primera es instalar Wordfence (versión gratuita incluida) y ejecutar un escaneo completo desde Wordfence > Scan. El plugin cruza los plugins y temas instalados contra su base de datos de vulnerabilidades y te avisa si alguno tiene una versión afectada. La base de datos en tiempo real es gratuita, aunque con algunos días de delay respecto a la versión premium.

La segunda opción es usar Wordfence Intelligence directamente desde el navegador: podés buscar por nombre de plugin o por rango de fechas y ver las vulnerabilidades con su severidad (CVSS score), versión afectada y versión parcheada. Sin instalar nada.

La tercera, más manual pero útil si administrás varios sitios, es cruzar la lista de plugins instalados (la encontrás en Plugins > Plugins instalados) contra el repositorio de CVE público o Patchstack Advisory Database. Llevás un rato más pero es independiente de cualquier servicio.

Pasos concretos para proteger tu sitio contra estas vulnerabilidades

Primero, lo que hay que hacer esta semana:

- Actualizá todos los plugins y temas desde el panel de WordPress. Si tenés actualizaciones automáticas deshabilitadas, habilitá al menos las de seguridad.

- Desinstalá plugins que no usás. Cada plugin inactivo con vulnerabilidad es una puerta abierta aunque el plugin esté desactivado (porque los archivos siguen en el servidor).

- Revisá si alguno de tus plugins instalados aparece en el reporte de la semana en el blog de Wordfence.

Después, lo preventivo:

- Activá un WAF (Web Application Firewall). Wordfence lo incluye en su versión gratuita. Un WAF bloquea intentos de explotación aunque el plugin no esté actualizado todavía (no es perfecto, pero compra tiempo).

- Configurá backups automáticos con WPvivid o similar, con copias fuera del servidor. Si algo se compromete, necesitás restaurar a un estado limpio.

- Usá un hosting con soporte PHP actualizado y protecciones a nivel servidor. En Argentina, donweb.com tiene planes WordPress con PHP 8.x y soporte técnico local.

- Suscribite a alertas de vulnerabilidades por email desde Wordfence o Patchstack para recibir avisos cuando uno de tus plugins aparezca en un reporte nuevo.

Herramientas para monitorear vulnerabilidades en tiempo real

| Herramienta | Precio | Qué hace | Lo mejor |

|---|---|---|---|

| Wordfence | Gratis / Premium desde USD 119/año | Escaneo, WAF, base de datos de vulnerabilidades | Base de datos más completa, integración directa con WP |

| Patchstack | Gratis (comunidad) / desde USD 5/mes | Alertas de vulnerabilidades por plugin instalado | Alertas específicas por sitio, muy temprano |

| Sucuri | Desde USD 199/año | WAF externo, escaneo de malware, monitoreo DNS | WAF en la nube, no depende del servidor |

| WPVulnerability Plugin | Gratis | Widget en dashboard con vulnerabilidades activas | Visibilidad rápida sin salir del panel de WP |

Wordfence y Patchstack son las opciones más usadas para monitoreo de vulnerabilidades en plugins. La versión gratuita de Wordfence tarda 30 días en recibir las reglas de firewall que la versión premium tiene el día cero del reporte. Para sitios de producción con tráfico real, ese mes de delay importa.

Qué está confirmado y qué no en el reporte de abril 2026

Confirmado

- 157 vulnerabilidades reportadas por Wordfence en la semana del 20 al 26 de abril de 2026, según su reporte oficial publicado vía Wordfence Intelligence.

- Los 122 plugins y 27 temas afectados tienen versiones parcheadas disponibles en la mayoría de los casos.

- Las categorías de severidad van desde baja hasta crítica, con varios casos en el rango alto (CVSS 7.0-9.8).

No confirmado / pendiente de verificación

- No hay confirmación pública de exploits activos masivos para todos los plugins del reporte. Algunos podrían ser puramente teóricos.

- Las cifras de instalaciones afectadas son estimaciones basadas en el contador del repositorio oficial de WordPress.org, que no distingue si el plugin está activo y en una versión vulnerable.

- No todos los plugins del reporte tienen CVE asignado todavía al momento de publicación.

Errores comunes al gestionar seguridad de plugins

Error 1: dejar plugins desactivados pero instalados. Mucha gente desactiva un plugin que no usa y cree que el riesgo desaparece. Los archivos siguen en el servidor y ciertas vulnerabilidades (como las de carga de archivos) se pueden explotar aunque el plugin esté desactivado. Si no lo usás, borralo.

Error 2: confundir «no hay alertas» con «estoy seguro». Wordfence gratuito tiene 30 días de delay en reglas de firewall. Si confiás solo en eso para detectar amenazas, hay una ventana real de exposición que no estás viendo. El escaneo detecta versiones vulnerables, pero no necesariamente el intento de explotación en tiempo real.

Error 3: actualizar en producción sin backup previo. Sí, las actualizaciones de seguridad son urgentes. Pero aplicar 15 actualizaciones al hilo en un sitio de producción sin backup puede romper cosas. Lo que hacés en ese caso: backup, actualizás, verificás. No al revés.

Profundizamos en esto en @wordfence: Wordfence Intelligence Weekly WordPress Vulnerab, donde cubrimos todos los detalles.

Preguntas Frecuentes

¿Cuáles son las últimas vulnerabilidades en plugins de WordPress?

El reporte de Wordfence del 20 al 26 de abril de 2026 lista 157 vulnerabilidades en 122 plugins y 27 temas. Entre los más afectados están Ninja Forms, Smart Slider 3 y WPvivid. Podés consultar el listado completo en tiempo real en wordfence.com/threat-intel/vulnerabilities con filtros por plugin, fecha y severidad.

¿Cómo saber si un plugin instalado tiene una vulnerabilidad activa?

Instalá Wordfence y ejecutá un escaneo completo desde el panel de WordPress. El plugin cruza tu lista de plugins y temas instalados contra su base de datos y te avisa de versiones vulnerables con el CVSS score y la versión donde se corrigió el problema. También podés verificar manualmente en la base de datos de Wordfence Intelligence sin instalar nada.

¿Qué debo hacer si tengo un plugin vulnerable instalado?

Si hay una versión parcheada disponible, actualizá de inmediato. Antes de actualizar, hacé un backup del sitio. Si el plugin no tiene parche disponible o fue abandonado por su desarrollador, evaluá reemplazarlo por una alternativa activamente mantenida. Como medida temporal, un WAF como el de Wordfence puede bloquear intentos de explotación mientras resolvés.

¿Cuál es el impacto real de una vulnerabilidad de plugin en mi sitio?

Depende del tipo. Una SQL Injection sin autenticación puede dar acceso completo a tu base de datos en minutos. Un XSS almacenado puede comprometer las credenciales del admin. Un RCE permite control total del servidor. En la práctica, la mayoría de las explotaciones masivas son automatizadas: bots que escanean versiones vulnerables y ejecutan payloads genéricos. Si tu plugin está desactualizado y aparece en un reporte público, el riesgo no es teórico.

¿Dónde puedo recibir alertas automáticas de vulnerabilidades en mis plugins?

Patchstack permite registrar los plugins instalados en tu sitio y recibe alertas por email cuando aparece una vulnerabilidad nueva. Wordfence también envía notificaciones desde el panel de WordPress si activás las alertas en la configuración. Para equipos que administran múltiples sitios, Patchstack tiene un dashboard centralizado desde USD 5/mes.

Conclusión

157 vulnerabilidades en siete días no es una anomalía. Es el estado normal del ecosistema de plugins de WordPress en 2026. La pregunta no es si alguno de tus plugins va a aparecer en un reporte como este; es cuándo, y si vas a estar listo cuando pase.

El flujo mínimo que tiene sentido mantener: revisás el reporte semanal de Wordfence, actualizás lo que hay que actualizar, y borras lo que no usás. Con eso cubrís la mayoría del riesgo sin necesidad de ninguna herramienta paga.

Lo que sí agrega valor real es tener un WAF activo (Wordfence gratuito alcanza para la mayoría) y backups automáticos fuera del servidor. Si algo entra igual, al menos podés restaurar.