El CVE crítico en plugin caché WordPress más conocido de los últimos años es el CVE-2024-28000, una vulnerabilidad de escalada de privilegios sin autenticación en LiteSpeed Cache que afectó a más de 5 millones de sitios y recibió un puntaje CVSS de 9.8 sobre 10. Un atacante podía obtener acceso como administrador explotando un hash de seguridad débil generado por el propio plugin, sin necesidad de credenciales.

En 30 segundos

- CVE-2024-28000 tiene CVSS 9.8 (Crítico): permite que cualquier visitante se convierta en administrador de tu WordPress sin contraseña.

- Afectó a versiones de LiteSpeed Cache hasta la 6.3.0.1 inclusive. La versión 6.4 incluye el parche.

- El vector de ataque: un hash de 6 dígitos generado con valores predecibles, que el plugin usaba para simular usuarios.

- Si tenés versión menor a 6.4 instalada, tu sitio está en riesgo activo. Actualizá ahora.

- Después de parchear: revisá usuarios admin desconocidos, borrá el archivo debug.log, y auditá los plugins instalados.

¿Qué es la vulnerabilidad crítica en LiteSpeed Cache?

LiteSpeed Cache es un plugin de caché y optimización para WordPress con más de 5 millones de instalaciones activas. La vulnerabilidad CVE-2024-28000 es una falla de escalada de privilegios sin autenticación que permite a cualquier atacante, sin tener cuenta en el sitio, obtener acceso completo como administrador de WordPress.

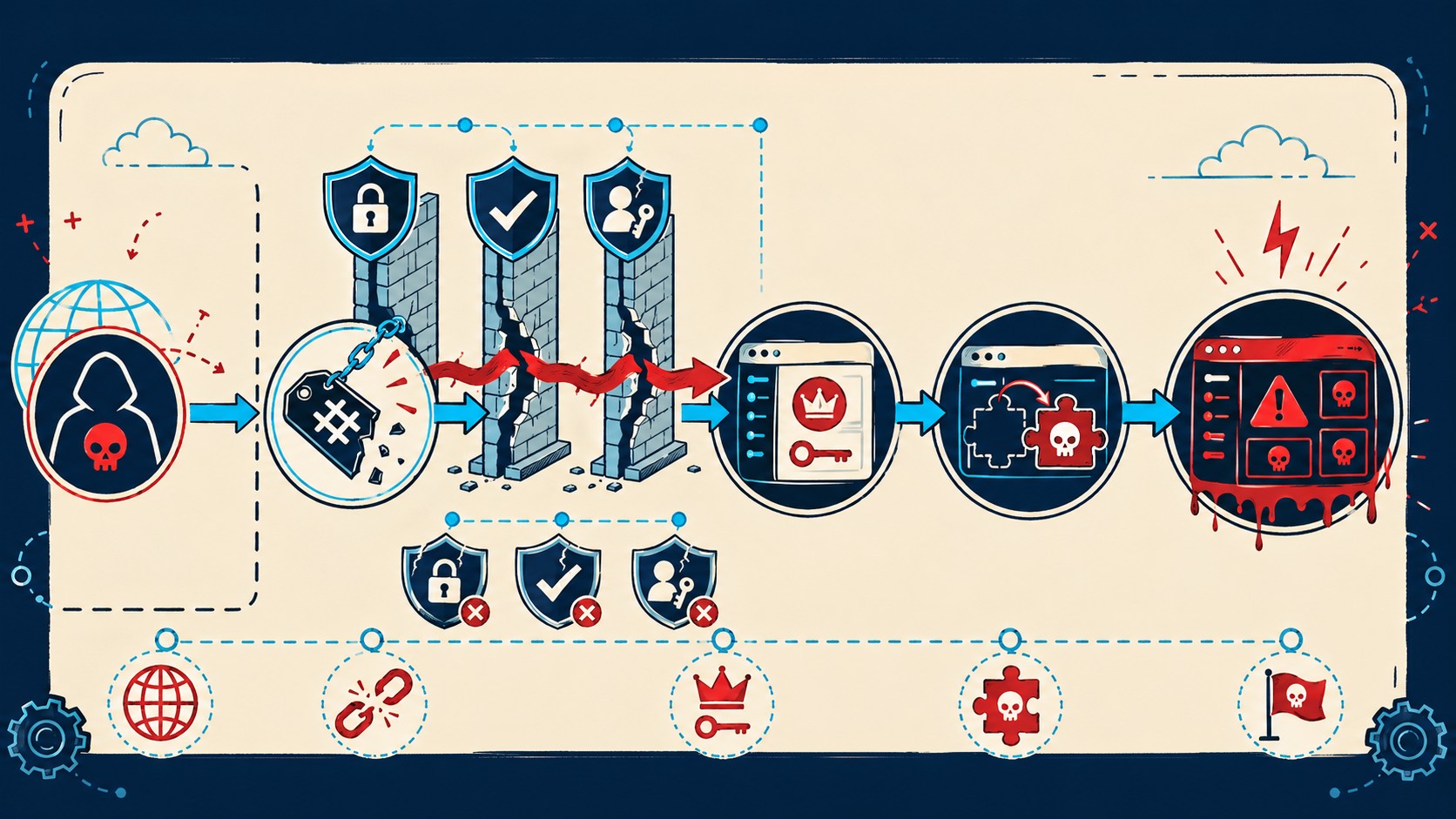

El problema estaba en la función de simulación de usuarios del plugin. Para identificar al usuario simulado, LiteSpeed Cache generaba un hash de seguridad usando valores predecibles: básicamente combinaciones de timestamp y datos del servidor. Ese hash tenía solo 6 dígitos efectivos, lo que lo hacía bruteforceable en segundos con un script automatizado.

¿Y qué pasaba cuando el atacante obtenía ese hash? Exacto: podía registrarse como administrador aprovechando la funcionalidad de simulación de roles, sin que WordPress le pidiera contraseña ni verificación de ningún tipo.

Según el análisis de Wordfence, la falla residía específicamente en la cookie de hash de seguridad que el plugin generaba usando la función mt_rand() de PHP con semillas débiles, lo que la hacía predecible bajo condiciones controladas. No hace falta ser un hacker sofisticado para explotar esto: cualquiera con un script básico de fuerza bruta podía comprometer un sitio en minutos.

CVEs en LiteSpeed Cache: historial y gravedad

CVE-2024-28000 no es la única vulnerabilidad que tuvo este plugin. En los últimos años aparecieron varios CVEs, y el patrón es preocupante para un plugin instalado en tantos sitios.

| CVE | Tipo | CVSS | Versión afectada | Parche disponible desde |

|---|---|---|---|---|

| CVE-2024-28000 | Escalada de privilegios sin auth | 9.8 (Crítico) | ≤ 6.3.0.1 | 6.4 |

| CVE-2024-47374 | Stored XSS via atributo CSS | 7.2 (Alto) | ≤ 6.5.0.1 | 6.5.1 |

| CVE-2024-44000 | Divulgación de info via debug.log | 7.5 (Alto) | ≤ 6.4.0.1 | 6.4.1 |

Lo que llama la atención del CVE-2024-44000 (divulgación de información) es que el archivo /wp-content/debug.log podía ser accesible públicamente si el modo debug estaba activado, exponiendo contraseñas en texto plano y datos de sesión. Patchstack documentó que esto agravaba el impacto de CVE-2024-28000: un atacante podía combinar ambas vulnerabilidades para obtener credenciales reales además del acceso por hash.

La velocidad de publicación del parche fue razonable. LiteSpeed Technologies lanzó la versión 6.4 el 21 de agosto de 2024 según el comunicado oficial del equipo. El problema es que millones de sitios actualizan tarde, o directamente no actualizan.

Cómo saber si tu sitio es vulnerable

Primero lo más básico: revisá qué versión tenés instalada.

En el dashboard de WordPress, andá a Plugins → Plugins instalados, buscá LiteSpeed Cache, y fijate el número de versión que aparece debajo del nombre. Si es 6.3.0.1 o menor, estás en zona de riesgo crítico para CVE-2024-28000. Si es entre 6.4 y 6.5.0.1, estás parcheado para ese CVE pero seguís expuesto al XSS de CVE-2024-47374. La versión recomendada para estar cubierto de los tres CVEs listados es 6.5.1 o superior.

Verificación con WPScan

Si querés un análisis más completo, WPScan es la herramienta estándar para detectar vulnerabilidades en instalaciones WordPress. Desde la línea de comando:

wpscan --url https://tu-sitio.com --enumerate p --plugins-detection aggressive

El flag --enumerate p lista todos los plugins instalados con sus versiones. La base de datos de WPScan, que mantiene un registro completo de LiteSpeed Cache, cruza automáticamente las versiones detectadas contra los CVEs conocidos y te dice cuáles aplican.

Eso sí: WPScan necesita acceso a la API para las detecciones más recientes. La versión gratuita alcanza para uso personal, con límite de 25 consultas diarias.

Pasos para arreglar la vulnerabilidad

La buena noticia es que el fix es simple. La mala: tarda 5 minutos hacerlo y la mayoría de los sitios comprometidos no lo hicieron a tiempo.

- Paso 1 — Backup: Antes de tocar cualquier plugin, hacé un backup completo del sitio (base de datos + archivos). WPVivid, que ya tenés instalado según el CLAUDE.md del proyecto, lo hace en dos clics desde el dashboard.

- Paso 2 — Actualizar: Plugins → LiteSpeed Cache → «Actualizar ahora». Si la actualización automática falla, desinstalá y reinstalá el plugin desde el repositorio oficial de WordPress.org. La versión actual en el repositorio siempre es la más reciente y parcheada.

- Paso 3 — Verificar: Después de la actualización, revisá que la versión instalada sea 6.5.1 o superior. Si aparece cualquier versión menor, algo falló en el proceso.

- Paso 4 — Limpiar caché: Vaciá la caché del plugin desde LiteSpeed Cache → Administrar Caché → «Vaciar todo». Algunos exploits dejan artefactos cacheados.

Si por alguna razón no podés actualizar en este momento (compatibilidad con PHP, conflicto con otro plugin, lo que sea), la alternativa de emergencia es deshabilitar el plugin completamente hasta poder actualizar. Tu sitio va a cargar más lento, pero va a estar seguro.

Medidas de seguridad posterior al parche

Actualizar el plugin cierra la puerta, pero si alguien ya entró antes de que lo hicieras, la puerta cerrada no te ayuda.

Lo primero que tenés que revisar es el archivo /wp-content/debug.log. Si existe en tu servidor, lo más probable es que tenga datos sensibles adentro: sesiones, contraseñas, errores con rutas del sistema. Eliminalo. Y después, para que no vuelva a ser accesible públicamente, agregá esto en tu .htaccess:

<Files debug.log>

Order allow,deny

Deny from all

</Files>

Después, andá a Usuarios → Todos los usuarios en WordPress y filtrá por rol «Administrador». Si hay cuentas que no reconocés, eliminadas inmediatamente. Las cuentas creadas por el exploit generalmente tienen nombres aleatorios o genéricos como «admin2», «wpuser», o strings sin sentido.

Por último, revisá en LiteSpeed Cache → General → Configuración avanzada que el modo Debug esté desactivado. Esta opción es la que habilita la escritura del archivo debug.log y no debería estar encendida en producción.

¿Cómo detectar si tu sitio fue comprometido?

Ponele que actualizaste el plugin pero quedaste con la duda de si alguien ya pasó por tu sitio antes. Hay señales concretas que podés buscar.

Señales de alerta en WordPress

Las más obvias primero: cuentas admin que no creaste vos, plugins instalados que no reconocés (especialmente plugins con nombres genéricos o desactivados), y modificaciones en archivos del core de WordPress o de plugins conocidos.

En el directorio /wp-content/uploads/ no deberían existir archivos PHP. Si encontrás alguno, es malware casi con certeza. Los atacantes que comprometen un sitio suelen subir una webshell ahí porque es una carpeta con permisos de escritura.

Herramientas para el análisis

Wordfence tiene un escáner de malware que compara los archivos de tu instalación WordPress contra las versiones originales del repositorio. Cualquier diferencia en archivos del core o de plugins oficiales es una bandera roja. El análisis completo está disponible en la versión gratuita, aunque tarda más que en la versión premium.

El plugin WP Security Audit Log (ahora llamado WP Activity Log) registra todos los cambios en el sitio con timestamps: qué usuario hizo qué y cuándo. Si lo tenías instalado antes del compromiso, los logs te van a mostrar cuándo se creó la cuenta sospechosa y qué acciones tomó.

Para los que prefieren algo más exhaustivo, MalCare hace escaneo de malware a nivel de base de datos, no solo de archivos, lo que detecta inyecciones SQL que Wordfence puede pasar por alto.

Configuración segura de LiteSpeed Cache después de la actualización

Tener la versión actualizada es el requisito mínimo. Estas configuraciones adicionales reducen la superficie de ataque para vulnerabilidades futuras.

- Debug Log desactivado: LiteSpeed Cache → General → Configuración avanzada → Debug Log: OFF. Solo activarlo para diagnosticar un problema específico, y apagarlo inmediatamente después.

- Crawler desactivado en producción: La función de crawler del plugin usa la simulación de usuarios, que fue el vector del CVE-2024-28000. Si no lo usás activamente, desactivalo en LiteSpeed Cache → Crawler.

- Dos factores en todas las cuentas admin: Ninguna vulnerabilidad en plugins puede compensar una cuenta admin sin 2FA. Wordfence incluye autenticador TOTP en la versión gratuita.

- Actualizaciones automáticas: Para plugins como este, con historial de CVEs críticos, tiene sentido activar las actualizaciones automáticas. En WordPress: Plugins → activar «Habilitar actualizaciones automáticas» para LiteSpeed Cache específicamente.

Si querés que tu servidor esté configurado de forma óptima para alojar WordPress con estas capas de seguridad, vale la pena revisar la infraestructura base: un servidor en donweb.com con soporte para LiteSpeed nativo puede simplificar bastante la gestión de caché sin depender del plugin en cuestión.

Qué está confirmado y qué no

Confirmado

- CVE-2024-28000 existe, tiene CVSS 9.8, y permite escalada de privilegios sin autenticación. Confirmado por Wordfence, Patchstack y el propio equipo de LiteSpeed Technologies.

- La versión 6.4 incluye el parche. El comunicado oficial de LiteSpeed del 21 de agosto de 2024 lo confirma.

- El plugin afectado tiene más de 5 millones de instalaciones activas. Dato verificable en el repositorio de WordPress.org.

- El vector de ataque es el hash de seguridad débil en la función de simulación de usuarios, generado con

mt_rand()y semillas predecibles.

Lo que no está completamente claro

- Cuántos sitios fueron comprometidos activamente antes de que se publicara el parche. Los reportes hablan de explotación masiva post-publicación del CVE, pero no hay un número verificado de sitios afectados.

- Si el exploit fue usado antes de la divulgación pública (0-day in the wild). Wordfence detectó intentos de explotación a partir de la publicación del CVE, pero no hay evidencia confirmada de uso previo.

Errores comunes al responder a esta vulnerabilidad

Error 1: Actualizar sin hacer backup previo

Las actualizaciones de plugins fallan. No todo el tiempo, pero fallan. Y si tenés un sitio comprometido, la actualización puede romper algo que el malware instalado había modificado. Siempre backup antes de cualquier cambio, incluso uno que parece inofensivo.

Error 2: Actualizar y no revisar usuarios admin

Este es el más frecuente. La gente actualiza, ve que el plugin está en la versión correcta, y da el tema por cerrado. Si un atacante ya creó una cuenta admin antes de que actualizaras, esa cuenta sigue ahí con acceso completo. El parche cierra el vector de entrada, pero no limpia lo que ya entró.

Error 3: Dejar debug.log accesible

Muchos administradores activan el modo debug para diagnosticar un problema, lo resuelven, y se olvidan de desactivarlo. Ese archivo acumula meses de logs con datos sensibles y queda accesible públicamente. La regla es simple: si no estás diagnosticando activamente algo en este momento, el modo debug tiene que estar apagado.

Error 4: Confiar solo en el escáner de Wordfence después del compromiso

Wordfence es buena herramienta, pero un atacante que tuvo acceso admin puede haber modificado los propios archivos del plugin Wordfence (o haberlo desactivado). Si sospechás un compromiso serio, el análisis tiene que hacerse desde afuera del WordPress: comparar los archivos del servidor contra un backup limpio conocido, o usar un servicio de escaneo externo.

Preguntas Frecuentes

¿Qué es la vulnerabilidad crítica en LiteSpeed Cache y cómo me afecta?

CVE-2024-28000 es una vulnerabilidad de escalada de privilegios sin autenticación en LiteSpeed Cache con CVSS 9.8. Cualquier atacante puede obtener acceso de administrador a tu WordPress sin necesidad de conocer contraseñas, explotando un hash de seguridad débil que el plugin genera internamente. Si tenés LiteSpeed Cache instalado en versión 6.3.0.1 o menor, tu sitio está en riesgo real.

¿Cómo puedo arreglar la vulnerabilidad de LiteSpeed Cache en mi sitio WordPress?

Hacé backup del sitio y actualizá LiteSpeed Cache a la versión 6.5.1 o superior desde el panel de Plugins de WordPress. La actualización tarda menos de 5 minutos. Después de actualizar, revisá la lista de usuarios administradores en WordPress → Usuarios y eliminá cualquier cuenta que no reconozcas.

¿Mi sitio ya fue hackeado por la vulnerabilidad de LiteSpeed Cache, cómo lo sé?

Las señales más claras son: cuentas admin desconocidas en WordPress → Usuarios, archivos PHP dentro de /wp-content/uploads/, plugins instalados que no reconocés, o cambios en contenido publicado sin tu intervención. Usá el escáner de Wordfence para un análisis completo de archivos modificados. Si encontrás cualquiera de esas señales, el sitio fue comprometido y necesitás limpieza completa, no solo actualización del plugin.

¿Qué versión de LiteSpeed Cache debo tener instalada para estar seguro?

La versión mínima para estar cubierto de CVE-2024-28000 (CVSS 9.8) es la 6.4. Para estar cubierto también de CVE-2024-47374 (Stored XSS, CVSS 7.2) y CVE-2024-44000 (divulgación de información), necesitás la versión 6.5.1 o superior. Lo más directo es instalar la versión actual disponible en WordPress.org, que siempre es la más reciente.

¿Cuáles son los pasos para verificar si fui víctima de esta vulnerabilidad?

Primero revisá Usuarios → Todos los usuarios y filtrá por Administrador: cualquier cuenta que no creaste vos es señal de compromiso. Segundo, verificá si existe el archivo /wp-content/debug.log y si tiene entradas con timestamps en el período de riesgo. Tercero, instalá WPScan o usá Wordfence para escanear todos los archivos del sitio en busca de modificaciones respecto a las versiones originales del repositorio.

Conclusión

CVE-2024-28000 en LiteSpeed Cache es uno de los CVEs críticos en plugins de caché WordPress más serios que se registraron: CVSS 9.8, 5 millones de sitios expuestos, y un vector de ataque que no requería ninguna credencial previa. El parche existe desde agosto de 2024 y la actualización lleva 5 minutos.

Lo que este caso deja en claro es que tener un plugin de caché instalado y activo no es un set-and-forget. LiteSpeed Cache tuvo tres CVEs relevantes en un período corto, dos de ellos con CVSS alto o crítico. Mantener las actualizaciones automáticas activadas para plugins con este historial no es paranoia, es sentido común.

Si todavía tenés una versión anterior a 6.5.1 instalada, ahora es el momento. Y si ya actualizaste, revisá de todas formas la lista de usuarios admin y el estado del debug.log: son dos controles que toman menos de un minuto y pueden ahorrarte una recuperación de sitio comprometido.

Fuentes

- Wordfence – Análisis técnico de CVE-2024-28000 en LiteSpeed Cache

- Patchstack – Privilege escalation crítica en LiteSpeed Cache: 5 millones de sitios afectados

- LiteSpeed Technologies – Comunicado oficial de actualización de seguridad

- WPScan – Base de datos de vulnerabilidades de LiteSpeed Cache

- MalCare – Guía de detección y limpieza post-compromiso