La vulnerabilidad Burst Statistics WordPress identificada como CVE-2026-8181 permite que cualquier atacante no autenticado tome control total de una cuenta administradora sin conocer la contraseña. Afecta las versiones 3.4.0 a 3.4.1.1 del plugin, con más de 200.000 sitios expuestos. Wordfence la detectó el 8 de mayo de 2026; el parche llegó el 12 de mayo con la versión 3.4.2.

En 30 segundos

- CVE-2026-8181, CVSS 9.8 (Crítica): falla de autenticación en Burst Statistics que permite acceso admin sin contraseña

- Versiones vulnerables: 3.4.0, 3.4.1 y 3.4.1.1 — la versión segura es 3.4.2 (lanzada el 12 de mayo de 2026)

- El ataque no requiere credenciales válidas: basta con enviar el nombre de usuario en una petición REST mal validada

- Un atacante con acceso admin puede instalar plugins maliciosos, crear cuentas ocultas y robar datos

- Solución: actualizar a 3.4.2 desde el panel de WordPress ahora mismo

Wordfence es un plugin de seguridad para WordPress desarrollado por Wordfence, Inc., que proporciona protección contra malware, ataques de fuerza bruta y vulnerabilidades.

¿Qué es Burst Statistics y por qué 200.000 sitios lo usan?

Burst Statistics es un plugin de analytics para WordPress que almacena los datos de visitas directamente en tu servidor, sin mandar nada a Google. Lo desarrolló el equipo detrás de UpdraftPlus (los de los backups), y eso le dio credibilidad desde el arranque. La propuesta es concreta: tenés métricas de tráfico decentes, cumplís GDPR de forma automática porque los datos no salen de tu infraestructura, y no regalás la información de tus usuarios a terceros.

Con más de 200.000 instalaciones activas según el repositorio oficial de WordPress.org, pasó de ser un nicho a ser una alternativa real para quienes no quieren depender de Google Analytics. Eso lo convierte en un objetivo interesante para los atacantes, porque 200K sitios vulnerables en simultáneo es una superficie de ataque enorme.

CVE-2026-8181: detalles técnicos de la vulnerabilidad crítica

La falla vive en la función is_mainwp_authenticated(), dentro del archivo includes/Frontend/class-mainwp-proxy.php. El problema es conceptualmente simple pero devastador: cuando llega una petición REST al endpoint del plugin, la función valida el encabezado Authorization (Basic Auth) de forma incorrecta. En teoría debería verificar usuario y contraseña. En la práctica, con ciertas combinaciones de input, autentica el request aunque la contraseña sea basura.

Wordfence le asignó un CVSS de 9.8, que es prácticamente el techo de la escala. Las versiones afectadas son 3.4.0, 3.4.1 y 3.4.1.1. La investigación interna de Wordfence identificó el problema el 8 de mayo de 2026; cuatro días después, el 12 de mayo, los desarrolladores publicaron la versión 3.4.2 con el parche.

¿Y cuál es la condición para que el ataque funcione? Que el plugin esté activo. Desactivado, no hay riesgo.

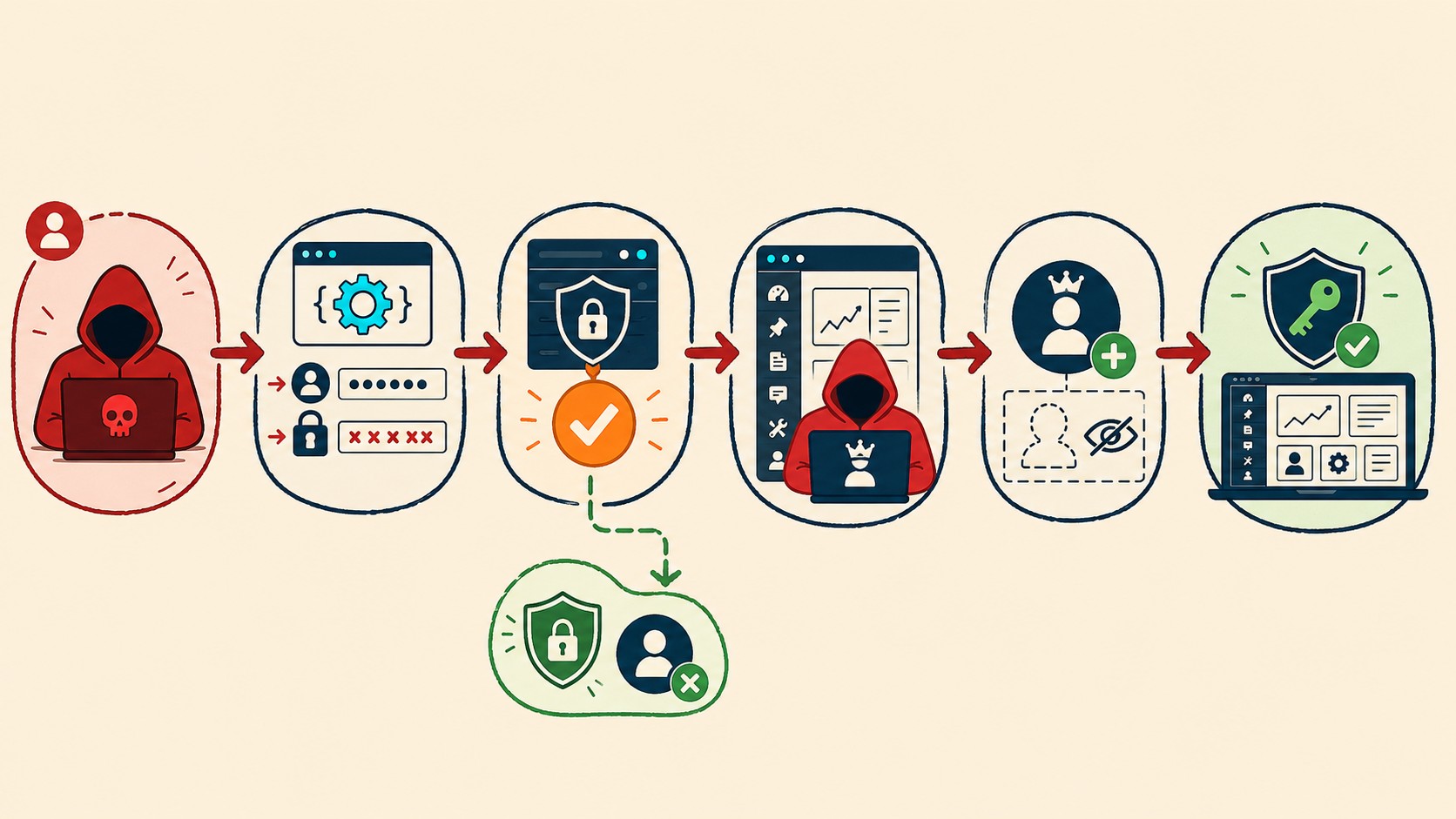

Cómo funciona el ataque: suplantación de admin sin contraseña

Ponele que tu sitio tiene un usuario admin que se llama «ariel». Un atacante que conoce ese nombre (y los nombres de usuario suelen ser predecibles, especialmente si el sitio muestra el autor de los posts) puede enviar una petición REST al endpoint del plugin con el usuario «ariel» en el encabezado Authorization y cualquier cadena aleatoria como contraseña. La función is_mainwp_authenticated() procesa eso, falla en la validación por el bug, y autentica la petición de todas formas. Esto se conecta con lo que analizamos en capacidades de detección de malware.

A partir de ahí, el atacante tiene contexto de sesión con permisos de administrador. Puede crear una cuenta admin nueva con credenciales que solo él conoce, instalar un plugin malicioso, o plantar un backdoor en el theme. Todo esto antes de que WordPress muestre una sola alerta en el dashboard (spoiler: WordPress no alerta por defecto sobre creación de cuentas admin).

Lo que hace esta vulnerabilidad especialmente peligrosa es que Burst Statistics no es un plugin de seguridad que uno esperaría que tenga acceso tan elevado. Es analytics. Pero el sistema de autenticación que usaba para integrarse con MainWP tenía permisos de administrador, y ese es el vector que se explotó.

Impacto real: qué puede hacer un atacante con acceso admin

La lista es larga y ningún ítem es menor:

- Crear una cuenta administradora oculta para mantener acceso aunque se parchee el plugin original

- Instalar plugins con malware directamente desde el panel (sin pasar por el repositorio oficial)

- Acceder a la base de datos completa a través de phpMyAdmin si el hosting lo tiene habilitado

- Modificar contenido existente para redirigir tráfico a sitios de phishing o spam

- Robar datos de clientes si el sitio tiene WooCommerce activo (emails, direcciones, historial de compras)

- Inyectar scripts de minado de criptomonedas o ransomware en archivos del tema

Ojo con esto: un sitio que parezca «sin datos sensibles» igual es valioso. Los atacantes los usan para campañas de spam, como nodos en botnets, o simplemente para alojar páginas de phishing que apuntan a otros sitios más grandes. El tamaño de tu blog no te protege.

¿Está tu WordPress afectado? Cómo verificar

El chequeo es simple y lleva menos de dos minutos:

- Entrá a tu panel de WordPress → Plugins → Plugins instalados

- Buscá «Burst Statistics» en la lista

- Si está instalado, fijate en la columna de versión

- Versiones 3.4.0, 3.4.1 o 3.4.1.1: estás vulnerable, actualizá ya

- Versión 3.4.2 o superior: estás parcheado

- Si el plugin está desactivado: no hay riesgo activo, pero actualizar igual antes de reactivarlo

Si no encontrás Burst Statistics en tu lista de plugins, no está instalado y no hay nada que hacer. Si lo tenés y no podés actualizar ahora mismo por algún motivo operativo, desactivalo temporalmente. Es mejor perder las estadísticas por unas horas que tener el sitio comprometido.

Solución inmediata: actualizar a Burst Statistics 3.4.2

El proceso es el estándar de WordPress:

- Dashboard → Actualizaciones (o el ícono de notificación en el menú lateral)

- Si aparece Burst Statistics con actualización disponible, tildar y hacer clic en «Actualizar plugins»

- Si no aparece automáticamente, ir a Plugins → Plugins instalados, buscar Burst Statistics y usar el enlace «Actualizar ahora» bajo el nombre

- Si eso tampoco funciona: descargar la versión 3.4.2 manualmente desde wordpress.org, desactivar el plugin actual, subir el ZIP en Plugins → Añadir nuevo → Subir plugin, y activar

Si la actualización falla por un error de permisos en el sistema de archivos, la opción más segura es desactivar el plugin inmediatamente y resolver el problema de permisos antes de reactivar. Correr el sitio con Burst Statistics 3.4.0 activo mientras esperás resolver un problema técnico es un riesgo que no vale la pena tomar. Cubrimos ese tema en detalle en soluciones de firewall para WordPress.

Medidas preventivas: cómo evitar ataques futuros

Actualizar Burst Statistics resuelve esta vulnerabilidad puntual. Pero hay algunos ajustes que reducen la exposición a este tipo de ataques en general:

Revisá las cuentas admin en las próximas 24 horas. Entrá a Usuarios → Todos los usuarios y filtrá por rol «Administrador». Si ves alguna cuenta que no reconocés, fue creada en las últimas horas o días, y tiene email que no es tuyo, borrala inmediatamente y cambiá tu propia contraseña.

Cambiá el nombre de usuario «admin». Si tu cuenta principal todavía se llama «admin», es la mitad del trabajo hecha para un atacante. Crear un usuario nuevo con nombre menos predecible, asignarle todos los posts existentes vía la opción que ofrece WordPress al borrar usuarios, y eliminar el admin genérico reduce la superficie de ataque de forma significativa.

Instalá un plugin de seguridad que audite permisos. Wordfence (en su versión gratuita) detecta cambios anómalos en roles de usuario y envía alertas por email. Después de un incidente como este, tener esa capa de monitoreo es lo mínimo razonable.

Y obviamente: backups diarios, con restauración verificada. Si tu proveedor de hosting no incluye backups automáticos, WPVivid tiene un plan gratuito que zafa para sitios medianos. Si estás en donweb.com, los planes de hosting incluyen backups automáticos que cubren esto sin configuración adicional.

Alternativas a Burst Statistics para analytics privada

Si este incidente te hizo reconsiderar si querés seguir usando Burst Statistics, las opciones concretas son estas: Complementá con otras vulnerabilidades críticas reportadas.

| Alternativa | Modelo | Precio aproximado | Privacidad | Complejidad instalación |

|---|---|---|---|---|

| Matomo (self-hosted) | Open source, servidor propio | Gratis (infraestructura aparte) | Total, datos en tu servidor | Media-alta |

| Matomo Cloud | SaaS | Desde USD 23/mes | Alta, GDPR compliant | Baja |

| Plausible Analytics | SaaS o self-hosted | Desde USD 9/mes | Alta, sin cookies | Baja |

| Fathom Analytics | SaaS | Desde USD 14/mes | Alta, GDPR/CCPA | Muy baja |

| Simple Analytics | SaaS | Desde USD 9/mes | Alta, sin cookies | Muy baja |

Matomo self-hosted es la opción más parecida a Burst Statistics en concepto (datos en tu servidor), pero requiere más configuración y un hosting que soporte PHP y MySQL decentemente. Para la mayoría de los blogs que usan Burst Statistics porque quieren algo simple y privado, Plausible o Simple Analytics son más prácticos aunque impliquen un costo mensual.

Dicho esto, si actualizás a 3.4.2 y el plugin funciona bien, no hay ninguna razón técnica obligatoria para migrar. El bug está parcheado. La decisión de cambiar es de confianza y preferencia, no de seguridad urgente.

Errores comunes al responder a esta vulnerabilidad

Error 1: actualizar y no revisar cuentas de usuario. La actualización cierra el agujero, pero si el sitio ya fue comprometido antes de que actualices, el atacante probablemente creó una cuenta admin secundaria. Actualizar sin auditar usuarios es tapar la ventana mientras el ladrón sigue adentro.

Error 2: confundir «plugin desactivado» con «plugin desinstalado». Un plugin desactivado no ejecuta código PHP y no presenta riesgo. Pero si lo reactivás sin actualizar, volvés a estar expuesto. La solución correcta es actualizar a 3.4.2 y después activar, no al revés.

Error 3: asumir que los logs de WordPress van a mostrar el ataque. WordPress no loggea por defecto los intentos de autenticación vía REST API. Si no tenés un plugin de auditoría activo antes del incidente, no vas a tener registro de si te atacaron o no. La ausencia de logs no es prueba de ausencia de intrusión. Tema relacionado: implementar autenticación multifactor.

Preguntas Frecuentes

¿Qué es la vulnerabilidad CVE-2026-8181 en Burst Statistics?

CVE-2026-8181 es una falla de bypass de autenticación con CVSS 9.8 (Crítica) en el plugin Burst Statistics para WordPress. La vulnerabilidad está en la función is_mainwp_authenticated() y permite que cualquier persona sin credenciales válidas obtenga acceso con permisos de administrador enviando una petición REST al endpoint del plugin con validación incorrecta del encabezado Authorization.

¿Cuáles son las versiones vulnerables de Burst Statistics?

Las versiones 3.4.0, 3.4.1 y 3.4.1.1 son vulnerables. La versión 3.4.2, publicada el 12 de mayo de 2026, incluye el parche. Las versiones anteriores a 3.4.0 no están afectadas por esta falla específica, aunque pueden tener otros problemas no relacionados.

¿Cómo actualizar Burst Statistics a una versión segura?

Desde el panel de WordPress, ir a Dashboard → Actualizaciones y buscar Burst Statistics en la lista. Si no aparece la actualización automáticamente, ir a Plugins → Plugins instalados y usar el enlace «Actualizar ahora» bajo el nombre del plugin. La versión objetivo es la 3.4.2 o superior.

¿Cómo sé si mi sitio WordPress fue atacado a través de Burst Statistics?

El indicador más directo es revisar Usuarios → Todos los usuarios filtrando por el rol «Administrador» y buscar cuentas no reconocidas creadas en fechas recientes. También revisar el historial de plugins instalados y cambios en archivos del tema. Sin un plugin de auditoría activo previo al incidente (como Wordfence o WP Activity Log), los logs de WordPress no registran este tipo de acceso automáticamente.

¿Qué alternativas tengo si prefiero dejar de usar Burst Statistics?

Las más usadas en 2026 para analytics privada son Plausible (desde USD 9/mes, sin cookies), Matomo self-hosted (gratis si lo alojás vos mismo) y Simple Analytics (desde USD 9/mes). Si el sitio no necesita estadísticas avanzadas, eliminar cualquier plugin de analytics reduce la superficie de ataque directamente.

Conclusión

CVE-2026-8181 es exactamente el tipo de vulnerabilidad que muestra por qué cada plugin instalado es una puerta potencial, incluso cuando se trata de algo tan aparentemente inocuo como analytics. Burst Statistics no es un plugin de seguridad, no maneja pagos, no parece de alto riesgo. Y aun así tenía un vector de acceso admin que cualquier atacante podía explotar sin credenciales.

La buena noticia es que el tiempo de respuesta fue razonable: cuatro días entre la detección y el parche. La mala es que 200.000 sitios estuvieron expuestos durante ese período, y los que no actualicen en los próximos días seguirán expuestos aunque la solución ya exista.

Si usás Burst Statistics, actualizá a 3.4.2 ahora. Si ya estás en 3.4.2, revisá igual las cuentas de usuario de las últimas semanas. Y si este incidente te generó dudas sobre qué plugins tenés instalados y por qué, ese es exactamente el momento para hacer una auditoría de plugins que realmente necesitás versus los que quedaron ahí sin motivo claro.