Activar 2FA en WordPress con Wordfence es uno de los cambios más concretos que podés hacer hoy para blindar tu wp-admin: instalás el plugin, escaneás un código QR con tu app de autenticación, ingresás el código de 6 dígitos que te genera, y listo. Todo el proceso tarda menos de 5 minutos y funciona en la versión gratuita de Wordfence.

En 30 segundos

- 2FA con Wordfence es gratis: no necesitás la versión Premium para activarlo en tu WordPress.

- Funciona con Google Authenticator, Authy, Microsoft Authenticator y cualquier app TOTP compatible.

- Wordfence genera 10 códigos de respaldo de un solo uso; si no los guardás, podés perder acceso permanentemente.

- Podés forzar 2FA por roles: obligatorio para admins, opcional para editores y suscriptores.

- Si perdés el teléfono y no tenés los códigos de respaldo, la recuperación se complica bastante, así que leé la sección de respaldos antes de activarlo.

Qué es 2FA y por qué es crítico en WordPress

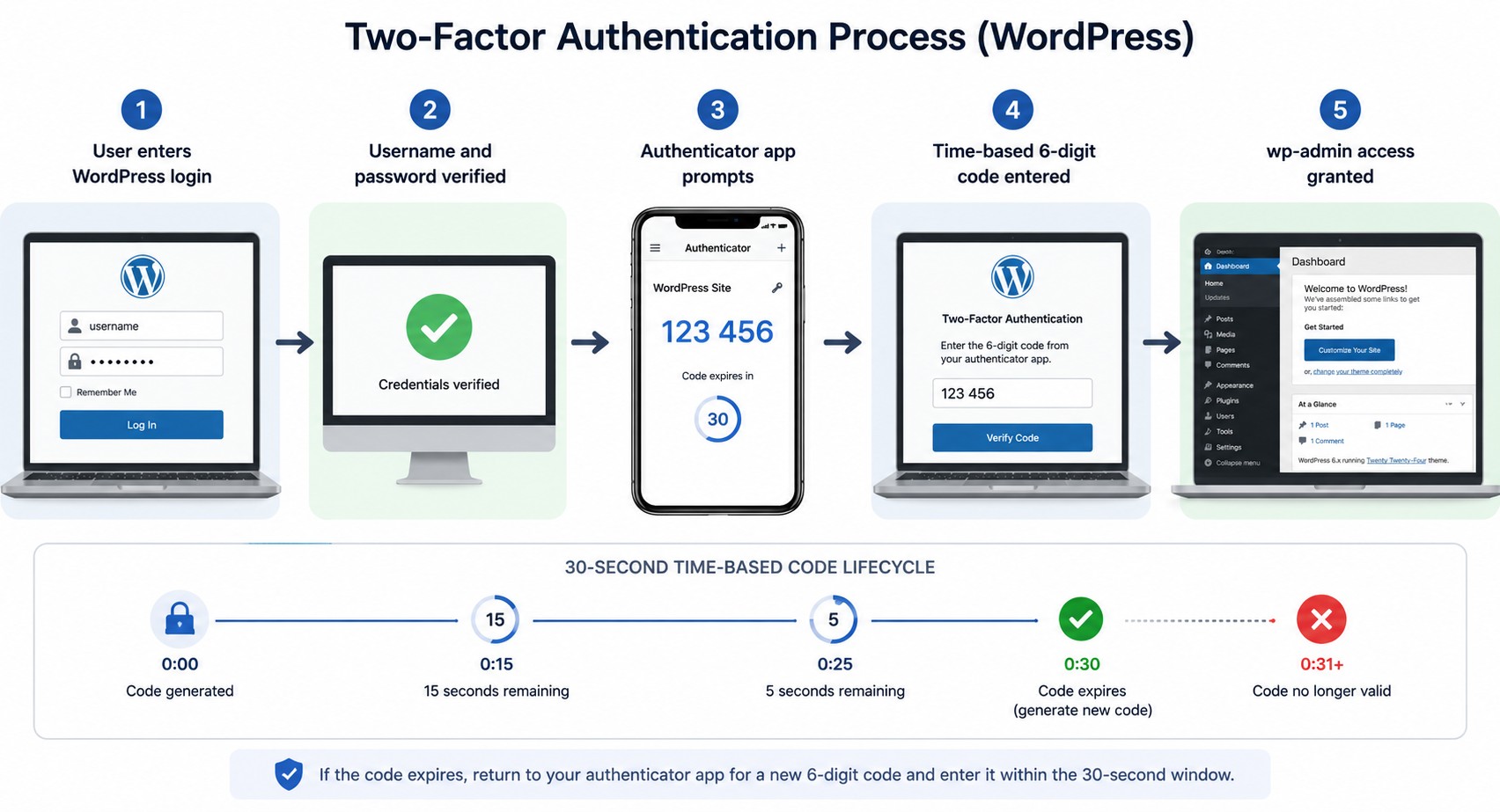

La autenticación de dos factores (2FA) es un mecanismo de seguridad que requiere, además de la contraseña, un segundo elemento de verificación, generalmente un código temporal que cambia cada 30 segundos y que solo existe en tu dispositivo.

Ponele que alguien consigue tu contraseña de WordPress. Con una base de datos filtrada, con un ataque de fuerza bruta, con un keylogger, con ingeniería social. Da igual cómo. Sin 2FA, ya tiene acceso total a tu wp-admin. Con 2FA, lo que tiene es una contraseña inútil porque le falta el segundo factor que nunca va a poder generar.

Los ataques a wp-admin son constantes. Wordfence reporta en sus estadísticas de 2026 que bloquea miles de millones de intentos de login maliciosos por mes en toda su red de sitios protegidos. La mayoría son ataques automatizados que prueban combinaciones de usuario/contraseña conocidas, las famosas listas de credenciales filtradas que circulan en foros. Activar 2FA corta ese vector de raíz: aunque tu contraseña esté en esa lista, el atacante no puede hacer nada con ella.

Wordfence Free vs Premium: ¿dónde está el 2FA?

Acá hay una confusión frecuente que vale la pena despejar: el 2FA de Wordfence es completamente gratuito.

En versiones anteriores del plugin, algunas funciones de login security estaban reservadas para Premium. Eso cambió. A partir de 2026, según la documentación oficial de Wordfence, la autenticación de dos factores está disponible en todas las instalaciones del plugin, sin importar si tenés la versión free o de pago.

| Función | Wordfence Free | Wordfence Premium |

|---|---|---|

| 2FA para todos los roles | Sí | Sí |

| Códigos de respaldo | Sí | Sí |

| Forzar 2FA por rol | Sí | Sí |

| Reglas de firewall en tiempo real | No (30 días de delay) | Sí |

| Bloqueo de IP por reputación | No | Sí |

| Escaneo de malware en tiempo real | No (30 días de delay) | Sí |

| Soporte prioritario | No | Sí |

Dicho esto, Premium (desde USD 119/año para un sitio) tiene sentido si manejás un sitio de e-commerce o con datos sensibles, principalmente por las reglas de firewall actualizadas en tiempo real. Para proteger el login, la versión gratuita alcanza.

Requisitos previos: apps, roles y acceso

Antes de empezar necesitás una app de autenticación instalada en tu teléfono. Las opciones más usadas:

- Google Authenticator (Android / iOS): la más simple. Sin sincronización en la nube, lo cual es bueno para seguridad y malo si perdés el teléfono sin backup.

- Authy (Android / iOS / desktop): soporta backup cifrado en la nube y multi-dispositivo. Si te da algo de miedo quedarte sin acceso, esta es la opción más práctica.

- Microsoft Authenticator: popular en entornos corporativos, tiene backup y soporte multi-cuenta.

- FreeOTP: open source, para quienes prefieren no depender de Google ni Microsoft.

Cualquiera de estas funciona con Wordfence porque todas implementan el estándar TOTP (Time-based One-Time Password), que es el protocolo que usa el plugin.

En cuanto a roles: como admin, activar 2FA es prácticamente obligatorio. Para editores y autores que tienen acceso al editor de contenido, también recomendaría activarlo. Para suscriptores que solo pueden ver su perfil, es opcional, aunque Wordfence te permite forzarlo para ese rol también si querés máxima seguridad.

Pasos para activar 2FA en Wordfence: guía paso a paso

Vas a necesitar acceso de administrador a tu panel de WordPress y el plugin Wordfence instalado y activo. Si todavía no lo tenés, lo encontrás en el repositorio oficial: wordpress.org/plugins/wordfence-login-security (también existe como parte del plugin principal de Wordfence).

1. Instalación y acceso al módulo

Si ya tenés Wordfence instalado, en el menú lateral de WordPress buscá Wordfence > Login Security. Si en cambio instalaste el plugin standalone «Wordfence Login Security», lo vas a encontrar directamente como Login Security en el menú.

2. Activar 2FA para tu usuario

Dentro de Login Security, hacé clic en la pestaña Two-Factor Authentication. Ahí vas a ver un código QR y, debajo, el código de 32 caracteres en texto plano (por si tu app no puede escanear QR).

Abrí tu app de autenticación, elegí «Agregar cuenta» y escaneá el QR. La app va a mostrar inmediatamente un código de 6 dígitos que cambia cada 30 segundos.

3. Verificar y activar

En el campo que aparece debajo del QR en WordPress, ingresá ese código de 6 dígitos. Tenés que hacerlo dentro de la ventana de 30 segundos de validez. Si el código expiró mientras lo escribías, la app ya habrá generado uno nuevo: usá ese.

Hacé clic en Activate. Wordfence va a mostrar los códigos de respaldo. Guardálos ahora, antes de cerrar esa pantalla. Esto es crítico.

4. Forzar 2FA para otros roles (opcional pero recomendado)

En la pestaña Settings del módulo Login Security, podés activar la opción Require 2FA for all administrators. Si querés extenderlo a otros roles, también hay opciones para editor, autor y contribuidor. Una vez que lo activás para un rol, los usuarios de ese rol van a ver la pantalla de configuración de 2FA la próxima vez que intenten hacer login.

Métodos de autenticación: TOTP vs U2F

Wordfence soporta dos tipos de segundo factor. TOTP es el más común: una app genera códigos temporales de 6 dígitos que cambian cada 30 segundos usando un algoritmo estándar (RFC 6238). No necesitás conexión a internet para generarlos una vez que la app está configurada.

U2F (Universal 2nd Factor) son las llaves de seguridad físicas: dispositivos USB como YubiKey o Google Titan que conectás al puerto USB de tu computadora y presionás un botón para autenticarte. Son más seguras que TOTP porque son resistentes a phishing (el factor está ligado al dominio del sitio), pero cuestan entre USD 25 y USD 70 y requieren tener el dispositivo físico con vos.

Para la mayoría de los sitios WordPress, TOTP con Authy o Google Authenticator es más que suficiente. U2F tiene sentido para sitios de alto valor o equipos donde el nivel de amenaza justifica la inversión.

Guardando códigos de respaldo: el seguro de acceso

Wordfence genera 10 códigos de respaldo cuando activás el 2FA. Cada uno funciona una sola vez. Están pensados para el escenario donde no podés acceder a tu app de autenticación: perdiste el teléfono, lo rompiste, lo formateaste sin hacer backup, o simplemente desinstalaste la app sin darte cuenta.

¿Dónde guardarlos? Opciones que tienen sentido:

- Gestor de contraseñas (Bitwarden, 1Password): es la opción más práctica. Guardás los 10 códigos en la nota segura del mismo sitio donde tenés la contraseña de WordPress.

- Archivo cifrado: un archivo de texto dentro de un ZIP con contraseña, en tu almacenamiento en la nube.

- Impreso en papel: suena arcaico, pero un papel guardado en lugar físico seguro es inaccesible para atacantes remotos.

Lo que no tiene sentido: guardarlos en el escritorio de tu computadora como «backup_codes.txt», en un chat de Telegram con vos mismo, o en las notas del teléfono que también podés perder junto con la app de autenticación.

El punto es que si perdés el acceso tanto a la app de autenticación como a los códigos de respaldo al mismo tiempo, recuperar el acceso a tu WordPress va a depender de tu proveedor de hosting. Si tu sitio está en donweb.com, podés contactar soporte para intervención a nivel de base de datos, pero es un proceso lento y no siempre está disponible al instante.

Recuperación: qué hacer si perdés acceso a tu 2FA

Perdiste el teléfono. O lo formateaste. O cambiaste de teléfono y no migraste las cuentas TOTP. ¿Y ahora?

Escenario A: tenés los códigos de respaldo. En la pantalla de login de WordPress, después de ingresar usuario y contraseña, vas a ver la opción «Use a recovery code». Ingresás uno de los 10 códigos que guardaste. Accedés, entrás a Wordfence > Login Security, y reconfigurás el 2FA con tu nueva app o nuevo teléfono.

Escenario B: no tenés los códigos de respaldo. Acá se complica. Las opciones son:

- Acceder via FTP o el administrador de archivos de tu hosting y renombrar temporalmente la carpeta del plugin Wordfence para desactivarlo, lo que elimina el 2FA requirement. Una vez adentro, configurás todo de nuevo.

- Contactar a tu proveedor de hosting para que te ayuden a desactivar el plugin via base de datos o phpMyAdmin.

- Si tenés acceso SSH y WP-CLI, podés desactivar el plugin con

wp plugin deactivate wordfence.

¿Alguien pierde acceso por no guardar los códigos de respaldo? Sí, pasa seguido. La solución técnica existe, pero requiere tiempo y acceso a infraestructura. El plan B obvio es: guardá los códigos antes de que los necesités.

Errores comunes al configurar 2FA en WordPress

No descargar los códigos de respaldo

El error más frecuente. Wordfence los muestra una sola vez durante la activación (aunque podés regenerarlos desde el panel). Si cerrás esa pantalla sin guardarlos, tenés 2FA activo pero sin red de seguridad. Corrección: si ya activaste el 2FA y no guardaste los códigos, entrá a Wordfence > Login Security ahora y generá nuevos.

Activar 2FA solo para el admin principal y olvidar otros usuarios con privilegios

Tenés 2FA en tu cuenta pero hay otros tres administradores en el sitio sin él. La cadena de seguridad es tan fuerte como su eslabón más débil. Si la cuenta de otro admin no tiene 2FA, ese es el vector de ataque.

Corrección: usá la opción de forzar 2FA para el rol de administrador en Wordfence Settings. Así, todos los admins tienen que configurarlo, no solo vos.

Guardar los códigos de respaldo junto a la contraseña en texto plano

Un archivo de texto en el escritorio que dice «pass wp + codigos 2fa». Si alguien tiene acceso a tu computadora (fisicamente o via malware), tiene todo lo necesario para entrar a tu WordPress sin necesitar el teléfono.

Los códigos de respaldo van en un gestor de contraseñas o en almacenamiento cifrado, separados del acceso al dispositivo.

No testear el 2FA antes de cerrar la sesión actual

Activás el 2FA, configurás todo, y cerrás la sesión sin probarlo. Si algo salió mal en la configuración (código QR escaneado incorrectamente, app no sincronizada), te quedás afuera. Corrección: antes de cerrar la sesión donde configuraste el 2FA, abrí una ventana de incógnito y probá el login completo, incluyendo el código TOTP.

Desinstalar la app de autenticación «temporalmente»

Liberás espacio en el teléfono, desinstalás Google Authenticator, y con él perdés todas las cuentas configuradas (en la versión sin backup activado). Algunas versiones de la app no tienen backup automático. Authy tiene backup cifrado por defecto; Google Authenticator lo agregó en actualizaciones recientes, pero conviene verificar que esté activado antes de tocar la app.

Esto va de la mano con Cómo Activar 2FA en WordPress con Wordfence 2026, tema que cubrimos en detalle.

Preguntas Frecuentes

¿Cómo activo 2FA en WordPress con Wordfence?

Instalás el plugin Wordfence (gratuito), vas a Wordfence > Login Security > Two-Factor Authentication, escaneás el código QR con tu app de autenticación (Google Authenticator, Authy u otra), ingresás el código de 6 dígitos que genera la app, y hacés clic en Activate. El proceso completo toma menos de 5 minutos y funciona en la versión gratuita del plugin.

¿Qué aplicación uso para 2FA en WordPress?

Cualquier app que implemente el estándar TOTP funciona con Wordfence. Las más usadas son Google Authenticator y Authy. Authy tiene la ventaja de soportar backup cifrado en la nube y funcionar en múltiples dispositivos, lo que reduce el riesgo de perder acceso si cambiás o perdés el teléfono.

¿Qué son los códigos de respaldo en 2FA y dónde los guardo?

Son 10 códigos de un solo uso que Wordfence genera cuando activás el 2FA. Sirven para entrar a WordPress si no podés acceder a tu app de autenticación (teléfono perdido, roto o formateado). Guardalos en un gestor de contraseñas o en almacenamiento cifrado, nunca en texto plano en el mismo dispositivo que usás para administrar el sitio.

¿Wordfence tiene 2FA gratis?

Sí. Según la documentación oficial de Wordfence, la autenticación de dos factores está disponible en la versión gratuita del plugin sin restricciones. La versión Premium agrega reglas de firewall en tiempo real y detección de malware actualizada, pero para proteger el login con 2FA no necesitás pagar.

¿Cómo recupero acceso si pierdo mi teléfono con 2FA activo?

Si guardaste los códigos de respaldo, usás uno en la pantalla de login de WordPress (hay un enlace «Use a recovery code» debajo del campo de 2FA). Si no los tenés, podés acceder por FTP o el administrador de archivos de tu hosting, renombrar la carpeta del plugin Wordfence para desactivarlo temporalmente, entrar al panel de WordPress, y reconfigurar el 2FA con tu nuevo teléfono.

Conclusión

Activar 2FA en WordPress con Wordfence es uno de esos cambios que tardás 5 minutos en hacer y que te puede ahorrar el sitio completo. La versión gratuita es suficiente, las apps compatibles son gratuitas, y el proceso no requiere conocimientos técnicos avanzados.

Lo único que puede salir mal (y sale mal regularmente) es no guardar los códigos de respaldo o no probar el acceso antes de cerrar sesión. Si ya tenés Wordfence instalado y todavía no activaste el 2FA, la próxima vez que entres a tu panel es un buen momento para hacerlo. Entrás a Login Security, escaneás el QR, guardás los códigos, y listo.

Los ataques de fuerza bruta a wp-admin no van a parar, y las contraseñas solas son insuficientes cuando hay listas de credenciales filtradas circulando. El 2FA no es una protección perfecta, pero cierra el vector de ataque más explotado en WordPress con un esfuerzo mínimo.