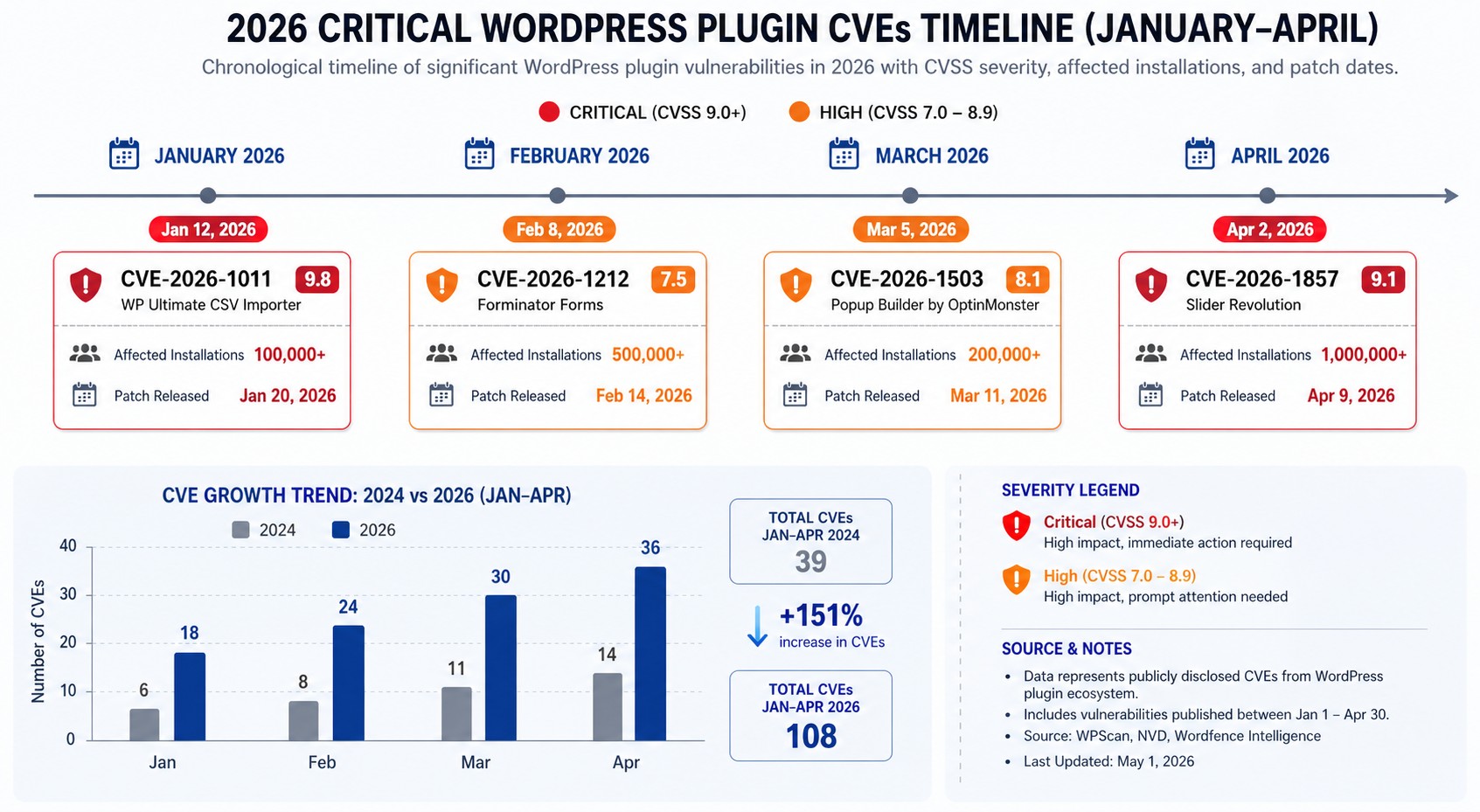

En 2026, las vulnerabilidades críticas en plugins WordPress alcanzaron un nuevo máximo histórico: según el reporte de Patchstack, se registraron más de 48.185 CVEs en el ecosistema WordPress, un 20,6% más que en 2024, con más de 250 vulnerabilidades nuevas por semana. Si tenés un sitio WordPress, esto te afecta directamente.

En 30 segundos

- En 2026 se superaron los 48.185 CVEs registrados en WordPress, con +20,6% respecto a 2024.

- CVEs críticos activos incluyen Ninja Forms (CVSS 9.8, 50.000 sitios afectados) y Modular DS (CVSS 10.0).

- El 71% de las vulnerabilidades reportadas en enero 2026 aún no tenían parche disponible al momento de la divulgación.

- Según el reporte de Patchstack, el 52% de los desarrolladores de plugins no publica un parche antes de que la vulnerabilidad se haga pública.

- La acción mínima urgente: auditar versiones instaladas, hacer backup y aplicar actualizaciones pendientes esta semana.

Patchstack es una plataforma de seguridad para WordPress que monitorea vulnerabilidades en plugins y temas, proporcionando alertas a administradores y opciones de parches automáticos. Desarrollada para proteger sitios WordPress mediante detección proactiva de riesgos de seguridad.

¿Qué es una vulnerabilidad CVE en plugins WordPress?

Un CVE (Common Vulnerabilities and Exposures) es un identificador único asignado a una falla de seguridad específica en software. Para WordPress, cada CVE en un plugin representa un vector de ataque confirmado: alguien encontró cómo entrar a tu sitio usando ese plugin, y ese hallazgo fue registrado públicamente con un identificador, una descripción y una puntuación de severidad (CVSS, de 0 a 10).

Los plugins son el vector #1 de compromiso en sitios WordPress. No el core, no los themes (aunque también tienen problemas): los plugins, porque concentran funcionalidad de terceros, actualizaciones irregulares y bases de código con distintos niveles de calidad. Y hay decenas de miles instalados activamente en la web.

Ponele que instalaste un formulario de contacto hace dos años, lo configuraste y te olvidaste. Si ese plugin tiene un CVE con CVSS 9.8 activo hoy, cualquier bot automatizado puede estar escaneando tu sitio ahora mismo buscando exactamente esa versión desactualizada.

CVEs Críticos 2026: Casos reales que debes conocer

La lista de 2026 ya tiene nombres propios. Algunos con impacto masivo, otros silenciosos pero igual de peligrosos.

Ninja Forms: CVE-2026-07409 (CVSS 9.8)

Según el análisis de Truesec, esta vulnerabilidad afecta el módulo de carga de archivos de Ninja Forms. Con más de 50.000 sitios potencialmente expuestos, la falla permite subir archivos arbitrarios al servidor sin autenticación suficiente. CVSS 9.8 significa que la explotación es trivial y el impacto es total: ejecución remota de código, control completo del servidor.

¿Y qué pasó cuando se publicó el CVE? Los sitios afectados tardaron semanas en actualizar. Ese es el problema real.

Modular DS: CVSS 10.0

Un 10.0 en CVSS es el máximo posible. Patchstack reportó esta vulnerabilidad en su base de datos 2026 como crítica sin paliativos: permite acceso administrativo sin credenciales, explotable de forma remota y sin interacción del usuario. Si tenés este plugin y no lo actualizaste, tu WordPress está comprometido.

Elementor, Yoast SEO y WPForms

CVE-2026-1206 (Elementor) y CVE-2026-3427 (Yoast SEO) aparecen en el radar de Patchstack como vulnerabilidades de severidad alta a crítica. WPForms suma CVE-2026-25339. Lo crítico aquí es que estos son plugins instalados en millones de sitios. Cuando una vulnerabilidad aparece en Elementor, el potencial de daño no es lineal: es exponencial.

El reporte de Sucuri de marzo 2026 confirma que varias de estas vulnerabilidades ya tenían exploits activos en circulación antes de que los desarrolladores publicaran sus parches.

La amenaza silenciosa: plugins sin parchar

El 71% de las vulnerabilidades reportadas en enero 2026 no tenían parche disponible en el momento de la divulgación pública. Repetilo: el plugin está roto, la falla es pública, y el desarrollador todavía no publicó la corrección.

Eso tiene una explicación concreta: según el reporte de Patchstack, el 52% de los desarrolladores de plugins WordPress no coordina el parche con la divulgación. O no tienen recursos, o no monitorean los reportes de seguridad, o directamente no les llega el aviso a tiempo. El ecosistema WordPress tiene decenas de miles de plugins, muchos mantenidos por una sola persona en su tiempo libre (que no es poco, pero tiene sus limitaciones).

Lo que queda sin decir en muchos reportes es que la ventana de exposición entre divulgación y parche es exactamente cuando los ataques escalan. Los bots escanean CVEs públicos en cuestión de horas. Si tu plugin está en esa lista y todavía no hay parche, estás esperando con la puerta abierta.

Cómo identificar plugins vulnerables en tu WordPress

Primero lo básico: si no sabés qué versión tiene cada plugin instalado en tu sitio, ese es el primer problema. WordPress te muestra las versiones en el panel de Plugins, pero comparar eso manualmente contra una base de CVEs no es viable para la mayoría.

Las opciones concretas:

- Patchstack Database: tiene más de 48.000 entradas para 2026. Podés buscar tu plugin por nombre y ver el historial de vulnerabilidades.

- Google Alerts para CVEs: configurá alertas para «CVE [nombre de tu plugin]». Gratis, funciona.

- WPScan CLI: escaner de línea de comandos, podés apuntar a tu propia instalación y obtener un reporte de vulnerabilidades conocidas en segundos.

- Plugin WPVulnerability: si tenés el plugin instalado (disponible en el repo oficial de WordPress), te da un feed de vulnerabilidades en tiempo real desde el dashboard.

Lo que no funciona: revisar si el plugin «tiene actualizaciones disponibles» y asumir que si está actualizado estás protegido. Un plugin actualizado puede tener una vulnerabilidad de día cero sin parche todavía.

Estrategia de parches: antes, durante y después

El workflow que funciona no es «actualizo y rezo». Tiene tres etapas:

Antes del parche

Backup completo. Siempre. Sin negociar. Si tu hosting en donweb.com tiene snapshots automáticos, verificá que el último esté limpio antes de tocar nada. Si no, hacé uno manual ahora.

Durante: testing en staging

Si tenés un entorno de staging, aplicá el parche ahí primero. Verificá que la funcionalidad crítica del sitio no se rompa. Esto suma 30 minutos al proceso pero te salva de un sitio caído en producción a las 3 AM.

Después: verificar que el parche cierra la falla

Actualizar a la versión parchada no siempre es suficiente. Comprobá que la versión instalada coincide con la indicada en el CVE como «fixed version». A veces hay errores en los anuncios, o el parche solo mitiga parcialmente.

Monitoreo continuo: herramientas y frecuencia recomendada

Revisar vulnerabilidades una vez al mes no alcanza. La frecuencia mínima recomendada para sitios en producción es semanal, y para sitios con tráfico significativo o datos sensibles, debería ser diaria o automatizada.

| Herramienta | Tipo | Frecuencia de actualización | Costo |

|---|---|---|---|

| Patchstack | SaaS + Plugin | Tiempo real | Plan gratuito disponible |

| WPScan | CLI / API | Diaria | Gratuito (uso personal) |

| WPVulnerability | Plugin WordPress | Tiempo real | Gratuito |

| Wordfence | Plugin WordPress | Cada 30 minutos (premium) | USD 119/año (premium) |

| Sucuri SiteCheck | Escáner web | On-demand | Gratuito |

Patchstack tiene una posición particular en el mercado: no solo escanea, sino que tiene un programa de divulgación responsable y publica los CVEs coordinando con los desarrolladores. Eso significa que su base de datos suele tener información más temprana que las alternativas.

Acciones inmediatas si tu plugin está afectado

Checklist urgente para cuando encontrás un CVE activo en uno de tus plugins instalados:

- Verificar la versión exacta instalada: ir a Plugins en el panel WP y confirmar que la versión coincide con la afectada por el CVE.

- Hacer backup inmediato: antes de cualquier otra acción. Si el sitio ya está comprometido, necesitás ese backup limpio.

- Revisar si hay parche disponible: buscá en el changelog del plugin la versión que soluciona el CVE específico.

- Si hay parche: actualizá ahora, idealmente después de probar en staging.

- Si no hay parche: desactivar el plugin. Sí, aunque pierdan funcionalidad temporalmente. Un plugin con CVSS 9.8 activo no es una opción viable.

- Buscar alternativas: si el plugin lleva semanas sin parche y el desarrollador no responde, considerá un reemplazo.

- Notificar al desarrollador: si el CVE no está en su radar, reportalo. La mayoría de los plugins de WordPress tiene canales de soporte en el repositorio oficial.

Errores comunes al gestionar vulnerabilidades en plugins

Error 1: Asumir que «plugin popular = plugin seguro». Elementor tiene millones de instalaciones y en 2026 ya acumula múltiples CVEs. La popularidad no es proxy de seguridad. A veces es lo contrario: más usuarios significa más incentivo para encontrar fallas.

Error 2: Actualizar todos los plugins de una sola vez sin backup previo. Si algo se rompe, no vas a saber cuál fue el conflicto. Actualizá de a uno, con backup antes de cada cambio importante.

Error 3: Confiar solo en el panel de WordPress para detectar vulnerabilidades. WordPress te dice si hay una nueva versión disponible, no si la versión actual tiene un CVE activo sin parche. Son dos informaciones completamente distintas. Necesitás una herramienta dedicada.

Error 4: Desactivar el plugin y creer que ya estás protegido. Un plugin desactivado que dejó archivos en el servidor puede seguir siendo explotable en ciertos casos. La opción segura es desactivar Y eliminar.

Preguntas Frecuentes

¿Cuáles son las vulnerabilidades más críticas en plugins WordPress 2026?

Entre las más graves del año aparecen CVE-2026-07409 en Ninja Forms (CVSS 9.8, +50.000 sitios afectados), una vulnerabilidad CVSS 10.0 en Modular DS, y CVEs activos en Elementor (CVE-2026-1206), Yoast SEO (CVE-2026-3427) y WPForms (CVE-2026-25339). Patchstack mantiene la base de datos más actualizada con los detalles técnicos de cada una.

¿Cómo sé si mis plugins tienen CVEs activos?

La forma más directa es instalar el plugin WPVulnerability o usar la base de datos pública de Patchstack para buscar cada plugin por nombre. WPScan también permite escanear tu instalación desde línea de comandos. Revisar manualmente el panel de WordPress no es suficiente: te dice si hay actualizaciones, no si la versión instalada tiene vulnerabilidades conocidas.

¿Qué debo hacer si un plugin tiene una vulnerabilidad crítica?

Primero, hacer backup. Segundo, verificar si hay una versión parchada disponible y actualizar. Si no hay parche, desactivar y eliminar el plugin hasta que el desarrollador publique la corrección. Dejar un plugin con CVSS 9.0+ activo e instalado es un riesgo que no vale la pena tomar, aunque eso implique perder funcionalidad temporalmente.

¿Cada cuánto tiempo debo revisar vulnerabilidades en plugins?

Para sitios en producción con tráfico real, la frecuencia mínima recomendada es semanal. Con herramientas como Patchstack o Wordfence Premium podés tener monitoreo en tiempo real, que es lo ideal. Revisar mensualmente es insuficiente dado que en 2026 se publicaron más de 250 vulnerabilidades nuevas por semana en el ecosistema WordPress.

¿Cómo proteger WordPress de vulnerabilidades sin actualizar constantemente?

Patchstack tiene una funcionalidad llamada «virtual patching» que aplica protecciones a nivel de firewall antes de que el plugin sea actualizado formalmente. Wordfence tiene algo similar. Esto no reemplaza el parche real, pero reduce significativamente el riesgo durante la ventana de exposición entre la divulgación del CVE y la actualización disponible.

Conclusión

2026 confirmó lo que venía insinuándose: el volumen de vulnerabilidades en plugins WordPress ya no es manejable manualmente. Con más de 48.000 CVEs registrados y 250+ nuevas fallas por semana, la pregunta no es si tu sitio tiene plugins vulnerables sino cuántos y qué tan expuesto estás en este momento.

Lo que cambió este año es la velocidad de explotación. Los bots escanean CVEs públicos en horas, y el 71% de las fallas se divulga antes de que exista parche. Eso invierte el juego: ya no alcanza con actualizar cuando WordPress te avisa. Necesitás monitoreo activo, backups automáticos y un workflow de respuesta claro para cuando aparece un CVE en tu stack.

El punto de partida es simple: esta semana, auditá los plugins instalados en tu sitio y compará contra la base de datos de Patchstack. Después, automatizá ese proceso. Todo lo demás viene después.