CVE-2026-7661 WordPress es una vulnerabilidad de tipo Stored Cross-Site Scripting (XSS) descubierta en el plugin Bootstrap Shortcode, que afecta todas las versiones hasta la 1.0. Según el reporte de Wordfence, cualquier usuario con acceso Contributor o superior puede inyectar scripts maliciosos que se ejecutan en el navegador de cualquier visitante de las páginas afectadas.

En 30 segundos

- El plugin Bootstrap Shortcode tiene un fallo XSS en el shortcode

[box]por falta de sanitización en sus atributos (todas las versiones hasta 1.0). - Score CVSS v3.1 de 6.4 (Medium), con alcance Cambiado (Changed Scope): un atacante autenticado como Contributor puede afectar a usuarios sin privilegios.

- No requiere interacción del usuario afectado para que el script malicioso se ejecute.

- Si tenés el plugin activo y sin actualizar, cualquier colaborador de tu sitio puede comprometer a tus administradores.

- La mitigación inmediata es desactivar el plugin hasta que haya una versión parcheada disponible.

Wordfence es un plugin de seguridad para WordPress desarrollado por Wordfence Security que protege contra malware, ataques brute force, acceso no autorizado y vulnerabilidades mediante firewall y escaneo de seguridad. Disponible en versiones gratuita y premium.

¿Qué es CVE-2026-7661? Vulnerabilidad Stored XSS en WordPress

CVE-2026-7661 es el identificador oficial de una vulnerabilidad de Stored Cross-Site Scripting encontrada en el plugin Bootstrap Shortcode para WordPress. El fallo fue catalogado por INCIBE-CERT y detallado técnicamente por Wordfence en su base de datos de inteligencia de amenazas.

El vector CVSS es AV:N/AC:L/PR:L/UI:N/S:C/C:L/I:L/A:N. Traducido: el ataque llega por red, no es complejo de ejecutar, requiere solo privilegios bajos (un Contributor), no necesita que la víctima haga nada, y el alcance del daño sale del contexto de la aplicación original. Eso último, el Scope Changed, es lo que le sube la severidad.

La raíz del problema está en la línea 30 de bootstrap.php: los atributos del shortcode [box] se procesan sin sanitización de entrada ni escapado de salida. Cualquier valor que meta un usuario en esos atributos llega directo al HTML renderizado.

Bootstrap Shortcode: qué es y para qué se usa

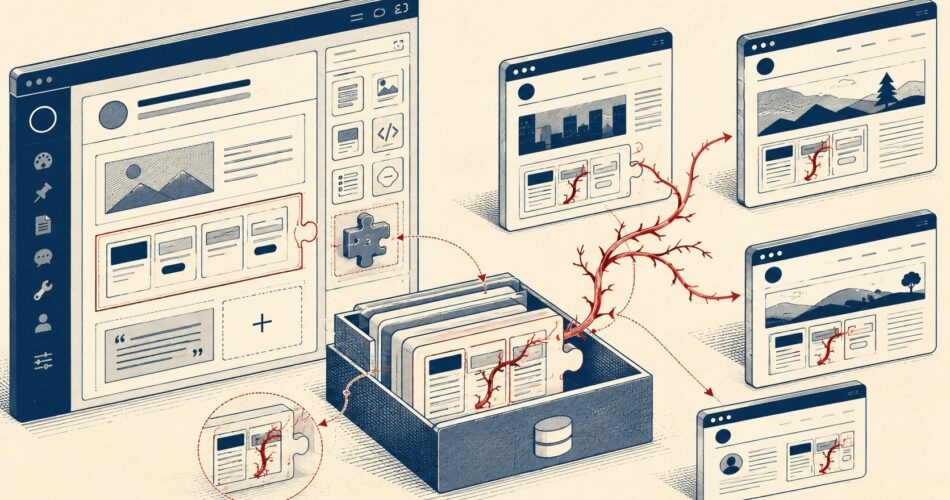

Bootstrap Shortcode es un plugin de WordPress que permite insertar componentes visuales del framework Bootstrap directamente desde el editor de contenido, sin tocar código HTML manualmente. El shortcode [box] genera un contenedor estilizado con clases de Bootstrap, útil para destacar bloques de texto, alertas o información en posts y páginas.

Es el tipo de plugin que instalás una vez, lo configurás y te olvidás. Eso lo hace especialmente problemático cuando aparece una vulnerabilidad: los sitios que lo tienen activo probablemente ni saben que está ahí.

Detalles técnicos: cómo funciona el ataque Stored XSS

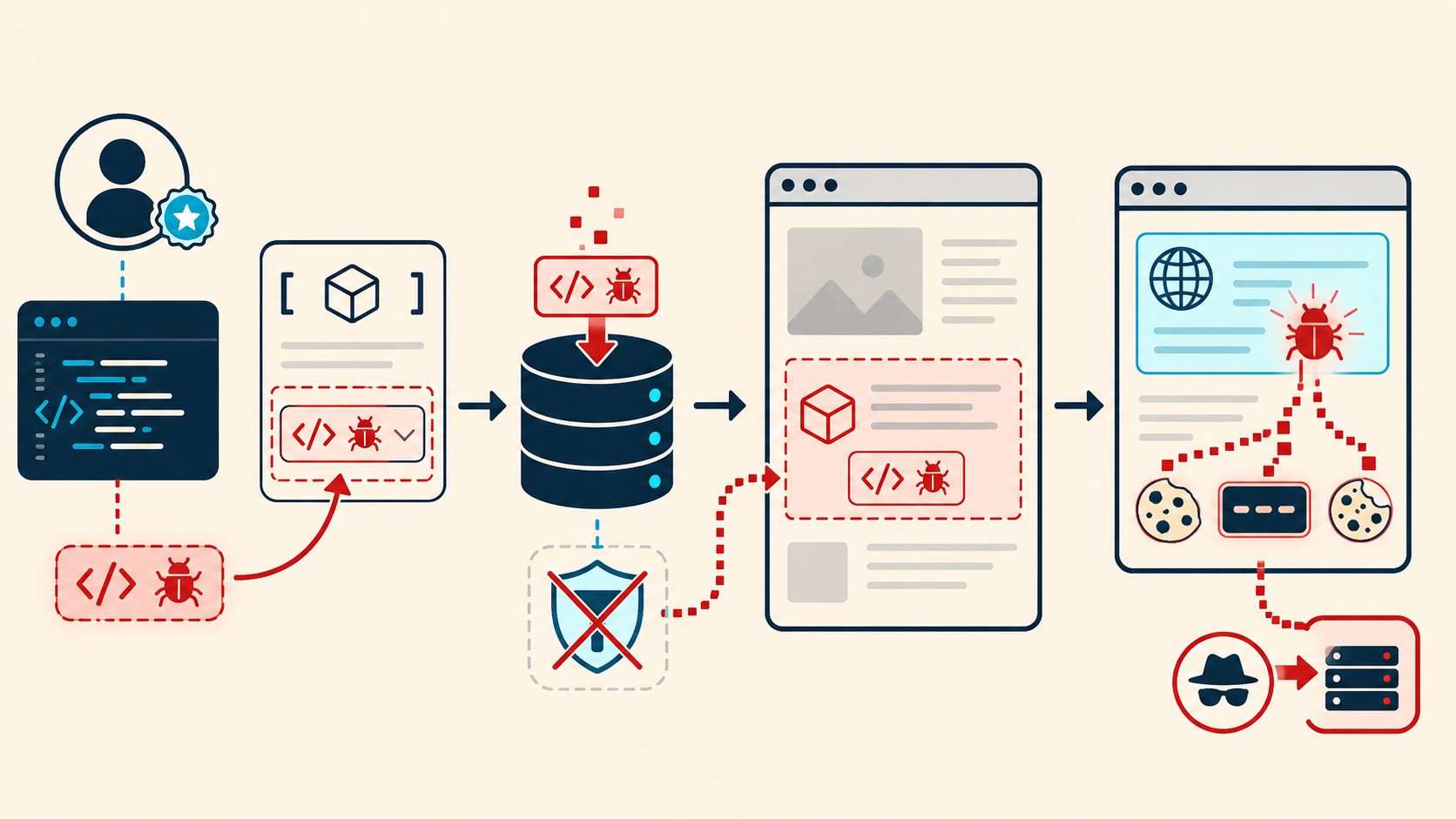

La diferencia entre Stored XSS y Reflected XSS importa mucho acá. En Reflected XSS el payload viaja en la URL y solo afecta a quien hace clic en un link trampa. En Stored XSS el script malicioso se guarda en la base de datos del sitio y se ejecuta cada vez que alguien carga la página infectada. Sin que la víctima haga nada especial.

El flujo del ataque es este: un usuario Contributor edita o crea un post, inserta el shortcode [box] con un atributo malicioso (por ejemplo, un event handler de JavaScript en el atributo de clase), guarda el post, y a partir de ese momento cualquier visitante que cargue esa página ejecuta el script en su navegador. Si ese visitante es un administrador del sitio (spoiler: eventualmente lo es), el atacante puede robar su cookie de sesión y tomar control del panel. Ya lo cubrimos antes en un WAF robusto como Wordfence o Sucuri.

El problema técnico concreto, según el código en bootstrap.php línea 30, es que los valores de los atributos del shortcode se concatenan directamente al HTML de salida sin pasar por esc_attr() ni wp_kses(). Dos funciones que están disponibles en WordPress desde hace años y que cualquier plugin bien escrito usa por defecto.

¿Quién está en riesgo? Escenarios de ataque realistas

El requisito mínimo es tener el nivel Contributor. En la mayoría de los sitios WordPress ese rol lo tienen redactores externos, colaboradores ocasionales, autores invitados. En muchos medios y blogs de empresa, también agencias de contenido o freelancers a los que se les da acceso para publicar.

¿Y qué pasaría si uno de esos colaboradores tiene malas intenciones, o simplemente le robaron la cuenta? Exacto, puede inyectar scripts que afectan a cualquier usuario del sitio, incluyendo administradores.

Los riesgos concretos van desde robo de cookies de sesión hasta redirecciones a sitios de phishing, pasando por la inyección de malware en páginas de alto tráfico o el defacement de contenido. Un administrador que carga la página infectada puede perder el control completo del sitio sin haber hecho nada malo.

Cómo identificar si tu sitio WordPress está afectado

Primero: entrá a tu panel de WordPress, andá a Plugins y buscá «Bootstrap Shortcode». Si aparece activo y la versión es 1.0 o menor, estás en el rango vulnerable. Consultá nuestro reporte de vulnerabilidades de abril-mayo 2026 para más contexto.

Segundo: buscá en tus posts y páginas usos del shortcode [box]. Podés hacerlo desde la base de datos con una query simple en phpMyAdmin o desde el buscador de la base de datos de tu hosting. Revisá si alguno de esos usos tiene atributos con caracteres sospechosos, especialmente <script>, javascript:, o event handlers como onerror, onload.

Tercero: si usás Wordfence, hacé un scan completo desde la sección «Scan» del plugin. Wordfence tiene la firma de esta vulnerabilidad cargada en su base de datos de amenazas (ID 2df53b60-c524-4ebd-9a99-ef8e14c140c7 según su inteligencia de amenazas).

Soluciones: actualizar, desactivar o reemplazar

Tres caminos, en orden de preferencia:

1. Actualizar a versión parcheada

Revisá el repositorio oficial del plugin en wordpress.org/plugins/bootstrap-shortcode. Si hay una nueva versión disponible que corrija este CVE, actualizá. El procedimiento seguro: backup del sitio primero, actualización desde el panel, verificación visual de las páginas que usan el shortcode.

2. Desactivar el plugin temporalmente

Si el plugin no es crítico para tu operación diaria, desactivarlo es la opción más simple mientras esperás el parche. Los shortcodes no renderizados dejan el código visible en el front-end (el texto crudo [box]), así que evaluá el impacto visual antes de hacerlo en horario pico.

3. Reemplazar por una alternativa mantenida

Si el plugin tiene poca actividad de mantenimiento (el historial de actualizaciones en el repositorio lo dice todo), considerá migrar a Bootstrap Grid o Shortcode Ultimate, que tienen equipos activos y mejores prácticas de seguridad en su código base.

Estado actual: confirmado y pendiente

| Aspecto | Estado | Detalle |

|---|---|---|

| Vulnerabilidad identificada | Confirmado | CVE-2026-7661 asignado, reportado por Wordfence |

| Versiones afectadas | Confirmado | Todas hasta 1.0 inclusive |

| Vector del ataque | Confirmado | Shortcode [box], atributo sin sanitizar, línea 30 bootstrap.php |

| Parche disponible | Pendiente | No hay versión corregida publicada al momento del reporte |

| Explotación activa confirmada | Pendiente | No hay reportes públicos de explotación masiva confirmada |

Mejores prácticas para evitar vulnerabilidades futuras

Esta vulnerabilidad pasa el filtro de «evitable con procesos básicos». Algunas cosas concretas que podés hacer: Complementá con implementar defensa contra ataques DDoS.

- Auditá los plugins instalados cada mes. Si un plugin no tuvo actualizaciones en más de un año, investigá si sigue mantenido. El abandono de plugins es una de las principales causas de vulnerabilidades no parcheadas.

- Limitá el rol Contributor a usuarios confiables. No es el rol más permisivo de WordPress, pero con CVEs como este queda claro que acceso de escritura más plugin vulnerable es suficiente para comprometer un sitio.

- Configurá alertas de Wordfence o un scanner equivalente. No para que te avise cuando ya te hackearon, sino para detectar cambios anómalos en el contenido antes de que el daño se propague.

- Mantené WordPress core, plugins y temas actualizados. El 80% de los sitios comprometidos tienen al menos un componente desactualizado en el momento del ataque, según datos históricos de Wordfence.

- Hacé backups automáticos y verificá que se restauran. Si tu infraestructura WordPress está en un hosting como donweb.com, revisá que el sistema de backups esté activo y probá restaurar una vez para saber que funciona antes de necesitarlo.

Errores comunes al manejar este tipo de vulnerabilidades

Error 1: Esperar a que el proveedor del plugin publique el parche antes de hacer nada. Si la vulnerabilidad ya está pública y no hay parche, cada día que el plugin sigue activo es un día de exposición. Desactivarlo temporalmente tiene costo casi cero comparado con una cuenta comprometida.

Error 2: Creer que «nadie sabe que tengo ese plugin». Los escaneos automatizados de bots maliciosos no necesitan saber que instalaste Bootstrap Shortcode. Buscan patrones de shortcodes en el HTML o prueban payloads directamente contra endpoints conocidos. La oscuridad no es seguridad.

Error 3: Revisar solo la versión del plugin sin verificar el contenido ya publicado. Actualizás el plugin (cuando el parche llegue), pero si ya hubo un ataque previo y alguien inyectó un script en un post, ese contenido sigue en la base de datos. La actualización corrige el vector, no limpia la infección existente. Hay que revisar el contenido también.

Podés ampliar el tema leyendo nuestro artículo sobre CVE-2026-7661.

Tenemos un análisis más profundo en CVE-2026-7661.

Si querés profundizar, tenemos un análisis completo sobre CVE-2026-7661.

Mirá el análisis que hicimos sobre CVE-2026-7661 para más detalles.

Si querés profundizar en esto, tenemos un análisis completo sobre CVE-2026-7661.

Preguntas Frecuentes

¿Qué es CVE-2026-7661 y afecta mi WordPress?

CVE-2026-7661 es una vulnerabilidad de Stored Cross-Site Scripting en el plugin Bootstrap Shortcode para WordPress, versiones hasta 1.0. Si tenés ese plugin instalado y activo en tu sitio, y tenés usuarios con rol Contributor o superior, tu sitio está en el rango afectado. Verificá la versión desde el panel de plugins y desactivalo si no hay parche disponible.

¿Debo desactivar el plugin Bootstrap Shortcode?

Si no hay versión parcheada disponible, desactivarlo es la recomendación más directa. El impacto visual es que los shortcodes [box] dejan de renderizarse, pero eso es manejable. Reactivarlo cuando llegue el parche y verificar el contenido publicado es el procedimiento correcto. Tema relacionado: inyecciones SQL previas en otros plugins.

¿Cómo se propaga el ataque XSS en Bootstrap Shortcode?

Un usuario con rol Contributor inserta el shortcode [box] con un atributo malicioso en un post o página. El script queda guardado en la base de datos. Cada vez que alguien carga esa página (incluyendo administradores), el script se ejecuta en su navegador sin que la víctima haga nada especial. Por eso se llama «Stored»: el payload está almacenado, no en una URL.

¿Qué versión de Bootstrap Shortcode tiene la vulnerabilidad?

Todas las versiones hasta la 1.0 inclusive están afectadas según el reporte de Wordfence. No hay versión «segura» documentada del plugin al momento de la publicación del CVE. La recomendación es desactivarlo mientras no haya un parche oficial publicado en el repositorio de wordpress.org.

¿Cómo verificar si mi sitio WordPress está afectado por CVE-2026-7661?

Tres pasos: primero, buscá «Bootstrap Shortcode» en tu lista de plugins instalados y fijate la versión. Segundo, buscá en tu base de datos posts que contengan el shortcode [box] y revisá sus atributos. Tercero, corré un scan con Wordfence, que tiene la firma de esta vulnerabilidad en su base de datos de amenazas con el ID 2df53b60-c524-4ebd-9a99-ef8e14c140c7.

Conclusión

CVE-2026-7661 es un recordatorio de algo que pasa seguido en el ecosistema WordPress: plugins con poca actividad de mantenimiento acumulan deuda técnica de seguridad hasta que alguien la encuentra y la reporta. Bootstrap Shortcode lleva tiempo sin actualizaciones relevantes, y el fallo en la línea 30 de bootstrap.php es el tipo de error que las buenas prácticas modernas de desarrollo de plugins evitan por defecto.

Si tenés el plugin activo, el paso inmediato es desactivarlo. Si tenés dudas sobre si tu sitio ya fue afectado, corré un scan completo y revisá el contenido publicado con shortcodes [box]. La ventana de exposición mientras no hay parche es real, y la acción preventiva acá no tiene costo significativo.