CVE-2026-7626 es una vulnerabilidad de exposición de información en el plugin Slek Gateway for WooCommerce versión 1.0 que expone las credenciales API del comerciante (slek_key y slek_secret) directamente en el HTML del cliente, permitiendo que cualquier persona que realice una orden pueda extraerlas sin autenticación previa.

En 30 segundos

- El plugin Slek Gateway for WooCommerce 1.0 expone las credenciales API del comerciante en el formulario HTML del checkout y como parámetro GET en la URL de callback IPN.

- Cualquier atacante no autenticado que complete una orden puede robar la slek_key y slek_secret mirando el código fuente o usando las DevTools del navegador.

- La puntuación CVSS es 5.3 (Media), pero el impacto real sobre credenciales de pago es más grave de lo que ese número sugiere.

- No existe parche confirmado para versión 1.0 hasta el 12 de mayo de 2026 — la acción inmediata es desactivar el plugin y regenerar credenciales.

- Si tu tienda WooCommerce usa Slek Gateway 1.0, tus claves de API estuvieron expuestas desde el momento de instalación.

Wordfence es un plugin de seguridad para WordPress desarrollado por Wordfence Security, Inc., que proporciona firewall, detección de malware y monitoreo de vulnerabilidades para proteger sitios web.

¿Qué es CVE-2026-7626?

CVE-2026-7626 es el identificador oficial asignado a una vulnerabilidad de tipo «exposición de información» descubierta en el plugin Slek Gateway for WooCommerce en su versión 1.0, disponible en el repositorio oficial de WordPress. La vulnerabilidad, publicada por INCIBE-CERT, permite que un atacante sin ningún tipo de privilegio extraiga las credenciales API del comerciante simplemente colocando una orden en la tienda afectada.

Para quien tenga una tienda WooCommerce y use este plugin: tus claves de pasarela de pago estuvieron visibles para cualquier persona que sepa dónde mirar. No hace falta ser un hacker sofisticado. Alcanza con abrir el inspector del navegador.

Descripción técnica de la vulnerabilidad CVE-2026-7626 Slek Gateway

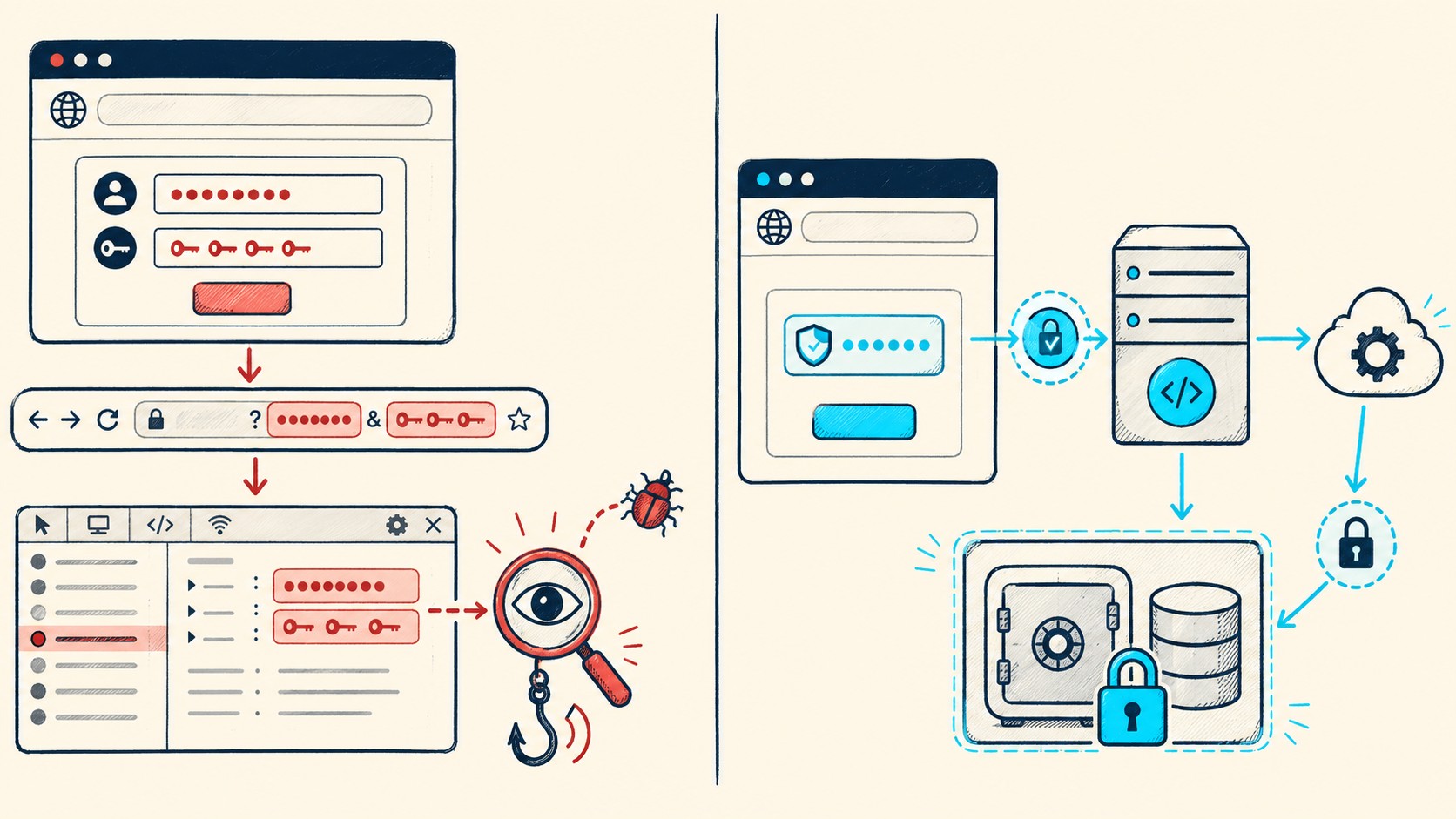

El problema está en la función wsb_handle_slek_payment_redirect(), que podés ver directamente en el repositorio del plugin en la línea 267. Lo que hace esta función es tomar las credenciales del comerciante (slek_key y slek_secret) y colocarlas de dos formas distintas en el lado del cliente:

- En el formulario HTML: los valores de slek_key y slek_secret se insertan como campos ocultos dentro del formulario de pago en la página order-pay de WooCommerce, antes de que el JavaScript haga el auto-submit.

- En la URL de callback IPN: el slek_secret aparece además como parámetro GET en texto plano dentro de la URL que el plugin construye para el callback IPN (Instant Payment Notification), visible en el código fuente y en los logs del servidor.

Ponele que sos un cliente cualquiera, entrás a la página de pago de una tienda que usa Slek Gateway 1.0, abrís las DevTools con F12, vas a la pestaña Elements o Network, y ahí están las credenciales del dueño de la tienda. Sin ingeniería, sin exploits, sin nada especial.

El auto-submit de JavaScript ocurre en fracciones de segundo, pero el HTML ya fue renderizado en el navegador antes de eso, lo que significa que el código fuente sigue disponible incluso después de la redirección. Cualquiera que sepa usar Ctrl+U tiene acceso a esas claves desde que la página carga.

Puntuación CVSS y por qué el número no cuenta toda la historia

El vector oficial es CVSS:3.1/AV:N/AC:L/PR:N/UI:N/S:U/C:N/I:L/A:N, con una puntuación base de 5.3 (severidad Media). Traducido: acceso por red, complejidad baja, sin privilegios previos, sin interacción del usuario, sin impacto en confidencialidad según CVSS, con impacto bajo en integridad. Revisá nuestro análisis detallado en alternativas de protección disponibles.

¿Y qué pasó con el impacto en confidencialidad? CVSS lo marca como «None» (C:N), que parece contradictorio para una vulnerabilidad que expone credenciales. La explicación técnica es que CVSS evalúa el impacto sobre los recursos del sistema directamente afectado, no sobre las consecuencias de negocio. Pero la realidad práctica es otra: con la slek_key y slek_secret en mano, un atacante puede interactuar con la API de Slek como si fuera el comerciante legítimo.

¿Eso incluye gestionar transacciones? Habría que revisar los endpoints que expone la API de Slek, pero con credenciales completas de pasarela de pago, el riesgo va mucho más allá de lo que sugiere el «5.3». Tomalo con pinzas cuando alguien diga «es solo severidad media».

¿A quién afecta esta vulnerabilidad?

La respuesta corta: cualquier tienda WooCommerce que tenga instalada y activa la versión 1.0 de Slek Gateway for WooCommerce. No importa el tamaño de la tienda ni el volumen de transacciones. La vulnerabilidad existe desde la instalación del plugin.

Hay dos grupos afectados:

- El comerciante: sus credenciales API están expuestas a cualquier persona que visite la página de pago y sepa dónde mirar.

- Los clientes: si un atacante usa esas credenciales para manipular transacciones o acceder a datos de órdenes, los compradores también son víctimas indirectas.

Si instalaste este plugin en algún momento para probar una integración y lo dejaste activo, también estás expuesto aunque no hayas procesado órdenes reales (por ejemplo, durante tests de checkout).

Cómo detectar si tu tienda es vulnerable

Tres pasos, en orden de facilidad:

Verificar la versión del plugin desde el panel

Entrá a Plugins > Plugins instalados en tu panel de WordPress. Buscá «Slek Gateway for WooCommerce». Si la versión que muestra es 1.0 y el plugin está activo, la tienda es vulnerable. Así de simple. Más contexto en vulnerabilidades críticas reportadas recientemente.

Inspeccionar el código fuente del checkout

Si tenés acceso a una cuenta de cliente en tu tienda (o podés crear una), colocá una orden de prueba y, en la página de order-pay, hacé clic derecho > Ver código fuente (o Ctrl+U). Buscá «slek_key» o «slek_secret» en el código. Si aparecen con valores reales, confirmado.

Revisar la URL de callback IPN

En la configuración del plugin o en los logs del servidor web, revisá si las URLs de notificación de pago incluyen slek_secret como parámetro GET visible. Los logs de Nginx o Apache pueden tener esas URLs guardadas en texto plano.

Qué está confirmado y qué no

Confirmado

- La versión 1.0 de Slek Gateway for WooCommerce expone slek_key y slek_secret en el HTML del cliente, según el reporte oficial de INCIBE-CERT.

- El código fuente verificable en la línea 307 del plugin confirma la inserción de credenciales en el formulario.

- El acceso no requiere autenticación: cualquier visitante que llegue al checkout puede explotarlo.

- CVE-2026-7626 está asignado y publicado oficialmente.

Pendiente de confirmación

- Si existe una versión 1.1 o superior del plugin con el fix aplicado — hasta el 12 de mayo de 2026, no hay versión parcheada confirmada en el repositorio de WordPress.org.

- El alcance exacto de lo que se puede hacer con las credenciales slek_key/slek_secret en la API de Slek (depende de los permisos que esa API otorgue).

- Si Slek como plataforma tiene mecanismos de detección de uso anómalo de credenciales.

Pasos para remediar la vulnerabilidad ahora

Sin parche disponible confirmado, la remediación es operativa:

- Desactivar el plugin inmediatamente: hasta que exista una versión corregida, la única forma segura es desactivar Slek Gateway for WooCommerce desde el panel de Plugins.

- Regenerar las credenciales API de Slek: en el panel de administración de tu cuenta de Slek, invalidá la slek_key y slek_secret actuales y generá nuevas. Las credenciales expuestas hay que considerarlas comprometidas.

- Auditar los logs de acceso: revisá si hubo actividad inusual en tu cuenta de Slek desde que instalaste el plugin, en particular transacciones que no reconocés o accesos desde IPs desconocidas.

- Revisar transacciones recientes: verificá que las órdenes procesadas coincidan con las ventas reales de tu tienda.

- Notificar a tu procesador de pagos: si creés que las credenciales fueron usadas de forma no autorizada, notificá a Slek cuanto antes para que puedan rastrear el uso de esas claves.

Eso sí: si tenés el sitio alojado en un servidor propio, revisá también los logs de Nginx o Apache porque las URLs de callback IPN con el slek_secret como parámetro GET pudieron quedar guardadas ahí en texto plano durante semanas o meses.

Mejores prácticas para no terminar así con ninguna pasarela

El problema de fondo acá no es solo Slek Gateway — es que colocar credenciales en el HTML del cliente es un error de diseño que no debería pasar en un plugin de pagos. Pero como los plugins de WordPress son código de terceros y no siempre auditados, te conviene tener algunas defensas propias.

Almacená credenciales del lado del servidor, siempre

Cualquier credencial de API de pasarela de pago tiene que vivir en el servidor: en wp-config.php como constante, en variables de entorno, o en la base de datos cifrada. Nunca en HTML que el navegador vaya a renderizar. Si alguna vez configuraste un plugin de pagos y al inspeccionar el checkout ves campos con nombres como «api_key» o «secret», ese plugin tiene un problema serio.

Usá HTTPS en todo el proceso de checkout

HTTPS no salva de este problema (las credenciales igualmente están en el HTML), pero es la base mínima. Si tu tienda todavía tiene páginas de checkout en HTTP, eso es lo primero que hay que corregir. Para el hosting y certificados SSL de tu sitio, podés ver las opciones que ofrece donweb.com con SSL incluido en sus planes.

Verificá qué permisos tienen tus credenciales de API

Si la pasarela que usás permite crear credenciales con permisos restringidos (solo lectura vs. acceso completo), usá las más limitadas posibles para cada función. Una clave que solo pueda consultar el estado de una transacción hace mucho menos daño si se expone que una con acceso total.

Auditá los plugins de pago antes de instalar

Antes de instalar un plugin de pasarela de pago en producción: revisá cuántas instalaciones activas tiene, cuándo fue la última actualización, y si tiene historial de vulnerabilidades reportadas en WPScan o en Wordfence. Un plugin con 20 instalaciones activas y sin actualizaciones en un año en un sistema de pagos es una señal de alerta.

Errores comunes al enfrentar esta situación

Error 1: «La puntuación CVSS es 5.3, no es tan grave.» Ya lo explicamos arriba, pero vale reforzarlo: CVSS mide impacto técnico directo sobre el sistema. Que el C (confidencialidad) sea «None» en el vector no significa que las credenciales de tu pasarela de pago no hayan quedado expuestas. Son dos métricas distintas.

Error 2: Desactivar el plugin sin regenerar credenciales. Si desactivás el plugin pero no cambiás las claves, cualquier persona que ya las haya extraído puede seguir usándolas. El plugin desactivado no invalida las credenciales ya robadas. Hay que hacer los dos pasos.

Error 3: Asumir que nadie vio las credenciales porque la tienda tiene poco tráfico. Las credenciales estuvieron en el HTML desde el día uno de la instalación. No hace falta que la tienda tenga miles de visitas para que alguien las haya visto. Un bot de scraping o un comprador curioso con F12 abierto alcanza.

Chequeá también CVE-2026-7626, donde nos metimos de lleno en un XSS similar.

Si querés conocer más sobre vulnerabilidades de XSS críticas, revisá nuestro análisis sobre CVE-2026-7626.

Esto se conecta con CVE-2026-7626, donde cubrimos el tema en detalle.

Si querés saber más, revisá nuestro análisis de CVE-2026-7626.

Preguntas Frecuentes

¿Qué es CVE-2026-7626 y cómo me afecta?

CVE-2026-7626 es una vulnerabilidad de exposición de información en el plugin Slek Gateway for WooCommerce versión 1.0 que coloca las credenciales API del comerciante en el HTML visible del checkout. Te afecta directamente si tenés ese plugin activo en tu tienda: cualquier persona que haga una orden puede extraer tus claves de API sin privilegios previos. Revisá nuestro análisis sobre CVE similares identificados recientemente.

¿Mi tienda WooCommerce está vulnerable a CVE-2026-7626?

Si tenés instalada y activa la versión 1.0 de Slek Gateway for WooCommerce, sí. Podés verificarlo en Plugins > Plugins instalados. Si el número de versión dice 1.0, la tienda está afectada desde el momento de instalación, independientemente de si procesaste órdenes reales o no.

¿Cómo proteger mis credenciales de Slek Gateway?

Los pasos inmediatos son: desactivar el plugin, regenerar la slek_key y slek_secret desde el panel de Slek, y auditar los logs de actividad de tu cuenta de Slek buscando usos no autorizados. Las credenciales que estuvieron expuestas hay que considerarlas comprometidas y reemplazarlas sin excepción.

¿Cómo verificar si mis credenciales de API fueron expuestas?

Revisá los logs de acceso de tu servidor web (Nginx o Apache) buscando las URLs de callback IPN de Slek — si contienen el parámetro slek_secret como parte de la query string, esas claves quedaron registradas en texto plano en tus logs. También revisá el historial de actividad en tu cuenta de Slek para detectar operaciones que no reconocés.

¿Cuál es el riesgo de tener Slek Gateway 1.0 activo?

El riesgo concreto es que cualquier persona que coloque una orden en tu tienda puede extraer las credenciales completas de tu pasarela de pago mirando el código fuente del checkout. Con esas credenciales, dependiendo de los permisos que otorgue la API de Slek, un atacante podría acceder a información de transacciones o interactuar con la API como si fuera el comerciante legítimo.

Conclusión

CVE-2026-7626 es un recordatorio de algo que pasa más seguido de lo que parece en el ecosistema de plugins de WordPress: código de pago que maneja credenciales sensibles sin las precauciones básicas. Poner una slek_secret como parámetro GET en una URL o como campo de un formulario HTML no es un bug sutil — es un error de diseño que cualquier revisión de seguridad debería haber detectado antes de la publicación.

Si usás Slek Gateway 1.0, la prioridad es desactivarlo y regenerar credenciales hoy. Si no usás este plugin pero sí tenés otros de pasarelas de pago menos conocidas, vale la pena dedicar 10 minutos a inspeccionar el checkout con las DevTools abiertas. A veces el mayor problema de seguridad de tu tienda está a una tecla F12 de distancia.

Fuentes

- INCIBE-CERT — Alerta CVE-2026-7626, reporte oficial de la vulnerabilidad

- Repositorio WordPress.org — Código fuente de Slek Gateway 1.0, línea 267

- Repositorio WordPress.org — Código fuente de Slek Gateway 1.0, línea 307

- Wordfence Threat Intelligence — Base de datos de vulnerabilidades WordPress

- WPScan — Historial de vulnerabilidades en plugins de WooCommerce