CVE-2026-7464 es una vulnerabilidad de tipo Cross-Site Scripting reflejado (Reflected XSS) en el plugin WP Google Maps Integration para WordPress, que afecta a todas las versiones hasta la 1.2 inclusive. El vector de ataque es el parámetro page en el panel de administración, y cualquier atacante sin autenticación puede explotarlo si logra que un administrador haga clic en una URL manipulada.

En 30 segundos

- Plugin afectado: WP Google Maps Integration, versiones hasta 1.2 (inclusive)

- Tipo: Reflected XSS vía parámetro

page— sin autenticación requerida del atacante - CVSS 3.1: AV:N/AC:L/PR:N/UI:R/S:C — impacto en confidencialidad e integridad

- El ataque necesita que el administrador del sitio haga clic en un enlace malicioso

- Solución: actualizar a una versión posterior a 1.2 o desinstalar el plugin si no lo usás

Wordfence es un plugin de seguridad para WordPress desarrollado por Wordfence Inc., que proporciona protección contra malware, ataques de fuerza bruta, firewall y monitoreo de vulnerabilidades. Ofrece tanto una versión gratuita como premium con características de detección y respuesta ante amenazas.

CVE-2026-7464: Vulnerabilidad XSS en WP Google Maps Integration

CVE-2026-7464 WordPress es un identificador de vulnerabilidad asignado a un fallo de Cross-Site Scripting reflejado presente en el plugin WP Google Maps Integration. Según el reporte de INCIBE-CERT, el problema está en la falta de sanitización de entrada y escape de salida del parámetro page en el área de administración del plugin.

El vector CVSS 3.1 es AV:N/AC:L/PR:N/UI:R/S:C/C:L/I:L/A:N, lo que se traduce en: acceso de red, complejidad baja, sin privilegios requeridos del atacante, pero con interacción necesaria del usuario afectado (el administrador). El alcance cambia (S:C), lo que sube el puntaje.

Tres archivos del plugin exponen el problema según el código fuente en el repositorio oficial de WordPress:

admin/partials/category/category-table-display.phplínea 48admin/partials/map/map-table-display.phplínea 42admin/partials/marker/marker-table-display.phplínea 46

Tres archivos distintos con el mismo problema. Eso no es descuido puntual, es un patrón.

¿Qué es Cross-Site Scripting reflejado y por qué importa acá?

Hay dos sabores principales de XSS: el almacenado y el reflejado. El almacenado persiste en la base de datos del sitio y afecta a cualquiera que cargue la página infectada. El reflejado, como este CVE, viaja en la URL y se «refleja» en la respuesta del servidor sin guardarse. Esto se conecta con lo que analizamos en qué WAF es más efectivo.

Ponele que un atacante construye una URL que apunta al panel de WP Google Maps Integration de tu sitio, con un script JavaScript metido en el parámetro page. Si esa URL llega a tus manos (por email, por un DM, por un link en un formulario de contacto) y la abrís desde tu sesión de administrador, el script se ejecuta en tu navegador con tus permisos de admin. Podría robar cookies de sesión, crear un usuario administrador nuevo, o instalar un plugin malicioso.

¿Parece poco probable que un admin haga clic en un link raro? Los ataques de phishing dirigidos a administradores de WordPress son exactamente eso: ingeniería social enfocada. «Hay un error en tu mapa de contacto, hacé clic acá para verlo» es suficiente pretexto.

¿Quién está en riesgo con esta vulnerabilidad?

Todo sitio WordPress con el plugin WP Google Maps Integration instalado en versión 1.2 o anterior. No importa si el mapa está activo en el frontend o no — el vector de ataque pasa por el panel de administración.

Los sitios con mayor exposición son los que tienen múltiples usuarios con rol de administrador o editor, porque amplían la superficie de ataque: más personas que podrían recibir el link malicioso. Si usás este plugin en un sitio de e-commerce con datos de clientes, el impacto potencial sube.

Eso sí: si el atacante no sabe qué plugins tenés instalados, la posibilidad de armar un ataque dirigido baja. Ojo, WPScan y otras herramientas de reconocimiento de plugins hacen esa tarea bastante fácil para quien quiera hacerla. Relacionado: vulnerabilidades detectadas hasta abril de 2026.

Cómo atacantes explotan CVE-2026-7464

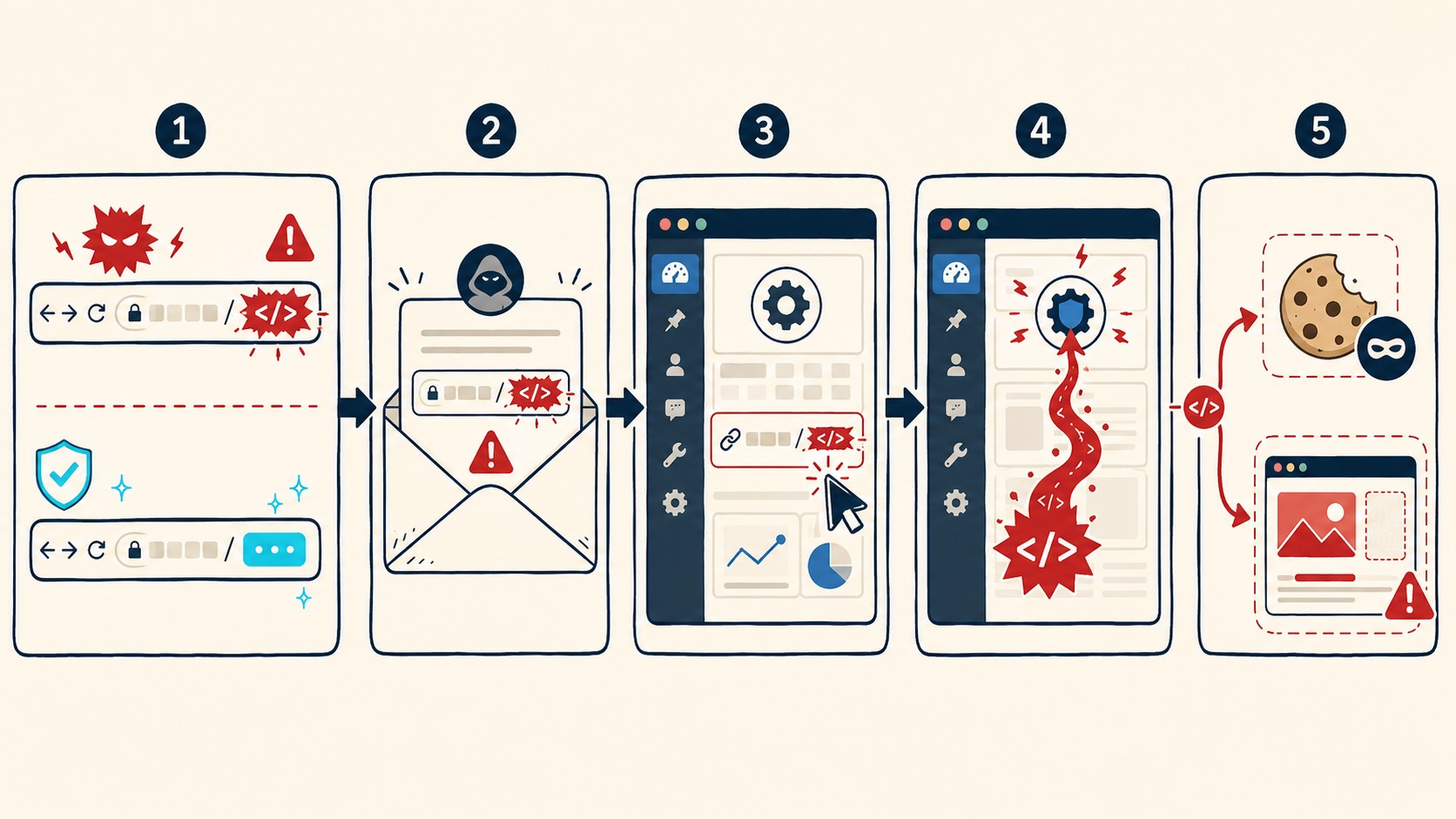

El flujo de ataque es directo:

- Paso 1: El atacante construye una URL hacia la sección de administración de WP Google Maps Integration, con un payload JavaScript en el parámetro

page. Algo del estilo?page=wp-google-maps-integration&...<script>código malicioso</script> - Paso 2: La URL se envía al administrador del sitio disfrazada de algo legítimo: un email de soporte falso, una notificación de error, un mensaje en redes.

- Paso 3: El administrador, que ya tiene sesión activa en WordPress, hace clic en el link.

- Paso 4: El servidor devuelve la URL sin sanitizar el parámetro, el script se ejecuta en el navegador del admin con permisos completos.

El resultado puede ser robo de sesión, creación de cuentas admin, redirección del sitio, o instalación de código malicioso. El atacante no necesita credenciales propias — las toma prestadas de quien ya las tiene.

Pasos para proteger tu sitio WordPress

La acción más directa: verificar si tenés el plugin instalado y en qué versión. Desde el panel de WordPress, Plugins > Plugins instalados, buscá «WP Google Maps Integration» y chequeá el número de versión.

Si está en versión 1.2 o anterior:

- Actualizar si hay versión posterior disponible con el parche. Revisá el changelog antes de actualizar para confirmar que el fix de seguridad está incluido.

- Desactivar y desinstalar si no lo usás activamente. Un plugin inactivo sigue siendo un vector de ataque si está instalado.

- Monitorear con Wordfence: el firewall de Wordfence incluye detección de ataques XSS y puede bloquear intentos de explotación a nivel de reglas.

- Revisar logs de acceso en busca de URLs con parámetros

pageque contengan caracteres de scripting (<,script,alert).

Si usás donweb.com como proveedor de hosting, algunos planes incluyen herramientas de seguridad a nivel servidor que pueden complementar la protección a nivel plugin.

Alternativas seguras a WP Google Maps Integration

Si este CVE te terminó de convencer de buscar alternativas, hay opciones mantenidas activamente. Acá va una comparativa con los datos que importan:

| Plugin | Instalaciones activas | Última actualización | Precio | Mantenimiento |

|---|---|---|---|---|

| MapPress Maps for WordPress | +70.000 | 2026 | Gratis / Pro desde USD 49/año | Activo |

| Leaflet Map | +20.000 | 2025 | Gratuito | Activo |

| Interactive World Maps | +10.000 | 2025 | Gratis / Pro desde USD 39 | Activo |

| WP Google Maps (plugin distinto) | +400.000 | 2026 | Gratis / Pro desde USD 39,99 | Activo |

| WP Google Maps Integration (afectado) | Desconocido | Versión 1.2 | Gratuito | Sin actualización conocida |

MapPress y WP Google Maps (el popular, no el afectado) son las opciones más probadas. Leaflet Map es buena elección si querés evitar depender de la API de Google Maps por razones de privacidad o costo.

Buenas prácticas para evitar vulnerabilidades de plugins en WordPress

Más allá de este CVE puntual, hay un patrón que se repite: plugins con poca actividad de mantenimiento acumulan deuda de seguridad. La regla práctica es que si un plugin no tuvo actualización en 12 meses y tiene acceso a áreas de admin, es un candidato para auditar o reemplazar. Tema relacionado: prevenir ataques DDoS efectivamente.

Algunas prácticas concretas que reducen la exposición:

- Actualizaciones automáticas activadas para plugins de seguridad (Wordfence, iThemes Security). Para el resto, actualizaciones manuales con revisión del changelog.

- Inventario de plugins: desactivar y borrar todo lo que no uses. No «desactivar nomás» — borrar. Los archivos instalados son suficientes para algunos vectores de ataque.

- Scanner periódico: WPScan o el escáner de vulnerabilidades de Wordfence para detectar plugins con CVEs conocidos. Patchstack también tiene una base de datos actualizada.

- Principio de mínimo privilegio: no dar rol de administrador a usuarios que no lo necesitan. Editor o Autor alcanza para la mayoría de los colaboradores.

- Backups antes de actualizar: WPVivid o cualquier solución que te deje revertir si una actualización rompe algo.

Ninguna de estas cosas es compleja de implementar. El problema es que la mayoría de los sitios no las tienen configuradas hasta que algo sale mal (spoiler: para entonces ya es tarde).

Errores comunes al gestionar esta vulnerabilidad

Error 1: Desactivar el plugin en vez de desinstalarlo. Un plugin desactivado sigue teniendo sus archivos en el servidor. Algunos vectores de ataque no requieren que el plugin esté activo. Si no lo usás, borralo del todo.

Error 2: Asumir que el XSS reflejado es «menos grave» que el almacenado. La diferencia técnica existe, pero en la práctica los ataques dirigidos a administradores de WordPress usan phishing específico. Si el atacante sabe que usás este plugin (y lo puede saber con herramientas de reconocimiento automatizadas), el «necesita que el admin haga clic» no es una barrera alta.

Error 3: Actualizar sin verificar que la nueva versión incluye el parche. Un plugin puede sacar una actualización de funcionalidades sin parchear el fallo de seguridad. Revisá siempre el changelog antes de actualizar. Si el changelog no menciona el CVE explícitamente, asumí que el fix puede no estar.

Si te interesa el tema, tenemos más detalles en CVE-2026-7464.

Si querés profundizar en esto, tenemos un artículo sobre CVE-2026-7464.

Esto se conecta con CVE-2026-7464, donde cubrimos otro XSS crítico en plugins populares.

Preguntas Frecuentes

¿Qué es la vulnerabilidad CVE-2026-7464?

CVE-2026-7464 es un fallo de Cross-Site Scripting reflejado en el plugin WP Google Maps Integration para WordPress, presente en todas las versiones hasta 1.2. La vulnerabilidad permite a un atacante sin autenticación inyectar scripts maliciosos mediante el parámetro page, que se ejecutan en el navegador de un administrador si este hace clic en una URL manipulada. Para más detalles técnicos, mirá otro CVE crítico en WooCommerce.

¿Mi sitio WordPress está afectado por CVE-2026-7464?

Estás afectado si tenés instalado el plugin WP Google Maps Integration en versión 1.2 o anterior. Podés verificarlo desde Plugins > Plugins instalados en tu panel de WordPress. Si el plugin no está instalado, no hay exposición a este CVE específico.

¿Cómo protejo mi WordPress de este ataque XSS?

Actualizá el plugin a una versión posterior a 1.2 que incluya el fix, o desinstalalo si no lo usás. Activar el firewall de Wordfence agrega una capa de protección contra intentos de explotación de XSS. También ayuda no tener múltiples cuentas con rol de administrador innecesariamente.

¿Qué plugin de mapas puedo usar en lugar de WP Google Maps Integration?

MapPress Maps for WordPress (+70.000 instalaciones activas) y el plugin WP Google Maps (distinto del afectado, +400.000 instalaciones) son las alternativas más usadas y mantenidas. Si preferís no depender de Google Maps, Leaflet Map es una opción gratuita basada en OpenStreetMap con mantenimiento activo.

¿Cuál es la diferencia entre XSS reflejado y almacenado?

El XSS almacenado persiste en la base de datos del sitio y afecta a cualquier visitante que cargue la página infectada. El XSS reflejado, como CVE-2026-7464, viaja en la URL y solo se ejecuta cuando alguien abre ese link específico. El reflejado requiere ingeniería social para llegar al objetivo, pero el daño potencial es el mismo si el objetivo tiene permisos de administrador.

Conclusión

CVE-2026-7464 es un recordatorio de algo que se repite bastante en el ecosistema de plugins de WordPress: plugins con poco tráfico y mantenimiento escaso acumulan problemas que nadie reporta hasta que alguien los encuentra. El fallo es conceptualmente simple (falta de sanitización en tres archivos del panel de admin), y el exploit también lo es.

Si tenés WP Google Maps Integration instalado, la acción es inmediata: actualizar o desinstalar. Si no lo tenés, es buen momento para hacer un inventario de plugins con poca actividad de mantenimiento en tus sitios. Esos son los que suelen aparecer en los próximos CVEs.

Fuentes

- INCIBE-CERT — Alerta CVE-2026-7464: detalle técnico y vectores CVSS

- Wordfence Threat Intelligence — Base de datos de vulnerabilidades WordPress

- WPScan — Historial de vulnerabilidades WP Google Maps

- Patchstack Database — CVEs en plugins WordPress

- WordPress Plugin Repository — Código fuente WP Google Maps Integration