El 13 de mayo de 2026, Wordfence publicó la vulnerabilidad CVE-2026-7619 en el plugin Charitable para WordPress: una inyección SQL genérica en el parámetro s que afecta a todas las versiones hasta la 1.8.10.4, con una puntuación CVSS de 6.5 sobre 10. Cualquier atacante autenticado con acceso al área de gestión de donaciones puede extraer información sensible de la base de datos.

En 30 segundos

- La vulnerabilidad CVE-2026-7619 en el plugin Charitable de WordPress es una SQL Injection publicada el 13/05/2026 con CVSS 6.5.

- Afecta todas las versiones hasta 1.8.10.4 inclusive. La versión segura es la 1.8.10.5.

- Requiere autenticación: el atacante necesita el permiso

edit_others_donationsen el área de administración de donaciones. - El riesgo principal es la extracción de datos de donantes (nombres, emails, direcciones, montos) desde la base de datos.

- Solución: actualizá a Charitable 1.8.10.5 desde el dashboard de WordPress ahora mismo.

Wordfence es un plugin de seguridad para WordPress que proporciona protección contra ataques, malware y vulnerabilidades mediante un firewall de aplicación web y análisis de integridad. Lo desarrolla Wordfence Inc.

¿Qué es CVE-2026-7619?

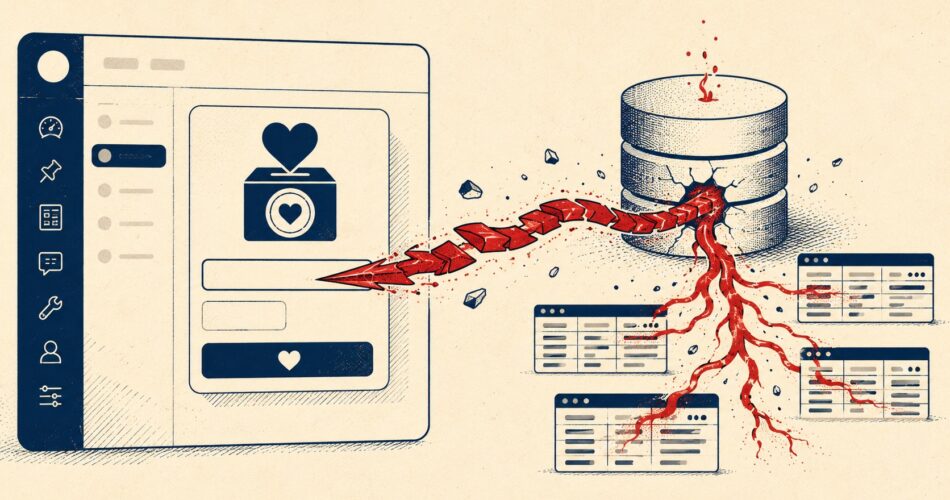

CVE-2026-7619 es una vulnerabilidad de tipo SQL Injection en el plugin Charitable – Donation Plugin for WordPress, reportada y publicada el 13 de mayo de 2026 por Wordfence con asistencia del registro INCIBE-CERT. El fallo está en el archivo charitable-donation-list-table.php, específicamente en la línea 837, donde el parámetro s (búsqueda) no recibe el escapado correcto antes de usarse en una consulta SQL existente.

Charitable es uno de los plugins de donaciones más usados en WordPress, con más de 10.000 sitios activos según Wordfence. Eso no es un número chico.

Detalles técnicos de la vulnerabilidad

El vector CVSS es AV:N/AC:L/PR:L/UI:N/S:U/C:H/I:N/A:N. Traducido a humano:

- AV:N (Acceso por red): el ataque se ejecuta de forma remota, sin acceso físico.

- AC:L (Complejidad baja): no hace falta ninguna condición especial ni timing preciso.

- PR:L (Privilegios bajos): alcanza con tener un usuario autenticado con permisos reducidos.

- C:H (Impacto en confidencialidad alto): se puede leer información sensible de la base de datos.

- I:N / A:N: no hay impacto directo sobre integridad ni disponibilidad.

El problema concreto: el parámetro s que se usa en la tabla de donaciones del área de administración permite que un atacante inyecte queries SQL adicionales a las consultas ya existentes. Ponele que alguien con acceso al panel manda algo como ' UNION SELECT user_login, user_pass FROM wp_users-- como término de búsqueda. Sin el escapado correcto, eso viaja directo a la base de datos.

¿Alguien verificó si hay exploits públicos circulando? Hasta la fecha de publicación, WPScan no registra exploits activos, pero el vector es conocido y la técnica es estándar.

¿Qué versiones del plugin Charitable están afectadas?

Todas las versiones de Charitable hasta la 1.8.10.4 son vulnerables. La versión parcheada es la 1.8.10.5, disponible desde el 13 de mayo de 2026. Te puede servir nuestra cobertura de comparar soluciones WAF de seguridad.

| Versión | Estado | Acción recomendada |

|---|---|---|

| Hasta 1.8.10.4 | Vulnerable | Actualizar de inmediato |

| 1.8.10.5 | Segura | Sin acción necesaria |

| Versiones anteriores a 1.8.x | Vulnerable (sin soporte) | Actualizar y revisar configuración |

Si tenés más de un sitio con Charitable instalado, revisalos todos. El plugin suele estar en instalaciones de ONGs, organizaciones religiosas, campañas de crowdfunding y cualquier sitio que acepte donaciones.

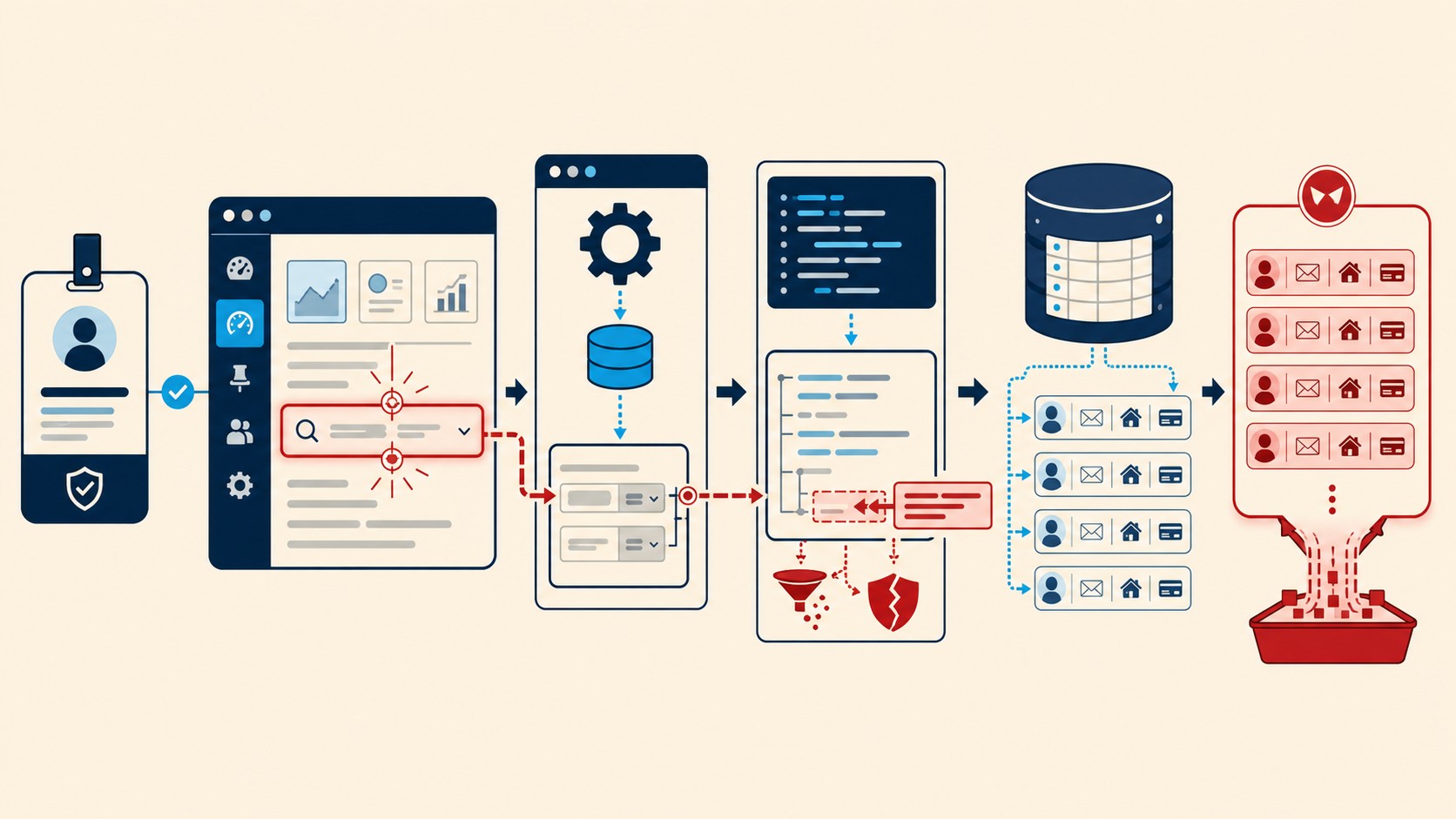

Requisitos para explotar la vulnerabilidad

Acá viene lo que separa este CVE de uno realmente crítico: el atacante necesita estar autenticado y tener el permiso edit_others_donations en el área de administración de donaciones de Charitable.

No es un ataque sin autenticación, lo cual baja la urgencia un escalón. Eso sí: ese permiso lo pueden tener voluntarios, coordinadores de campañas, o cualquier persona a la que le hayas dado acceso al panel de donaciones sin ser administrador completo del sitio. Si tu instalación tiene varios usuarios con roles personalizados, ese escenario aplica.

El punto es que en organizaciones sin fines de lucro o sitios con equipos de moderación, ese tipo de usuario existe con cierta frecuencia. No lo descartés tan rápido. Ya lo cubrimos antes en herramientas de detección de malware.

Riesgos concretos: qué datos están en juego

El impacto CVSS marca confidencialidad alta. ¿Qué significa en la práctica? Con una explotación exitosa, alguien podría extraer:

- Datos de donantes: nombres completos, correos electrónicos, direcciones físicas.

- Historial de donaciones: montos, fechas, métodos de pago registrados.

- Usuarios de WordPress: si la query se extiende a las tablas del core, datos de login y hashes de contraseñas.

- Tokens o claves guardadas en metadatos de la base de datos.

Para una ONG o campaña benéfica, una filtración de datos de donantes es un problema legal y reputacional serio, especialmente si operan bajo normativas de privacidad como GDPR o la Ley 25.326 en Argentina. Bitninja lo marca como alerta crítica precisamente por esto: la naturaleza sensible de los datos que maneja Charitable.

Cómo verificar si tu sitio está en riesgo

Tres pasos, sin vueltas:

- Revisá la versión instalada: andá a Escritorio > Plugins > Plugins instalados, buscá Charitable y fijate qué versión dice. Si es 1.8.10.4 o anterior, estás expuesto.

- Revisá los usuarios con acceso a donaciones: en la configuración de Charitable, verificá qué roles tienen el permiso

edit_others_donations. Cualquier usuario con ese permiso es un vector potencial. - Escaneá con Wordfence: si tenés Wordfence instalado, hacé un escaneo completo. La base de firmas actualizada del 13/05/2026 detecta la vulnerabilidad.

Cómo actualizar Charitable paso a paso

La forma más directa: desde WordPress, andá a Escritorio > Actualizaciones. Si Charitable 1.8.10.5 está disponible, va a aparecer ahí. Tildalo y hacé clic en «Actualizar plugins».

Antes de actualizar, hacé un backup. Sí, lo sabés, sí, igual no siempre se hace (spoiler: cuando falla algo, el backup era lo único que podía salvarte). Si usás WPVivid, Jetpack Backup o cualquier plugin de respaldo, tirá un snapshot antes de tocar el plugin.

Si la actualización automática falla por permisos de servidor, la alternativa es manual: Esto se conecta con lo que analizamos en otras vulnerabilidades críticas recientes.

- Descargá Charitable 1.8.10.5 desde el repositorio oficial de WordPress.

- Conectate por SFTP al servidor.

- Reemplazá la carpeta

wp-content/plugins/charitable/con la versión nueva. - Verificá que el plugin sigue activo y funcionando en el panel.

Si tu WordPress está hosteado en donweb.com, el acceso SFTP está disponible desde el panel de control. Nada especial que configurar.

Medidas de seguridad adicionales

Actualizar el plugin es obligatorio, pero hay pasos adicionales que tienen sentido si manejás donaciones en producción:

- Auditá los permisos de usuario: revisá quién tiene

edit_others_donationsy eliminá ese permiso a cuentas que no lo necesiten activamente. Los permisos huérfanos son un vector clásico. - Activá la autenticación de dos factores: para cualquier usuario con acceso al área de donaciones. Wordfence tiene esta función integrada sin costo adicional.

- Revisá los logs de acceso: si la vulnerabilidad estuvo presente en tu sitio por días o semanas, vale la pena revisar los registros de actividad en busca de queries inusuales. Plugins como WP Activity Log o el propio historial de Wordfence ayudan en esto.

- Habilitá un WAF: un firewall de aplicaciones web (Wordfence Premium o similar) bloquea intentos de inyección SQL antes de que lleguen al core de WordPress.

La seguridad de un sitio de donaciones no termina con el parche. Es un proceso.

Errores comunes al manejar este tipo de vulnerabilidades

Error 1: esperar a que el hosting lo actualice automáticamente. Algunos planes de hosting gestionado aplican actualizaciones automáticas de plugins, pero muchos no. No podés asumir que alguien más lo hizo. Verificá vos mismo.

Error 2: pensar que «requiere autenticación» significa «es inofensivo». Un atacante que ya tiene acceso a una cuenta con permisos de donaciones (por robo de credenciales, por ejemplo) puede explotar esto sin que nadie lo note. El requisito de autenticación reduce la superficie de ataque, no la elimina.

Error 3: no revisar si hay versiones legacy del plugin en instalaciones secundarias. Si tenés un staging o un entorno de pruebas con Charitable instalado, también tiene que actualizarse. Los ataques no distinguen entre producción y staging si la URL es accesible. Complementá con protegerse contra ataques DDoS.

Esta vulnerabilidad se relaciona directamente con lo que cubrimos en nuestro análisis del CVE-2026-7619.

Preguntas Frecuentes

¿Qué es CVE-2026-7619 y cómo afecta a mi sitio WordPress?

CVE-2026-7619 es una vulnerabilidad de inyección SQL en el plugin Charitable para WordPress, publicada el 13 de mayo de 2026. Permite que un atacante autenticado con permisos de gestión de donaciones inyecte queries SQL adicionales para extraer datos sensibles de la base de datos. Afecta cualquier sitio con Charitable instalado en versión 1.8.10.4 o anterior.

¿Cuál es la versión segura del plugin Charitable?

La versión 1.8.10.5 corrige la vulnerabilidad. El parche estuvo disponible el mismo día de la publicación del CVE, el 13 de mayo de 2026. Si tu instalación muestra cualquier versión hasta 1.8.10.4, actualizá de inmediato desde el panel de WordPress.

¿Qué datos pueden robar con esta vulnerabilidad SQL Injection?

Un atacante exitoso puede extraer datos de donantes (nombres, correos, direcciones, montos donados) y potencialmente acceder a otras tablas de la base de datos de WordPress, incluyendo datos de usuarios con hashes de contraseñas. El impacto en confidencialidad es alto según el vector CVSS oficial.

¿Necesito hacer algo especial después de actualizar Charitable?

La actualización a 1.8.10.5 cierra el vector de ataque. Después de actualizar, conviene auditar quién tiene el permiso edit_others_donations, revisar los logs de actividad de las últimas semanas y, si sospechás que hubo acceso no autorizado, cambiar las credenciales de los usuarios con ese permiso. No hay cambios de configuración requeridos por el parche en sí.

¿Cómo sé si alguien ya explotó esta vulnerabilidad en mi sitio?

Revisá los logs de acceso de tu servidor en busca de requests al área de administración de Charitable con parámetros s inusuales, como comillas simples o keywords de SQL. Wordfence registra intentos de inyección en su historial de amenazas. Si encontrás actividad sospechosa previa al 13 de mayo, considerá hacer un análisis forense del contenido de las tablas de donantes.

Conclusión

CVE-2026-7619 no es el CVE más catastrófico del año (sin autenticación sería otra historia), pero para sitios que manejan datos de donantes reales, el riesgo es concreto. La vulnerabilidad Charitable plugin WordPress expone información personal de personas que confiaron sus datos a una causa. Eso tiene peso legal y reputacional.

El parche existe, es gratuito y está disponible desde el mismo día de la publicación. No hay excusa para no actualizar. Actualizá, auditá los permisos, y si usás un entorno staging o multisite, revisalos también.