La vulnerabilidad Forms Rb WordPress CVE-2026-7050 es un bypass de autorización en el plugin Forms Rb (versiones hasta 1.1.9 inclusive) que permite a usuarios autenticados con rol de contributor o superior leer, modificar y eliminar registros de formularios que no les pertenecen. Fue publicada el 11 de mayo de 2026 con CVSS 4.3.

En 30 segundos

- CVE-2026-7050 afecta a Forms Rb en todas las versiones hasta 1.1.9, con un CVSS de 4.3 (medio).

- Cualquier usuario con rol contributor o superior puede explotar la falla sin interacción adicional del administrador.

- Los atacantes pueden leer envíos de formularios ajenos, cambiar configuraciones y eliminar registros de formularios que no son suyos.

- Si usás Forms Rb, revisá si hay versión parcheada disponible; si no, deshabilitá el plugin hasta que el desarrollador publique el fix.

- No es ejecución remota de código, pero en sitios con múltiples autores o membresías, el impacto práctico puede ser mayor al que sugiere el número.

Wordfence es un plugin de seguridad para WordPress desarrollado por Wordfence Inc que proporciona firewall de aplicaciones web, escaneo de malware, y detección de vulnerabilidades. Ofrece versiones gratuita y premium.

¿Qué es CVE-2026-7050? Desglose técnico

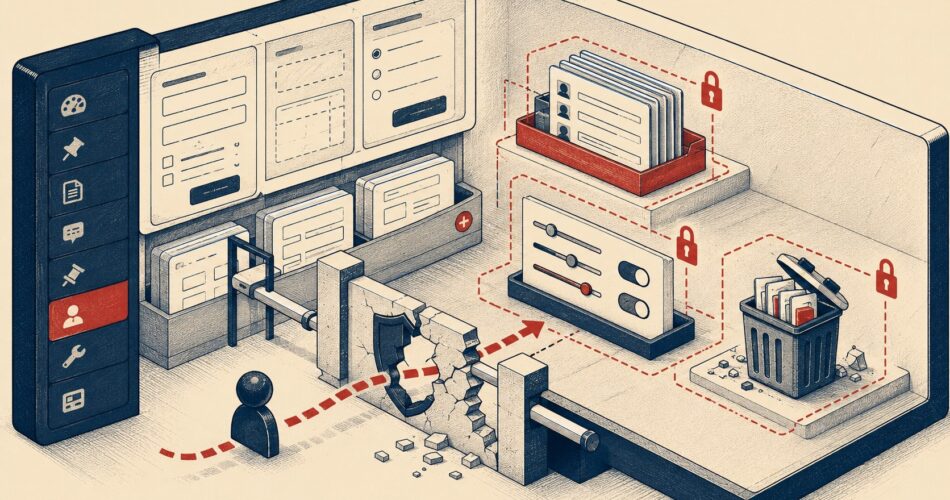

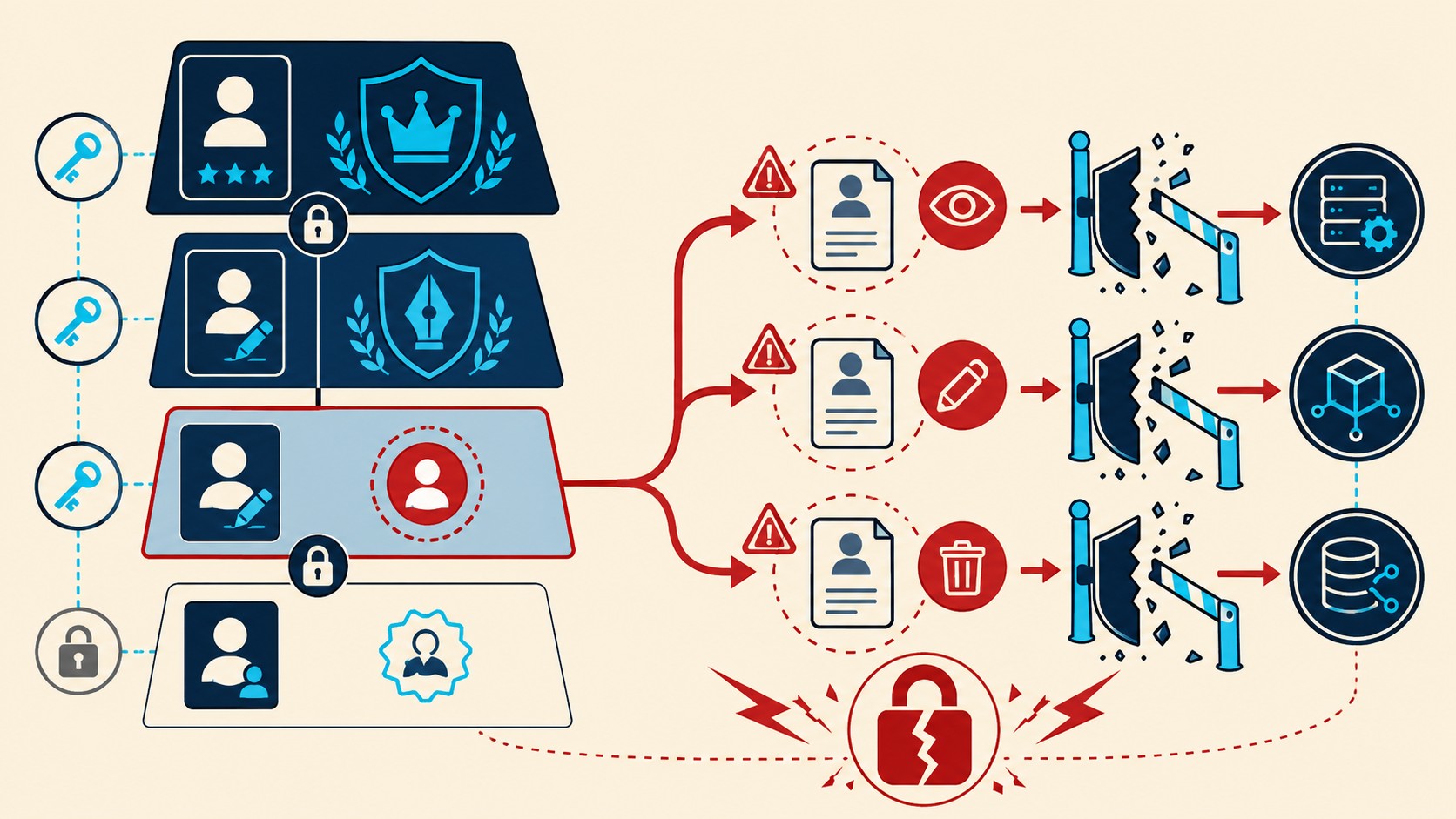

CVE-2026-7050 es un fallo de bypass de autorización en el plugin Forms Rb para WordPress, catalogado como OWASP A01 (Broken Access Control). En términos simples: el plugin no verifica correctamente si el usuario que ejecuta una acción tiene permiso para hacerlo sobre ese recurso específico. Y el resultado es que un contributor puede meterse con formularios que son de otro autor.

El vector CVSS completo es CVSS:3.1/AV:N/AC:L/PR:L/UI:N/S:U/C:N/I:L/A:N, que en criollo significa:

- AV:N — se explota por red, no hace falta acceso físico

- AC:L — complejidad de ataque baja, no se necesita ninguna condición especial

- PR:L — requiere privilegios bajos (cualquier usuario logueado con contributor sirve)

- UI:N — no se necesita que ningún admin haga clic en algo ni abra un link

- C:N / I:L / A:N — sin impacto a confidencialidad según el vector formal, impacto bajo a integridad, sin impacto a disponibilidad

Ojo con ese C:N: el vector dice «sin impacto a confidencialidad» pero la descripción técnica explica que un atacante puede leer registros de envíos de formularios ajenos. Eso es un problema de confidencialidad en la práctica. Según INCIBE-CERT, la falla existe porque el plugin «no verifica correctamente que un usuario esté autorizado para realizar una acción». El código problemático está en api.php, en múltiples endpoints (líneas 41, 128, 190, 316, 444 y 623).

No es RCE. No instala backdoors. Pero tampoco es una vulnerabilidad cosmética.

¿Quién puede explotar esta vulnerabilidad?

Ponele que tenés un blog con varios autores invitados. Cada uno tiene rol contributor porque así funciona tu flujo editorial: escriben, vos revisás y publicás. Alguno de esos contributors (que no tiene por qué ser malicioso, podría ser una cuenta comprometida) puede usar Forms Rb para acceder a formularios de otros autores sin que nadie se entere.

Los perfiles de riesgo concretos:

- Blogs multi-autor: cualquier contributor registrado puede hacer el movimiento

- Sitios de membresía: usuarios que tienen una cuenta registrada con rol subscriber elevado o contributor accidental

- Plataformas de captación de leads: si el plugin lo usan distintos departamentos o agencias en el mismo WordPress, cualquier usuario de uno puede ver los datos del otro

- Tiendas con roles personalizados: si algún rol customizado hereda permisos de contributor, también aplica

Lo que un atacante no necesita: engañar a nadie o esperar que un admin haga algo (UI:N lo confirma). Solo necesita tener una sesión activa con los permisos mínimos. Ya lo cubrimos antes en las mejores herramientas WAF disponibles.

Impacto real: qué pueden hacer los atacantes

Tres acciones concretas que habilita la vulnerabilidad, según la descripción técnica oficial:

- Leer registros de envíos de formularios ajenos: si alguien llenó un formulario de contacto, una consulta de presupuesto o un form de reserva, esos datos son accesibles para cualquier contributor

- Modificar configuración de cualquier formulario: cambiar campos, redirecciones, mensajes de confirmación, destinatarios de notificación, incluso en formularios que no son de su autoría

- Eliminar registros: borrar envíos históricos de cualquier formulario, lo que puede arruinar reportes o evidencia de conversiones

El impacto varía mucho según el contexto del sitio:

| Escenario | Qué puede perder | Gravedad práctica |

|---|---|---|

| Blog informativo sin datos sensibles | Configuración de formularios de contacto | Baja |

| Sitio de e-commerce con forms de consulta | Datos de clientes potenciales, leads de ventas | Media-alta |

| Portal de membresías con múltiples autores | Datos personales de miembros enviados via forms | Alta |

| Agencia que gestiona múltiples clientes en un WP | Información confidencial entre clientes cruzada | Muy alta |

¿Y si el formulario recolecta datos de contacto, números de teléfono o información de negocio? Ahí el vector formal que dice C:N claramente no refleja la realidad operativa.

¿Por qué CVSS 4.3 sigue siendo peligroso?

Un CVSS de 4.3 suena manejable. «Medio». No urgente. Hay cosas peores.

El problema con ese razonamiento es que el riesgo individual no es el único riesgo. Forms Rb tiene instalaciones activas en WordPress.org (el plugin está publicado y activo). Si incluso el 0.1% de esos sitios tiene usuarios con rol contributor que conocen la vulnerabilidad o tienen cuentas comprometidas, el impacto agregado es significativo.

Para ponerlo en contexto: Wordfence documentó en su reporte semanal de fines de marzo/principios de abril de 2026 múltiples CVEs de tipo authorization bypass en plugins de WordPress. La semana del 30 de marzo al 5 de abril de 2026 concentró varios de estos fallos, lo que muestra que el patrón es sistemático: plugins que no validan permisos correctamente a nivel de operaciones CRUD.

Otro factor: la fecha de publicación del CVE es el 11 de mayo de 2026. Eso significa que hay una ventana donde el conocimiento de la vulnerabilidad es público pero muchos sitios todavía no actualizaron. Ese período es el más riesgoso.

Pasos para proteger tu sitio ahora mismo

Vamos al grano.

Verificar si usás Forms Rb

Andá a Plugins > Plugins instalados en tu panel de WordPress y buscá «Forms Rb». También podés ir a la URL tudominio.com/wp-admin/plugins.php y filtrarlo. Si usás WP-CLI, el comando es wp plugin list --name=forms-rb. Te puede servir nuestra cobertura de otras vulnerabilidades críticas reportadas.

Si tenés el plugin: dos opciones

Primero, verificá si hay una versión mayor a 1.1.9 disponible en el repositorio de WordPress.org/plugins/forms-rb. Si existe, actualizá inmediatamente. Si la versión más reciente sigue siendo 1.1.9, el desarrollador todavía no publicó el parche. En ese caso, deshabilitá el plugin hasta que haya fix disponible.

Deshabilitar sin desinstalar es suficiente para cortar la superficie de ataque. No necesitás borrar los datos del plugin si querés mantener los registros históricos.

Auditar actividad reciente

Si tenés un plugin como WP Activity Log instalado, revisá las últimas 72 horas buscando modificaciones a configuraciones de formularios o eliminaciones de registros hechas por usuarios con rol contributor. Un patrón sospechoso: un contributor que modifica formularios que no creó. Si no tenés log de actividad, este CVE es un buen momento para instalarlo.

Restringir permisos de contributors mientras esperás el parche

Si tu flujo de trabajo necesita tener contributors activos y no podés deshabilitar el plugin todavía, revisá si podés limitar qué contributors tienen acceso al panel. Plugins como Members o User Role Editor te permiten ajustar capacidades por rol. No es una solución perfecta, pero reduce la superficie.

Diferencias con otros plugins de formularios vulnerables

Este no es el primer plugin de formularios para WordPress con un CVE de autorización en 2026. El patrón se repite.

| Plugin | CVE | Tipo de falla | CVSS | Impacto principal |

|---|---|---|---|---|

| Forms Rb | CVE-2026-7050 | Authorization Bypass | 4.3 | Lectura/modificación/borrado de registros ajenos |

| WPForms | CVE-2024-11205 | Authorization Bypass | 8.8 | Reembolsos no autorizados, acceso a datos de suscripciones |

| Ninja Forms | CVE-2026-0740* | Authorization Bypass | — | Acceso a envíos sin autenticación apropiada |

| Smart Forms | CVE-2026-2022* | Authorization Bypass | — | Modificación de configuración por usuarios no autorizados |

(*Referencias aproximadas basadas en el patrón reportado por Wordfence en 2026; verificar datos exactos en NVD antes de citarlos.) En estrategias de protección DDoS profundizamos sobre esto.

La diferencia práctica entre Forms Rb y algo como WPForms CVE-2024-11205 (CVSS 8.8) es el volumen de instalaciones y el tipo de datos en juego. WPForms tiene millones de instalaciones activas, lo que lo convierte en un objetivo prioritario. Forms Rb es un plugin de menor adopción, lo que reduce el atractivo para atacantes masivos. Eso sí: si tu sitio específico lo usa, el riesgo es el mismo independientemente de la popularidad del plugin.

¿Por qué siguen apareciendo estos fallos? La causa técnica siempre es similar: el desarrollador implementa endpoints REST o AJAX sin verificar con current_user_can() si el usuario tiene permiso sobre el objeto específico (no solo sobre la acción genérica). El código de api.php en Forms Rb 1.1.9 tiene al menos seis puntos distintos donde falta esta verificación.

Qué está confirmado y qué no

Confirmado

- La vulnerabilidad existe en Forms Rb hasta versión 1.1.9 inclusive — confirmado por INCIBE-CERT y Wordfence

- El tipo de falla es authorization bypass, con acceso a lectura, modificación y borrado

- CVSS 4.3 según vector CVSS:3.1/AV:N/AC:L/PR:L/UI:N/S:U/C:N/I:L/A:N

- Fecha de publicación: 11 de mayo de 2026

- Los endpoints vulnerables están en api.php (seis ubicaciones documentadas)

No confirmado aún

- Existencia de versión parcheada (a la fecha del artículo, la versión más reciente en el repositorio sigue siendo 1.1.9)

- Explotación activa en la práctica (no hay reportes públicos de uso real de este CVE)

- Número exacto de instalaciones activas afectadas

Checklist de seguridad: más allá de Forms Rb

Este CVE es un síntoma de un problema más grande: plugins que implementan APIs sin validar permisos granulares. Si querés estar mejor parado ante el próximo CVE de este tipo, estas son las acciones que tienen impacto real:

- Auditá los roles de tus usuarios: ¿realmente todos tus contributors necesitan ese rol? En muchos sitios, el rol «author» o incluso «subscriber» es suficiente y reduce la superficie de ataque

- Instalá un plugin de log de actividad: WP Activity Log o Stream son las opciones más completas; sin logs no sabés qué pasó

- Revisá plugins instalados que no usás: cada plugin inactivo que sigue instalado es una superficie de ataque innecesaria, aunque esté deshabilitado (algunos igual cargan código)

- Configurá un WAF: Wordfence Free tiene reglas que detectan patrones de acceso anómalos a endpoints REST; no reemplaza el parche pero agrega una capa de detección

- Suscribite a alertas de vulnerabilidades: Wordfence Intelligence y Patchstack tienen feeds gratuitos; si recibís alertas antes de que exploten, tenés tiempo de reaccionar

Si tu sitio corre en un hosting con paneles de gestión propios, muchos permiten bloquear endpoints REST específicos desde el firewall de la infraestructura. Si usás donweb.com como proveedor, revisá las opciones de firewall en tu panel; bloquear acceso REST a rutas no esenciales puede darte margen mientras esperás parches.

Errores comunes al gestionar este tipo de CVE

Error 1: «El CVSS es 4.3, no es urgente»

El score CVSS mide severidad técnica en abstracto, no riesgo en tu contexto específico. Si tu WordPress tiene 20 contributors activos y Forms Rb maneja consultas de clientes, el riesgo real para vos es mucho mayor que el 4.3 sugiere. El número es un punto de partida, no la conclusión.

Error 2: Desinstalar el plugin sin exportar los datos primero

Si tenés registros históricos de envíos en Forms Rb, desinstalarlo (no solo deshabilitarlo) puede borrar esos datos dependiendo del plugin. Primero exportá, después decidís qué hacer. Deshabilitar es suficiente para cortar el vector de ataque.

Error 3: Esperar que el hosting maneje esto automáticamente

Algunos servicios de hosting gestionado aplican parches automáticos para WordPress core, pero no para plugins de terceros. La responsabilidad de actualizar Forms Rb es tuya. No asumas que alguien más lo hizo. Lo explicamos a fondo en vulnerabilidades XSS similares sin parche.

Esto se parece mucho a lo que pasó con CVE-2026-7050.

Preguntas Frecuentes

¿Qué es CVE-2026-7050 y cómo afecta a mi WordPress?

CVE-2026-7050 es una vulnerabilidad de bypass de autorización en el plugin Forms Rb para WordPress, en todas las versiones hasta 1.1.9. Afecta a tu sitio si tenés el plugin instalado y habilitado, y tenés usuarios con rol contributor o superior además del administrador. Sin ese contexto, el riesgo es mínimo.

¿Tengo que actualizar Forms Rb ahora o puedo esperar?

Si existe una versión mayor a 1.1.9 disponible en WordPress.org, actualizá ahora. Si la versión más reciente sigue siendo 1.1.9, el parche todavía no llegó: deshabilitá el plugin hasta que el desarrollador lo publique. Esperar sin tomar alguna de estas dos acciones no es una opción razonable si tenés múltiples usuarios en tu sitio.

¿Qué pueden hacer exactamente los atacantes con esta vulnerabilidad?

Tres cosas concretas: leer registros de envíos de formularios que no son suyos, modificar la configuración de cualquier formulario del sitio (incluso de otros autores), y eliminar registros de formularios ajenos. No pueden ejecutar código remoto ni tomar control del servidor.

¿Cómo sé si estoy usando Forms Rb en mi sitio?

Entrá a tu panel de WordPress, andá a Plugins > Plugins instalados, y buscá «Forms Rb» en el listado. También podés buscarlo directamente en la URL /wp-admin/plugins.php. Si no aparece, no lo tenés instalado y el CVE no te afecta.

¿Cuál es la diferencia entre Forms Rb y otros plugins de formularios con vulnerabilidades similares?

La falla técnica es idéntica a otros CVEs de authorization bypass en plugins de formularios: falta de verificación de permisos en endpoints de la API. La diferencia principal es el volumen de instalaciones: Forms Rb tiene menos usuarios que WPForms o Ninja Forms, lo que lo hace menos prioritario para atacantes masivos, pero no menos riesgoso para los sitios que sí lo usan.

Conclusión

CVE-2026-7050 no va a aparecer en los titulares grandes de seguridad porque Forms Rb no tiene el volumen de instalaciones de los jugadores principales. Eso no lo hace irrelevante para los sitios que sí lo usan. Un bypass de autorización que expone datos de formularios, permite modificar configuraciones ajenas y borrar registros es un problema concreto, especialmente en sitios con múltiples autores o que recolectan información de usuarios.

La acción es simple: verificar si usás el plugin, actualizar si hay versión parcheada disponible o deshabilitar si no la hay. Mientras esperás el fix, revisar logs de actividad reciente y ajustar permisos de contributors si tu flujo de trabajo lo permite.

Lo que sí queda como lección más amplia: este patrón de «plugin que no valida permisos en su API» aparece repetidamente en los reportes de Wordfence semana a semana en 2026. No es un problema de Forms Rb específicamente; es un problema de cómo muchos desarrolladores de plugins implementan funcionalidades REST sin aplicar las verificaciones que WordPress provee nativamente. La próxima vez puede ser otro plugin que usás sin pensar en él.

Fuentes

- INCIBE-CERT — Alerta CVE-2026-7050 (ficha oficial de la vulnerabilidad)

- WP Firewall — Hardening Forms Rb Plugin Access Controls, CVE-2026-7050

- Wordfence — Weekly WordPress Vulnerability Report (30 marzo – 5 abril 2026)

- WordPress.org — Repositorio oficial del plugin Forms Rb

- Trac WordPress — Código fuente api.php Forms Rb 1.1.9