CVE-2026-4803 es una vulnerabilidad de tipo XSS almacenado en el plugin Royal Elementor Addons para WordPress, que afecta todas las versiones hasta la 1.7.1056 inclusive. Cualquier atacante sin autenticación puede inyectar scripts maliciosos en páginas del sitio, que se ejecutan automáticamente para todos los visitantes.

En 30 segundos

- Vulnerabilidad XSS almacenado en Royal Elementor Addons, versiones hasta 1.7.1056

- No requiere autenticación: cualquiera puede explotar el fallo vía AJAX

- El vector es el parámetro

statusen la acciónwpr_update_form_action_meta, con un nonce filtrado públicamente - Severidad CVSS v3.1: 7.2 HIGH (AV:N/AC:L/PR:N/UI:N/S:C/C:L/I:L/A:N)

- Solución: actualizar a la versión 1.7.1057 o superior de inmediato

Wordfence es un plugin de seguridad para WordPress que implementa un cortafuegos (WAF) y realiza monitoreo de vulnerabilidades y detección de malware. Desarrollado por Wordfence, Inc., protege sitios WordPress contra accesos no autorizados y exploits de seguridad.

CVE-2026-4803: Una vulnerabilidad crítica en Royal Elementor Addons

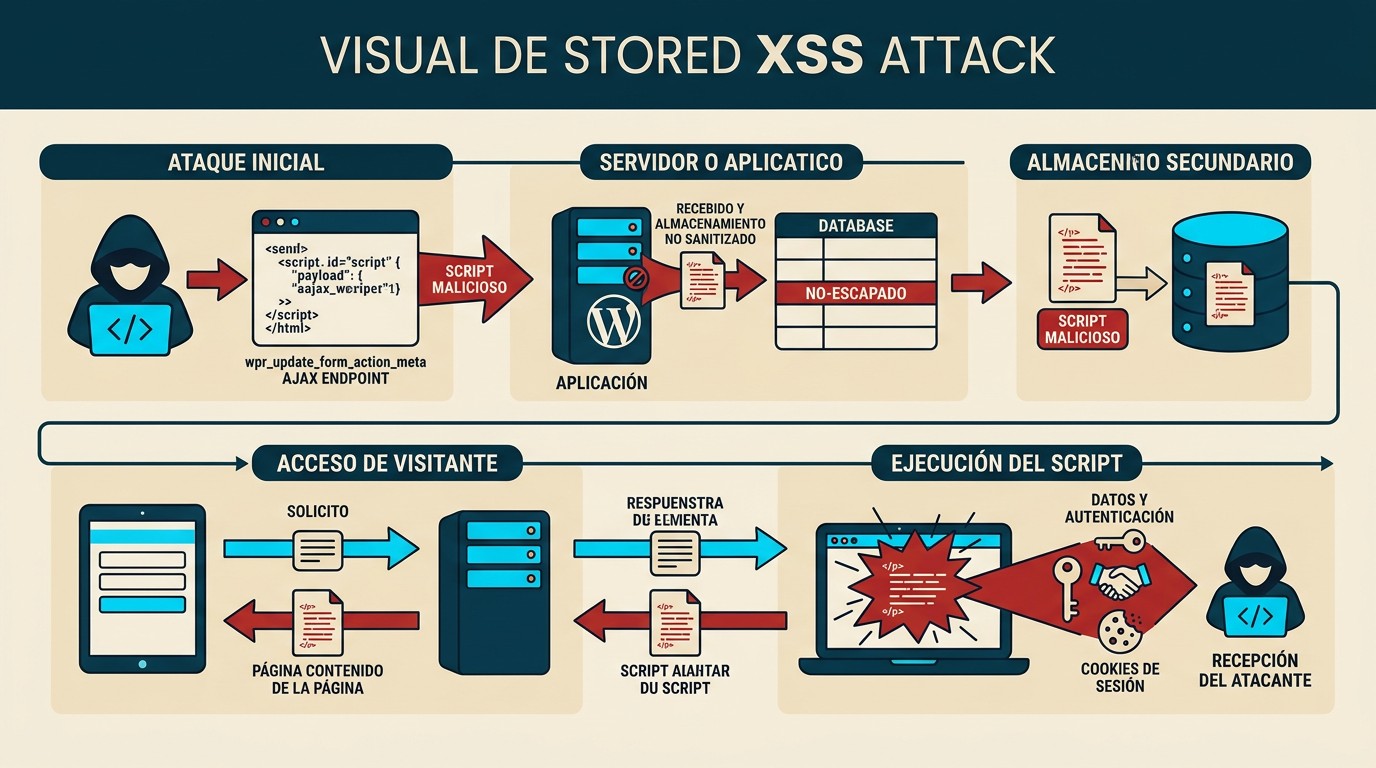

La vulnerabilidad CVE-2026-4803 en WordPress es una falla de seguridad catalogada bajo el estándar Common Vulnerabilities and Exposures (CVE) que afecta directamente al plugin Royal Elementor Addons. La vulnerabilidad es de tipo Stored XSS (Cross-Site Scripting almacenado), lo que significa que el código malicioso queda guardado en la base de datos del sitio y se ejecuta cada vez que alguien visita la página comprometida.

El vector de ataque es completamente remoto, sin necesidad de privilegios previos ni interacción del usuario objetivo. Según el reporte de INCIBE-CERT, el puntaje base CVSS v3.1 es 7.2, con vector AV:N/AC:L/PR:N/UI:N/S:C/C:L/I:L/A:N. Traducido al castellano: acceso por red, complejidad baja, sin privilegios requeridos, sin interacción del usuario, con alcance modificado. Es lo peor que podés tener en un plugin popular.

¿Qué es Royal Elementor Addons?

Royal Elementor Addons es un plugin que extiende las funcionalidades del constructor de páginas Elementor para WordPress. Agrega widgets, formularios de contacto, integraciones y bloques visuales que los constructores de sitios usan para armar páginas sin tocar código. Con cientos de miles de instalaciones activas, es exactamente el tipo de plugin que los atacantes escanean masivamente cuando aparece una vulnerabilidad así.

Detalles técnicos: Cómo funciona el exploit

El problema está en el módulo de formularios del plugin. Específicamente en la acción AJAX wpr_update_form_action_meta, que actualiza el estado de las acciones de formulario. El parámetro status que recibe esa acción no se sanitiza adecuadamente antes de guardarse en la base de datos, y tampoco tiene el escape necesario cuando se muestra en páginas.

Hasta ahí podría ser un XSS normal de bajo impacto. El problema real, el que convierte esto en una vulnerabilidad de 7.2, es que el nonce que protege esa acción AJAX fue filtrado públicamente. Un nonce en WordPress es un token temporal que se supone que verifica que la solicitud viene de alguien legítimo. Si ese token es público, la verificación no vale nada. Cualquier persona puede llamar a esa acción AJAX desde afuera, inyectar el script malicioso, y queda guardado en la base de datos.

¿Y qué pasa cuando el script se ejecuta? Exacto: roba sesiones, redirige usuarios, puede modificar contenido del sitio o inyectar malware para visitantes. Todo esto sin que el dueño del sitio vea nada raro en el panel.

El código vulnerable se puede ver en la línea 21 y la línea 73 del archivo wpr-actions-status.php en el repositorio oficial de WordPress.

¿Qué versiones están afectadas?

Todas las versiones de Royal Elementor Addons hasta la 1.7.1056 inclusive son vulnerables. La primera versión que incluye el parche es la 1.7.1057.

| Versión | Estado | Acción recomendada |

|---|---|---|

| 1.7.1056 y anteriores | Vulnerable | Actualizar de inmediato |

| 1.7.1057 y posteriores | Parcheada | Ninguna (mantener actualizado) |

Para verificar qué versión tenés instalada: panel de WordPress, menú Plugins, buscá «Royal Elementor Addons» y fijate el número de versión que aparece debajo del nombre. Si dice 1.7.1056 o cualquier número menor, estás expuesto.

Cómo verificar si tu sitio WordPress está en riesgo

Dos formas rápidas:

- Desde el panel: Ve a WordPress › Plugins › Plugins instalados. Buscá Royal Elementor Addons y revisá el número de versión en la descripción.

- Con Wordfence: Si tenés instalado Wordfence, va a marcar la vulnerabilidad automáticamente en el dashboard de seguridad.

Eso sí, no te quedés solo con el número de versión. Si el plugin ya fue actualizado pero no verificaste que no haya scripts extraños en los formularios del sitio, chequeá también el historial de ediciones recientes en la base de datos o usá un plugin de monitoreo de integridad de archivos.

Pasos para parchear la vulnerabilidad

Antes de cualquier actualización, hacé un backup completo del sitio. Siempre. Si algo sale mal en la actualización y no tenés backup, el problema se multiplica. Si tu hosting no incluye backups automáticos, WPVivid o UpdraftPlus hacen el trabajo en minutos.

Para actualizar:

- Ingresá al panel de administración de WordPress

- Ve a Panel › Actualizaciones o directamente a Plugins › Plugins instalados

- Buscá Royal Elementor Addons y hacé clic en «Actualizar ahora»

- Verificá que la versión instalada sea 1.7.1057 o superior

- Revisá que el sitio siga funcionando: formularios, widgets, páginas construidas con el plugin

Si tenés un sitio en producción con mucho tráfico y preferís actualizar con más control, podés hacer la actualización en una instancia de staging primero. Para eso necesitás un hosting que soporte entornos de prueba, como los planes gestionados de donweb.com.

XSS almacenado vs. reflejado: por qué esta vulnerabilidad es más grave

Hay dos tipos principales de XSS y no son iguales en términos de impacto.

El XSS reflejado requiere que la víctima haga clic en un link especialmente construido. El atacante necesita engañar a alguien para que visite una URL maliciosa. Es peligroso, pero tiene fricción.

El XSS almacenado (como CVE-2026-4803) no necesita que el atacante le mande nada a nadie. El script malicioso queda guardado en la base de datos del sitio. Cualquier persona que visite la página comprometida lo ejecuta automáticamente, sin saberlo. Eso incluye administradores del sitio (lo que puede derivar en toma de control total), clientes en un e-commerce, lectores de un blog.

El impacto concreto de un XSS almacenado bien explotado incluye: robo de cookies de sesión, redireccionamientos a sitios de phishing, descarga silenciosa de malware, modificación de contenido del sitio, y en el peor caso, escalada de privilegios si un administrador con sesión activa visita la página infectada.

Errores comunes al manejar vulnerabilidades de plugins

Error 1: Desactivar el plugin en vez de actualizarlo

Desactivar un plugin vulnerable no lo parchea. Los archivos siguen en el servidor y en algunos casos las tablas de base de datos con datos comprometidos también. Si el sitio ya fue explotado antes de que desactivaras el plugin, el problema persiste. La solución es actualizar o, si el plugin dejó de mantenerse, reemplazarlo.

Error 2: Asumir que el sitio no es un objetivo

Ponele que tu sitio tiene 200 visitas por día y pensás que nadie va a molestarse en atacarlo. Los ataques de XSS en plugins masivos son automatizados. Los bots escanean millones de sitios buscando versiones vulnerables. No necesitás ser un objetivo específico para que te exploten.

Error 3: No verificar si el sitio ya fue comprometido antes de parchear

Actualizar el plugin cierra la puerta, pero si alguien ya entró y dejó código malicioso en la base de datos, ese código sigue ahí. Después de actualizar, revisá los registros de actividad del sitio con un plugin como WP Activity Log y buscá modificaciones recientes en páginas o formularios que no hayas hecho vos.

Mejores prácticas para no estar siempre apagando incendios

La raíz del problema es la misma de siempre: plugins desactualizados más tiempo del necesario. Hay algunas prácticas que reducen la superficie de ataque de forma sistemática:

Si querés todos los detalles técnicos, acá dejamos nuestro análisis sobre CVE-2026-4803.

Si querés profundizar, tenemos un artículo completo sobre el CVE-2026-4803.

Esto se conecta directo con CVE-2026-4803, que analizamos en otro artículo.

- Activar las actualizaciones automáticas para plugins en WordPress (Panel › Actualizaciones › activar auto-updates)

- Usar Wordfence o un plugin de seguridad equivalente que alerte sobre vulnerabilidades conocidas antes de que las explotación llegue

- Reducir la cantidad de plugins instalados: cada plugin es un vector potencial

- Mantener PHP actualizado (PHP 8.2+ tiene mejoras de seguridad relevantes que PHP 7.x no tiene)

- Revisar periódicamente en la base de datos de amenazas de Wordfence si hay vulnerabilidades nuevas en los plugins que usás

Preguntas Frecuentes

¿Qué es CVE-2026-4803?

CVE-2026-4803 es una vulnerabilidad de tipo XSS almacenado en el plugin Royal Elementor Addons para WordPress. Permite que atacantes sin autenticación inyecten scripts maliciosos en páginas del sitio a través del parámetro status de la acción AJAX wpr_update_form_action_meta. El puntaje CVSS v3.1 es 7.2 (HIGH).

¿Cómo sé si estoy afectado por esta vulnerabilidad?

Si tenés instalado Royal Elementor Addons en versión 1.7.1056 o anterior, estás expuesto. Para verificarlo: Panel de WordPress › Plugins y revisá el número de versión del plugin. Wordfence también lo detecta automáticamente si está activo.

¿Qué versión de Royal Elementor Addons es segura?

La versión 1.7.1057 incluye el parche para CVE-2026-4803. Cualquier versión igual o superior a esa es segura respecto a esta vulnerabilidad específica. Actualizá de inmediato si estás en 1.7.1056 o anterior.

¿Cómo protejo mi sitio WordPress de este ataque?

El paso principal es actualizar Royal Elementor Addons a la versión 1.7.1057 o superior. Complementariamente, instalá Wordfence para monitoreo continuo, revisá si el sitio ya muestra signos de compromiso (páginas con scripts extraños, redireccionamientos inesperados) y asegurate de tener backups recientes.

¿Cuál es la severidad de esta vulnerabilidad?

La severidad es HIGH con un puntaje base CVSS v3.1 de 7.2. El vector completo es AV:N/AC:L/PR:N/UI:N/S:C/C:L/I:L/A:N: acceso por red, complejidad baja, sin privilegios requeridos, sin interacción del usuario. El alcance del ataque se extiende más allá del componente vulnerable, lo que eleva el puntaje.

Conclusión

CVE-2026-4803 es exactamente el tipo de vulnerabilidad que más daño hace: sin fricción para el atacante, con impacto inmediato para todos los visitantes del sitio. Un nonce filtrado públicamente elimina la única barrera que tenía la acción AJAX, y la falta de sanitización del parámetro status hace el resto.

La versión 1.7.1057 de Royal Elementor Addons cierra la vulnerabilidad. La actualización es directa y sin riesgo de incompatibilidad mayor. No hay argumento válido para dejar el plugin sin actualizar si lo tenés instalado.

Si gestionás varios sitios WordPress y este tipo de alertas te llegan siempre tarde, configurá al menos las actualizaciones de seguridad automáticas y un plugin de monitoreo de vulnerabilidades activo. El costo de enterarse tarde siempre es mayor al de mantener el sistema al día.