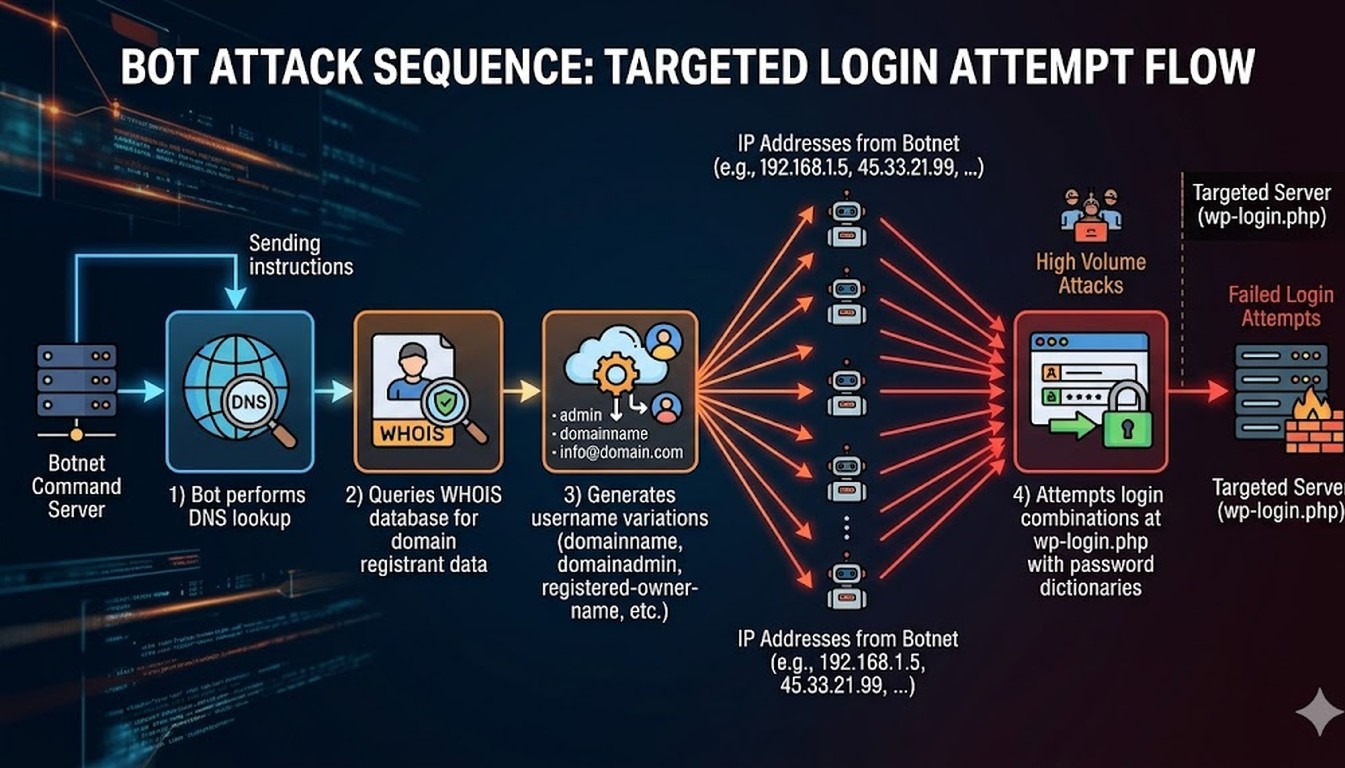

Los ataques de fuerza bruta WordPress con variaciones del nombre de dominio son ataques dirigidos donde bots consultan el registro WHOIS del sitio objetivo y generan listas de usernames basadas en esos datos para intentar acceder a /wp-login.php. No son ataques genéricos con listas de diccionario: van específicamente a tus datos.

En 30 segundos

- Bots escanean el registro WHOIS del dominio para extraer nombres de propietario, contacto técnico y variaciones del nombre del sitio

- Generan usernames como

dominio,dominio123,dominioAdmin,nombre.apellidoantes de atacar - Wordfence bloquea más de 65 millones de ataques por día a nivel global; 90.000 intentos por minuto en picos

- 600 o más intentos fallidos en 24 horas desde distintas IPs es señal de alerta en tus logs

- Activar 2FA hace el ataque inútil aunque el bot adivine el username correcto

Qué es el patrón de ataque dirigido con variaciones de dominio

Un ataque de fuerza bruta WordPress dirigido con variaciones de dominio es una técnica donde el bot no llega con una lista genérica de «admin/test/wordpress» sino que primero investiga el objetivo. Consulta los datos públicos del registro WHOIS del dominio, extrae el nombre del propietario, el contacto técnico y las variaciones del nombre del sitio, y construye una lista personalizada de usernames para intentar.

La diferencia con un ataque genérico es sustancial. Un bot genérico prueba «admin» contra millones de sitios. Este bot prueba «miblog», «miblogAdmin», «carlos.garcia», «carlos123» contra tu sitio. Es más lento, más específico, y tiene mayor probabilidad de éxito porque los administradores de WordPress suelen usar exactamente esas variaciones al crear sus cuentas (sí, en serio).

Según la documentación de Wordfence sobre ataques de fuerza bruta, este tipo de ataque dirigido representa una evolución respecto a los ataques de diccionario tradicionales, porque combina reconocimiento del objetivo con automatización masiva.

Cómo funcionan estos bots en la práctica

Ponele que tenés un sitio llamado «seguridadweb.com» y el WHOIS muestra que el registrante es «Laura Martínez». El bot construye algo así:

seguridadwebseguridadweb123seguridadwebadminlauralaura.martinezlauramartinezlmartinez

Después distribuye esos intentos entre cientos de IPs distintas para esquivar el bloqueo por IP. Cada IP hace pocos intentos, lo que complica la detección simple. El volumen global que manejan estas redes es enorme: Wordfence registra picos de 90.000 ataques por minuto y bloquea más de 65 millones de intentos diarios en su red de 4 millones de instalaciones.

La escala compensa la baja tasa de éxito. Si el 0,1% de los sitios atacados tiene un username predecible derivado del dominio y una contraseña débil, sobre millones de sitios WordPress eso se convierte en miles de accesos comprometidos.

Señales de alerta en los logs de WordPress

Esto es lo que tenés que buscar en tus logs de acceso o en el panel de Wordfence:

- Múltiples intentos fallidos de login hacia

/wp-login.phpo/xmlrpc.phpdesde IPs distintas en menos de 1 hora - Usernames intentados que son variaciones del nombre de tu dominio o del registrante WHOIS

- Intentos distribuidos: ninguna IP supera 5-10 intentos pero la suma total es grande

- Patrones nocturnos: muchos bots operan en horario UTC que puede ser madrugada argentina

El umbral de alerta concreta es 600 intentos fallidos en 24 horas cuando vengan de distintas IPs hacia el mismo endpoint. Un atacante único desde una IP fija lo detectás más rápido, pero el patrón distribuido necesita que agregues los datos para verlo.

¿Y qué pasa con /xmlrpc.php? Ahí está el riesgo: muchos administradores no saben que XML-RPC permite múltiples intentos de login en una sola request HTTP, lo que multiplica la velocidad del ataque por 100. Si no usás la API XML-RPC, bloqueala directamente.

Por qué WordPress es el objetivo principal

WordPress mueve el 43% de los sitios web del mundo. Los bots lo saben y saben que /wp-login.php siempre existe en la misma ruta, que el endpoint XML-RPC está activo por defecto en la mayoría de instalaciones, y que el username «admin» todavía existe en una porción enorme de sitios que nunca lo cambiaron.

A eso sumale que los ataques con generación automática de usernames usando ML crecieron un 45% en 2026 según datos de la industria de seguridad. Los bots ya no necesitan humanos que armen las listas: entrenan modelos con datos de brechas anteriores para predecir qué usernames son más probables en función del dominio y del país del registrante.

La economía del ataque cierra igual: el costo de lanzar millones de intentos con una botnet es bajísimo, y comprometer aunque sea el 0,1% de los objetivos tiene valor real para quienes venden accesos a sitios comprometidos o los usan para distribuir malware.

Medidas de protección específicas contra este patrón

El listado genérico de «usá contraseña fuerte y un plugin de seguridad» no alcanza acá. Este patrón específico requiere medidas específicas:

1. Activar 2FA en todas las cuentas con acceso al admin

Si el bot adivina el username correcto y hasta la contraseña (escenario de pesadilla), el segundo factor de autenticación corta el acceso igual. Es la única medida que hace el ataque completamente inútil, independientemente de lo buenas que sean las listas del bot.

2. Cambiar el username admin por algo no derivado del dominio

Si tu username actual es una variación del nombre de tu sitio o de tu nombre en el WHOIS, cambialo ahora. Según la documentación oficial de WordPress para administradores avanzados, el username «admin» sigue siendo el más atacado globalmente, pero en ataques dirigidos los derivados del dominio vienen inmediatamente después.

3. Limitar intentos de login a 5 fallos con bloqueo de 4 horas

Esta medida sola no bloquea los ataques distribuidos (porque cada IP hace pocos intentos), pero sí corta ataques concentrados y complica la tarea al atacante.

4. Bloquear usernames específicos en la configuración de Wordfence

Wordfence permite crear reglas para bloquear automáticamente cualquier IP que intente loguearse con un username inexistente. Si configurás que «seguridadweb», «laura123» y variaciones similares disparen un bloqueo inmediato, cortás el patrón antes de que acumule intentos.

5. WAF con reglas de rate limiting por comportamiento

Cloudflare en su plan gratuito ya detecta patrones de ataque distribuido. Si querés además buen hosting con protecciones a nivel infraestructura, donweb.com tiene planes con protecciones incluidas para WordPress argentino. La idea es tener capas: WAF en el borde, plugin en la aplicación.

Herramientas para detección automática de estos patrones

| Herramienta | Instalaciones activas | Detección de patrones | Bloqueo automático | Logs en tiempo real | Versión gratuita |

|---|---|---|---|---|---|

| Wordfence Security | 4 millones | Sí, incluye IA/ML | Sí | Sí | Sí (con delay en reglas) |

| WP Cerber | 200.000+ | Sí, por comportamiento | Sí | Sí | Sí (funciones limitadas) |

| iThemes Security | 1 millón+ | Parcial | Sí | No en versión gratuita | Sí (30+ funciones básicas) |

Wordfence es el estándar de facto (y con 4 millones de instalaciones, su red de inteligencia compartida tiene peso real). El inconveniente de la versión gratuita es que las nuevas reglas de firewall llegan con 30 días de retraso respecto a la versión premium. Para ataques como este, que evolucionan rápido, ese delay puede ser relevante.

WP Cerber tiene una interfaz más intuitiva para quienes quieren configurar reglas sin meterse en la complejidad de Wordfence. No es menor. Muchos administradores que instalan Wordfence nunca configuran bien las reglas avanzadas porque la interfaz los intimida (spoiler: las reglas por defecto no son suficientes contra ataques dirigidos).

Diferencia entre ataques genéricos y ataques dirigidos

Vale la pena marcar esta diferencia porque cambia qué defensa necesitás.

Un ataque genérico prueba combinaciones de diccionario masivas: «admin/password», «admin/123456», «administrator/welcome1». No sabe nada de tu sitio. Es volumen puro. Contra eso alcanza con limitar intentos de login y cambiar el username «admin».

Un ataque dirigido investiga antes de atacar. Extrae tu WHOIS, analiza el contenido visible de tu sitio para inferir nombres de autor (los posts de WordPress muestran el display name del autor, que a veces coincide con el username), y combina esa info con las contraseñas más probables del país del registro.

Eso sí: los ataques dirigidos requieren más recursos por objetivo, así que los atacantes los reservan para sitios con cierto valor percibido (e-commerce activo, sitios con tráfico visible, dominios con historia). Si tenés un blog de nicho sin transacciones, el riesgo relativo es menor, pero el patrón existe igual.

Errores comunes al intentar defenderse

Creer que un plugin de seguridad instalado = sitio protegido

Instalar Wordfence sin revisar la configuración es como poner una cerradura de seguridad y dejar la llave en la puerta. Los valores por defecto del plugin no están optimizados para ataques distribuidos. Tenés que configurar el bloqueo por país si corresponde, las reglas de rate limiting, y los alertas de intentos con usernames inexistentes.

Bloquear IPs individualmente y creer que eso resuelve el problema

Si el ataque viene de 500 IPs distintas y bloqueás las primeras 10 que detectás, el ataque continúa igual. El bloqueo por IP es útil para ataques concentrados. Para ataques distribuidos necesitás bloqueo por comportamiento: «cualquier IP que intente este username específico queda bloqueada inmediatamente».

Confundir «el usuario no existe» con «estoy a salvo»

WordPress por defecto muestra mensajes de error diferenciados al intentar loguearse: «usuario incorrecto» versus «contraseña incorrecta». Eso le confirma al bot si el username existe. Wordfence tiene una opción para mostrar el mismo mensaje de error en ambos casos, lo que elimina esa pista. Está en la configuración de login security y la mayoría no la activa.

Preguntas Frecuentes

¿Cómo sé si mi sitio está siendo atacado con este patrón?

Revisá los logs de Wordfence o de tu servidor buscando intentos de login fallidos con usernames que coincidan con el nombre de tu dominio, tu nombre personal o variaciones de ambos. Si encontrás más de 50 intentos con ese patrón en menos de 24 horas, el ataque ya está en curso. Podés también buscar en el access log del servidor entradas repetidas hacia /wp-login.php o /?action=login.

¿Por qué los bots usan datos del dominio para generar usernames?

Porque aumenta la probabilidad de éxito. Los administradores de WordPress tienden a usar variaciones de su nombre o del nombre del sitio como username, especialmente en instalaciones más antiguas. El WHOIS es información pública y gratuita. Consultarlo antes de atacar cuesta casi nada y mejora la tasa de aciertos del bot.

¿2FA protege contra estos ataques aunque el bot adivine el username y la contraseña?

Sí. Si tenés autenticación de dos factores activada, incluso si el bot logra la combinación correcta de username y contraseña, necesita el código del segundo factor para completar el login. Ese código es temporal (cambia cada 30 segundos en TOTP) y el bot no tiene acceso al dispositivo del administrador. Es la capa de defensa más efectiva contra este tipo de ataque.

¿Cambiar el username de admin en WordPress es difícil?

WordPress no permite cambiar el username directamente desde el panel de administración. El método más seguro es crear un usuario nuevo con rol Administrador, iniciar sesión con ese usuario nuevo, y eliminar el usuario «admin» (asignando sus posts al nuevo usuario). El proceso completo lleva menos de 5 minutos y no afecta el contenido publicado.

¿Sirve ocultar wp-login.php para detener estos ataques?

Sirve como capa adicional, no como solución principal. Cambiar la URL de login mediante plugins como WPS Hide Login reduce el volumen de intentos automatizados que apuntan a la ruta estándar, porque la mayoría de los bots no invierten tiempo en descubrir la URL personalizada. Dicho esto, un atacante motivado puede encontrar la URL real analizando el código fuente del sitio o los headers de respuesta. Combinalo con 2FA y limitación de intentos.

Conclusión

Este patrón de ataques de fuerza bruta WordPress con variaciones de dominio es una señal de que los ataques automatizados se están volviendo más inteligentes. Ya no alcanza con cambiar «admin» por otra cosa y poner una contraseña larga. Ahora los bots hacen reconocimiento antes de atacar, usan datos públicos del WHOIS, y distribuyen los intentos para esquivar los bloqueos simples por IP.

La defensa efectiva requiere varias capas en simultáneo: 2FA activado (es lo único que cierra el ataque aunque el bot tenga el username y la contraseña correctos), un plugin como Wordfence bien configurado con reglas específicas para usernames derivados del dominio, y monitoreo activo de logs para detectar el patrón antes de que acumule muchos intentos. Las empresas con sitios en WordPress que tienen e-commerce o datos de usuarios deberían revisar esto esta semana, no «en algún momento».