CVE-2026-6929 es una vulnerabilidad de inyección SQL blind por tiempo en el plugin JoomSport para WordPress, publicada el 13 de mayo de 2026. Afecta todas las versiones hasta la 5.7.7 inclusive, permite acceso no autenticado, y tiene una puntuación CVSS 3.1 de 7.5 (Alta) — lo suficientemente seria como para actualizar hoy mismo.

En 30 segundos

- CVE-2026-6929 es una SQL injection en el parámetro

sortfdel plugin JoomSport, confirmada el 13/05/2026 con CVSS 7.5 (Alto). - Afecta todas las versiones de JoomSport hasta la 5.7.7 inclusive. La versión segura es la 5.7.8 o posterior.

- No requiere autenticación: cualquier visitante puede explotar la falla vía URL directa.

- El atacante extrae datos sensibles de la base de datos usando la técnica time-based blind (no ve respuesta directa, deduce tiempos de respuesta del servidor).

- Solución: actualizar a JoomSport 5.7.8+, implementar WAF, y revisar logs de acceso.

Qué es CVE-2026-6929: inyección SQL blind en JoomSport WordPress

CVE-2026-6929 es la identificación oficial de una vulnerabilidad de tipo SQL Injection (neutralización incorrecta de elementos especiales en comandos SQL) presente en el plugin JoomSport para WordPress. El fallo está en el parámetro sortf, que no aplica el escape ni la sanitización adecuada sobre el input del usuario antes de incluirlo en las consultas SQL existentes.

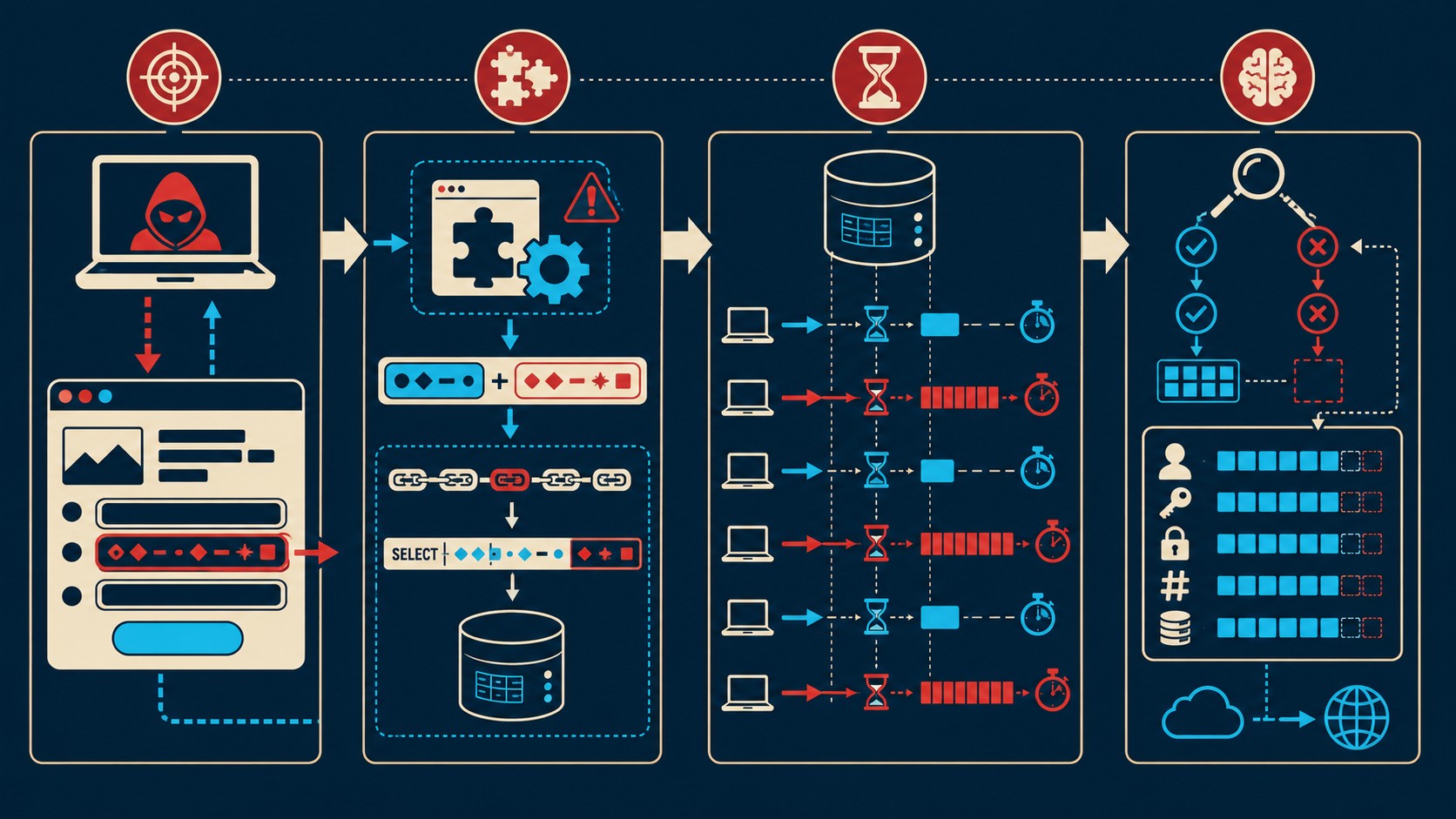

La técnica que usa el atacante es «time-based blind»: no obtiene los datos directamente en la respuesta HTTP, sino que inyecta instrucciones como SLEEP(5) y mide cuánto tarda el servidor en responder. Si tarda 5 segundos, la condición se cumplió; si responde rápido, no. Así deduce bit a bit la información de la base de datos. Lento, sí, pero automatizable.

Lo que preocupa del vector CVSS (AV:N/AC:L/PR:N/UI:N/S:U/C:H/I:N/A:N) es el combo «ningún privilegio requerido + complejidad baja + acceso por red». No hay que estar logueado, no hay que engañar a nadie para que haga click en algo, y la técnica no requiere conocimiento especializado para ejecutarse con herramientas estándar como sqlmap.

El plugin JoomSport: qué hace y por qué hay que tomarlo en serio

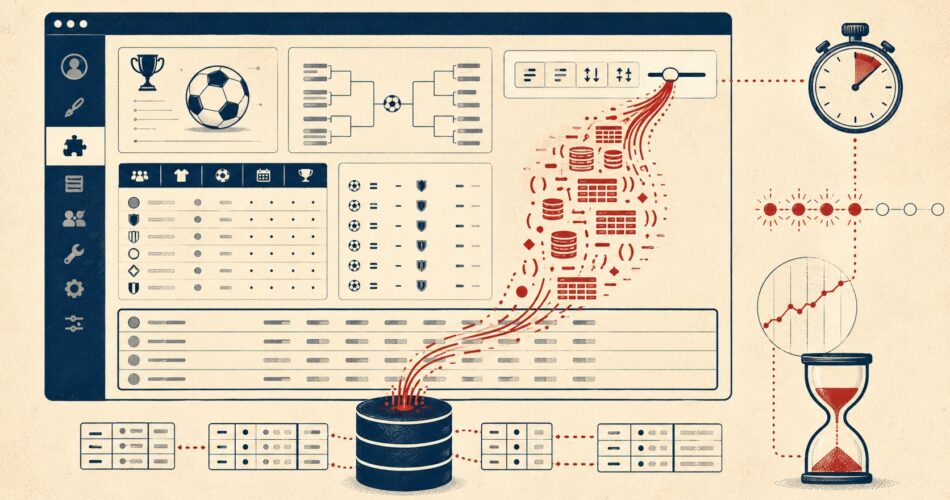

JoomSport es un plugin de gestión de ligas y competencias deportivas para WordPress. Con él podés crear y administrar tablas de posiciones, equipos, jugadores, resultados de partidos y estadísticas para deportes como fútbol, hockey, básquet y otros. Está orientado a sitios de clubes, ligas amateur, medios deportivos y comunidades de fans que quieren una solución autogestionada.

El código vulnerable se puede ver en el repositorio oficial de WordPress: el parámetro sortf aparece en la clase class-jsport-getplayers.php (línea 153) y en class-jsport-playerlist.php (línea 80), donde el valor ingresado por el usuario se incorpora a la query sin preparación suficiente.

¿Alguien realmente explota este tipo de plugins de nicho? Sí, y mucho. Los atacantes no discriminan por temática del sitio. Lo que les importa es el volumen de instalaciones y la presencia de una vulnerabilidad explotable. Un sitio de liga amateur tiene la misma base de datos WordPress con la misma tabla wp_users y las mismas credenciales hasheadas que cualquier e-commerce.

Cómo funciona el ataque técnicamente

Ponele que un atacante encuentra tu sitio con JoomSport activo. No necesita cuenta, no necesita conocer tu estructura. Solo necesita saber que el parámetro sortf existe en las URLs que genera el plugin cuando lista jugadores o resultados.

El ataque básico con time-based blind funciona así: el atacante arma una URL del tipo ?sortf=name' AND SLEEP(5)-- y la envía. Si el servidor tarda 5 segundos en responder, confirmó que la inyección funciona. A partir de ahí, usa herramientas como sqlmap para automatizar la extracción de datos: primero el nombre de la base de datos, después las tablas, después los registros. Construye la información carácter por carácter, midiendo tiempos de respuesta.

Según el análisis técnico de BitNinja, este tipo de inyección ciega por tiempo permite extraer información sensible de la base de datos sin dejar trazas obvias en la aplicación, porque el atacante nunca ve datos en la pantalla. El impacto confirmado es sobre la confidencialidad (C:H en el vector CVSS), no sobre la integridad ni la disponibilidad — lo que significa robo de datos, no modificación ni caída del servicio (al menos no directamente).

Lo que puede sacar un atacante de tu base WordPress: hashes de contraseñas, emails de usuarios, meta datos de cuentas, tokens de sesión activos si están en la BD, y cualquier dato sensible que tus plugins guarden ahí.

¿Quién está en riesgo? Versiones vulnerables de JoomSport

Todas las versiones de JoomSport hasta la 5.7.7 inclusive están afectadas. La versión que corrige el problema es la 5.7.8 o cualquier posterior.

Ojo: no importa si vos usás o no el listado de jugadores con el parámetro sortf de forma visible en tu sitio. El atacante accede a las URLs internas del plugin directamente, sin pasar por tu menú de navegación. Tener el plugin activo es condición suficiente para estar expuesto.

Si usás JoomSport en cualquier instalación WordPress y no actualizaste a 5.7.8+, el riesgo es real. No hipotético.

Cómo actualizar JoomSport a la versión 5.7.8 o posterior

El proceso estándar funciona para la mayoría de los casos:

- Antes de tocar nada: hacé un backup completo de la base de datos. Con WPVivid, un backup manual desde el panel tarda menos de 2 minutos.

- Ir a Plugins > Plugins instalados en el panel de WordPress y buscar JoomSport.

- Si hay actualización disponible, aparece el aviso debajo del nombre del plugin. Hacé click en «Actualizar ahora».

- Si no aparece actualización automática, ir al repositorio oficial de WordPress, descargar la versión más reciente, y subir el ZIP desde Plugins > Añadir nuevo > Subir plugin.

- Después de actualizar: verificar que los listados de jugadores, tablas de posiciones y resultados sigan funcionando correctamente.

Si tu sitio está hosteado en un servidor con acceso SSH (común si usás donweb.com u otro proveedor con VPS), podés hacer la actualización con WP-CLI: wp plugin update joomsport-sports-league-results-management. Más rápido y sin tocar el panel.

Medidas de protección adicional: WAF y monitoreo

Actualizar es obligatorio, pero no es la única línea de defensa. Si tenés Wordfence instalado (que es el caso en este blog, según la lista de plugins activos), el firewall de aplicaciones web incluye reglas para bloquear patrones típicos de SQL injection. Verificá que el WAF esté en modo «Extended Protection» y no en modo «Basic».

Dicho esto, las reglas WAF para variantes de time-based blind no siempre cubren todos los payloads posibles (spoiler: es un juego del gato y el ratón permanente). La actualización al parche es lo único que cierra el vector definitivamente.

Para monitoreo adicional: revisá los logs de acceso del servidor buscando requests al plugin con caracteres sospechosos. En Apache/LiteSpeed, el log típico está en /var/log/apache2/access.log. Buscá líneas con sortf seguido de comillas simples, SLEEP, UNION, o SELECT en la URL. Más contexto en vulnerabilidades críticas documentadas recientemente.

Cómo detectar si ya fuiste atacado: auditoría de logs

Si tu sitio estuvo corriendo JoomSport 5.7.7 o anterior durante las últimas semanas, tiene sentido revisar si hubo intentos de explotación.

Con WP-CLI podés hacer una auditoría básica de la base de datos para detectar cambios recientes en tablas críticas:

- Revisar

wp_userspara cuentas creadas recientemente que no reconocés:wp user list --orderby=registered --order=DESC --number=10 - Revisar opciones de WordPress que podrían haber sido modificadas:

wp option get siteurl,wp option get admin_email - Buscar en access.log patrones de SQL injection:

grep -i "sortf" access.log | grep -iE "(SLEEP|UNION|SELECT|'|--)"

¿Encontraste requests sospechosos? No significa necesariamente que lograron extraer datos — un intento de explotación no siempre tiene éxito. Pero si los logs muestran cientos de requests con variaciones de payload, alguien estuvo probando activamente tu instalación. En ese caso: cambiar contraseñas de todos los usuarios WordPress, revocar keys de API activas, y revisar si hay usuarios administradores no reconocidos.

Errores comunes al manejar este tipo de vulnerabilidades

Error 1: Desactivar el plugin en vez de actualizar. Desactivar JoomSport no borra el código del servidor. Si después lo volvés a activar sin actualizar, el riesgo regresa. La solución es actualizar o desinstalar completamente si no lo usás.

Error 2: Confiar en que «nadie sabe que tengo ese plugin». Los scanners automatizados de vulnerabilidades indexan sitios WordPress constantemente. Herramientas como WPScan identifican plugins activos leyendo los encabezados y paths del código fuente en pocas segundos. La oscuridad no es seguridad. Para más detalles técnicos, mirá defensas contra ataques DDoS.

Mirá el análisis completo del CVE-2026-6929 para todos los detalles técnicos.

Para entender mejor cómo los XSS impactan WordPress, revisá nuestro análisis sobre CVE-2026-6929.

Esto tiene bastante que ver con CVE-2026-6929, que analizamos en profundidad acá.

Error 3: Actualizar sin backup previo. En instalaciones complejas, un update de plugin puede romper compatibilidades con el tema o con otros plugins. Si actualizás sin backup y algo falla, no podés revertir. El backup es el paso 0, no optativo.

Preguntas Frecuentes

¿Qué es CVE-2026-6929?

CVE-2026-6929 es una vulnerabilidad de inyección SQL blind por tiempo en el plugin JoomSport para WordPress, publicada el 13 de mayo de 2026. Afecta el parámetro sortf en todas las versiones hasta la 5.7.7 inclusive y tiene una puntuación CVSS 3.1 de 7.5 (Alta). Permite a atacantes no autenticados extraer datos sensibles de la base de datos del sitio.

¿Cómo afecta la vulnerabilidad JoomSport a mi sitio WordPress?

Un atacante sin credenciales puede enviar requests manipuladas al parámetro sortf del plugin y extraer información de tu base de datos WordPress: hashes de contraseñas, emails, metadatos de usuarios y cualquier dato que tus plugins almacenen en la BD. El impacto confirmado es sobre la confidencialidad de los datos, no sobre la modificación ni la caída del sitio.

¿Qué versiones de JoomSport están afectadas por CVE-2026-6929?

Todas las versiones de JoomSport desde la inicial hasta la 5.7.7 inclusive están afectadas. La versión 5.7.8 incluye el parche que corrige la vulnerabilidad. Si tu instalación muestra cualquier versión igual o inferior a la 5.7.7, está expuesta.

¿Cómo actualizo JoomSport para protegerme de CVE-2026-6929?

Desde el panel WordPress, ir a Plugins > Plugins instalados, buscar JoomSport y aplicar la actualización disponible a la versión 5.7.8 o posterior. Antes de actualizar, hacé un backup de la base de datos. Si no aparece actualización automática, descargá la versión más reciente del repositorio oficial de WordPress y subila manualmente.

¿Cómo detectar si mi sitio fue atacado por CVE-2026-6929?

Revisá los logs de acceso del servidor buscando requests que contengan el parámetro sortf seguido de comillas simples, SLEEP, UNION o SELECT. También podés usar WP-CLI para listar usuarios creados recientemente y verificar que no haya cuentas administradoras desconocidas. Si encontrás patrones sospechosos, cambiá contraseñas de todos los usuarios WordPress inmediatamente.

Conclusión

CVE-2026-6929 es una vulnerabilidad concreta, explotable sin credenciales, con puntuación Alta y parche disponible desde hoy mismo. Si usás JoomSport en cualquier versión hasta la 5.7.7, el vector de ataque está abierto.

La respuesta correcta es una sola: actualizar a JoomSport 5.7.8 o posterior. No mañana. Si el plugin está activo en producción, es la tarea de las próximas dos horas. Backup, update, verificación. Después podés agregar el WAF y la revisión de logs como capas adicionales, pero sin el parche aplicado, esas capas son mitigación parcial sobre una puerta abierta.

Lo interesante es que vulnerabilidades como esta muestran por qué mantener actualizado el catálogo de plugins es parte del hardening, no una tarea de mantenimiento opcional. Un plugin de gestión deportiva que no actualizaste en meses puede ser el punto de entrada a toda tu base de datos.