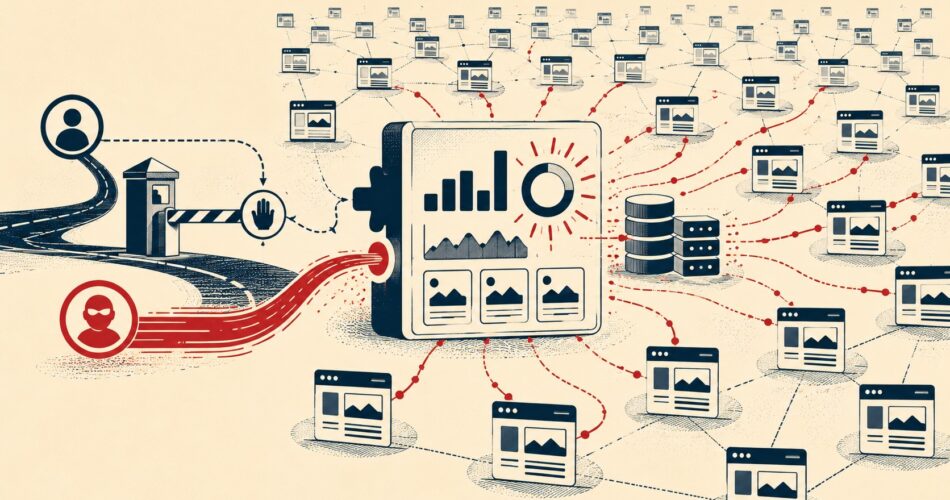

Una vulnerabilidad crítica de bypass de autenticación en el plugin Burst Statistics expone alrededor de 200.000 sitios WordPress a acceso no autorizado. La falla, reportada por Wordfence en mayo de 2026, afecta versiones específicas del plugin y permite a atacantes sin credenciales ejecutar acciones privilegiadas en la instalación.

En 30 segundos

- Burst Statistics tiene una vulnerabilidad de bypass de autenticación crítica que afecta versiones 1.4.0 a 1.4.6.1 y 1.5.3 en adelante según el advisory de Wordfence.

- Un atacante sin credenciales puede aprovechar la falla para ejecutar funciones protegidas del plugin y potencialmente escalar privilegios.

- Aproximadamente 200.000 sitios WordPress activos tienen el plugin instalado, según datos del repositorio oficial.

- La mitigación inmediata es actualizar a la versión parcheada o desactivar y eliminar el plugin si no lo usás activamente.

- No hay confirmación pública de explotación masiva hasta la fecha de este artículo, pero presenta alto riesgo de ser explotada rápidamente.

WordPress es una plataforma de código abierto para crear y gestionar sitios web, desarrollada por Matt Mullenweg y Mike Little. Basada en PHP y bases de datos, permite personalizar sitios mediante temas y plugins.

¿Qué es Burst Statistics y por qué miles de sitios lo usan?

Burst Statistics es un plugin de analíticas para WordPress desarrollado por Really Simple Plugins (el mismo equipo detrás de Really Simple SSL). El plugin ofrece estadísticas de visitas sin cookies de terceros, lo que lo hizo popular entre sitios que quieren cumplir con GDPR sin depender de Google Analytics. Con 200.000 instalaciones activas, es uno de los plugins de analytics privacy-friendly más usados del ecosistema.

El atractivo es claro: es liviano, los datos quedan en tu propio servidor y la configuración inicial lleva diez minutos. Cualquiera que haya querido una alternativa a GA sin complicarse con consentimientos conoce este plugin o llegó a él en alguna búsqueda.

Eso sí: el hecho de que provenga de Really Simple Plugins no lo hace inmune a problemas. Este mismo equipo ya tuvo un antecedente grave con Really Simple SSL en 2024, cuando una vulnerabilidad crítica afectó a millones de sitios. La historia se repite con otra de sus herramientas. Más contexto en nuestra guía para fortalecer la seguridad de tu WordPress.

La vulnerabilidad de autenticación en Burst Statistics: qué es y qué permite hacer

Ponele que alguien llega a tu sitio sin ningún usuario registrado. Con esta vulnerabilidad, podría invocar endpoints REST del plugin que deberían estar protegidos por verificación de autenticación, y el sistema los deja pasar igual. Eso es un bypass de autenticación.

Según el advisory de Wordfence publicado en mayo de 2026, la falla está en cómo el plugin verifica (o no verifica) la identidad del solicitante antes de ejecutar ciertas funciones críticas. El resultado práctico: un atacante externo puede acceder a funcionalidades reservadas para administradores.

El CVSS score reportado es crítico, lo que lo ubica en la categoría de vulnerabilidades que merecen atención inmediata, no «lo veo la semana que viene». Las versiones afectadas son 1.4.0 hasta 1.4.6.1 y la rama 1.5.3, según la entrada en el threat intel de Wordfence.

¿Qué puede hacer un atacante una vez que sortea la autenticación? Dependiendo de qué funciones queden expuestas, el rango va desde leer datos de analytics internos hasta modificar configuraciones del plugin o, en el peor de los casos, escalar a acciones más amplias en el sitio. El nivel exacto de daño posible depende de la implementación específica de cada instalación.

¿Cuáles son exactamente los 200.000 sitios en riesgo?

La cifra viene del conteo de instalaciones activas en el repositorio oficial de WordPress.org. No es una estimación: es el número que el propio repositorio muestra para el plugin. Dicho esto, hay matices.

- No todos esos sitios están en la versión vulnerable. Los que ya actualizaron al parche no están en riesgo.

- No todos los sitios con el plugin activo lo tienen expuesto al público de la misma manera. Configuraciones de firewall, restricciones de IP o WAFs pueden mitigar el vector.

- La concentración geográfica no está detallada en los reportes públicos, pero dado que WordPress tiene penetración global y el plugin tiene interfaz en múltiples idiomas, el riesgo es distribuido.

El número real de sitios activamente vulnerables en este momento es menor a 200.000, pero «menor» podría seguir siendo decenas de miles. Tomalo con eso en mente. Complementá con herramientas de edición para WordPress.

Cómo detectar si tu WordPress está vulnerable

Primer paso, el más simple: fijate qué versión tenés instalada.

- En el panel de WordPress, andá a Plugins > Plugins instalados, buscá Burst Statistics y chequeá el número de versión que figura debajo del nombre.

- Si ves 1.4.0, 1.4.1, 1.4.2, 1.4.3, 1.4.4, 1.4.5, 1.4.6, 1.4.6.1 o 1.5.3, estás en rango de riesgo.

- Si tenés actualizaciones pendientes y el plugin aparece listado, revisá antes de actualizar que la versión destino sea la parcheada.

Para una auditoría más completa, WPScan puede escanear tu instalación contra bases de datos de vulnerabilidades conocidas. El comando básico es wpscan --url tudominio.com --plugins-detection mixed. Si usás Wordfence, el escaneo integrado también detecta plugins con vulnerabilidades conocidas en su base de datos.

En los logs del servidor, buscá requests inusuales a endpoints REST de Burst Statistics, especialmente si vienen de IPs que no reconocés o con patrones automatizados (muchos requests en poco tiempo desde la misma IP).

Pasos inmediatos para proteger tu sitio

Actualizar es la respuesta obvia, pero hay algunas cosas más que conviene hacer:

- Actualizá el plugin ahora. Andá a Plugins > Actualizaciones disponibles y aplicá el parche de Burst Statistics. Verificá que la versión destino no sea ninguna de las afectadas listadas arriba.

- Si no usás el plugin activamente, eliminalo. Un plugin desactivado pero instalado igual puede representar un vector. Si no te aporta valor, sacalo.

- Revisá los logs de acceso recientes. Buscá actividad anómala en las últimas semanas, especialmente llamadas a la REST API del plugin desde IPs desconocidas.

- Auditá usuarios y permisos. Si la explotación permitió crear o modificar usuarios, eso debería ser visible en el log de actividad de WordPress (si tenés un plugin de auditoría instalado como WP Activity Log).

- Activá un WAF si no tenés uno. Wordfence Free incluye reglas para bloquear patrones de explotación conocidos. No es infalible, pero suma una capa.

Alternativas a Burst Statistics para WordPress

Si después de esto preferís cambiar de herramienta, el mercado de analytics privacy-friendly tiene opciones sólidas. La comparativa incluye las más usadas con instalaciones activas y sin vulnerabilidades críticas conocidas al momento de este artículo:

| Plugin | Instalaciones activas | Sin cookies de terceros | Almacenamiento | Licencia |

|---|---|---|---|---|

| Matomo Analytics | +300.000 | Sí | Local (tu servidor) | Free / Pro |

| Statify | +100.000 | Sí | Local | Gratuito |

| Independent Analytics | +60.000 | Sí | Local | Free / Pro |

| Fathom Analytics | Servicio SaaS | Sí | Cloud externo | USD 14/mes |

| Plausible Analytics | Servicio SaaS | Sí | Cloud externo | USD 9/mes |

Matomo es probablemente la opción más completa si querés mantener todo en tu servidor. Statify es minimalista pero sin ningún overhead de privacidad. Independent Analytics tiene una interfaz moderna y es el que más se parece a Burst en términos de UX. Los SaaS como Fathom o Plausible son buenos si no querés cargar tu servidor con el procesamiento, pero implican mandar datos a un tercero (aunque sea uno con buenas políticas). Esto se conecta con lo que analizamos en plataformas alternativas para tu blog.

Migrar datos desde Burst Statistics no es trivial porque el formato de almacenamiento interno es propio. Para la mayoría de los sitios, lo más práctico es arrancar desde cero con el nuevo plugin y perder el histórico de Burst. Si el histórico te importa, Matomo tiene herramientas de importación que pueden leer algunos formatos, pero no garantizo compatibilidad directa.

Timeline: descubrimiento, parche y estado actual

Lo que se sabe hasta ahora:

- El advisory de Wordfence fue publicado en mayo de 2026, con los detalles técnicos de la vulnerabilidad y las versiones afectadas.

- Really Simple Plugins lanzó una versión parcheada del plugin. La actualización debería estar disponible directamente desde el panel de WordPress.

- No hay confirmación pública de explotación activa masiva a la fecha de este artículo, pero eso no significa que no esté pasando, significa que no hay reportes públicos todavía.

¿Cuándo apareció por primera vez el vector? Todavía no hay detalles públicos sobre si fue introducido en una versión específica reciente o si es un bug que existía desde versiones anteriores. El advisory de Wordfence tiene más contexto técnico para quien quiera leer la fuente primaria.

Qué está confirmado y qué no

| Afirmación | Estado |

|---|---|

| La vulnerabilidad existe en versiones 1.4.0-1.4.6.1 y 1.5.3 | Confirmado (Wordfence, mayo 2026) |

| El parche está disponible | Confirmado |

| Hay 200.000 sitios instalados con el plugin | Confirmado (repositorio oficial) |

| Explotación masiva activa en la salvaje | No confirmado al momento de publicación |

| CVE asignado | Pendiente de verificación pública |

| CISA agregó esto al catálogo KEV | No confirmado |

Errores comunes al manejar esta situación

Error 1: actualizar y creer que ya está. Actualizar el plugin es el paso correcto, pero no revisa si el sitio ya fue comprometido antes del parche. Si el plugin estuvo vulnerable días o semanas antes de que actualizaras, alguien pudo haber entrado. La actualización cierra la puerta, pero no expulsa a quien ya estaba adentro.

Error 2: desactivar el plugin sin eliminarlo. Un plugin desactivado en WordPress sigue teniendo sus archivos en el servidor. Dependiendo de cómo WordPress enruta requests a la REST API, algunos endpoints pueden seguir accesibles incluso con el plugin «apagado». Si lo vas a sacar, borralo del todo. En más vulnerabilidades críticas en plugins profundizamos sobre esto.

Error 3: ignorar la vulnerabilidad porque «es un sitio chico». Los ataques automatizados no discriminan por tamaño. Los bots escanean millones de sitios buscando versiones vulnerables de plugins conocidos. Un blog personal con tráfico bajo es tan escaneable como un e-commerce grande. El esfuerzo de actualizar es el mismo para todos.

Esto está directamente relacionado con 200,000 WordPress Sites at Risk from Critical Authentication, donde profundizamos en el tema.

Preguntas Frecuentes

¿Cómo sé si mi sitio WordPress está afectado por la vulnerabilidad de Burst Statistics?

Revisá la versión instalada desde Plugins > Plugins instalados en el panel de WordPress. Si tenés cualquier versión entre 1.4.0 y 1.4.6.1 o la versión 1.5.3, tu instalación está en el rango vulnerable según el advisory de Wordfence de mayo de 2026. Actualizá a la versión parcheada que aparece disponible en el repositorio oficial.

¿Es seguro mantener Burst Statistics instalado en mi WordPress?

Sí, si actualizás a la versión parcheada. Si no podés actualizar por algún motivo de compatibilidad, lo más prudente es desactivar y eliminar el plugin hasta poder migrar a una versión segura. Mantenerlo activo en una versión vulnerable con acceso público es el escenario de mayor riesgo.

¿Qué plugin alternativo puedo usar en lugar de Burst Statistics?

Matomo Analytics y Independent Analytics son las opciones más completas con almacenamiento local y sin cookies de terceros. Statify es una alternativa minimalista y liviana. Si preferís un servicio externo, Plausible Analytics (USD 9/mes) o Fathom (USD 14/mes) tienen buenas políticas de privacidad, aunque los datos van a sus servidores.

¿Cuál es exactamente el parche o actualización para Burst Statistics?

Really Simple Plugins liberó una versión corregida disponible en el repositorio de WordPress.org. La actualización aparece en el panel de administración bajo Plugins > Actualizaciones. Aplicala, verificá que la versión instalada ya no esté en el rango afectado y luego revisá logs recientes para descartar acceso previo.

¿Cuántos sitios WordPress están realmente en riesgo?

El repositorio oficial lista cerca de 200.000 instalaciones activas de Burst Statistics. No todos están en versión vulnerable, porque una parte ya actualizó. El número real de sitios expuestos en este momento es menor a 200.000, pero sin datos de distribución de versiones no hay forma de saber exactamente cuántos. La cifra de 200.000 es el techo, no el número exacto de sitios comprometibles hoy.

Conclusión

Una vulnerabilidad de bypass de autenticación en Burst Statistics pone en evidencia algo que se repite con frecuencia en el ecosistema WordPress: plugins con buena reputación y propósito legítimo pueden tener fallas críticas que los atacantes pueden aprovechar antes de que la mayoría de los administradores actualice.

La acción concreta es simple: si tenés Burst Statistics instalado, revisá la versión ahora y actualizá. Si ya pasaron días desde que el advisory fue publicado y no lo hiciste, auditá también los logs para descartar acceso previo. Si estás en un hosting compartido con soporte activo, como el que ofrece donweb.com, podés consultar directamente con el equipo si necesitás ayuda para revisar logs de acceso a la API REST de tu instalación.

El resto depende de tus prioridades: si el plugin te sirve y la versión parcheada es estable, seguí usándolo. Si ya estabas pensando en migrar a otra herramienta de analytics, este es el empujón.