Dos vulnerabilidades críticas en el plugin Avada Builder afectan a más de un millón de sitios WordPress. Según el reporte de Wordfence, CVE-2026-4798 permite inyección SQL sin autenticación bajo condiciones específicas de WooCommerce, y CVE-2026-4782 permite leer archivos arbitrarios del servidor con acceso de suscriptor. El parche completo llegó el 12 de mayo de 2026 con la versión 3.15.3.

En 30 segundos

- Avada Builder versiones hasta 3.15.1 tienen dos vulnerabilidades: lectura de archivos arbitrarios (CVE-2026-4782, CVSS 8.5) e inyección SQL (CVE-2026-4798, CVSS 9.3)

- CVE-2026-4798 solo es explotable si WooCommerce estuvo instalado en el sitio en algún momento y luego fue desactivado o desinstalado

- CVE-2026-4782 requiere cuenta de suscriptor, lo que la hace peligrosa en sitios con registro abierto

- El primer parche (3.15.2) llegó el 13 de abril de 2026; el fix completo es 3.15.3, lanzado el 12 de mayo

- Si no actualizaste, hacelo ahora: cualquier sitio con Avada Builder desactualizado está expuesto

WordPress es un sistema de gestión de contenidos de código abierto desarrollado por la Fundación WordPress, basado en PHP y MySQL. Permite crear y administrar sitios web sin requerimientos técnicos avanzados.

Qué es Avada Builder y su adopción masiva

Avada Builder es el constructor visual drag-and-drop incluido en el tema Avada, uno de los temas premium más vendidos de ThemeForest. El tema tiene más de un millón de instalaciones activas, y Avada Builder también se distribuye como plugin independiente, lo que amplía su superficie de exposición más allá de los usuarios del tema.

La diferencia entre el tema y el plugin importa acá: si tenés el tema Avada activo, el builder viene incluido. Pero hay sitios que migraron de tema y dejaron el plugin activo como standalone. En ambos casos, el código vulnerable es el mismo.

Su popularidad tiene sentido: integra shortcodes propios, módulos visuales, y soporte nativo para WooCommerce. Justamente esa integración con WooCommerce es la que crea la condición para una de las dos vulnerabilidades.

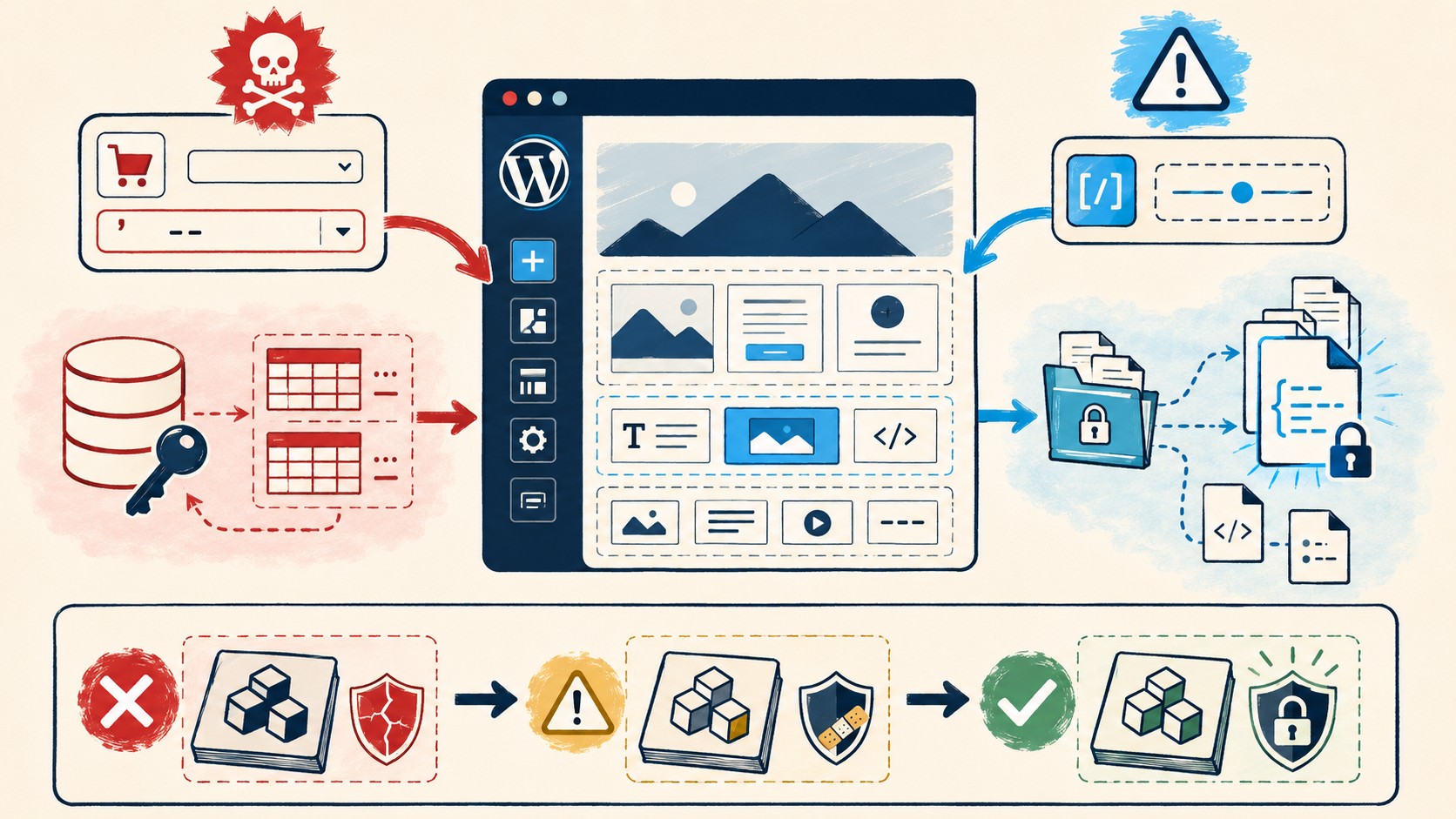

Las dos vulnerabilidades de Avada Builder en WordPress: CVE-2026-4798 y CVE-2026-4782

Ambas fueron descubiertas el 21 de marzo de 2026 y afectan versiones hasta 3.15.1. Son distintas en naturaleza y en vector de ataque, pero las dos son serias.

| CVE | Tipo | CVSS | Autenticación requerida | Componente afectado |

|---|---|---|---|---|

| CVE-2026-4798 | SQL Injection | 9.3 (Crítico) | Sin autenticación (con condición) | Parámetro product_order |

| CVE-2026-4782 | Arbitrary File Read | 8.5 (Alto) | Suscriptor o superior | Shortcode fusion_section_separator |

CVE-2026-4798 es la más peligrosa en papel: un atacante sin cuenta puede enviar una query manipulada al parámetro product_order y extraer datos de la base directamente. El problema es que ese parámetro solo está activo cuando WooCommerce fue instalado previamente en el sitio (aunque ya no esté activo).

CVE-2026-4782 usa el shortcode fusion_section_separator para leer archivos del servidor. Con acceso de suscriptor, un atacante puede apuntar a wp-config.php y obtener credenciales de base de datos, claves de seguridad y salts. Eso sí: necesita una cuenta, aunque sea de suscriptor. Relacionado: herramientas de defensa recomendadas.

Quién está realmente en riesgo: las condiciones específicas

Acá viene una distinción que mucha gente va a pasar por alto leyendo los titulares.

Para CVE-2026-4798 (SQL Injection), el sitio debe cumplir una condición muy específica: WooCommerce tiene que haber sido instalado en algún momento y luego desactivado o eliminado. Si nunca instalaste WooCommerce, ese vector no existe. Pero si lo instalaste para probar, para un proyecto que nunca arrancó, o si migraste la tienda a otro sistema y desactivaste el plugin, el código vulnerable quedó activo. Estimá cuántos sitios hacen eso regularmente y entendés por qué el número de un millón de instalaciones en riesgo es plausible aunque la condición parezca específica.

Para CVE-2026-4782 (File Read), la condición es tener el registro de usuarios abierto o haber dejado cuentas de suscriptor activas. En un blog con comentarios registrados, en una membresía básica, o en cualquier sitio donde alguien pueda crear una cuenta con permisos mínimos, la vulnerabilidad es explotable.

El impacto real: qué pueden robar los atacantes

Ponele que alguien explota CVE-2026-4782. Se registra como suscriptor (gratis, sin aprobación si el sitio lo permite), ejecuta el shortcode manipulado y apunta a /var/www/html/wp-config.php. En ese archivo está:

- Usuario y contraseña de la base de datos MySQL

- Nombre de la base de datos y host

- Las

AUTH_KEY,SECURE_AUTH_KEYy el resto de los salts de seguridad (usados para firmar cookies de sesión) - En muchos casos, credenciales de API hardcodeadas que el desarrollador agregó directamente ahí

Con las credenciales de base de datos, si la DB es accesible externamente (lo cual no debería ser, pero pasa), el atacante tiene acceso total. Con los salts, puede forjar cookies de sesión válidas para cualquier usuario, incluyendo administradores.

CVE-2026-4798 va por otro camino: inyección SQL directa contra tablas de WordPress. Puede extraer hashes de contraseñas, tokens de sesión activos, y datos de pedidos si WooCommerce tiene historial. También puede usarse para crear cuentas de administrador directamente vía INSERT si los permisos de la DB lo permiten. Ya lo cubrimos antes en soluciones para crear contenido.

¿Se reportaron explotaciones activas? Según Patchstack, al momento del disclosure no se reportaron explotaciones masivas confirmadas, pero el tiempo entre el parche y la actualización masiva es el período crítico.

Pasos para actualizar a la versión segura

El parche inicial fue 3.15.2 (13 de abril de 2026), pero corregía solo parcialmente CVE-2026-4782. El fix completo para ambas vulnerabilidades llegó con 3.15.3 el 12 de mayo de 2026. Si estás en 3.15.2, no estás completamente protegido.

Para actualizar:

- Hacé un backup completo antes de cualquier cambio (base de datos + archivos). Esto no es opcional.

- En tu panel de WordPress, andá a Plugins y buscá «Avada Builder» o «Fusion Builder»

- Si aparece la notificación de actualización, aplicala. Si no, verificá la versión actual y comparala con 3.15.3

- Si compraste Avada por ThemeForest, la actualización también está disponible desde tu cuenta o desde el panel de Theme Options del tema

- Después de actualizar, verificá que el sitio funcione correctamente en las páginas que usan módulos del builder

Si por algún motivo no podés actualizar ahora (compatibilidad con otros plugins, sitio en freeze por cliente), la mitigación temporal para CVE-2026-4798 es asegurarte de que WooCommerce esté activo (no desactivado). Para CVE-2026-4782, deshabilitar el registro de usuarios bloquea el vector más obvio, aunque no es garantía total si hay cuentas de suscriptor preexistentes.

Cómo verificar si tu sitio está afectado

Primero, la versión del plugin. En el panel de WP, andá a Plugins > Plugins instalados y buscá «Fusion Builder» (que es como aparece Avada Builder en el listado). La versión se muestra debajo del nombre. Si es menor a 3.15.3, actualizá.

Para verificar la condición de WooCommerce para CVE-2026-4798: andá a Plugins y revisá si WooCommerce está en el listado como inactivo. Si está ahí pero desactivado, el riesgo existe. Si nunca lo instalaste, ese CVE no aplica.

Herramientas adicionales:

- Wordfence (plugin gratuito) tiene detección para ambas CVEs desde su base de datos de firewalls actualizada en mayo 2026

- WPScan CLI puede correr un escaneo con

wpscan --url tu-sitio.com --enumerate p --plugins-detection mixedy devuelve vulnerabilidades conocidas por plugin y versión - El plugin WPVulnerability (mencionado en el stack de este blog) también reporta estas CVEs en su dashboard si la versión no está parcheada

Medidas complementarias después de actualizar

Actualizar no alcanza si el sitio ya fue comprometido. Estos pasos reducen el riesgo de que una explotación previa tenga efectos persistentes.

Primero, auditá las cuentas de suscriptor. En WordPress > Usuarios, filtrá por rol «Suscriptor» y revisá si hay cuentas que no reconocés, especialmente creadas entre marzo y mayo 2026. Cualquiera que no identifiques, eliminala. Más contexto en diferentes opciones de plataformas.

Segundo, rotá los salts y keys de wp-config.php. El generador oficial de WordPress (en wordpress.org/secret-key/1.1/salt/) genera un set nuevo. Reemplazá el bloque completo en tu wp-config.php. Esto invalida todas las sesiones activas, lo que es el punto.

Tercero, cambiá la contraseña de la base de datos desde tu panel de hosting y actualizá el valor DB_PASSWORD en wp-config.php. Si alguien extrajo las credenciales via CVE-2026-4782, este cambio las invalida.

Si tu sitio corre en un servidor propio o VPS, revisá los logs de acceso del servidor web (no solo los de WordPress) buscando requests al shortcode fusion_section_separator con parámetros inusuales. Si usás donweb.com como hosting, el panel de cPanel tiene acceso a los logs de Apache/Nginx desde la sección de estadísticas.

Cronología: de la descubrimiento al parche completo

Cincuenta y dos días. Eso tardó desde que se descubrieron las vulnerabilidades hasta que llegó el fix completo. No es un tiempo horrible para el ecosistema WordPress, pero tampoco es rápido.

- 21 de marzo de 2026: Descubrimiento de ambas CVEs (por investigadores que reportaron a Wordfence y Patchstack)

- 13 de abril de 2026: Lanzamiento de Avada Builder 3.15.2 con parche parcial para CVE-2026-4782

- 12 de mayo de 2026: Lanzamiento de Avada Builder 3.15.3 con corrección completa para ambas vulnerabilidades

- 13 de mayo de 2026: Disclosure público coordinado por Wordfence

El disclosure coordinado (publicar recién cuando el parche está disponible) es la práctica correcta. Lo que llama la atención es que el primer parche no resolviera ambas CVEs a la vez, lo que obligó a los usuarios a actualizar dos veces en menos de un mes. El equipo de Avada probablemente liberó 3.15.2 rápido para cubrir la más crítica y necesitó más tiempo para el fix completo de la segunda.

Errores comunes al manejar este tipo de alertas

«Mi sitio no tiene WooCommerce, estoy a salvo». Esto aplica para CVE-2026-4798, pero CVE-2026-4782 no tiene esa condición. Si tenés registro abierto o cuentas de suscriptor, el riesgo sigue.

Actualizar a 3.15.2 y asumir que el problema está resuelto. La versión 3.15.2 parcheó solo una de las dos CVEs. El fix completo es 3.15.3. Si actualizaste en abril y no volviste a revisar, probablemente seguís expuesto a CVE-2026-4798. Sobre eso hablamos en vulnerabilidades similares en plugins.

Ignorar la auditoría post-parche. Actualizar el plugin cierra la puerta, pero si alguien entró antes, el daño puede estar hecho. Sin revisar usuarios, logs y credenciales, no sabés si tu sitio fue comprometido durante el período de exposición (21 de marzo al 12 de mayo de 2026).

Preguntas Frecuentes

¿Qué es la vulnerabilidad de Avada Builder que afecta 1 millón de sitios?

Son dos vulnerabilidades distintas. CVE-2026-4798 es una inyección SQL en el parámetro product_order que permite extraer datos de la base de datos sin autenticación, siempre que WooCommerce haya estado instalado previamente. CVE-2026-4782 permite leer archivos del servidor (incluyendo wp-config.php) con acceso de suscriptor a través del shortcode fusion_section_separator. Ambas afectan Avada Builder hasta la versión 3.15.1.

¿Cuál es la versión segura de Avada Builder?

La versión 3.15.3, lanzada el 12 de mayo de 2026, contiene el parche completo para ambas vulnerabilidades. La versión 3.15.2 (13 de abril) solo corregía parcialmente CVE-2026-4782. Cualquier instalación en versión 3.15.1 o anterior está expuesta a las dos CVEs.

¿Está mi sitio WordPress afectado por CVE-2026-4798?

Depende de si WooCommerce fue instalado en tu sitio en algún momento, aunque ahora esté desactivado o eliminado. Si nunca usaste WooCommerce, ese CVE no aplica. Para CVE-2026-4782, cualquier sitio con registro de usuarios habilitado está en riesgo si usa Avada Builder menor a 3.15.3.

¿Cómo actualizar Avada Builder de forma segura?

Antes de actualizar, hacé un backup completo del sitio. Luego, en WordPress andá a Plugins, buscá Fusion Builder y aplicá la actualización a la versión 3.15.3. Si compraste Avada por ThemeForest, la actualización también está disponible desde tu cuenta en ese marketplace. Después, revisá que el sitio funcione correctamente en páginas que usan el builder.

¿Qué información pueden robar con estas vulnerabilidades?

Con CVE-2026-4782, un atacante puede leer wp-config.php y obtener credenciales de base de datos, salts de seguridad y claves de autenticación. Con CVE-2026-4798, puede ejecutar queries SQL arbitrarias contra la base de datos, extrayendo hashes de contraseñas de usuarios, tokens activos y datos de transacciones si WooCommerce tiene historial.

Conclusión

Dos vulnerabilidades serias, un millón de sitios expuestos, y un parche completo que tardó 52 días en llegar. La buena noticia es que el fix ya existe y actualizar toma menos de cinco minutos. La mala es que el período de exposición fue largo y muchos sitios probablemente siguen sin actualizar.

Si tenés Avada Builder instalado, verificá la versión ahora. Si es menor a 3.15.3, actualizá y después revisá cuentas de suscriptor y rotá los salts de wp-config.php. No es trabajo de una tarde, es trabajo de una hora. Vale la pena hacerlo antes de que alguien más tome la decisión por vos.