El CVE-2026-2413 es una vulnerabilidad de inyección SQL sin autenticación en el plugin Ally para Elementor que afecta a más de 400.000 sitios WordPress. Recibe una puntuación CVSS de 7.5, permite extraer datos sensibles de la base de datos sin ningún tipo de credenciales, y Elementor publicó el parche el 23 de febrero de 2026 en la versión 4.1.0. El problema: más del 60% de los sitios afectados todavía no actualizaron.

En 30 segundos

- El plugin Ally para Elementor tiene una falla de inyección SQL sin autenticación (CVE-2026-2413, CVSS 7.5) que expone toda la base de datos de WordPress a cualquier atacante.

- Afecta a todas las versiones hasta 4.0.3 inclusive; la versión corregida es la 4.1.0, disponible desde el 23 de febrero de 2026.

- 400.000+ sitios tienen el plugin instalado, pero solo el 36% ya actualizó: más de 250.000 instalaciones siguen vulnerables.

- Para explotar la falla, el plugin necesita estar conectado a una cuenta de Elementor y tener activo el módulo Remediation.

- Acción inmediata: actualizá a Ally 4.1.0 desde el panel de WordPress. Lleva menos de 5 minutos.

Qué es el CVE-2026-2413: la vulnerabilidad de inyección SQL en Ally

El plugin Ally es la herramienta de accesibilidad web de Elementor. Según el reporte de Wordfence, Drew Webber, investigador de seguridad en Acquia, descubrió la falla el 4 de febrero de 2026 y la reportó mediante el programa de bug bounty de Wordfence. Por ese reporte recibió $800 de recompensa.

La vulnerabilidad es una inyección SQL del tipo time-based blind, clasificada con CVSS 7.5 (alta). Lo que la hace especialmente peligrosa es que no requiere ninguna autenticación: cualquier persona con acceso a la URL del sitio puede intentar explotarla.

Todas las versiones de Ally hasta la 4.0.3 inclusive están afectadas. La corrección llegó con la versión 4.1.0 el 23 de febrero de 2026, después de que Elementor recibiera el reporte el 13 de febrero y lo reconociera formalmente el 15 de febrero.

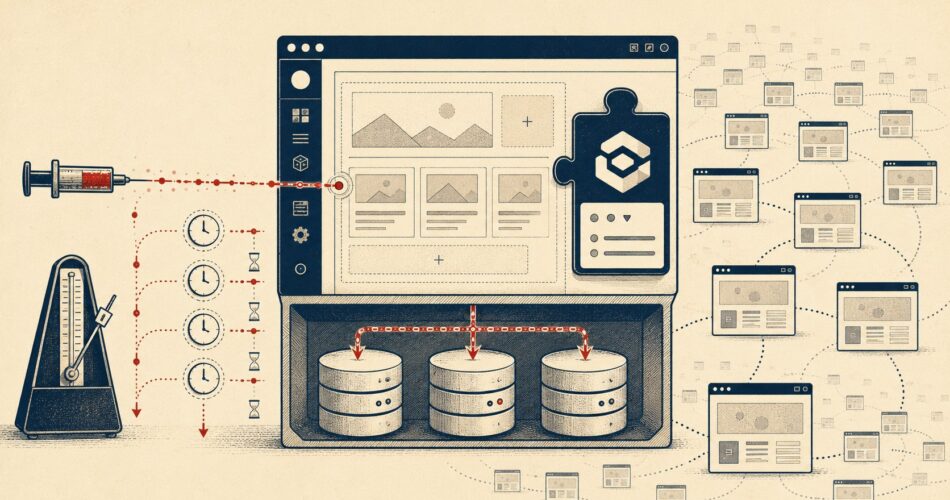

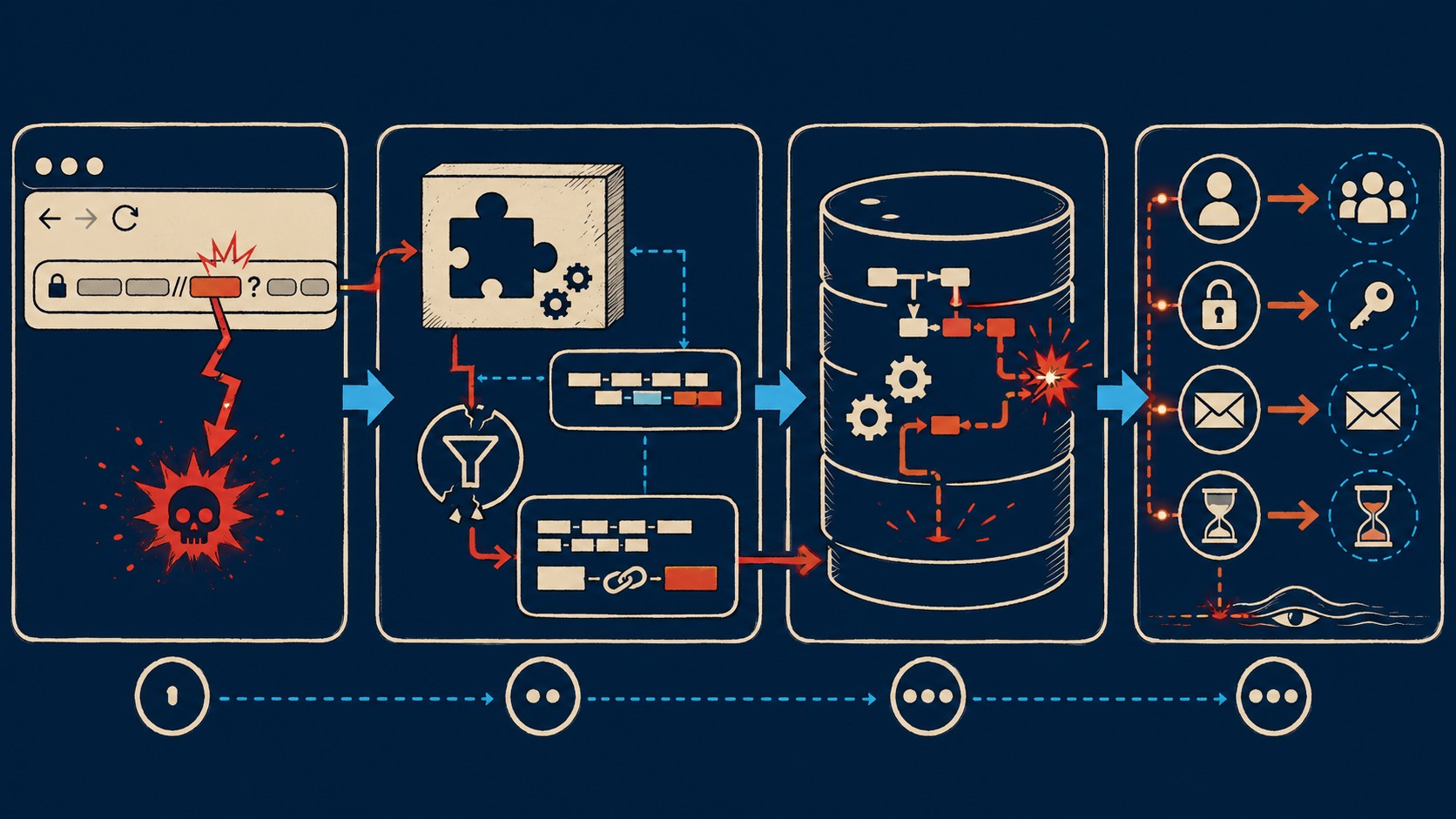

Cómo funciona el ataque: time-based blind SQL injection

Ponele que alguien visita tu sitio sin cuenta, sin token, sin nada. Manda una petición a una URL específica con un parámetro manipulado. Tu servidor procesa esa petición, la pasa al plugin, y el plugin la manda directo a la base de datos MySQL sin filtrarla. Eso es exactamente lo que pasa acá.

El problema está en el método get_global_remediations() del plugin. Ese método toma un parámetro que viene de la URL y lo concatena directamente en una sentencia SQL con un JOIN, sin usar wpdb->prepare(), que es el método estándar de WordPress para sanitizar consultas. Es el error clásico de SQL injection, el mismo que aparece en los cursos de seguridad web del año 2005, cometido en 2026 en un plugin con 400.000 instalaciones.

El tipo «time-based blind» significa que el atacante no recibe los datos directamente en la respuesta de la página. En cambio, inyecta comandos que hacen que la base de datos «duerma» por X segundos si se cumple cierta condición. Midiendo los tiempos de respuesta, el atacante reconstruye la información bit a bit. Es más lento que una SQL injection directa, pero igual de efectivo (spoiler: la paciencia de un atacante automatizado es infinita).

Eso sí: para que el ataque funcione, el plugin tiene que estar conectado a una cuenta de Elementor y el módulo Remediation tiene que estar activo. Si desactivaste ese módulo o nunca vinculaste el plugin a una cuenta de Elementor, la superficie de ataque se reduce.

Alcance del impacto: 400.000 sitios WordPress en riesgo

Ally tiene más de 400.000 instalaciones activas. Según los datos de actualización disponibles al momento de publicación del reporte de Wordfence, solo el 36% de esos sitios migró a la versión 4.1.0. Eso deja más de 250.000 instalaciones corriendo versiones vulnerables.

¿Alguien verificó de forma independiente el número exacto de instalaciones afectadas? El reporte de Bleeping Computer menciona «250.000+» mientras Wordfence y Security Affairs citan «400.000+». La diferencia probablemente refleja distintos momentos de medición o distintas metodologías de conteo, pero en cualquier caso la escala es enorme.

Los sitios en riesgo van desde blogs personales hasta tiendas WooCommerce con datos de clientes y pagos. Elementor es especialmente popular en sitios de negocios, agencias y comercio electrónico, que son exactamente el tipo de instalaciones que más datos sensibles tienen almacenados.

Qué pueden robar los atacantes: riesgos y daños concretos

Acceso sin restricciones a la base de datos de WordPress significa acceso a todo lo que está ahí guardado. En una instalación típica, eso incluye:

- Credenciales de todos los usuarios del sitio (emails + contraseñas hasheadas)

- Datos de clientes si usás WooCommerce: nombres, direcciones, historial de compras

- Información de contacto de suscriptores y leads

- Contenido borrador o privado que nunca fue publicado

- Configuraciones del sitio, incluyendo claves de API si se guardan en la base de datos

Con técnicas más avanzadas, un atacante que puede ejecutar comandos SQL arbitrarios también puede modificar contenido, eliminar tablas enteras o insertar código malicioso en posts existentes. Los backdoors instalados por esta vía son difíciles de detectar porque el atacante no necesita subir ningún archivo: modifica directamente el contenido de la base de datos.

Para un sitio de e-commerce, el impacto puede ser directo en el negocio: datos de clientes filtrados, multas por incumplimiento de regulaciones de privacidad, y la reputación en el piso. Para un blog personal, el daño es menor, pero las contraseñas reutilizadas en otros servicios son siempre un riesgo secundario real.

Cómo verificar si tu WordPress está vulnerable

La verificación básica lleva dos minutos:

- Ir a Dashboard de WordPress → Plugins → Plugins instalados

- Buscar «Ally» en la lista

- Ver el número de versión. Si dice 4.0.3 o cualquier número menor, el sitio está vulnerable.

- Verificar también si el módulo Remediation está activo dentro de la configuración del plugin (reduce el riesgo si está desactivado, pero no lo elimina)

Para detectar si alguien ya intentó explotar la vulnerabilidad, revisá los logs de acceso del servidor buscando peticiones inusuales a endpoints de Elementor/Ally con parámetros que incluyan comillas, funciones SQL como SLEEP(), BENCHMARK(), o secuencias de caracteres típicas de payloads SQL. El scanner de Wordfence también puede ayudar a detectar signos de compromiso si ya tenés el plugin instalado.

Actualización urgente: cómo instalar Ally 4.1.0

Primero, hacé un backup. Siempre, antes de cualquier actualización de plugin. Con WPVivid o cualquier otra solución de backup, esto lleva 2-3 minutos y puede salvarte de un desastre si algo sale mal.

Después, el proceso estándar:

- WP Admin → Plugins → Plugins instalados

- Si hay actualización disponible, aparece un aviso directo bajo el plugin Ally con el link «Actualizar ahora». Hacé clic ahí.

- Alternatively, WP Admin → Dashboard → Actualizaciones → buscá Ally en la lista de plugins con actualizaciones pendientes.

- Después de la actualización, verificá que el número de versión muestre 4.1.0 y que el plugin siga funcionando correctamente en tu sitio.

Si preferís la instalación manual: descargá la versión 4.1.0 desde el repositorio oficial de WordPress.org, desactivá el plugin desde el panel, eliminalo, subí el ZIP de la versión nueva, e instalalo. Este método es más lento pero útil si la actualización automática da error.

El tiempo total del proceso: entre 3 y 5 minutos.

Protección más allá del parche: defensa en capas contra inyección SQL WordPress plugin Ally y similares

Actualizar es lo urgente. Pero si este incidente te genera dudas sobre el estado general de seguridad de tu WordPress, hay varias capas adicionales que suman:

Firewall de aplicación web (WAF)

Un WAF como el de Wordfence puede bloquear intentos de SQL injection antes de que lleguen al plugin vulnerable. No reemplaza el parche, pero reduce la ventana de exposición mientras gestionás la actualización. Si tu proveedor de hosting en donweb.com incluye WAF a nivel de servidor, activalo también.

Monitoreo de base de datos

Activar el log de consultas SQL en MySQL (con cuidado en producción porque consume recursos) te permite detectar patrones anómalos. También podés usar plugins que monitoreen cambios inesperados en la base de datos.

Principio de mínimo privilegio

El usuario MySQL de WordPress no necesita permisos para crear o eliminar tablas en operación normal. Restringir esos permisos a solo SELECT, INSERT, UPDATE y DELETE sobre las tablas propias de WordPress limita el daño que puede hacer una SQL injection exitosa.

Backups automáticos y rotación

Si un atacante ya comprometió la base de datos antes de que actualices, necesitás un punto de restauración limpio. Backups diarios automáticos con retención de al menos 30 días dan margen real para recuperarse.

Timeline del descubrimiento y publicación

El proceso siguió el protocolo de divulgación responsable estándar. Drew Webber (Acquia) descubrió la falla el 4 de febrero de 2026. Reportó al programa de bug bounty de Wordfence ese mismo día. Elementor recibió la notificación el 13 de febrero, y dos días después, el 15 de febrero, confirmó la recepción del reporte. El parche llegó el 23 de febrero de 2026 con la versión 4.1.0, según Security Affairs. Wordfence publicó los detalles técnicos completos en marzo de 2026.

Desde la detección hasta el parche pasaron 19 días. No es el tiempo de respuesta más rápido que se haya visto, pero tampoco es catastrófico. El problema es la tasa de actualización post-parche: 64% de los sitios ignorando una actualización de seguridad crítica dos semanas después de publicada es un número preocupante.

Tabla de referencia: CVE-2026-2413

| Campo | Detalle |

|---|---|

| CVE | CVE-2026-2413 |

| CVSS | 7.5 (Alta) |

| Tipo | SQL Injection sin autenticación (time-based blind) |

| Plugin afectado | Ally para Elementor |

| Versiones vulnerables | Hasta 4.0.3 inclusive |

| Versión corregida | 4.1.0 |

| Fecha del parche | 23 de febrero de 2026 |

| Descubridor | Drew Webber (Acquia) |

| Bounty | $800 USD |

| Instalaciones afectadas | 400.000+ |

| Tasa de actualización | ~36% (a la fecha del reporte) |

Errores comunes ante este tipo de vulnerabilidades

Error 1: Pensar que si el módulo Remediation está desactivado, el plugin es seguro. El módulo reduce el riesgo pero el vector de ataque existe a nivel del método PHP, no solo de la interfaz visible. La única solución es actualizar a 4.1.0.

Error 2: Actualizar sin backup previo. Poco probable que una actualización de plugin rompa todo, pero pasa. Un backup de 3 minutos antes evita situaciones sin retorno. No lo saltees aunque el proceso «sea rápido».

Error 3: Creer que la contraseña hasheada no es útil para un atacante. Las contraseñas hasheadas con MD5 o SHA1 (que aún usa WordPress para cuentas viejas no migradas) son crackeables con herramientas modernas. Si la base de datos fue comprometida, forzá el cambio de contraseñas de todos los usuarios administradores.

Preguntas Frecuentes

¿Qué es la vulnerabilidad de inyección SQL en el plugin Ally?

CVE-2026-2413 es una falla en el plugin Ally para Elementor donde el método get_global_remediations() concatena parámetros de URL directamente en consultas SQL sin sanitizar. Cualquier visitante puede enviar comandos SQL maliciosos a través de una URL y extraer datos de la base de datos de WordPress sin ningún tipo de credenciales. Afecta a todas las versiones hasta la 4.0.3.

¿Cuántos sitios WordPress están afectados por CVE-2026-2413?

Más de 400.000 sitios tienen el plugin instalado. Al momento de publicación del reporte de Wordfence, solo el 36% había actualizado a la versión corregida, dejando más de 250.000 instalaciones vulnerables. El número puede variar según la tasa de actualización posterior a la publicación del reporte.

¿Cómo actualizar el plugin Ally a la versión 4.1.0?

Desde WP Admin, ir a Plugins → Plugins instalados y hacer clic en «Actualizar ahora» bajo el plugin Ally. También funciona desde Dashboard → Actualizaciones. Antes de actualizar, hacé un backup del sitio. El proceso completo lleva menos de 5 minutos.

¿Mi sitio está vulnerable si el módulo Remediation está desactivado?

Tener el módulo Remediation desactivado reduce la exposición pero no elimina la vulnerabilidad. El código vulnerable existe en el plugin independientemente de si ese módulo está activo en la interfaz. La solución definitiva es actualizar a la versión 4.1.0. Si no usás el plugin, desinstalarlo también elimina el riesgo.

¿Cómo proteger WordPress contra inyecciones SQL en general?

Las medidas más efectivas combinan: mantener todos los plugins actualizados, usar un WAF (Wordfence o solución a nivel de servidor), limitar los permisos del usuario MySQL de WordPress al mínimo necesario, y hacer backups automáticos diarios. En el código propio, siempre usar wpdb->prepare() para cualquier consulta que incluya datos externos.

Conclusión

El CVE-2026-2413 es el tipo de vulnerabilidad que los investigadores de seguridad encuentran con regularidad en plugins de WordPress: SQL injection por concatenación directa de parámetros sin sanitizar. No es nueva ni sofisticada. Lo que sí es notable es la escala: 400.000 instalaciones de un plugin oficial de Elementor, con más de 250.000 todavía sin parchear semanas después de publicado el fix.

Si tenés Ally instalado y no actualizaste a 4.1.0, es lo primero que tenés que hacer hoy. El parche existe, está disponible, y la actualización lleva 5 minutos. Cada día que pasa con la versión vulnerable activa es una ventana abierta para cualquiera que decida mirar.

Lo demás (WAF, monitoreo, backups regulares) suma, pero no reemplaza la actualización. Actualizá primero, después pensás en las capas adicionales.