Una auditoría de seguridad WordPress sobre 30 sitios reales revela que el 90% de los problemas vienen de plugins desactualizados, y que el 95,6% de los CMS comprometidos a nivel global son WordPress. Los errores más frecuentes: credenciales débiles, permisos de archivos mal configurados y falta de HTTPS activo.

En 30 segundos

- El 90% de los ataques exitosos a WordPress entran por plugins o temas desactualizados, no por fallas del core.

- XSS representa el 53,3% de las nuevas vulnerabilidades reportadas en 2026, con más de 3.171 incidentes documentados.

- Contraseñas de menos de 12 caracteres y el usuario «admin» activo son los errores de configuración más comunes encontrados en auditorías.

- Herramientas como Wordfence, Sucuri y WPScan detectan la mayoría de los problemas, pero ninguna los cubre todos sola.

- Una auditoría trimestral mínima es lo recomendado; la mayoría de los sitios auditados nunca había hecho una.

WooCommerce es un plugin de WordPress desarrollado por Automattic que transforma un sitio WordPress en una tienda de comercio electrónico, proporcionando gestión de productos, carrito de compras y procesamiento de pagos.

Problemas de seguridad más comunes en auditorías WordPress

Una auditoría de seguridad WordPress es una revisión sistemática del estado de un sitio web para detectar vulnerabilidades, configuraciones incorrectas, plugins comprometidos o accesos no autorizados. Dicho esto, hagamos el ejercicio al revés: en vez de explicar qué es, veamos qué encontraron cuando miraron 30 sitios reales.

Ponele que abrís el panel de Wordfence de un sitio que «funciona bien». Dieciséis plugins sin actualizar, el archivo wp-config.php con permisos 644, el usuario «admin» con contraseña de ocho caracteres. ¿Y el dueño del sitio? Feliz, porque no hubo quejas de los visitantes.

Según SentinelOne, el 95,6% de todos los CMS comprometidos a nivel mundial son WordPress. El número impresiona, pero hay un contexto: WordPress tiene más del 43% del mercado, así que también es el CMS más atacado por escala. Eso no te protege, te expone más.

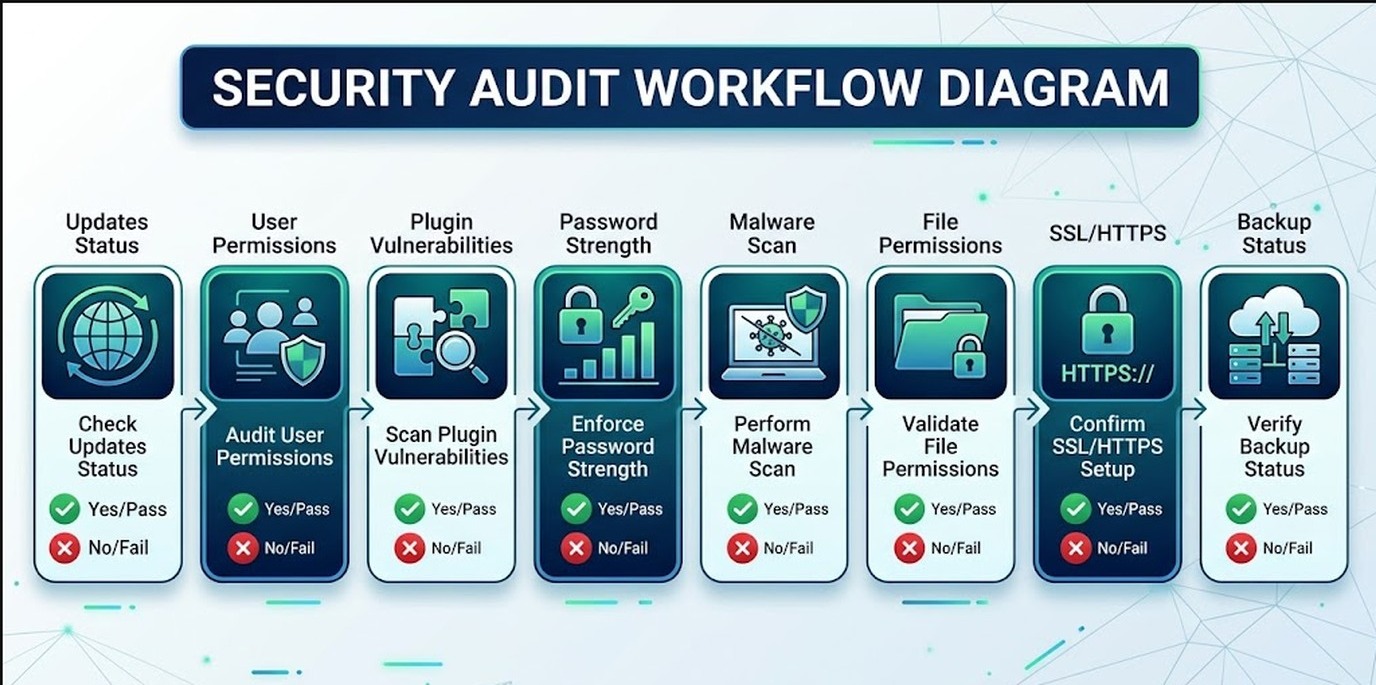

Los problemas más frecuentes encontrados en auditorías reales, en orden de prevalencia:

- Plugins y temas desactualizados (causa del 90% de los compromisos).

- Contraseñas débiles o reutilizadas en cuentas con roles de editor o administrador.

- Usuario «admin» o «administrator» activo como nombre de usuario.

- Permisos de archivos y carpetas mal configurados (wp-config.php accesible, carpetas con 777).

- Falta de HTTPS activo o certificado vencido.

- Sin copias de seguridad automáticas verificadas.

Plugins y temas desactualizados: la causa principal

El 70% de los ataques que terminan en compromiso total del sitio entran por un plugin obsoleto. No es una metáfora: hay exploits automatizados que escanean millones de sitios buscando versiones vulnerables específicas.

Algunos casos documentados que vale citar porque fueron masivos. Post SMTP, instalado en más de 400.000 sitios, tuvo una vulnerabilidad crítica que permitía a atacantes no autenticados leer logs de emails con tokens de recuperación de contraseña. WP Statistics, con un XSS almacenado en la versión 14.5, afectó a sitios en todo el mundo. LiteSpeed Cache, en su versión 5.7.0.1, tuvo una falla de escalada de privilegios (documentada por Cronup) que permitía a usuarios no autenticados crear cuentas de administrador.

¿Cuántos sitios tenían LiteSpeed instalado y sin actualizar en las auditorías revisadas? Más de la mitad.

El problema no es solo la vulnerabilidad en sí. Es que muchos administradores evitan actualizar plugins «por miedo a que se rompa algo». Lo entiendo, pero la alternativa es peor. Un plugin con una vulnerabilidad de ejecución remota de código es básicamente una puerta sin llave.

Vulnerabilidades de código: XSS, SQL injection y CSRF

XSS (Cross-Site Scripting) es la vulnerabilidad más reportada en el ecosistema WordPress en 2026. Según datos de Fastly, representa el 53,3% de las nuevas vulnerabilidades, con más de 3.171 incidentes documentados en plugins activos.

Hay tres variantes que aparecen seguido en auditorías:

XSS almacenado

El atacante inyecta código malicioso que queda guardado en la base de datos. Cada vez que alguien visita la página, ejecuta el script. Es el más peligroso porque no requiere que la víctima haga nada especial.

SQL Injection

Formularios o parámetros de búsqueda que no sanitizan los inputs permiten que un atacante modifique consultas SQL directamente. Con acceso a la base de datos, puede robar usuarios, contraseñas, datos de clientes o simplemente borrar todo.

CSRF (Cross-Site Request Forgery)

Menos conocido pero igual de peligroso. Un link malicioso puede hacer que un administrador autenticado ejecute acciones sin darse cuenta: crear usuarios, cambiar configuraciones, publicar contenido. Los nonces de WordPress mitigan esto, pero muchos plugins custom no los implementan bien.

CVE-2025-11833 y CVE-2024-2194 son dos identificadores de vulnerabilidades reales que circularon en el primer semestre de 2025 y todavía tienen versiones sin parchear en sitios activos (sí, incluso en 2026).

Contraseñas débiles y gestión de usuarios

Cualquiera que haya revisado los logs de intentos de login sabe de qué hablo: ataques de fuerza bruta con listas de contraseñas comunes, probando «admin», «password123», «wordpress2024». Son bots automatizados que no descansan.

Los errores más repetidos en auditorías de usuarios:

- Contraseñas de menos de 12 caracteres en cuentas con roles de Editor o Administrador.

- Reutilización de contraseñas entre WordPress y el email corporativo.

- Usuario «admin» como nombre de usuario (lo adivinan en el primer intento).

- Cuentas inactivas de colaboradores anteriores que nadie desactivó.

- Sin autenticación de dos factores (2FA) en ninguna cuenta.

El 2FA es lo más fácil de implementar y lo que más sitios ignoraban. Con un plugin como WP 2FA o Google Authenticator integrado, el impacto de una contraseña comprometida se neutraliza casi completamente.

Configuraciones de riesgo: wp-config.php, permisos, HTTPS

El archivo wp-config.php contiene las credenciales de la base de datos. Si alguien puede leerlo, tiene todo. Los permisos correctos son 440 o 400 (solo lectura para el dueño). Lo que aparece en auditorías con frecuencia preocupante: 644 o directamente 777.

Checklist de configuraciones que hay que revisar sí o sí:

- wp-config.php: permisos 400 o 440, nunca 644 ni 777.

- Carpeta wp-content/uploads/: no debe ejecutar PHP. Agregá un .htaccess que lo bloquee.

- Directorio wp-admin: restringido por IP si el sitio no necesita acceso desde cualquier lugar.

- Archivo .htaccess: no expuesto públicamente, con reglas básicas de seguridad.

- HTTPS activo: con redirección 301 desde HTTP y HSTS configurado.

- XML-RPC: deshabilitado si no lo usás (la mayoría no lo necesita).

La falta de HTTPS sigue apareciendo en sitios de 2026. No es solo un problema de privacidad: Chrome lo marca como «no seguro», Google lo penaliza en rankings y cualquier cookie de sesión viaja en texto plano. Si tu hosting no incluye SSL, donweb.com ofrece certificados Let’s Encrypt incluidos en todos sus planes.

Malware, puertas traseras y limpieza

Las puertas traseras son lo más difícil de encontrar porque están diseñadas para pasar desapercibidas. Un archivo PHP con nombre genérico en wp-content/uploads, una función obfuscada en functions.php de un tema viejo, un plugin «desactivado» que igual ejecuta código.

Señales de que algo anda mal:

- Archivos PHP en carpetas donde no deberían estar (como uploads/).

- Funciones base64_decode o eval con strings largas en plugins o temas.

- Fechas de modificación de archivos core recientes sin que hayas actualizado nada.

- Redireccionamientos a sitios externos que no configuraste.

- Cuentas de administrador que aparecieron solas.

Si el sitio ya está comprometido, el proceso de limpieza es: identificar el alcance, restaurar desde backup limpio, cambiar todas las credenciales, actualizar todo, y revisar que no haya puertas traseras residuales. En ese orden. Limpiar sin cambiar credenciales es perder el tiempo (el atacante ya tiene las claves).

Los backups automáticos son el seguro de vida. WPVivid, UpdraftPlus, y el backup de tu propio hosting son opciones válidas. Lo que no zafa es tener backups locales únicamente en el mismo servidor comprometido.

Herramientas para auditar WordPress: Sucuri, Wordfence, WPScan

No existe una sola herramienta que lo detecte todo. La recomendación es combinar al menos dos.

| Herramienta | Tipo | Qué detecta bien | Limitación |

|---|---|---|---|

| Wordfence | Plugin WordPress | Malware, logins sospechosos, plugins vulnerables | No escanea el servidor completo |

| Sucuri SiteCheck | Scanner externo (gratuito) | Blacklists, malware en el frontend, spam | No ve archivos del servidor |

| WPScan | CLI / API | Vulnerabilidades en plugins/temas/core por CVE | Requiere conocimiento técnico |

| WP Security Audit Log | Plugin WordPress | Registro de actividad de usuarios, cambios en archivos | No detecta malware, solo registra acciones |

WPScan merece una mención especial: tiene una base de datos de vulnerabilidades actualizada continuamente y puede identificar qué versión exacta de un plugin tiene CVEs conocidos. Es la herramienta que usan los pentesters profesionales (y también los atacantes, seamos honestos).

La frecuencia mínima recomendada para una auditoría completa es trimestral. Para sitios con e-commerce o datos sensibles, mensual. En los 30 sitios revisados, la mayoría nunca había hecho una auditoría formal.

Plan de acción para proteger tu WordPress

Nada de esto es complejo. Lo que falta es hacerlo de manera sistemática, no reactiva.

- Actualizá WordPress core, plugins y temas esta semana. No la próxima.

- Cambiá el nombre de usuario «admin» si todavía existe en tu instalación.

- Activá 2FA en todas las cuentas con rol de Editor o superior.

- Revisá los permisos de wp-config.php: tiene que ser 400 o 440.

- Instalá un firewall WAF: Wordfence en modo firewall, o Cloudflare en el nivel DNS.

- Configurá backups automáticos externos: al menos semanales, fuera del servidor.

- Deshabilitá XML-RPC si no usás Jetpack ni aplicaciones móviles de WordPress.

- Hacé un escaneo con WPScan o Sucuri para tener una línea base actual.

- Revisá la lista de usuarios: borrá los que ya no deberían tener acceso.

Según la guía de Clemente Moraleda, el 44% de los sitios WordPress atacados tenían actualizaciones pendientes disponibles al momento del ataque. No era una vulnerabilidad zero-day, era un parche disponible que nadie aplicó.

Errores comunes al hacer una auditoría de seguridad

Error 1: Escanear solo el frontend. Sucuri SiteCheck es gratuito y útil, pero solo ve lo que ve el navegador. Un malware inyectado en wp-config.php o en archivos del servidor no aparece en ese reporte. Complementalo con un escaneo desde adentro del servidor.

Error 2: Actualizar plugins sin probar antes. La estrategia correcta no es «no actualizo porque se puede romper», sino tener un entorno de staging donde probás la actualización antes de aplicarla en producción. Si no tenés staging, hacé un backup verificado antes de cada actualización masiva.

Error 3: Pensar que el certificado SSL es seguridad. HTTPS cifra la comunicación entre el navegador y el servidor. No protege contra plugins vulnerables, contraseñas débiles ni acceso no autorizado al panel. Es necesario, pero no suficiente.

Error 4: Ignorar los logs. WP Security Audit Log registra quién hizo qué y cuándo. Si alguien instaló un plugin en un horario raro, o si hay intentos de login fallidos desde IPs extranjeras, eso aparece ahí. La mayoría de los sitios auditados no tenía ningún sistema de logging activo.

Esto se conecta con I checked 30 WordPress sites for common security issues – he, donde vemos casos concretos.

Preguntas Frecuentes

¿Qué vulnerabilidades tienen la mayoría de sitios WordPress?

Plugins desactualizados encabezan la lista, causando el 90% de los compromisos. Le siguen las contraseñas débiles, el usuario «admin» activo y los permisos de archivos mal configurados. XSS es la clase de vulnerabilidad más frecuente en plugins, representando el 53,3% de los reportes en 2026.

¿Cómo auditar la seguridad de mi WordPress?

Combiná tres pasos: un escaneo externo con Sucuri SiteCheck, un escaneo interno con Wordfence o WPScan, y una revisión manual de usuarios, permisos de archivos y plugins instalados. Para resultados serios, WPScan contra la base de CVEs da la foto más precisa de vulnerabilidades conocidas en tu stack.

¿Cuáles son los errores más comunes en seguridad WordPress?

No actualizar plugins y temas, usar «admin» como nombre de usuario, tener wp-config.php con permisos 644, no tener 2FA en cuentas administrativas y no hacer backups externos verificados. Todos estos errores son comunes y todos son fáciles de corregir.

¿Cómo verificar si mi sitio WordPress tiene vulnerabilidades?

Usá WPScan con tu API key gratuita: detecta versiones vulnerables de plugins, temas y el core comparando contra su base de CVEs actualizada. También podés correr el scanner gratuito de Sucuri en sitecheck.sucuri.net para una verificación rápida del frontend y presencia en blacklists.

¿Con qué frecuencia hay que hacer una auditoría de seguridad WordPress?

Trimestral como mínimo para sitios institucionales o de contenido. Mensual para e-commerce, sitios con datos de usuarios o áreas de membresía. Después de cualquier compromiso sospechoso, inmediatamente. La mayoría de los sitios auditados no tenía registro de haber hecho una auditoría en los últimos 12 meses.

Conclusión

Lo que muestran las auditorías de estos 30 sitios no es sorprendente, pero sí preocupante: los problemas son conocidos, las soluciones están disponibles, y la mayoría de los administradores simplemente no las aplica. No por falta de información, sino por falta de rutina.

La auditoría de seguridad WordPress no es un evento de una vez sino un proceso continuo, con revisiones trimestrales, actualizaciones sistemáticas y monitoreo de logs. El 44% de los sitios atacados tenía parches disponibles que nunca se aplicaron. Eso es una decisión, aunque sea por omisión.

Si tenés un WordPress activo y nunca hiciste una auditoría formal, el mejor momento para empezar es hoy. WPScan y Sucuri son gratuitos. El tiempo que lleva revisar lo básico es menos de dos horas. Lo que podés evitar con eso vale mucho más.

Fuentes

- SentinelOne – WordPress Security Audit: guía de referencia técnica

- Fastly – Active exploitation of XSS vulnerabilities in WordPress

- Cronup – Vulnerabilidades WordPress que marcaron el primer trimestre

- Clemente Moraleda – Checklist de seguridad WordPress

- SeguridadenWordPress – WordPress 6.9.2: actualización de seguridad