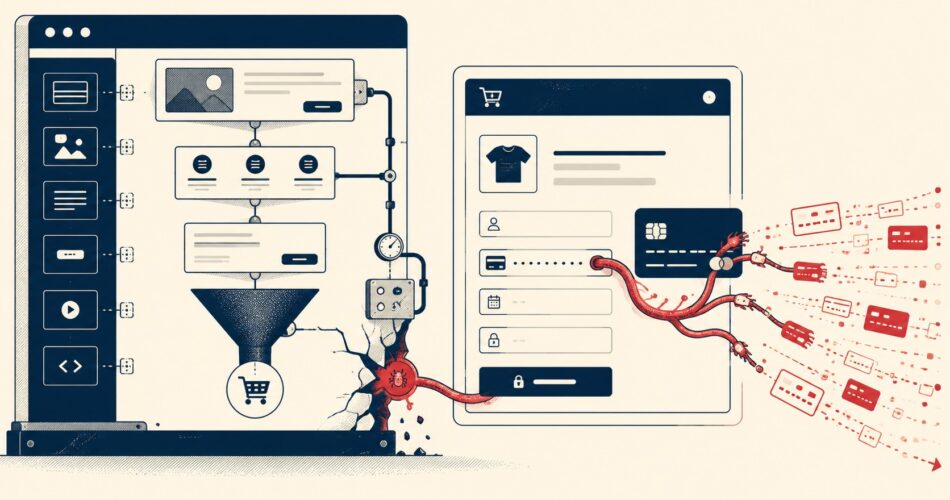

Una vulnerabilidad crítica en el plugin Funnel Builder para WooCommerce, desarrollado por FunnelKit, está siendo explotada activamente para inyectar skimmers de tarjetas de crédito en páginas de checkout. El fallo afecta todas las versiones anteriores a la 3.15.0.3 y no requiere autenticación para ser explotado. Más de 40.000 sitios activos están expuestos.

En 30 segundos

- La vulnerabilidad Funnel Builder WordPress afecta todas las versiones del plugin anteriores a 3.15.0.3 y no requiere usuario ni contraseña para explotarse.

- Un atacante puede modificar los ajustes globales del plugin mediante un endpoint público de checkout e inyectar JavaScript malicioso que se ejecuta en cada página de compra.

- El script se disfraza de Google Tag Manager y abre una conexión WebSocket a un servidor externo para enviar los datos robados.

- La empresa de seguridad Sansec detectó la actividad maliciosa el 15 de mayo de 2026.

- La solución es actualizar a la versión 3.15.0.3 o posterior e inspeccionar manualmente el campo «External Scripts» del plugin.

Qué es Funnel Builder y por qué miles de tiendas lo usan

Funnel Builder es un plugin para WooCommerce desarrollado por FunnelKit que permite personalizar el proceso de checkout, armar páginas de aterrizaje, configurar upsells de un solo clic y optimizar las tasas de conversión de una tienda online. Es una alternativa popular a los checkouts genéricos de WooCommerce para quienes quieren control total sobre el flujo de compra.

Según datos de WordPress.org al 16 de mayo de 2026, el plugin está activo en más de 40.000 sitios web. Si alguna vez configuraste un embudo de ventas en WooCommerce, sabés que esta categoría de herramientas es casi indispensable una vez que querés ir más allá del checkout estándar. Eso explica el número.

El problema con plugins de esta naturaleza es que tienen acceso profundo al proceso de pago. Y ese acceso, si se mal usa, es exactamente lo que necesita un atacante para robar tarjetas.

La vulnerabilidad crítica: un endpoint sin protección que lo arruina todo

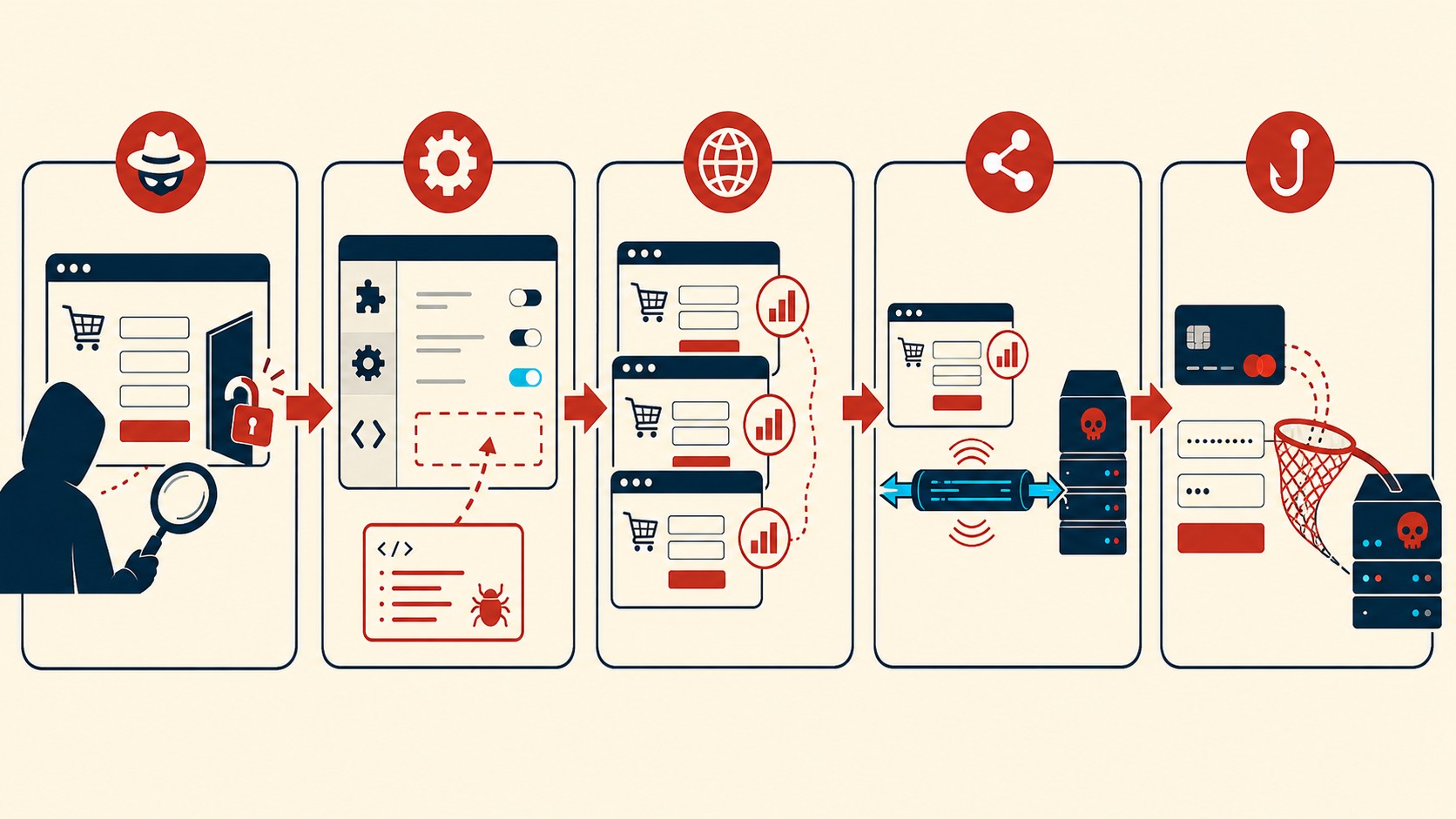

El fallo es conceptualmente simple, que es lo más preocupante. El plugin expone públicamente un endpoint de checkout que no verifica si quien lo llama tiene credenciales válidas. Cualquiera puede acceder a él. Un atacante puede usar ese endpoint para modificar la configuración global del plugin, específicamente el campo «External Scripts», que acepta JavaScript arbitrario. Te puede servir nuestra cobertura de defensas fundamentales contra ataques DDoS.

Ese JavaScript se ejecuta en cada página de checkout del sitio.

Al momento de publicar este artículo, según Bleeping Computer, el fallo todavía no tiene un identificador CVE oficial asignado. Afecta todas las versiones del plugin anteriores a la 3.15.0.3. El registro de Wordfence lo clasifica como inyección SQL no autenticada, aunque el vector de ataque más grave documentado es la inyección de scripts.

Lo que diferencia este caso de otras vulnerabilidades de plugins es la combinación de dos factores: el acceso sin autenticación y el impacto directo en el proceso de pago. No hace falta comprometer una cuenta de administrador ni encadenar varios exploits. Un request HTTP al endpoint correcto alcanza para infectar el checkout de toda la tienda.

Cómo funciona el ataque: disfrazado de Google Analytics

Ponele que tu tienda tiene Funnel Builder instalado y sin actualizar. Un atacante envía una solicitud al endpoint público, modifica el campo «External Scripts» e inyecta el payload: analytics-reports[.]com/wss/jquery-lib.js. El nombre del archivo está elegido para que parezca una librería legítima de jQuery o de Google Analytics.

Ese script abre una conexión WebSocket hacia wss://protect-wss[.]com/ws, un servidor controlado por los atacantes. La conexión es en tiempo real: cada vez que un cliente completa el checkout, los datos se envían al servidor externo antes de que lleguen al procesador de pagos legítimo.

La empresa de seguridad especializada en ecommerce Sansec detectó la actividad maliciosa y publicó el análisis el 15 de mayo de 2026. Lo interesante es que el dominio del payload (analytics-reports[.]com) imita deliberadamente la nomenclatura de Google Tag Manager. ¿Alguien que revisa logs a las 2 de la mañana lo va a detectar a primera vista? Probablemente no.

Qué datos roba el skimmer

El servidor controlado por los atacantes entrega un skimmer de tarjetas personalizado según el sitio objetivo. Los datos que captura incluyen:

- Número de tarjeta de crédito/débito completo

- Código CVV/CVC

- Fecha de vencimiento

- Nombre del titular

- Dirección de facturación

- Otros datos del cliente ingresados durante el checkout

Todo esto sale del navegador del cliente hacia el servidor del atacante antes de que la tienda procese el pago. El cliente no nota nada anormal: la compra se completa normalmente. La tienda tampoco detecta nada: el pedido llega como siempre. El fraude aparece días o semanas después, cuando los clientes reportan cargos no reconocidos. En nuestro artículo sobre herramientas de gestión de contenido WordPress, profundizamos sobre esto.

Cómo detectar si tu tienda fue comprometida

Primero lo urgente: revisá el campo «External Scripts» en la configuración del plugin. Si ves alguna URL que no reconocés, especialmente algo que contenga analytics-reports, jquery-lib o protect-wss, asumí compromiso y actuá de inmediato.

Otros indicadores que pueden aparecer:

- Scripts externos desconocidos en las páginas de checkout (verificable con las herramientas de desarrollador del navegador, pestaña Network)

- Reportes de clientes sobre cargos fraudulentos después de comprar en tu tienda

- Alertas de tu pasarela de pago sobre patrones inusuales de transacciones

- Cambios en la configuración del plugin que no hiciste vos

Si usás Wordfence, revisá los logs de actividad. Si no tenés ningún plugin de monitoreo instalado, esta situación es una buena razón para empezar.

Cómo resolver el problema: actualización y verificación post-parche

El camino es directo: actualizar a la versión 3.15.0.3 o posterior. FunnelKit liberó el parche y recomendó actualizar de inmediato. El proceso:

- Verificá qué versión tenés instalada en Plugins → Plugins instalados

- Hacé un backup completo antes de actualizar (WPVivid o cualquier solución que uses)

- Actualizá el plugin desde el panel de WordPress

- Después de actualizar, revisá manualmente Funnel Builder → Configuración → External Scripts y eliminá cualquier entrada que no hayas puesto vos

- Revisá el historial de actividad del plugin si tenés algún sistema de auditoría instalado

Si tu sitio ya fue comprometido, la actualización sola no alcanza. También necesitás limpiar el payload inyectado y evaluar si los datos de tus clientes fueron expuestos. En ese caso, dependiendo de tu volumen y jurisdicción, puede haber obligaciones de notificación.

Estado del problema: confirmado vs. pendiente

| Aspecto | Estado | Detalle |

|---|---|---|

| Explotación activa | Confirmado | Sansec detectó ataques el 15/05/2026 |

| Parche disponible | Confirmado | Versión 3.15.0.3 publicada por FunnelKit |

| Autenticación requerida | Confirmado (ninguna) | El endpoint es público, sin credenciales |

| CVE oficial asignado | Pendiente | Al 15/05/2026 no tiene identificador CVE |

| Cantidad de sitios afectados | En evaluación | 40.000+ activos, pero sin datos de cuántos fueron comprometidos |

| Tipo de dato robado | Confirmado | Tarjetas, CVV, billing, datos de cliente |

Protección adicional para el checkout de tu tienda

Actualizar el plugin es el primer paso, pero el checkout de WooCommerce merece atención continua porque es el punto más sensible de cualquier tienda online. Algunas medidas que reducen el riesgo: Complementá con diferencias entre plataformas WordPress.

- Usá una pasarela de pago certificada PCI-DSS que no almacene datos de tarjeta en tu base de datos. Si los números de tarjeta nunca pasan por tu servidor, el daño posible es menor.

- SSL activo y bien configurado: básico pero no negociable. Si tu hosting no incluye certificado, donweb.com tiene planes con SSL incluido para sitios WordPress.

- Autenticación en dos pasos para todas las cuentas de administrador: si un atacante quiere modificar configuraciones manualmente, necesita entrar primero.

- Monitoreo de integridad de archivos: Wordfence en su versión gratuita lo hace. Te alerta cuando un archivo del sitio cambia sin que vos lo hayas modificado.

- Revisión periódica de scripts externos: cualquier JavaScript cargado en el checkout que no reconocés es una bandera roja. Revisalo cada mes aunque no hayas cambiado nada.

Errores comunes al responder este tipo de incidentes

Error 1: Actualizar el plugin y asumir que con eso alcanza. La actualización cierra el vector de entrada, pero si el payload ya fue inyectado, sigue activo hasta que lo eliminés manualmente. Muchos administradores actualizan y dan el tema por cerrado sin verificar la configuración post-parche.

Error 2: No notificar a los clientes afectados. Si hay evidencia de que datos de pago fueron robados, hay marcos regulatorios (incluyendo normas de Argentina y la Unión Europea para tiendas con clientes europeos) que establecen plazos de notificación. Ignorarlo puede tener consecuencias legales peores que el incidente original.

Error 3: Confiar en que el proveedor de hosting se encargó. El hosting provee la infraestructura, no la seguridad de los plugins de WordPress. Esa responsabilidad es del administrador del sitio. Si estás en un plan de hosting compartido sin panel de seguridad propio, la detección y remediación son tuyas.

Preguntas Frecuentes

¿Qué es la vulnerabilidad de Funnel Builder WordPress?

Es un fallo crítico en el plugin Funnel Builder de FunnelKit que permite a un atacante sin credenciales modificar la configuración global del plugin mediante un endpoint de checkout expuesto públicamente. El resultado es la inyección de JavaScript malicioso en las páginas de checkout de WooCommerce, usado para robar datos de tarjetas de clientes en tiempo real.

¿Cómo sé si mi sitio WooCommerce fue afectado?

Revisá el campo «External Scripts» en la configuración de Funnel Builder. Si encontrás URLs desconocidas, especialmente con los dominios analytics-reports[.]com o protect-wss[.]com, el sitio fue comprometido. Otros indicadores son reportes de clientes sobre cargos fraudulentos o alertas de tu pasarela de pago por transacciones inusuales. Para más detalles técnicos, mirá vulnerabilidades en plugins de redes sociales.

¿Cuántas tiendas WordPress están en riesgo?

El plugin está activo en más de 40.000 sitios según WordPress.org. Todas las instalaciones con versiones anteriores a la 3.15.0.3 son vulnerables, independientemente de si ya fueron atacadas. El número de tiendas efectivamente comprometidas no fue publicado al momento de redactar este artículo (15 de mayo de 2026).

¿Qué versión de Funnel Builder es segura?

La versión 3.15.0.3 y cualquier versión posterior incluyen el parche para esta vulnerabilidad. Si tu instalación muestra una versión anterior, actualizar es lo primero que tenés que hacer.

¿Cómo protejo el checkout de mi tienda online de ataques similares?

Mantené todos los plugins actualizados, usá una pasarela de pago certificada PCI-DSS que no almacene números de tarjeta en tu base de datos, instalá un plugin de seguridad como Wordfence para monitoreo de integridad, y revisá periódicamente qué scripts externos se cargan en las páginas de checkout. Estas medidas no eliminan el riesgo, pero reducen significativamente la superficie de ataque.

Conclusión

La vulnerabilidad Funnel Builder WordPress es un caso que ilustra un patrón recurrente: plugins con acceso al proceso de pago que exponen endpoints sin protección. El impacto potencial, robo de datos de tarjetas de miles de clientes, es exactamente el tipo de incidente que destruye la reputación de una tienda online.

Si tenés Funnel Builder instalado y no actualizaste a la 3.15.0.3, hacelo ahora. Después verificá la configuración de External Scripts, revisá tus logs de seguridad y, si hay indicios de compromiso, evaluá la situación de tus clientes. La actualización cierra la puerta, pero no limpia lo que ya pudo haber entrado.