WordPress 6.9.4 es la actualización de seguridad lanzada por Automattic el 11 de marzo de 2026 para corregir tres vulnerabilidades críticas que la versión 6.9.2 dejó sin resolver: path traversal en PclZip, XXE en getID3 y omisión de autorización en la función de Notas. Si tu sitio no actualizó todavía, es urgente que lo haga.

En 30 segundos

- WordPress 6.9.4 salió el 11 de marzo de 2026, un día después de 6.9.3, porque 6.9.2 rompió sitios y dejó parches incompletos.

- Corrige tres vulnerabilidades críticas: path traversal en PclZip, XXE en getID3 y omisión de autorización en Notas.

- Afecta a todos los sitios WordPress, independientemente del hosting o los plugins activos.

- La actualización es automática en la mayoría de los casos; si no actualizó solo, entrá a Escritorio > Actualizaciones y hacelo ahora.

- Antes de actualizar, hacé un backup. Después, revisá que los plugins funcionen con normalidad.

Automattic es la empresa que desarrolla y mantiene WordPress, la plataforma de código abierto para crear sitios web. Fundada en 2005 por Matt Mullenweg, también gestiona WordPress.com.

¿Qué es WordPress 6.9.4 y por qué llegó tan rápido?

WordPress 6.9.4 es una versión de mantenimiento y seguridad del core de WordPress, lanzada el 11 de marzo de 2026 por Automattic. No agrega funcionalidades nuevas: su único propósito es cerrar agujeros de seguridad que quedaron abiertos en 6.9.2.

La historia detrás de este lanzamiento apresurado es bastante ilustrativa. WordPress 6.9.2 llegó con tres parches de seguridad, pero al mismo tiempo rompió sitios con pantalla blanca en determinadas configuraciones de PHP 8.3+. Automattic lanzó 6.9.3 al día siguiente solo para reparar los sitios caídos, pero esa versión no incluía los parches de seguridad completos. El resultado: había que lanzar 6.9.4 para tener todo junto, seguridad incluida. Según el análisis de TicWeb, tres versiones en una semana es una señal de que el proceso de QA tuvo problemas serios.

¿El «parche» causó más problemas que los que resolvía? En este caso, sí. Y la solución fue lanzar una tercera versión correctiva. Eso no pasa seguido en el core de WordPress.

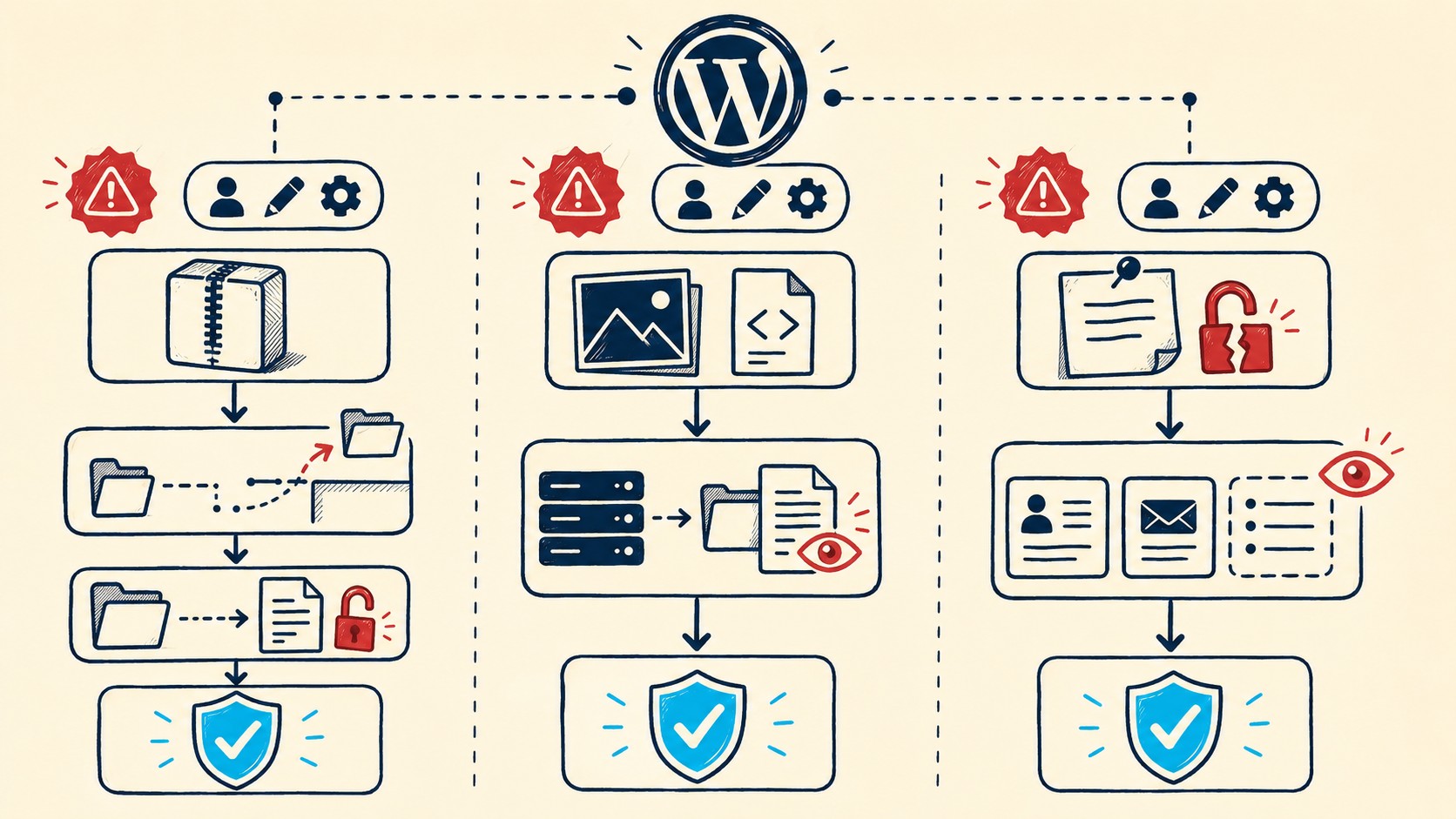

Las 3 vulnerabilidades críticas corregidas en la actualización de WordPress 6.9.4 seguridad

El detalle técnico importa acá, porque cada vulnerabilidad afecta a perfiles de usuario distintos y tiene vectores de ataque diferentes. No es lo mismo una falla que requiere acceso de administrador que una que puede explotar un contribuidor con permisos mínimos.

| Vulnerabilidad | Componente | Nivel de riesgo | Rol mínimo para explotar |

|---|---|---|---|

| Path traversal | PclZip | Crítico | Administrador (con acceso a carga de archivos) |

| XXE (XML External Entity) | getID3 | Alto | Editor o superior |

| Omisión de autorización | Función de Notas | Medio-Alto | Contribuidor |

Las tres estaban presentes desde antes de 6.9.2, pero el intento de parcheado incompleto las dejó expuestas públicamente sin solución definitiva. Ese es el escenario más riesgoso: una falla conocida, sin fix disponible.

Path traversal en PclZip: cómo funciona y por qué preocupa

Ponele que subís un plugin o tema empaquetado como ZIP a tu WordPress. WordPress usa internamente PclZip para descomprimirlo. Ahí es donde entraba el problema.

Un ataque de path traversal abusa del proceso de descompresión para escribir archivos fuera del directorio de destino previsto. En vez de descomprimir en /wp-content/plugins/miplugin/, un archivo malicioso podría apuntar a ../../wp-config.php y sobreescribir configuración crítica, o colocar un archivo PHP ejecutable en un directorio accesible desde el navegador.

El vector de ataque requiere que quien sube el archivo tenga permisos de administrador, lo cual limita un poco el impacto. Eso sí: si tu panel de WordPress tiene credenciales comprometidas, o si permitís que terceros suban plugins, esta falla pasa a ser crítica. Y en sitios con múltiples administradores (agencias, tiendas con varios operadores), el riesgo no es para nada teórico.

XXE en getID3: cuando el lector de metadatos se convierte en puerta trasera

getID3 es la librería que WordPress usa para leer metadatos de archivos multimedia: duración de un video, tags de un MP3, dimensiones de una imagen. No suena peligroso. Y en condiciones normales no lo es.

El problema es que algunos formatos de archivo usan XML internamente, y getID3 los parsea. Un ataque XXE (XML External Entity) aprovecha el parser XML para inyectar referencias a entidades externas: básicamente, el parser XML del servidor lee archivos del sistema de archivos local en respuesta a un archivo multimedia manipulado.

¿Qué puede hacer un atacante con esto? Leer el contenido de wp-config.php (usuario y contraseña de la base de datos), leer archivos del sistema operativo, o en algunos casos realizar solicitudes a servicios internos. El vector requiere subir un archivo multimedia manipulado, lo cual está disponible para editores y superiores (spoiler: en muchos sitios el rol de editor lo tienen más personas de las necesarias).

PHP 8.3 expuso más claramente esta falla porque cambió el comportamiento por defecto del parser XML respecto a entidades externas. En PHP 7.x y 8.0/8.1 el problema existía pero era más difícil de activar.

Omisión de autorización en la función de Notas

Esta es la más discreta de las tres, pero no por eso menos relevante. La función de Notas de WordPress permite que los administradores dejen anotaciones internas en el panel, visibles solo para perfiles autorizados.

La vulnerabilidad permitía que un usuario con rol de contribuidor (el rol más bajo que puede crear contenido en borradores) accediera a notas que no le correspondían. En un blog personal con un solo usuario, esto no cambia nada. En un sitio de medios, una agencia o un ecommerce con contribuidores externos, es exposición de información sensible: comentarios editoriales privados, datos de clientes mencionados en notas, credenciales temporales dejadas «por las dudas».

No es explotación remota sin credenciales, pero sí escalada de privilegios horizontal dentro del sistema.

Cómo actualizar a WordPress 6.9.4 sin riesgos

La mayoría de los sitios con actualizaciones automáticas habilitadas ya recibieron 6.9.4. Si no estás seguro, entrá a tu panel y fijate la versión en la esquina inferior derecha del Escritorio.

Método 1: desde el panel de WordPress

Escritorio > Actualizaciones > si aparece «WordPress 6.9.4 disponible», hacé clic en «Actualizar ahora». El proceso dura menos de un minuto en la mayoría de los servidores.

Método 2: manual via WordPress.org

Descargá el ZIP de 6.9.4 desde la página oficial. Subí los archivos via FTP o el administrador de archivos de tu hosting, sobreescribiendo todo excepto wp-content/ y wp-config.php. Este método es el recomendado si tenés customizaciones en el core (lo cual idealmente no deberías, pero acá no te voy a juzgar).

Antes de tocar nada: backup

Hacé un backup completo: base de datos y archivos. Si usás WPVivid (que está instalado en el sitio según la configuración base), es un clic. Si estás en un hosting de calidad como donweb.com, también tenés snapshots automáticos disponibles desde el panel. La actualización en sí es simple, pero si algo sale mal (un plugin conflictivo, una configuración de servidor rara), un backup reciente es lo único que te salva.

Qué está confirmado y qué no sobre esta actualización

| Estado | Detalle |

|---|---|

| Confirmado | WordPress 6.9.4 lanzada el 11 de marzo de 2026 por Automattic |

| Confirmado | Tres vulnerabilidades corregidas: path traversal, XXE, omisión de autorización |

| Confirmado | 6.9.2 rompió sitios con pantalla blanca en PHP 8.3+ |

| Confirmado | 6.9.3 reparó los sitios caídos pero sin los parches de seguridad completos |

| No confirmado | Exploits activos en la naturaleza para estas tres fallas (no hay reporte público al momento de este artículo) |

| No confirmado | CVE asignados con CVSS oficial para las tres vulnerabilidades |

Después de actualizar: verificación y monitoreo

Actualizar no termina en el botón «Actualizar ahora». Hay cosas que revisar.

Lo primero: abrí el front-end del sitio en una ventana incógnito y navegá las páginas principales. Si algo se ve raro (layout roto, página en blanco), revisá el log de errores de PHP antes de deshabilitar nada al azar. En el panel de servidor o via el plugin Query Monitor podés ver errores sin tener que conectarte por SSH.

Lo segundo: revisá que los plugins críticos funcionen. Especialmente los de seguridad como Wordfence, que tienen su propia lógica de escaneo y a veces necesitan actualización independiente del core. Si instalaste Wordfence, ejecutá un escaneo manual desde Wordfence > Escanear después de actualizar.

Y si algo falla: no entres en pánico. Restaurá el backup, identificá qué plugin conflictúa, actualizalo por separado o reportalo al desarrollador. La pantalla blanca de 6.9.2 fue exactamente eso: un conflicto con PHP 8.3 que en 6.9.4 ya está corregido, pero no todos los plugins actualizaron sus bibliotecas internas al mismo ritmo.

Errores comunes al aplicar este tipo de actualizaciones

Actualizar sin backup pensando «en producción nunca pasó nada». Hasta que pasa. Un plugin desactualizado más un cambio en el core puede desencadenar un conflicto que deja el sitio inaccesible. Dos minutos de backup pueden ahorrar dos horas de debugging.

Deshabilitar actualizaciones automáticas para «tener más control». El resultado en la práctica es que las actualizaciones de seguridad no se aplican hasta que el administrador se acuerda de hacerlo manualmente, lo cual puede ser semanas. Para actualizaciones de seguridad del core, el modo automático es la opción correcta. Para actualizaciones de plugins y temas, podés ser más selectivo.

Ignorar el log de errores después de actualizar. El sitio puede verse «bien» al ojo humano pero estar tirando errores PHP en background que afectan el rendimiento o funcionalidades menos visibles (formularios, crons, webhooks). Revisá el log aunque todo parezca normal.

Preguntas Frecuentes

¿Qué corrige WordPress 6.9.4?

Corrige tres vulnerabilidades de seguridad: path traversal en la librería PclZip (usada para descomprimir archivos ZIP), ataques XXE en getID3 (librería de metadatos multimedia) y omisión de autorización en la función de Notas. Las tres habían sido parcialmente abordadas en 6.9.2, pero esa versión introdujo otros problemas que requirieron dos versiones más para resolverse por completo.

¿Necesito actualizar a WordPress 6.9.4 inmediatamente?

Sí, especialmente si tu sitio tiene múltiples usuarios con roles de editor o contribuidor, o si subís archivos multimedia o plugins frecuentemente. Las tres vulnerabilidades corregidas son explotables por usuarios con acceso al panel, no requieren ataque externo. Hacé un backup y actualizá cuanto antes.

¿Por qué Automattic lanzó 6.9.4 después de 6.9.2?

Porque 6.9.2 introdujo un bug que rompía sitios con pantalla blanca en PHP 8.3+. Para arreglar eso rápido, lanzaron 6.9.3, pero esa versión no incluía los parches de seguridad completos. Entonces 6.9.4 es la versión que tiene tanto la corrección de los sitios caídos como las tres vulnerabilidades resueltas. Tres versiones en una semana es inusual para el core de WordPress.

¿Es seguro actualizar WordPress si tengo plugins activos?

Sí, siempre que hagas un backup previo. La gran mayoría de los plugins principales son compatibles con actualizaciones del core. El riesgo real es tener plugins muy desactualizados o sin mantenimiento activo. Revisá que tus plugins también estén en su última versión antes de actualizar el core.

¿Cuáles son las vulnerabilidades de WordPress 6.9.4 que se corrigieron?

Las vulnerabilidades corregidas en 6.9.4 son tres: (1) path traversal en PclZip, que permitía escritura de archivos fuera del directorio permitido durante la descompresión de ZIPs; (2) XXE en getID3, que exponía archivos del servidor via parsing XML malicioso en archivos multimedia; y (3) omisión de autorización en Notas, que permitía a contribuidores leer notas privadas de administradores.

Conclusión

WordPress 6.9.4 cierra tres agujeros reales con vectores de ataque concretos. No es un parche cosmético ni una advertencia preventiva: son fallas que un usuario malintencionado con acceso al panel puede usar para leer archivos del servidor, escalar privilegios o escribir contenido en directorios protegidos.

El contexto del lanzamiento (tres versiones en una semana, una de las cuales rompió sitios en producción) habla de un proceso de QA que tuvo problemas, y eso es algo que Automattic debería revisar internamente. Dicho esto, el resultado final con 6.9.4 es una versión estable y segura según el anuncio oficial de WordPress en español.

La acción a tomar es simple: backup, actualizar, verificar. Si tu hosting tiene actualizaciones automáticas del core habilitadas y todo funcionó bien, revisá igual que estés en 6.9.4 y no en 6.9.3 (que no tiene los parches de seguridad completos). La diferencia de una versión menor importa acá.