El informe de Sucuri sobre vulnerabilidades de WordPress de abril 2026 documentó 107 vulnerabilidades en total: 102 en plugins y 5 en temas. De esas, 4 alcanzaron puntuación CVSS 9 o superior y requieren parche inmediato. El mes también quedó marcado por un ataque masivo de cadena de suministro que afectó más de 30 plugins del repositorio oficial.

En 30 segundos

- Sucuri registró 107 vulnerabilidades en abril 2026: 102 en plugins, 5 en temas, 4 con CVSS 9+

- Los plugins críticos afectados incluyen MetaSlider (RCE), Charity Zone (file upload), Everest Forms (object injection) y Product Filter (SQL injection)

- XSS fue el vector más común con 42 casos, seguido de broken access control (22) y SQL injection (10)

- Un atacante compró 30+ plugins y dejó backdoors durmientes desde agosto 2025, que se activaron en abril

- Plugins como W3 Total Cache (900k sitios), WP Statistics (600k) y Elementor (10M) tuvieron vulnerabilidades de alto riesgo

El informe de Sucuri: 107 vulnerabilidades en WordPress durante abril 2026

Sucuri es la empresa de seguridad web especializada en WordPress que publica mensualmente un roundup de vulnerabilidades y parches. Su reporte de abril 2026 es uno de los más densos del año: 107 vulnerabilidades documentadas en un solo mes, con una distribución de gravedad que no deja demasiado margen para la tranquilidad.

Si administrás uno o varios sitios WordPress, el número que más te tiene que importar es 4. Cuatro vulnerabilidades con puntuación CVSS 9 o superior, lo que en la práctica significa que un atacante sin privilegios puede comprometer el sitio completo si no actualizaste a tiempo.

Lo otro que vale la pena notar: el informe no documenta solo bugs aislados. Documenta un ecosistema con problemas estructurales, especialmente en cómo se gestiona la confianza en plugins del repositorio oficial.

Las 4 vulnerabilidades críticas (CVSS 9+) que requieren acción inmediata

Acá viene lo concreto. Cuatro plugins con vulnerabilidades críticas confirmadas en abril 2026. Si los tenés instalados, actualizá hoy.

| Plugin | CVE | Tipo de vulnerabilidad | Riesgo real | CVSS |

|---|---|---|---|---|

| MetaSlider | CVE-2026-39465 | Remote Code Execution (RCE) | Ejecución remota de código arbitrario | 9.8 |

| Charity Zone | CVE-2026-40749 | Carga de archivos sin autenticación | Upload de shell/malware directo | 9.6 |

| Everest Forms | CVE-2026-3296 | PHP Object Injection | Escalada de privilegios, RCE en ciertos entornos | 9.4 |

| Product Filter WooCommerce | CVE-2026-3830 | SQL Injection | Extracción de base de datos completa | 9.1 |

El de MetaSlider es el que más me preocupa. RCE sin autenticación significa que alguien puede ejecutar código PHP en tu servidor sin estar logueado en WordPress. Es el tipo de vulnerabilidad que los atacantes automatizan en horas.

El de Everest Forms también tiene su historia. Object injection suena técnico, pero el impacto depende de qué otras librerías tenga instaladas el entorno. En algunos casos se limita a escalada de privilegios; en otros, combinado con un gadget chain adecuado, llega a RCE. Tomalo en serio.

Las 21 vulnerabilidades de alto riesgo: plugins instalados en cientos de miles de sitios

Más allá de las críticas, el informe de Sucuri listó 21 vulnerabilidades de alto riesgo. Lo que hace especial este grupo no es solo la gravedad técnica, sino el volumen de instalaciones afectadas.

ManageWP Worker tuvo una vulnerabilidad XSS que afecta la interfaz de gestión centralizada de sitios. W3 Total Cache, con 900.000 instalaciones activas, apareció en la lista. WP Statistics (600k sitios) también. Y Kadence Blocks, con otros 600k, quedó expuesto a broken access control.

El caso de Elementor es el más llamativo por la escala: 10 millones de instalaciones activas. La vulnerabilidad documentada este mes es de severidad alta, no crítica, pero con 10 millones de sitios potencialmente afectados el radio de daño es enorme aunque el vector sea más limitado. ¿Alguien calculó cuántos sitios en Latinoamérica usan Elementor sin actualizar? Exacto, muchos.

La combinación de plugins muy populares con ciclos de actualización lentos es el problema real. Un sitio que corre W3 Total Cache sin actualizar, con Elementor sin parchear y con WP Statistics desactualizado tiene tres vectores simultáneos de ataque. Cada uno por separado zafa; los tres juntos son otro asunto.

Ataques en cadena de suministro: el backdoor que estuvo durmiente 8 meses

Este es el dato que más circuló en abril y que el reporte mensual de Sucuri contextualizó dentro del panorama general de amenazas.

La historia es así: un atacante compró más de 30 plugins del repositorio oficial de WordPress.org (sí, compró la propiedad de plugins legítimos con una base de usuarios real). Inyectó backdoors en agosto de 2025. Esperó. No activó nada durante 8 meses para no levantar sospechas en los sistemas de detección de comportamiento anómalo. Y en abril de 2026 activó el payload en masa.

Esto es distinto a encontrar un bug y explotarlo. Acá hubo planificación deliberada, inversión de tiempo y dinero, y comprensión de cómo funcionan los sistemas de detección. El atacante sabía que los plugins recién modificados generan alertas; los plugins que «se comportan bien» por meses, no tanto.

Ojo con esto: este incidente específico no está confirmado directamente en el reporte principal de Sucuri del mes (que se focaliza en vulnerabilidades técnicas por CVE), sino que fue documentado por investigadores de seguridad independientes y cubierto por reportes adicionales sobre los plugins infectados. Lo incluyo acá porque es parte del contexto de amenazas de abril, pero con esa salvedad.

Las implicaciones son incómodas. Si confiás ciegamente en que «está en el repositorio oficial de WordPress, entonces está revisado», este incidente muestra que esa confianza tiene límites. El equipo de WordPress.org tiene controles, pero no revisa cada commit de cada plugin en tiempo real.

Tipos de vulnerabilidades en abril: XSS dominó, pero SQL injection sigue siendo un problema real

Desglosando las 107 vulnerabilidades por tipo:

- Cross-Site Scripting (XSS): 42 casos — el vector más frecuente por lejos

- Broken Access Control: 22 casos — segundo en frecuencia

- SQL Injection: 10 casos — menos frecuente pero de alto impacto

- PHP Object Injection: 8 casos

- File Upload sin validación: 6 casos

- Otros (CSRF, IDOR, LFI): 19 casos

El XSS siendo tan frecuente tiene una explicación sencilla: los desarrolladores de plugins siguen sin sanitizar correctamente la entrada de datos en formularios y shortcodes. Es un problema resuelto desde hace 20 años que sigue apareciendo porque los plugins los escriben personas con conocimiento de PHP pero sin formación específica en seguridad.

El caso que más me parece significativo en el reporte es CVE-2026-1492 en User Registration, con 60.000 instalaciones. Broken access control que permitía crear un usuario administrador sin autenticación. Subís el exploit, hacés un POST al endpoint correcto, y ya tenés admin en el sitio. Sin login, sin sesión, sin nada. El plugin fue parcheado, pero cuántos sitios tardaron semanas en actualizar es otra pregunta.

Qué está confirmado y qué sigue abierto

| Punto | Estado |

|---|---|

| 107 vulnerabilidades documentadas en abril 2026 | Confirmado por Sucuri |

| 4 vulnerabilidades CVSS 9+ con CVEs asignados | Confirmado |

| Parches disponibles para las 4 críticas | Confirmado al momento del reporte |

| Backdoor en 30+ plugins, activación en abril | Reportado por investigadores independientes, no confirmado directamente en el roundup de Sucuri |

| Número exacto de sitios comprometidos por el backdoor | Sin datos públicos confirmados |

| Atribución del ataque de cadena de suministro | Sin confirmar |

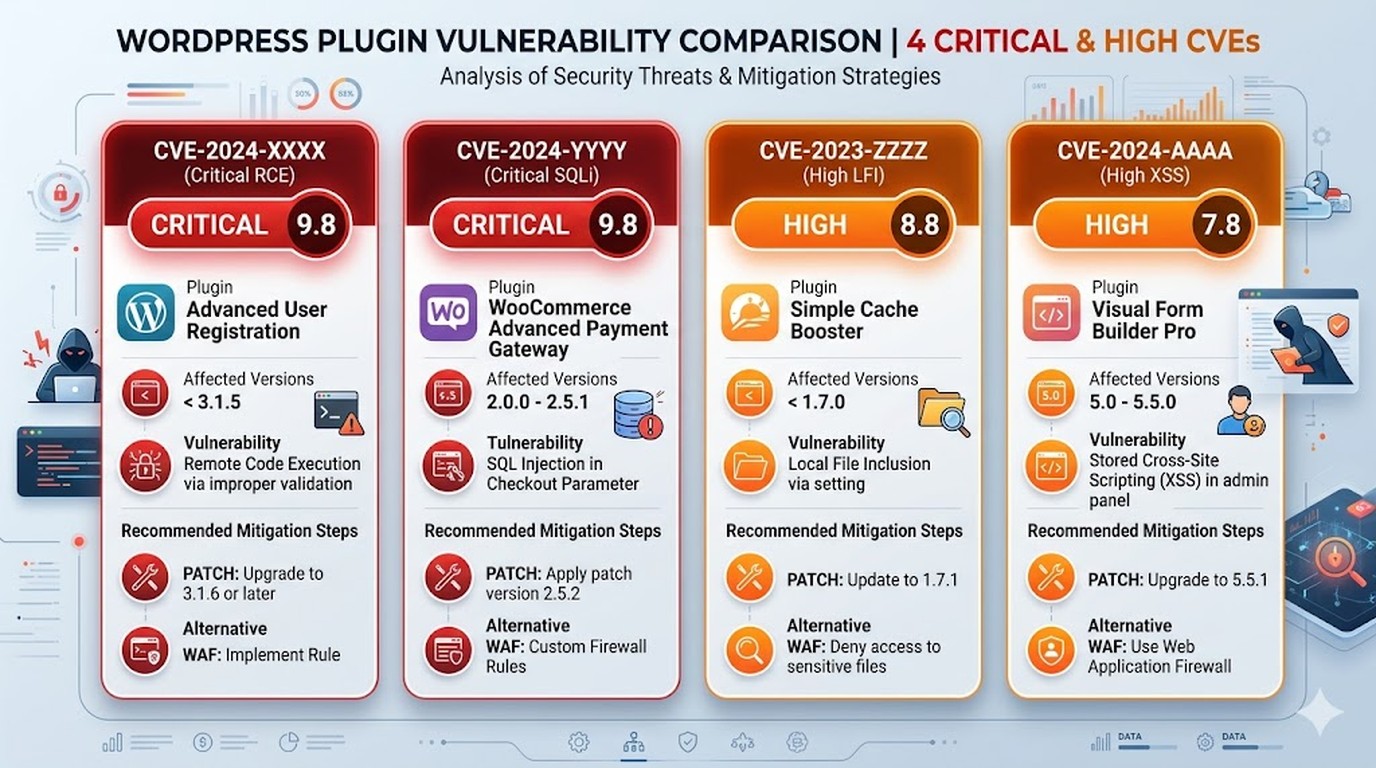

Recomendaciones de Sucuri: actualizar, parchear o usar WAF

Según el informe oficial de Sucuri, la mitigación recomendada sigue una jerarquía clara: primero actualizá a la versión parcheada; si no hay parche disponible todavía, usá un Web Application Firewall (WAF) para bloquear el vector de ataque; como última opción, desactivá el plugin hasta que haya parche.

Para las 4 críticas, los parches ya estaban disponibles al momento de publicación del reporte. No hay excusa para no actualizar.

El WAF como capa de defensa tiene sentido especialmente para vulnerabilidades XSS y SQL injection, donde las reglas de detección de patrones pueden bloquear ataques conocidos aunque el plugin esté sin parchear. La mayoría de soluciones WAF para WordPress, incluyendo la de Sucuri y la de Wordfence, tienen reglas que se actualizan cuando se publica un CVE nuevo. Si tu sitio está en un hosting con WAF a nivel de servidor, como los que ofrece donweb.com con protección activa, eso agrega una capa más.

Cómo verificar si tus plugins tienen vulnerabilidades activas

Ponele que leíste el informe y ahora querés saber si tu sitio está expuesto. Estas son las herramientas que tienen más sentido:

- WPScan: escanea tu instalación contra una base de datos de CVEs conocidos. Tiene versión CLI gratuita y plan de pago con actualizaciones en tiempo real

- Wordfence: el plugin de seguridad más instalado incluye scanner de vulnerabilidades que compara tus plugins contra su base de CVEs. La versión gratuita actualiza la base con 30 días de retraso; la premium, en tiempo real

- WP Security Audit Log: logs detallados de cambios en archivos y actividad de usuarios, útil para detectar modificaciones no autorizadas

- Google Search Console: si tu sitio fue comprometido y está redirigiendo tráfico o sirviendo spam, GSC suele notificarlo antes que cualquier plugin

El proceso básico de auditoría: listá todos los plugins activos con su versión actual, cruzalos contra la lista del reporte de Sucuri o contra WPScan, identificá cuáles están desactualizados, actualizá los críticos primero. Si tenés plugins que ya no se mantienen (último update hace más de 2 años), considerá desactivarlos aunque no tengan CVE activo, porque probablemente tengan vulnerabilidades sin documentar.

Una revisión mensual alineada con los reportes de Sucuri tarda 30 minutos y elimina la mayoría del riesgo documentado. La mayoría de sitios comprometidos que Sucuri atiende tenían parches disponibles que el administrador no había aplicado.

Errores comunes al gestionar vulnerabilidades en WordPress

Error 1: Actualizar solo el core y olvidar los plugins. WordPress core tiene un equipo de seguridad dedicado con respuesta rápida. Los plugins son responsabilidad de cada desarrollador, muchos de los cuales son individuos con poco tiempo. La mayoría de las vulnerabilidades documentadas en el informe de Sucuri están en plugins, no en el core.

Error 2: Creer que los plugins inactivos no son un riesgo. Un plugin desactivado pero instalado sigue teniendo sus archivos en el servidor. Si tiene un LFI o una vulnerabilidad de file read, puede ser explotado aunque no esté activo. Desactivar no es suficiente. Borrar, sí.

Error 3: Aplicar parches de seguridad en producción sin backup previo. Suena obvio, pero más de la mitad de los casos de soporte post-update que circulan en foros de WordPress son de actualizaciones que rompieron algo sin backup disponible. Hacé el backup, después actualizá. En ese orden, siempre.

Preguntas Frecuentes

¿Qué vulnerabilidades críticas detectó Sucuri en WordPress en abril 2026?

Sucuri documentó 4 vulnerabilidades con CVSS 9 o superior en abril 2026: CVE-2026-39465 en MetaSlider (RCE), CVE-2026-40749 en Charity Zone (file upload sin auth), CVE-2026-3296 en Everest Forms (object injection) y CVE-2026-3830 en Product Filter WooCommerce (SQL injection). Los 4 tenían parche disponible al momento de publicación del informe.

¿Cuáles son los plugins de WordPress más afectados por vulnerabilidades en 2026?

En abril 2026, los plugins con mayor impacto potencial por volumen de instalaciones fueron Elementor (10M instalaciones, vulnerabilidad alta), W3 Total Cache (900k), WP Statistics (600k), Kadence Blocks (600k) y ManageWP Worker. El mayor riesgo técnico recayó en MetaSlider por su vulnerabilidad RCE crítica.

¿Cómo puedo proteger mi sitio WordPress de las vulnerabilidades documentadas?

La mitigación principal es mantener todos los plugins actualizados a la última versión. Para plugins sin parche disponible, un WAF (Web Application Firewall) puede bloquear los vectores de ataque conocidos mientras esperás la actualización. Como medida adicional, revisá mensualmente tus plugins contra los reportes de Sucuri o usá WPScan para detección automatizada de CVEs.

¿Qué son los ataques de cadena de suministro en WordPress y por qué son peligrosos?

Un ataque de cadena de suministro en WordPress ocurre cuando un atacante compromete un plugin legítimo (comprándolo, hackeando al desarrollador o tomando control del repositorio) para distribuir código malicioso a todos sus usuarios. Son especialmente peligrosos porque el plugin llega desde la fuente oficial, pasa los controles automáticos y los administradores lo instalan con confianza. El caso de los 30+ plugins de abril 2026 incluyó backdoors durmientes por 8 meses antes de activarse.

¿Con qué frecuencia debería aplicar parches de seguridad en WordPress?

Para vulnerabilidades críticas (CVSS 9+), el parche debería aplicarse dentro de las 24-48 horas de publicado. Para vulnerabilidades altas, dentro de la semana. Como práctica general, una revisión semanal de actualizaciones disponibles y una auditoría mensual contra los reportes de Sucuri es suficiente para la mayoría de sitios. Los sitios con tráfico alto o datos sensibles deberían considerar actualizaciones automáticas activadas para plugins de confianza.

Conclusión

Abril 2026 fue un mes pesado para el ecosistema WordPress. 107 vulnerabilidades en un mes, 4 de ellas críticas, un ataque de cadena de suministro que demuestra que los atacantes están pensando a largo plazo, y plugins con millones de instalaciones expuestos a vectores de alto riesgo.

Lo que cambia con el informe de Sucuri no son las reglas del juego (actualizar rápido, usar WAF, hacer backups), sino la evidencia de que el ritmo de descubrimiento de vulnerabilidades sigue siendo alto y que la confianza en el repositorio oficial tiene límites que los atacantes explotan activamente.

Si administrás sitios WordPress, revisá hoy si tenés MetaSlider, Charity Zone, Everest Forms o Product Filter WooCommerce instalados, y actualizalos si no lo hiciste. Eso resuelve el riesgo más urgente del mes. El resto es higiene continua.