Actualizado el 14/04/2026: Se agregó cobertura de CVE-2026-1492, una vulnerabilidad crítica en el plugin User Registration & Membership que permite takeover de administrador sin autenticación — un recordatorio práctico de cómo los problemas de seguridad pueden afectar a cualquier plugin, no solo a los feature plugins.

Los feature plugins de WordPress son plugins gratuitos y experimentales que funcionan como campo de pruebas para funcionalidades candidatas a integrarse en el núcleo — y en 2026, el más polémico es el WP AI Client, propuesto para merge en WordPress 7.0, que introduce una API para conectar modelos de IA directamente desde el admin con API keys almacenadas en la base de datos en texto plano.

En 30 segundos

- Un feature plugin es código experimental que la comunidad desarrolla para probar funcionalidades antes de que entren al core de WordPress — si pasan los filtros, se fusionan en un release mayor

- WordPress 7.0 (lanzamiento previsto: 9 de abril de 2026) incorporaría el WP AI Client, un conector provider-agnostic para OpenAI, Google Gemini y Anthropic Claude

- El nuevo Connectors API incluye un MCP Adapter que permite a agentes de IA interactuar con sitios WordPress — un vector de ataque completamente nuevo

- Las API keys se almacenan enmascaradas en la UI de Settings > Connectors, pero visibles en texto plano en la tabla wp_options

- Recomendación inmediata: no instalar feature plugins en producción sin testing previo en staging, y limitar los endpoints MCP expuestos

Automattic es la empresa que desarrolla WordPress.com, la plataforma de creación de sitios web alojada basada en WordPress de código abierto. Fundada en 2005 por Matt Mullenweg, también contribuye al desarrollo del proyecto WordPress.

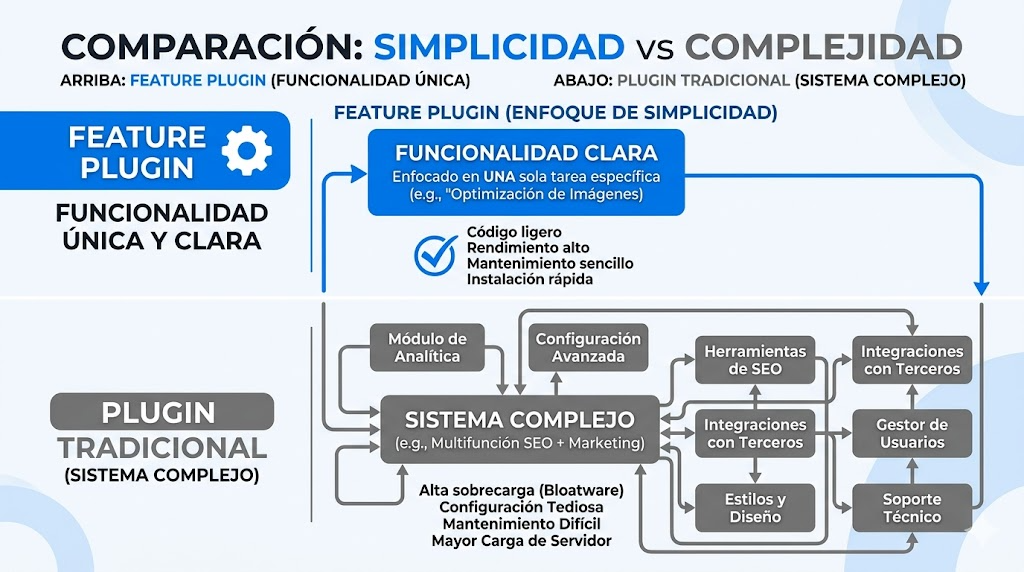

Qué es un feature plugin en WordPress

El modelo «Features as Plugins» existe desde WordPress 3.7. La idea es simple: en vez de meter funcionalidad nueva directamente en el core y rezar para que ande bien, se desarrolla primero como un plugin independiente, se prueba con la comunidad, se itera, y recién cuando está maduro se evalúa la fusión.

Cualquier desarrollador puede proponer un feature plugin a través de Make WordPress Core. No hace falta ser contributor de core ni tener cargo en Automattic — aunque, seamos honestos, los que terminan aprobándose suelen tener sponsorship de algún equipo con peso.

La gracia del sistema es que el código experimental no contamina el core. Si falla, se descarta sin daño colateral. Si funciona, se merge.

Cómo funciona el proceso de merge al núcleo

El ciclo arranca durante el kickoff de un release mayor. Alguien propone un feature plugin, el release lead lo evalúa junto con los core developers, y se define si entra o no en base a criterios bastante estrictos: UX sólida, diseño maduro, código con calidad de core, cero bugs críticos abiertos, y feedback positivo de la comunidad de testers.

Suena razonable en papel. El problema es que «maduro» y «sin bugs críticos» son conceptos elásticos cuando hay presión por entregar features en fecha. El release lead tiene la última palabra, y eso a veces genera tensiones — preguntale a cualquiera que haya seguido la saga de Gutenberg.

Feature plugins activos en 2026: el caso del WP AI Client

El feature plugin que más ruido está haciendo este año es el WP AI Client. La propuesta de merge a WordPress 7.0 se publicó en febrero de 2026, y si todo sale según el plan, el 9 de abril cada instalación de WordPress va a tener un sistema nativo para conectarse a modelos de IA.

El enfoque es provider-agnostic. Soporta OpenAI, Google Gemini y Anthropic Claude a través de paquetes de proveedores que se instalan desde el directorio de plugins. La configuración vive en una nueva pantalla: Settings > Connectors, donde cargás tu API key y elegís qué modelo usar. Si te interesa profundizar en arquitectura de seguridad en sitios WordPress, podés leer más sobre estrategias de firewall y microsegmentación.

Eso sí: no confundas esto con un ChatGPT integrado en tu dashboard. El WP AI Client es infraestructura, no features visibles. Provee la cañería para que otros plugins y temas puedan consumir modelos de IA sin cada uno reinventar la rueda de autenticación y manejo de APIs. Según el análisis de WebHosting.Today, WordPress 7.0 «ships AI connectors infrastructure, not features».

Implicaciones de seguridad de los feature plugins

Acá es donde la cosa se pone interesante para los que nos dedicamos a seguridad.

Un feature plugin es, por definición, código en estado experimental. Puede tener vulnerabilidades que todavía nadie descubrió porque el volumen de instalaciones es bajo y la auditoría comunitaria es limitada. Cuando ese código se merge al core, de golpe pasa de 5.000 instalaciones a 800 millones de sitios. La superficie de ataque se multiplica de un día para el otro.

Con el WP AI Client en particular, hay un problema concreto que ya se identificó: las API keys se almacenan en la base de datos. En la interfaz de Settings > Connectors aparecen enmascaradas, pero si entrás a la tabla wp_options con phpMyAdmin o cualquier herramienta de base de datos, están en texto plano. Un SQL injection en cualquier plugin tercero y tus keys de OpenAI quedan expuestas. Más contexto en plugins de IA sin auditar.

No es un bug nuevo — WordPress siempre manejó secretos así. Pero hasta ahora los secretos eran contraseñas de SMTP o tokens de reCAPTCHA. Ahora estamos hablando de API keys que pueden generar costos de cientos de dólares por hora si alguien las usa para minar tokens.

El Connectors API y la nueva superficie de ataque

El Connectors API introducido en WordPress 7.0 incluye algo que debería hacer levantar una ceja a cualquier sysadmin: un MCP Adapter.

MCP (Model Context Protocol) permite que agentes de IA interactúen con tu sitio WordPress como si fuera una API más en su cadena de herramientas. Un sitio que expone endpoints MCP pasa a ser «addressable» por agentes de IA — pueden leer contenido, ejecutar acciones, y potencialmente modificar datos si los permisos no están bien configurados.

Es un vector de ataque completamente nuevo. Nadie tiene WAF rules para esto todavía.

El contrapunto justo: centralizar el almacenamiento de credenciales y la comunicación con APIs de IA en un solo mecanismo del core es objetivamente más seguro que tener 15 plugins distintos, cada uno con su propia implementación, guardando keys en archivos de texto, en constantes del wp-config, o directamente hardcodeadas. Hay un argumento real de que el Connectors API reduce el caos actual. Pero la transición va a ser ruidosa. Si te interesa, podés leer más sobre los parches críticos de seguridad de marzo 2026.

Ejemplos históricos de feature plugins que llegaron al core

El modelo tiene track record. Algunos merges fueron exitosos, otros generaron polémica considerable.

| Feature Plugin | Merge en versión | Resultado | Controversia |

|---|---|---|---|

| Gutenberg (editor de bloques) | WordPress 5.0 (2018) | Reemplazó el editor clásico | Alta — dividió a la comunidad durante años |

| Plugin Dependencies | WordPress 6.5 (2024) | Gestión nativa de dependencias entre plugins | Baja — feature técnica bien recibida |

| Preferred Languages | Propuesta mayo 2024 | Soporte multilenguaje mejorado | Moderada — debate sobre prioridades |

| Media Widgets | WordPress 4.8 (2017) | Widgets nativos para imágenes, video, audio | Baja |

| WP AI Client | Propuesto para 7.0 (abril 2026) | Pendiente | Alta — preocupaciones de seguridad y privacidad |

Gutenberg es el caso paradigmático. Arrancó como feature plugin, se mergeó en WordPress 5.0 a pesar de la resistencia de una parte importante de la comunidad, y generó un fork entero (ClassicPress). Que algo pase el proceso de feature plugin no garantiza consenso.

Cómo proteger tu sitio al usar feature plugins

Antes de instalar

Nunca instalés un feature plugin directamente en producción. Usá un staging environment, probalo durante al menos una semana, y revisá los issues abiertos en el repositorio de GitHub o Trac. Si el plugin tiene menos de 6 meses de desarrollo activo, tomalo con pinzas.

Si usás el Connectors API

Fijate que las API keys que cargues tengan los permisos mínimos necesarios. Si solo necesitás generación de texto, no cargues una key con acceso a fine-tuning o administración de cuenta. Revisá periódicamente la tabla wp_options buscando tus keys — si aparecen en texto plano, eso es una señal de que algo está mal.

Implementá un WAF que bloquee acceso directo a wp-options. Usá plugins como Wordfence para monitorear cambios en la base de datos. Si expones endpoints MCP, configurá las capacidades que los agentes de IA pueden ejecutar — no les des acceso irrestricto. Sobre eso hablamos en múltiples capas de defensa.

Monitoreo y auditoría

Activá logging en todas las operaciones que involucren APIs externas. Monitoreá cambios en Settings > Connectors — cualquier actualización de una key debería generar una alerta. Revisá los logs de wp-admin para detectar acceso no autorizado a páginas de configuración.

Si corres múltiples sitios WordPress, considera una solución de MDR (Managed Detection & Response) que monitoree comportamiento anómalo en tiempo real. La mayoría de los ataques dirigidos dejan rastros antes de comprometer completamente el sitio.

CVE-2026-1492: Vulnerabilidad crítica en User Registration & Membership Plugin

Mientras que los feature plugins como el WP AI Client representan riesgos emergentes, las vulnerabilidades tradicionales en plugins populares siguen siendo activas y devastadoras. El ejemplo más grave reciente es CVE-2026-1492, descubierto el 3 de marzo de 2026, que afecta al plugin User Registration & Membership de WPEverest — uno de los plugins de registro de usuarios más instalados en WordPress con más de 60.000 instalaciones activas.

Qué es CVE-2026-1492: escalada de privilegios crítica

CVE-2026-1492 es una vulnerabilidad de escalada de privilegios (CWE-269) con puntuación CVSS de 9.8 — el máximo en criticalidad. El fallo permite a un atacante no autenticado crear una cuenta de administrador completo sin proporcionar contraseña ni pasar por ningún proceso de validación. Es un takeover administrativo total del sitio.

La vulnerabilidad no requiere ningún tipo de autenticación previa. Un atacante puede explotarla a través de una simple solicitud HTTP malformada dirigida al endpoint de registro del plugin. No hay necesidad de conocer credenciales, acceder a archivos del servidor, o ejecutar inyecciones SQL. Es directo y letal.

WPEverest confirma que la vulnerabilidad afecta a todas las versiones 5.1.2 y anteriores del plugin User Registration & Membership. El parche (versión 5.1.3) se liberó el mismo 3 de marzo, seguido de la versión 5.1.4 una semana después.

Cómo funciona el ataque: el bypass de autenticación

El mecanismo es relativamente simple, pero efectivo. El plugin User Registration & Membership permite que los usuarios se registren y asignen roles durante el proceso — esto es por diseño, para sitios que ofrecen membresías de diferentes niveles. El problema es que el plugin acepta el parámetro role desde el cliente sin validar que el usuario actual tenga permisos para asignar ese rol.

Además, el plugin usa tokens nonce (números que se usan una sola vez) para evitar CSRF. Estos tokens se generan e insertan en el JavaScript del lado cliente — significando que cualquiera que mire el código fuente de la página de registro puede verlos. Son públicos. En actualizar todos tus plugins profundizamos sobre esto.

El ataque funciona así: 1) Un atacante extrae el nonce de la página de registro, 2) Crafta un request HTTP POST al endpoint de registro con role=administrator y el nonce válido, 3) El backend recibe el request, valida el nonce (que es válido porque lo sacó de la página pública), pero NO valida si el usuario tiene permiso para asignar el rol administrator, 4) El plugin crea la cuenta con rol admin, 5) El atacante accede a /wp-admin con su nueva cuenta admin.

Según Bleeping Computer, Wordfence reportó 74 intentos de explotación de esta vulnerabilidad en las primeras 24 horas después del anuncio público — y eso fue solo en los sitios que tienen Wordfence activo. El número real es probablemente mucho mayor.

Quién está en riesgo: versiones afectadas

La vulnerabilidad afecta a User Registration & Membership versión 5.1.2 y todas las anteriores. Si tu instalación de WordPress tiene este plugin y la versión es 5.1.2 o inferior, estás vulnerable. Punto.

| Versión | Estado | Seguridad | Acción requerida |

|---|---|---|---|

| 5.1.2 y anteriores | Vulnerable | Crítica (CVSS 9.8) | Actualizar inmediatamente |

| 5.1.3 | Parcheada | Segura | Ninguna (ya está parcheada) |

| 5.1.4 | Última disponible | Segura | Opcional (actualizar para últimas mejoras) |

Hay más de 60.000 instalaciones activas conocidas del plugin User Registration & Membership. Eso significa que hay al menos 60.000 sitios potencialmente vulnerables a este momento. Y eso son solo las instalaciones registradas en wordpress.org — hay más en instalaciones privadas.

Para verificar qué versión tenés instalada, entrá a tu dashboard de WordPress, andá a Plugins, buscá «User Registration», y mirá el número de versión que aparece. Si no estás seguro, también podés revisar el archivo user-registration/readme.txt en el servidor (si tenés acceso FTP o SFTP).

Señales de que tu sitio fue comprometido

Si tu sitio está ejecutando una versión vulnerable del plugin, es probable que haya sido objeto de un ataque. Estos son los indicadores más claros de que fue explotado:

- Cuentas admin nuevas: Entrá a /wp-admin/users.php y buscá usuarios con rol Administrator que no reconozcas. Fijate en la fecha de creación — si aparecen después del 3 de marzo de 2026, es sospechoso.

- Logs de WordPress con actividad extraña: Instalá WP Activity Log (plugin gratuito) y revisá la actividad. Buscá «User Created» o «Administrator Created» alrededor del 3 de marzo.

- Cambios en configuración: Revisá Settings > General, Settings > Writing, etc. ¿Cambiaron cosas que vos no cambiaste? ¿Hay nuevas URLs de webhook o integraciones?

- Plugins nuevos instalados: En Plugins, ¿hay plugins que vos no instalaste? Los atacantes suelen instalar backdoors como plugins para persistencia.

- Cambios en wp-config.php: Descargá el archivo via FTP y compará con una versión anterior. ¿Hay constantes nuevas o modificadas?

- Tráfico anómalo en los logs del servidor: Si tenés acceso a los logs de Apache o Nginx, buscá requests inusuales al endpoint de registro del plugin (típicamente `/wp-json/user-registration/…` o `/wp-admin/…`).

Cómo actualizar: pasos para parchear la vulnerabilidad

Si identificaste que tenés la versión vulnerable, el paso más importante es actualizar el plugin lo antes posible. Es un parche crítico, no opcional.

Paso 1: Hacer backup ANTES de actualizar. Esto no es paranoia — es salvavidas. Si la actualización tiene un bug (raro pero posible), podés revertir rápidamente. Usá UpdraftPlus, BackWPup, o el servicio de backups de tu hosting.

Paso 2: Actualizar en dashboard o manualmente. Opción A (recomendado): Andá a Plugins > User Registration & Membership, buscá el botón «Actualizar ahora», y hacé click. La actualización debería ofrecerte versión 5.1.3 o superior. Opción B (si no aparece la opción de actualizar): Desactivá el plugin, eliminalo, luego reinstaló la versión más nueva desde wordpress.org. Relacionado: nuevas vulnerabilidades de 2026.

Paso 3: Verificar que quedó en versión segura. Después de actualizar, volvé a Plugins y confirmá que el User Registration & Membership indica versión 5.1.3 o superior.

Paso 4 (urgente): Si crees que fue comprometido, auditar inmediatamente. Ver sección siguiente.

Si tu sitio fue comprometido: pasos de recuperación

Si encontraste evidencia de compromiso (cuentas admin nuevas, plugins backdoor, etc.), actúa rápido:

Tenemos un artículo completo sobre CVE-2026-1492: Plugin crítico permite takeover de administra, donde analizamos toda la cadena de explotación.

Si te interesa el tema, CVE-2026-1492: Plugin crítico permite takeover de administra tiene todo documentado.

- 1. Tomar offline si es grave. Si ves evidencia de movimiento activo del atacante (como que acaba de crear una cuenta hace 5 minutos), considerá tomar el sitio offline temporalmente mientras auditás. Podés usar un plugin de mantenimiento como Maintenance Mode para que visitantes solo vean una página estática.

- 2. Cambiar todas las contraseñas administrativas. Y no solo tu contraseña — todas las cuentas con acceso admin. Usa contraseñas únicas, de 16+ caracteres, con números y símbolos.

- 3. Remover cuentas admin sospechosas. En /wp-admin/users.php, eliminá cualquier cuenta admin que no hayas creado vos. Confirmá antes de borrar.

- 4. Ejecutar un scan de malware completo. Instalá Wordfence (versión gratuita está bien) o ejecutá un scan con Sucuri. Buscá backdoors, archivos sospechosos, código inyectado.

- 5. Revisar logs de acceso FTP/SSH. Si tenés acceso al servidor, revisá los logs de quién ha accedido via FTP o SSH. Lockea el acceso si ves IPs sospechosas.

- 6. Cambiar credenciales FTP/SSH y base de datos. Si alguien tuvo acceso administrativo, pudo haber visto credenciales. Cambialas todas en tu panel de hosting.

- 7. Ejecutar Search & Replace para limpiar inyecciones. Instalá el plugin Search & Replace (gratuito) y buscá strings sospechosas en la base de datos (ej: `

- 8. Actualizar el plugin a 5.1.3+. Si aún no lo hiciste.

- 9. Notificar a usuarios si hubo data breach. Si el atacante tuvo acceso a bases de datos de usuarios, considerá notificar a tus visitantes según regulaciones (GDPR, CCPA, etc.).

- 10. Reindexar en Google Search Console. Después de limpiar, solicitá que Google reindexe tu sitio.

Preguntas Frecuentes sobre CVE-2026-1492

¿Qué es exactamente la vulnerabilidad CVE-2026-1492 en WordPress?

CVE-2026-1492 es una vulnerabilidad de escalada de privilegios (CWE-269) en el plugin User Registration & Membership de WPEverest. Afecta versiones 5.1.2 e inferiores y permite que un atacante no autenticado cree una cuenta de administrador sin contraseña, obteniendo control total del sitio WordPress. Tiene puntuación CVSS 9.8 (crítica). El parche se liberó el 3 de marzo de 2026 en versión 5.1.3.

¿Cómo actualizo el plugin User Registration para evitar el takeover?

El proceso es simple: 1) Hace backup de tu sitio completo primero, 2) Andá a Plugins en el dashboard de WordPress, 3) Buscá User Registration & Membership y hacé click en «Actualizar ahora» (debe ofrecer versión 5.1.3+), 4) Confirmá que la versión quedó en 5.1.3 o superior en la lista de plugins. Si no aparece la opción de actualizar, desactivá el plugin, eliminalo, y reinstalalo desde wordpress.org. El proceso toma menos de 5 minutos.

¿Cómo sé si mi sitio fue atacado por esta vulnerabilidad?

Revisá estas señales: 1) Andá a /wp-admin/users.php y buscá cuentas de Administrator que no reconozcas (especialmente creadas después del 3 de marzo), 2) Instalá WP Activity Log y buscá logs de «User Created» o «Administrator Created» sin tu intervención, 3) Revisá Settings > General/Writing para cambios no autorizados, 4) Buscá plugins instalados que no reconozcas (especialmente si tienen nombres genéricos o confusos), 5) Si tenés acceso FTP, descargá wp-config.php y buscá constantes o código nuevos que no agregaste. Si encontrás cualquiera de estas señales, es probable que hayas sido comprometido.

¿Qué versión del plugin User Registration es segura?

Las versiones seguras son 5.1.3 y superior. La versión parche (5.1.3) fue liberada el 3 de marzo de 2026 y cierra completamente el fallo. La versión más reciente es 5.1.4 (liberada una semana después con mejoras menores). Cualquiera de estas dos es segura. Si tu plugin está en 5.1.2 o inferior, estás vulnerable y necesitás actualizar inmediatamente.

¿Qué hago si mi sitio fue comprometido por esta vulnerabilidad?

Actúa en este orden: 1) Actualiza el plugin a 5.1.3+ primero (eso detiene nuevos ataques), 2) Cambiá todas las contraseñas de cuentas administrativas, 3) Eliminá cuentas admin que no reconozcas en /wp-admin/users.php, 4) Instalá Wordfence o Sucuri y ejecutá un scan de malware completo, 5) Revisá logs de acceso (FTP, SSH, base de datos) para detectar acceso no autorizado, 6) Ejecutá Search & Replace para limpiar código inyectado, 7) Notificá a usuarios si datos sensibles fueron expuestos, 8) Solicitá a Google que reindexe tu sitio después de la limpieza. Todo esto debería hacerse en el mismo día del descubrimiento si es posible.

Conclusión: Vigilancia permanente en el ecosistema de plugins

Los feature plugins como el WP AI Client representan un cambio arquitectónico importante en WordPress, con oportunidades y riesgos nuevos. Pero mientras tanto, las vulnerabilidades tradicionales en plugins populares siguen siendo una amenaza activa y concreta — como lo demostró CVE-2026-1492 con sus 60.000+ instalaciones en riesgo.

La lección práctica es doble: primero, no instalés feature plugins en producción sin staging previo. Segundo, mantené actualizados TODOS tus plugins, especialmente los que manejan autenticación o acceso administrativo. Una sola vulnerabilidad sin parchear puede comprometer completamente tu sitio.

Si estás ejecutando User Registration & Membership, verificá tu versión hoy mismo. Si está en 5.1.2 o inferior, actualiza en las próximas horas. CVE-2026-1492 fue anunciado públicamente el 3 de marzo, lo que significa que cualquiera en internet sabe exactamente cómo explotar sitios vulnerables. La ventana de oportunidad para atacantes es amplia, pero la ventana para parchear también lo es — si actúas ahora.