Una falla crítica en el addon Ninja Forms File Upload (versión 3.3.26 y versiones anteriores) permite a atacantes no autenticados subir archivos PHP maliciosos y ejecutar código arbitrario en el servidor. Según Defiant/Wordfence, el CVE-2026-0740 afecta aproximadamente 50.000 sitios y ya hay intentos masivos de explotación activos. La versión 3.3.27, lanzada el 19 de marzo de 2026, corrige el problema.

En 30 segundos

- CVE-2026-0740 tiene CVSS 9.8 (crítico): cualquiera puede subir un archivo PHP sin autenticarse.

- El addon vulnerable es Ninja Forms File Upload, no el plugin base. Afecta ~50.000 sitios.

- Defiant ya detectó miles de intentos automáticos de explotación desde abril de 2026.

- La solución es actualizar a la versión 3.3.27 o superior, disponible desde el 19 de marzo de 2026.

- Si no podés actualizar ahora mismo, desactivá el addon hasta hacerlo.

Qué es Ninja Forms y por qué 50.000 sitios lo usan

Ninja Forms es uno de los plugins de formularios más populares de WordPress, con millones de instalaciones activas. Lo desarrolla Saturday Drive y tiene una propuesta bastante sólida: interfaz drag-and-drop, condicionales, integraciones con CRMs y, a través de addons de pago, funcionalidades como pagos, reportes avanzados y —acá está el problema— carga de archivos.

El addon Ninja Forms File Upload es una extensión premium que le agrega a tus formularios la capacidad de recibir archivos de los visitantes. Cotizaciones con adjuntos, portfolios, CVs, formularios médicos. Tiene sentido en muchos contextos, y por eso aproximadamente 50.000 sitios lo tienen instalado. Agencias, pymes, sitios de e-commerce, portales corporativos.

Eso sí: la popularidad tiene un costo cuando aparece una vulnerabilidad. A más instalaciones, más blancos.

CVE-2026-0740: La vulnerabilidad crítica de Ninja Forms explicada

CVE-2026-0740 es una falla de tipo unauthenticated arbitrary file upload, con un CVSS de 9.8 sobre 10. Para que tengas referencia: 9.8 es prácticamente el techo. Es la clase de vulnerabilidad que hace que los equipos de seguridad dejen de dormir bien.

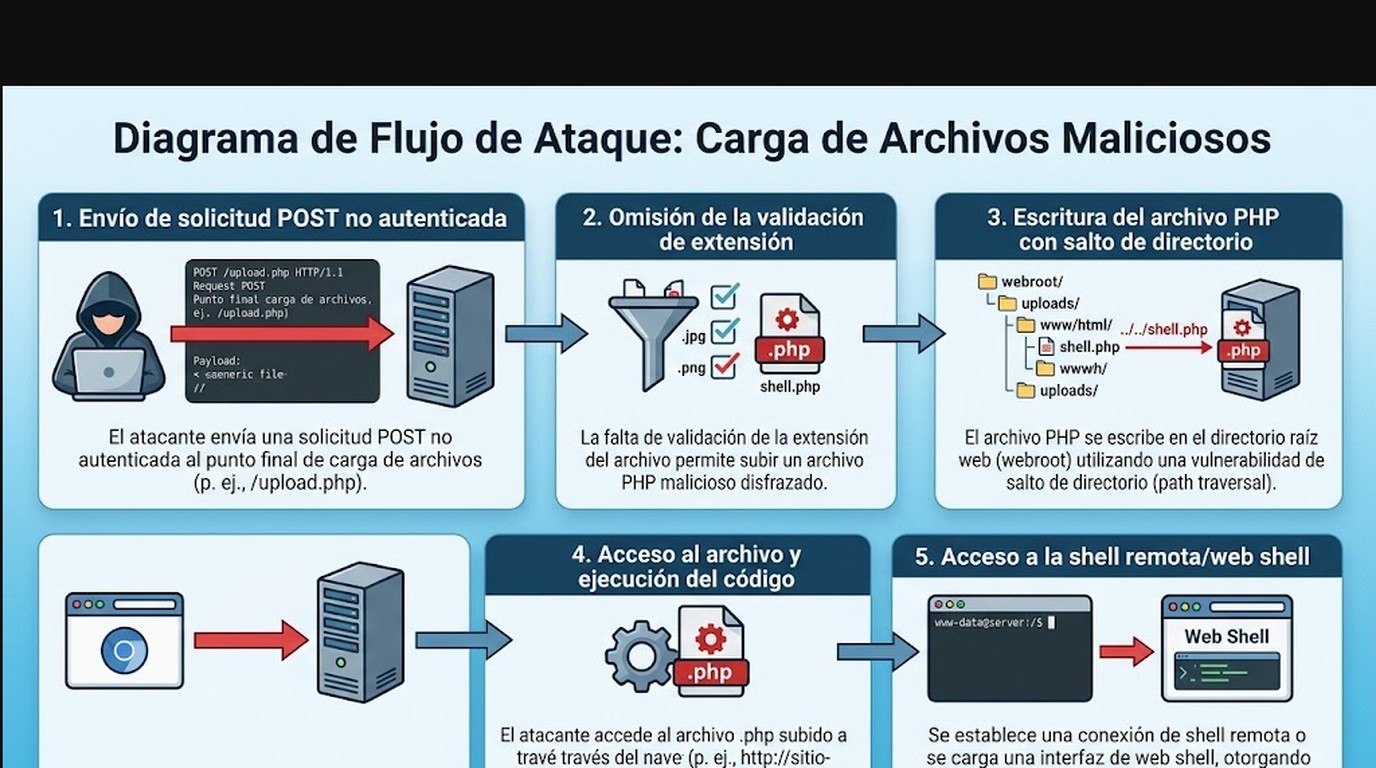

El problema está en la función que procesa los archivos subidos dentro del addon, específicamente en NF_FU_AJAX_Controllers_Uploads::handle_upload. Lo que hace esa función es recibir el archivo y moverlo a la carpeta de uploads. Lo que no hace, según el análisis de Defiant publicado en abril de 2026, es validar la extensión del archivo de destino antes de moverlo. Un atacante puede subir un archivo .php y el addon lo acepta sin chistar.

Hay un segundo problema encadenado que lo empeora: tampoco sanitiza el nombre del archivo, lo que habilita path traversal. Eso significa que el atacante puede mover el archivo malicioso fuera de la carpeta /wp-content/uploads/ y dejarlo directamente en el webroot del servidor. Una vez ahí, puede accederlo desde el navegador y ejecutar el código PHP que quiera.

Las versiones afectadas son 3.3.26 y versiones anteriores. La versión 3.3.27, que corrige esto, se lanzó el 19 de marzo de 2026.

Cómo funciona el ataque paso a paso

Ponele que tenés un sitio con el addon instalado y sin actualizar. Esto es lo que hace un atacante:

- Hace un POST a

/wp-admin/admin-ajax.php?action=nf_upload_filesin ninguna credencial. - El endpoint acepta el request porque no valida autenticación para esa acción.

- Sube un archivo llamado, digamos,

shell.phpcon código malicioso adentro. - Aprovecha la falta de sanitización para manipular la ruta de destino y que el archivo quede en el webroot.

- Accede a

tudominio.com/shell.phpdesde el navegador. - Ese archivo ejecuta comandos en el servidor con los permisos del proceso PHP.

¿Y qué hace con eso? Puede crear usuarios administradores, robar credenciales de la base de datos, redirigir el tráfico a sitios de phishing, instalar backdoors para acceso futuro, o simplemente tirar el sitio abajo. Un webshell PHP bien armado es básicamente control total sobre el servidor.

Lo que más preocupa es la parte «no autenticado». Algunos exploits requieren al menos una cuenta de usuario. Este no. Cualquier bot que encuentre el endpoint puede intentarlo.

Por qué 50.000 sitios están en riesgo inmediato

Defiant descubrió la vulnerabilidad, la reportó responsablemente a Saturday Drive, y se lanzó el parche el 19 de marzo de 2026. Hasta ahí, todo dentro de lo esperable en el flujo de divulgación responsable.

El problema es lo que vino después. Según un reporte de SecurityWeek de abril de 2026, Defiant ya detectó miles de intentos de explotación activos. No ataques dirigidos contra sitios específicos, sino barridos automáticos: bots que escanean internet buscando el endpoint vulnerable y disparan el exploit en cuanto lo encuentran.

¿Alguien verificó de forma independiente la escala de los intentos? Sí, y los números continuaban creciendo al momento de escribir esto.

El lapso entre «parche disponible» y «todos actualizaron» suele ser de semanas o meses. En ese período, los atacantes tienen ventana abierta. Y con 50.000 instalaciones en juego, hay mucho donde elegir.

Cómo verificar si tu WordPress está vulnerable

Es más fácil de lo que parece. Hacé esto ahora:

- Paso 1: Entrá al Dashboard de WordPress → Plugins → Plugins instalados.

- Paso 2: Buscá «Ninja Forms File Upload» en la lista. Ojo: el plugin base «Ninja Forms» es distinto. Tenés que encontrar el addon específico de file upload.

- Paso 3: Fijate la versión que aparece debajo del nombre. Si es 3.3.26 o cualquier número menor, tu sitio está vulnerable.

- Paso 4: Revisá los logs del servidor. En Apache:

/var/log/apache2/access.log. En Nginx:/var/log/nginx/access.log. Buscá requests POST a/wp-admin/admin-ajax.phpconaction=nf_upload_fileque no provengan de vos. - Paso 5: Revisá

/wp-content/uploads/y el webroot en busca de archivos PHP que no deberían estar ahí.

Si encontrás archivos PHP sospechosos en uploads, no los ejecutes para ver qué hacen (sí, hay que aclararlo). Abrí el archivo con un editor de texto desde SSH y mirá el contenido. Cualquier cosa con eval(, base64_decode(, o llamadas a exec( es candidata a ser un webshell.

Guía de parcheo: actualizar a la versión segura

Primero: backup. Siempre. No importa cuántas veces lo hayas hecho antes.

Después del backup, el proceso es directo:

- Opción 1 (recomendada): Dashboard → Plugins → buscar «Ninja Forms File Upload» → clic en «Actualizar». Si ya está disponible la 3.3.27, el botón de actualización aparece debajo del nombre.

- Opción 2 (manual): Descargá la versión 3.3.27 desde tu cuenta en Saturday Drive, descomprimí el archivo, y reemplazá la carpeta del addon vía FTP o cPanel en

/wp-content/plugins/ninja-forms-uploads/.

Una vez actualizado, probá el formulario con un archivo legítimo para confirmar que sigue funcionando. Después intentá subir un archivo .php de prueba (con contenido inofensivo como <?php echo 'test'; ?>) para verificar que el addon lo rechaza. Si rechaza la extensión, el parche está funcionando.

Si tu proveedor de hosting tiene donweb.com o cualquier panel con actualización automática de plugins, considerá activarla al menos para actualizaciones de seguridad.

Mejores prácticas en file uploads para WordPress

CVE-2026-0740 pone sobre la mesa un problema más amplio: los formularios con carga de archivos son uno de los vectores de ataque más frecuentes en WordPress. Acá van las prácticas que reducen el riesgo independientemente del plugin que uses:

| Práctica | Por qué importa | Implementación |

|---|---|---|

| Whitelist de extensiones permitidas | La blacklist tiene huecos; la whitelist, no | Solo PDF, JPG, PNG, DOCX según el caso de uso |

| Validación de MIME type en servidor | Detecta archivos renombrados | Usar finfo_file() en PHP |

| Almacenamiento fuera del webroot | Los archivos subidos no son ejecutables si no son accesibles por HTTP | Carpeta sobre public_html, servir con PHP |

| Sanitización de nombres de archivo | Previene path traversal y caracteres especiales | Regenerar nombre con hash aleatorio |

| WAF activo | Detecta intentos masivos automáticos | Wordfence Premium o equivalente |

| Permisos restrictivos en uploads | Limita el daño si algo pasa | 644 archivos, 755 carpetas, nunca 777 |

Una oración larga de experiencia práctica: subís el plugin de formularios, configurás el campo de archivo, lo probás en staging con un PDF de prueba, todo funciona, lo mandás a producción, y recién tres meses después te das cuenta de que no tenías whitelist, que el MIME type no se validaba en servidor, que la carpeta de uploads tenía 777 de permisos y que cualquiera podría haber subido lo que quisiera sin que vos te enteraras.

Monitorear intentos de explotación activos

Si ya aplicaste el parche, igual tiene sentido revisar si tu sitio fue parte del barrido masivo. En los logs, buscá requests como este:

POST /wp-admin/admin-ajax.php?action=nf_upload_file HTTP/1.1

Con User-Agents genéricos o directamente vacíos. Eso es casi siempre un bot de exploit.

Herramientas útiles para monitoreo continuo:

- Wordfence (versión gratuita o premium): bloquea intentos en tiempo real y genera alertas por mail.

- WPScan CLI: auditá tu sitio desde línea de comandos con

wpscan --url tudominio.com --enumerate ppara detectar plugins vulnerables. - Alertas de archivos nuevos en uploads: cualquier archivo PHP nuevo en

/wp-content/uploads/es sospechoso por definición. Wordfence lo detecta; también podés configurar alertas vía inotifywait en Linux.

Errores comunes al responder a esta vulnerabilidad

Actualizar el plugin base en vez del addon

La falla está en Ninja Forms File Upload, el addon de pago. Mucha gente actualiza «Ninja Forms» (el plugin base, gratuito) y cree que cerró el problema. No. Son dos plugins distintos en tu lista. Verificá que actualizaste el addon específico.

Asumir que el parche ya se aplicó por actualización automática

Los addons premium a veces no entran en el ciclo de actualización automática de WordPress, especialmente si la licencia venció o si las auto-updates no están habilitadas para plugins de pago. Verificá la versión manualmente en el dashboard antes de darlo por cerrado.

No revisar si el sitio ya fue comprometido antes de parchear

Actualizar el addon cierra la puerta, pero si un atacante ya subió un webshell antes de que parchearas, el backdoor sigue ahí. El parche no borra archivos subidos previamente. Revisá /wp-content/uploads/ y el webroot en busca de PHP inesperado antes y después de actualizar (sí, el orden importa).

Si querés profundizar, contamos los detalles en Falla crítica en Ninja Forms expone 50.000 sitios a ejecució.

Preguntas Frecuentes

¿Mi sitio WordPress está vulnerable a Ninja Forms?

Tu sitio es vulnerable si tenés instalado el addon Ninja Forms File Upload en versión 3.3.26 o anterior. El plugin base de Ninja Forms no está afectado. Verificá en Dashboard → Plugins → buscá el addon específico y mirá el número de versión. Si es 3.3.26 o menor, actualizá a 3.3.27 de inmediato.

¿Qué es CVE-2026-0740 y cómo me afecta?

CVE-2026-0740 es el identificador oficial de la vulnerabilidad crítica (CVSS 9.8) en Ninja Forms File Upload. Permite que cualquier visitante, sin necesidad de cuenta ni contraseña, suba un archivo PHP malicioso al servidor. Si el addon está instalado y sin parchear en tu WordPress, un atacante puede tomar control total del sitio sin que hagas nada incorrecto vos.

¿Cómo actualizar Ninja Forms File Upload a la versión segura?

Desde el dashboard: Plugins → Plugins instalados → buscá «Ninja Forms File Upload» → clic en «Actualizar» para instalar la versión 3.3.27. Hacé un backup antes. Si no aparece el botón de actualización, descargá la versión 3.3.27 manualmente desde tu cuenta en Saturday Drive y reemplazá los archivos vía FTP.

¿Cómo verificar qué versión de Ninja Forms tengo instalada?

En WordPress: Dashboard → Plugins → Plugins instalados. Buscá específicamente «Ninja Forms File Upload» (no el plugin base «Ninja Forms»). Debajo del nombre aparece el número de versión. Si no ves el addon en la lista, no lo tenés instalado y no estás afectado por esta vulnerabilidad.

¿Qué significa ejecución remota de código y por qué es crítico?

Ejecución remota de código (RCE) significa que un atacante puede hacer correr cualquier instrucción en tu servidor desde internet, sin acceso físico ni credenciales. Con RCE logrado, puede robar la base de datos, crear cuentas administradoras, infectar a tus visitantes con malware, o usar tu servidor para atacar otros sitios. Es la clase de vulnerabilidad más grave que existe en aplicaciones web.

Conclusión

CVE-2026-0740 en Ninja Forms File Upload es exactamente el tipo de falla que los atacantes esperan: crítica, sin autenticación requerida, con 50.000 blancos potenciales y explotación masiva ya en marcha. No hay mucho para debatir acá. Si tenés el addon instalado, la prioridad es actualizar a 3.3.27 hoy.

Lo que sí merece reflexión más amplia es el patrón. Los formularios con carga de archivos son una funcionalidad con riesgo inherente. No es que Ninja Forms sea un producto mal construido (safó por poco con un parche rápido), sino que este tipo de feature requiere validación en múltiples capas: extensión, MIME type, sanitización del nombre, y almacenamiento fuera del webroot. Cuando falla una sola capa, el impacto es total.

Aplicá el parche, revisá si tu sitio fue parte del barrido masivo, y aprovechá para auditar cómo manejás uploads en general. Esta no va a ser la última vulnerabilidad de este tipo.