El reporte de vulnerabilidades WordPress del 22 de abril de 2026 registró 216 vulnerabilidades en una sola semana: 187 con parche disponible y 29 sin solución todavía. Los plugins concentran el 87% del total, con casos críticos en ACF, Fluent Forms, MetaSlider y Tutor LMS. Si tenés un sitio WordPress sin actualizar, el riesgo ya no es teórico.

En 30 segundos

- 216 vulnerabilidades reportadas en la semana del 22 de abril de 2026, según SolidWP: 187 con parche, 29 todavía sin solución.

- Los plugins concentran el 87% de los problemas; el core de WordPress es responsable de menos del 4% histórico.

- CVE-2026-0740 (Ninja Forms) expuso más de 50.000 sitios a ejecución remota de código.

- En abril de 2026 se eliminaron 25+ plugins del repositorio oficial por backdoors insertados en agosto de 2025 y activados 8 meses después.

- La mediana de tiempo desde disclosure hasta explotación masiva es 5 horas. Si no actualizás hoy, mañana puede ser tarde.

Cifras del Reporte de Vulnerabilidades WordPress Abril 2026

El reporte de vulnerabilidades WordPress es un informe semanal que consolida fallas de seguridad descubiertas en el ecosistema WordPress: plugins, temas y core. Lo publican equipos como SolidWP y WPScan, y es la referencia estándar para administradores de sitios que necesitan saber qué actualizar con urgencia.

La semana del 22 de abril de 2026 no fue tranquila. 216 vulnerabilidades en siete días es un número alto incluso para los estándares del ecosistema WordPress. De esas, 187 ya tienen parche disponible (lo cual es bueno), pero 29 siguen sin solución documentada (lo cual es un problema real para quienes usan esos plugins ahora mismo).

Desglosando por tipo de componente: 187 vulnerabilidades están en plugins y 29 en temas. El core de WordPress aparece casi limpio en este reporte, algo que se repite semana a semana. El 43,5% de los sitios web del mundo usa WordPress según HideMyWP, lo que convierte cualquier vulnerabilidad crítica en un problema de escala masiva.

El dato que más llama la atención: un crecimiento del 113% en vulnerabilidades clasificadas como «altamente explotables» respecto al mismo período del año anterior. No es solo que haya más bugs. Es que los bugs son más fáciles de usar para atacar.

Tipos de Vulnerabilidades Identificadas

XSS (Cross-Site Scripting) lidera con el 35% del total. No sorprende: es la vulnerabilidad más frecuente en WordPress desde hace años, y la razón es estructural. Los plugins procesan input de usuarios (comentarios, formularios, shortcodes) y cuando esa sanitización falla, un atacante puede inyectar scripts que se ejecutan en el navegador del administrador. Con eso alcanza para robar sesiones o plantar código malicioso.

SQL Injection viene segundo con el 15%. Más peligrosa en muchos casos porque el atacante puede leer o modificar la base de datos directamente. Después aparecen Broken Access Control, Privilege Escalation y Remote Code Execution (RCE), que es la categoría más crítica: le permite al atacante ejecutar código arbitrario en el servidor. Complementá con proteger tu sitio contra ataques DDoS.

Las categorías menos frecuentes pero igual de problemáticas incluyen PHP Object Injection, Arbitrary File Upload, Backdoors, y CSRF. Cada una tiene su propio vector de ataque, pero todas apuntan al mismo problema base: plugins que no validan bien lo que reciben.

Plugins Afectados: Casos de Alto Riesgo

Cinco plugins con instalaciones masivas aparecen en el reporte con vulnerabilidades críticas esta semana:

| Plugin | Versión afectada | Tipo de vulnerabilidad | Severidad |

|---|---|---|---|

| Advanced Custom Fields (ACF) | v6.7.1 y anteriores | Broken Access Control | Alta |

| Fluent Forms | v6.2.0 y anteriores | Privilege Escalation | Crítica |

| WP Statistics | v14.16.5 y anteriores | Cross-Site Scripting (XSS) | Alta |

| MetaSlider | v3.107.0 y anteriores | Remote Code Execution | Crítica |

| Tutor LMS | v3.9.9 y anteriores | SQL Injection | Alta |

El caso más urgente de la semana es CVE-2026-0740 en Ninja Forms. Según El Hacker, la vulnerabilidad expuso más de 50.000 sitios a ejecución remota de código. Ninja Forms tiene más de un millón de instalaciones activas, así que 50.000 afectados es solo la punta del iceberg de los sitios que todavía no actualizaron.

MetaSlider con RCE es el que más preocupa técnicamente. Cuando un atacante puede ejecutar código en el servidor, el sitio ya no le pertenece al dueño original. Desde ahí puede plantar más backdoors, exfiltrar datos de la base de datos, o usar el servidor para atacar otros sitios.

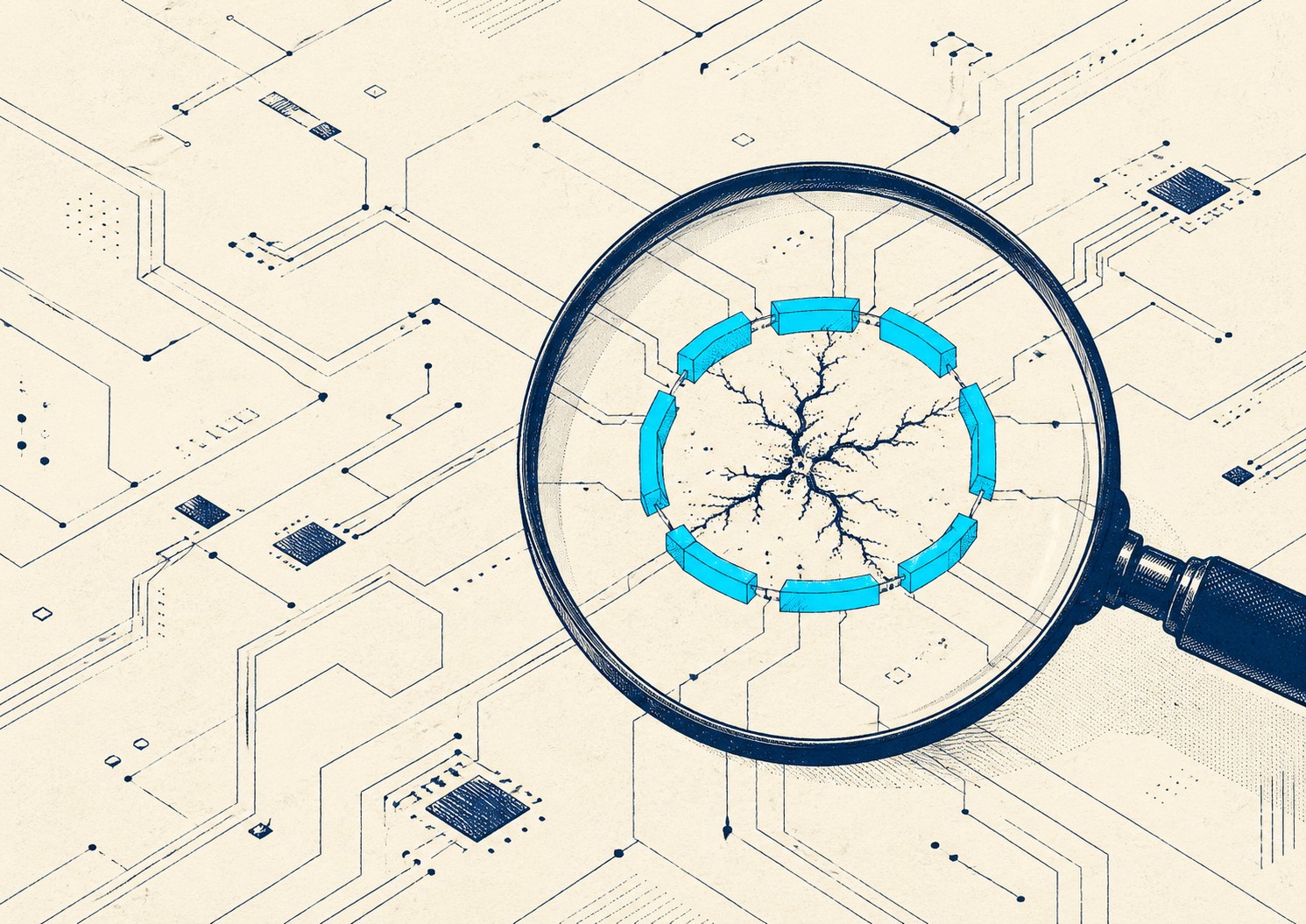

La Crisis de Backdoors: Ataque a la Cadena de Suministro

Acá viene lo que más debería preocuparte si administrás varios sitios WordPress.

En abril de 2026 se eliminaron más de 25 plugins del repositorio oficial de WordPress.org por contener puertas traseras (backdoors). El detalle que hace esto especialmente grave: esos backdoors fueron insertados en agosto de 2025, permanecieron completamente inactivos durante 8 meses, y recién se activaron en abril. Según Ecosistema Startup, el patrón sugiere un ataque coordinado a la cadena de suministro con planificación a largo plazo.

¿Qué significa esto en la práctica? Que un plugin podía tener 5 estrellas, miles de instalaciones activas, actualizaciones regulares durante ocho meses, y aun así tener código malicioso dormido esperando el momento para activarse. Los escáneres de seguridad que detectan comportamiento activo no lo ven venir.

El repositorio de WordPress.org tiene revisión de código, pero no es infalible. Un atacante que logra comprometer las credenciales de un desarrollador legítimo puede subir código malicioso que pasa el control inicial. Después es cuestión de esperar.

WordPress Core vs. Plugins: Dónde Está el Peligro Real

Los números son claros: el 91% de las vulnerabilidades en el ecosistema WordPress aparecen en plugins. El core representa históricamente entre el 1% y el 4% del total. Esto no significa que WordPress core sea perfecto, pero sí que el equipo de seguridad de Automattic mantiene un ciclo de parcheo bastante sólido. Tema relacionado: desarrollar plugins seguros para WordPress.

WordPress 6.9.4 y la release candidate de WordPress 7.0 (RC2) están disponibles ahora mismo. Si todavía estás en 6.8.x o anterior, actualizar el core es el primer paso, aunque no el más urgente comparado con los plugins.

El problema estructural es que hay 60.000+ plugins en el repositorio oficial, desarrollados por miles de personas con distintos niveles de conocimiento en seguridad. El equipo de WordPress no puede auditar cada actualización de cada plugin en tiempo real. Esa brecha es donde viven la mayoría de los ataques.

¿Cuál Es Tu Exposición Real? Pasos Inmediatos

Ponele que administrás 5 sitios WordPress. Cada uno tiene entre 15 y 30 plugins activos. Revisarlos manualmente lleva tiempo, pero no hacerlo después de un reporte como este es asumir un riesgo innecesario.

Los pasos concretos en orden de urgencia:

- Auditá plugins instalados hoy. Revisá si tenés ACF, Fluent Forms, MetaSlider, WP Statistics, Tutor LMS, o Ninja Forms. Si están en versiones vulnerables, actualizalos ahora.

- Actualizá a versiones parchadas. Las versiones corregidas ya están disponibles para todos los casos mencionados en este reporte.

- Instalá Wordfence o Sucuri. Ambos tienen reglas de firewall que bloquean intentos de explotación de vulnerabilidades conocidas, incluso antes de que actualices.

- Considerá Patchstack. Ofrece protección virtual de vulnerabilidades (virtual patching): bloquea exploits de plugins sin parchar mientras esperás la actualización oficial.

- Revisá los plugins eliminados del repositorio. Si algún plugin de tus sitios ya no aparece en WordPress.org o fue marcado como cerrado, investigá antes de dejar que siga activo.

Para el hosting, si estás en un proveedor que no tiene WAF (Web Application Firewall) a nivel de servidor, donweb.com incluye protección a nivel de infraestructura en sus planes de hosting WordPress que complementa bien los plugins de seguridad.

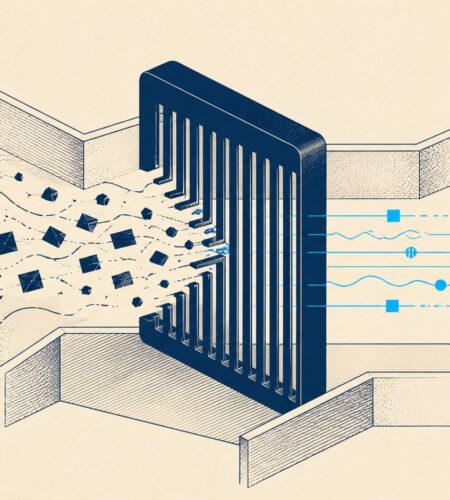

Estrategia de Protección en Capas (Defense in Depth)

Una sola herramienta de seguridad no alcanza. La realidad es que Wordfence puede detectar el ataque, pero si el plugin vulnerable ya ejecutó código malicioso antes de que Wordfence lo bloqueara, el daño está hecho.

La defensa en capas funciona así: múltiples controles independientes, de forma que si uno falla, los otros contienen el daño. Para WordPress en 2026, eso incluye:

- Actualizaciones automáticas habilitadas para plugins con buen historial de estabilidad

- Monitor de cambios de archivos (Wordfence lo incluye): si alguien modifica un archivo del core o un plugin, lo sabés en minutos

- Roles de usuario restringidos: los editores no necesitan acceso a la red de administración completa

- Backups diarios con verificación de integridad (WPVivid, UpdraftPlus)

- SSL con HSTS habilitado, no solo el certificado básico

- Autenticación de dos factores en el login de WordPress sin excepción

Esto no es paranoia. Es lo que deberías tener de base si el sitio maneja datos de clientes o facturación. Esto se conecta con lo que analizamos en formularios seguros en WordPress.

Velocidad de Explotación: Por Qué Actuar Rápido

La mediana de tiempo entre el disclosure público de una vulnerabilidad y el primer intento de explotación masiva es 5 horas. No días. Horas.

¿Y qué hacía más del 50% de los desarrolladores de plugins antes de que el disclosure fuera público? Exacto: nada. Más de la mitad no tenía el parche listo cuando se publicó el CVE.

Esa ventana de vulnerabilidad, el tiempo entre que se publica el CVE y que el administrador del sitio actualiza el plugin, es donde ocurren la mayoría de los compromisos. Si el reporte sale un martes a las 10am y vos actualizás el jueves, dos días de exposición con bots escaneando activamente tu sitio en busca del vector exacto.

El caso del reporte del 22 de abril es un buen ejemplo de por qué subscribirse a alertas de seguridad (Wordfence tiene newsletter semanal, WPScan también) no es opcional si administrás sitios en producción.

Errores Comunes al Gestionar la Seguridad de WordPress

Error 1: «El plugin tiene 5 estrellas y muchas instalaciones, así que es seguro.» El incidente de backdoors de abril demuestra que popularidad y seguridad no son lo mismo. Un plugin muy usado es un blanco más atractivo, no uno más seguro.

Error 2: Actualizar plugins manualmente «cuando hay tiempo». Con 5 horas de mediana hasta la explotación, «cuando hay tiempo» puede ser ya tarde. Las actualizaciones automáticas en plugins de sitios de producción generan ansiedad, pero el riesgo de no actualizar es mayor en la mayoría de los casos. Una buena estrategia: staging environment para testear las actualizaciones antes de aplicarlas en producción. Relacionado: automatizar tareas de seguridad.

Error 3: Desactivar plugins en vez de desinstalarlos. Un plugin desactivado con vulnerabilidades conocidas sigue siendo un vector de ataque en algunos casos. Si no lo usás, borralo completamente.

Error 4: Confiar solo en el escaneo del plugin de seguridad. Wordfence y similares son buenas herramientas, pero no detectan backdoors dormidos que no muestran comportamiento activo. La revisión de integridad del repositorio y el monitoreo de cambios de archivos agrega otra capa que los escaneos solos no cubren.

Preguntas Frecuentes

¿Cuántas vulnerabilidades de WordPress se reportaron en abril de 2026?

El reporte de la semana del 22 de abril de 2026 registró 216 vulnerabilidades: 187 con parche disponible y 29 sin solución. El total del mes de abril 2026 sigue siendo compilado, pero esta semana fue una de las más activas en lo que va del año, con un crecimiento del 113% en vulnerabilidades altamente explotables respecto al mismo período anterior.

¿Qué plugins de WordPress tienen vulnerabilidades críticas en abril de 2026?

Los cinco casos de mayor riesgo son: Advanced Custom Fields (v6.7.1, Broken Access Control), Fluent Forms (v6.2.0, Privilege Escalation), WP Statistics (v14.16.5, XSS), MetaSlider (v3.107.0, Remote Code Execution) y Tutor LMS (v3.9.9, SQL Injection). Ninja Forms también fue afectado por CVE-2026-0740, que expuso más de 50.000 sitios. Todos tienen parche disponible en sus últimas versiones.

¿Cómo proteger mi WordPress de las nuevas vulnerabilidades?

La prioridad inmediata es actualizar los plugins listados en el reporte a sus versiones parchadas. Después, instalar un plugin de seguridad como Wordfence que incluya WAF activo. Para sitios con plugins sin parche disponible, Patchstack ofrece protección virtual que bloquea exploits mientras esperás la actualización oficial. Los backups diarios son la red de seguridad si algo falla igual.

¿Qué tipos de vulnerabilidades de WordPress son más comunes?

XSS (Cross-Site Scripting) es la más frecuente con el 35% del total. Le sigue SQL Injection con el 15%, después Broken Access Control y Privilege Escalation. Remote Code Execution es menos común pero la más peligrosa: permite al atacante ejecutar código directamente en el servidor. La mayoría de estas fallas aparecen en plugins, no en el core de WordPress.

¿Es seguro usar plugins de WordPress sin actualizar?

Con 5 horas de mediana entre disclosure y explotación masiva, mantener plugins desactualizados con CVEs conocidos es un riesgo alto y medible. Los bots que escanean WordPress en busca de vulnerabilidades conocidas trabajan de forma automática y continua. Cada día con un plugin vulnerable aumenta la probabilidad de compromiso. Si un plugin no tiene mantenimiento activo y tiene vulnerabilidades sin parche, eliminarlo es la única opción segura.

Conclusión

El reporte de vulnerabilidades WordPress del 22 de abril de 2026 confirma una tendencia que viene acelerándose: más vulnerabilidades, más fáciles de explotar, con ventanas de tiempo cada vez más cortas entre disclosure y ataque activo. 216 vulnerabilidades en una semana no es un número para ignorar.

Lo que cambió este mes no es solo la cantidad de fallas. El incidente de backdoors dormidos desde agosto de 2025 agrega un vector que los escaneos tradicionales no detectan bien. Si tenés sitios en producción, la respuesta no es entrar en pánico sino tener un proceso: suscribite a alertas semanales, actualizá con rapidez los plugins críticos, y no confíes en una sola capa de seguridad.

Los parches están disponibles. Usarlos o no es una decisión que tomás vos ahora, o el atacante la toma por vos en las próximas horas.