Los plugins de asistencia y seguimiento de sesiones en WordPress acumulan vulnerabilidades críticas que exponen datos personales de clientes y empleados: desde SQL injection sin autenticación en BookingPress (CVE-2022-0739, CVSS 8.6) hasta bypass de autenticación con acceso total al admin en Service Finder Bookings (CVE-2025-5947, CVSS 9.8). Si usás un plugin freemium de attendance tracking, necesitás auditarlo antes de que alguien más lo haga por vos.

En 30 segundos

- WP Employee Attendance System tiene una SQL injection sin parche oficial (CVE-2025-28972, CVSS 7.6) — cualquier admin puede extraer toda la base de datos

- Simply Schedule Appointments expuso configuración administrativa a usuarios no autenticados en marzo 2026 (CVE-2026-3045)

- BookingPress, con 150.000+ instalaciones, tiene exploits públicos en GitHub para su vulnerabilidad de SQL injection

- En 2026 se reportan 333 vulnerabilidades nuevas por semana en plugins WordPress — los de attendance tracking no son la excepción

- Alternativas más seguras: integrar SaaS externos vía API o usar soluciones headless que saquen el tracking fuera de WordPress

Qué son los plugins de asistencia y seguimiento de sesiones en WordPress

Un plugin de asistencia WordPress registra la presencia física o virtual de personas — empleados que fichan entrada y salida, estudiantes que marcan asistencia, clientes de un gimnasio que confirman su turno. El seguimiento de sesiones, por otro lado, trackea la actividad activa dentro del sitio: quién está conectado, cuánto tiempo lleva, desde qué IP.

Son dos cosas distintas que muchos confunden.

El mercado se divide en cinco segmentos bastante claros: plugins para empleados (Clock In Portal, WP Employee Attendance System), para escuelas (WPSchoolPress, Attendance Management for LifterLMS), para gimnasios y fitness, para eventos (SEATT) y para reservas o citas (BookingPress, Simply Schedule Appointments). WordPress por sí solo tiene capacidades de gestión de sesiones muy limitadas — maneja tokens de autenticación básicos pero no ofrece nada para registrar asistencia ni auditar sesiones activas de forma granular.

Panorama de plugins freemium: qué ofrecen y a qué costo

La mayoría de estos plugins siguen el modelo freemium: versión gratuita con funcionalidad básica y upgrade pago para las features que realmente necesitás. El problema es que la versión gratuita suele ser la que tiene menos mantenimiento de seguridad.

| Plugin | Instalaciones activas | Modelo | Versión gratis incluye | CVEs conocidas |

|---|---|---|---|---|

| Clock In Portal | 1.000+ | Freemium (Pro con CSV, IP restriction) | Registro de entrada/salida, reportes básicos | Sin CVEs públicas |

| WP Employee Attendance System | 100+ | Freemium | Registro de asistencia, reportes por fecha | CVE-2025-28972 (sin parche) |

| Simply Schedule Appointments | 10.000+ | Freemium | Reservas básicas, calendario, shortcodes | 7 CVEs documentadas, incluyendo CVE-2026-3045 |

| BookingPress | 150.000+ | Freemium | Reservas, pagos, notificaciones | CVE-2022-0739 + múltiples XSS |

| WPSchoolPress | 3.000+ | Freemium | Gestión escolar completa con attendance | Sin CVEs públicas recientes |

Fijate en la columna de CVEs. Los plugins con más instalaciones no son necesariamente los más seguros — BookingPress tiene 150.000 sitios y un historial de vulnerabilidades que da miedo.

Vulnerabilidades críticas en plugins de asistencia y reservas

Acá viene lo concreto. Estos son los CVEs documentados que afectan directamente a plugins de attendance tracking y reservas en WordPress:

WP Employee Attendance System — SQL injection sin parche

La CVE-2025-28972 afecta a la versión 3.5 con un CVSS de 7.6. Es una SQL injection que requiere nivel administrador para explotarse, lo cual suena menos grave hasta que considerás que muchos sitios WordPress tienen múltiples usuarios con rol admin. Lo peor: no hay parche oficial. El desarrollador no respondió.

BookingPress — exploit público y 150.000 sitios expuestos

CVE-2022-0739 es una SQL injection no autenticada con CVSS 8.6 que afectó a versiones anteriores a 1.0.11. El atacante podía explotar el endpoint AJAX bookingpress_front_get_category_services sin necesidad de loguearse. Eso solo ya es grave, pero hay un detalle que lo hace peor: los exploits están disponibles públicamente en GitHub. Cualquiera con conocimiento básico de SQL injection puede usarlos.

Se parcheó, sí. Pero la ventana de exposición fue amplísima y muchos sitios nunca actualizaron.

Simply Schedule Appointments — acceso admin sin autenticación

En marzo de 2026, CVE-2026-3045 reveló que usuarios no autenticados podían acceder a la configuración administrativa del plugin a través de endpoints REST expuestos en /wp-json/ssa/v1/embed-inner. Simply Schedule Appointments acumula siete vulnerabilidades documentadas en total, incluyendo una SQL injection sin autenticación en versiones anteriores.

Service Finder Bookings — takeover completo del sitio

La CVE-2025-5947 es probablemente la más grave de la lista: bypass de autenticación con CVSS 9.8 que permite acceso directo a cuentas admin. Wordfence bloqueó 13.800 intentos de explotación en las primeras semanas. No es un escenario teórico — están atacando activamente.

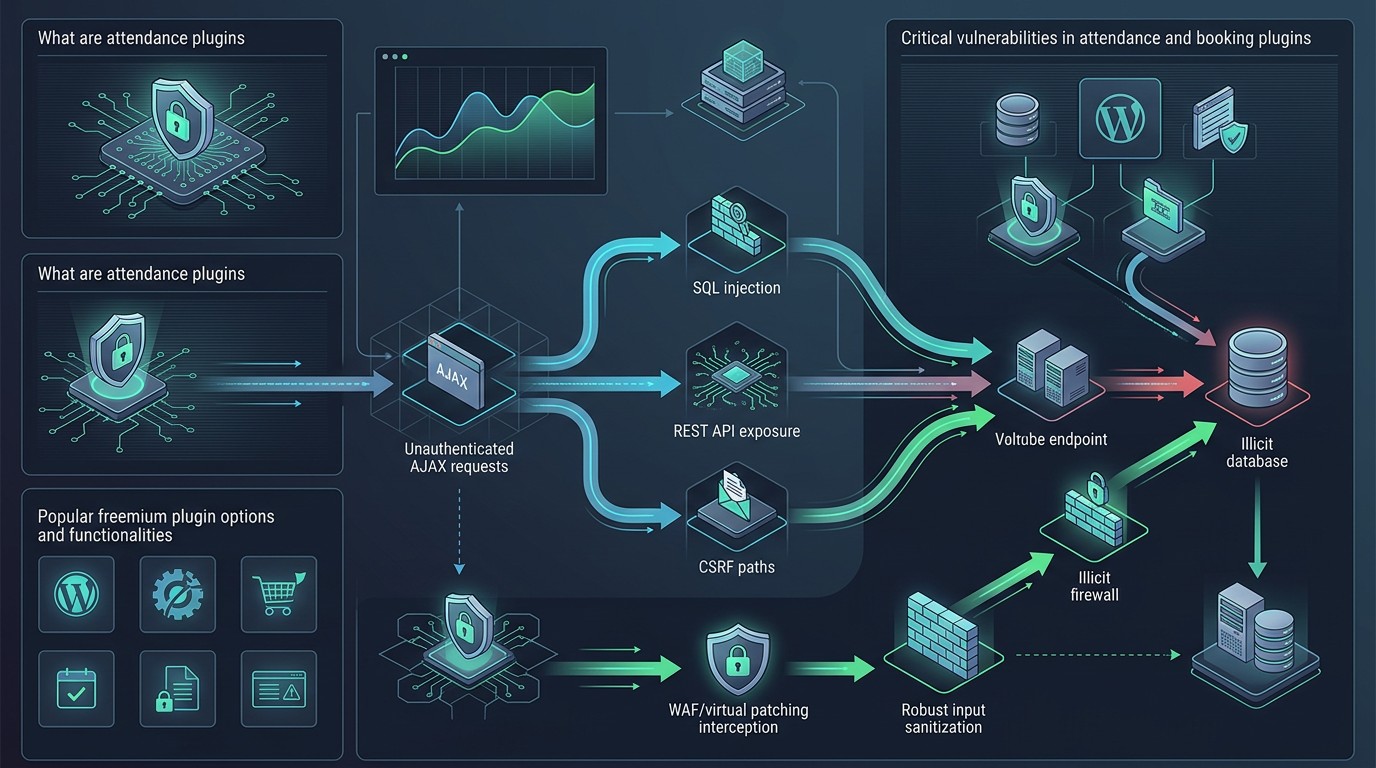

Vectores de ataque: cómo se explotan en la práctica

La mecánica se repite. Los plugins de attendance tracking exponen endpoints AJAX o REST sin validación adecuada. El atacante no necesita credenciales — solo saber la URL correcta.

En el caso de BookingPress, el ataque funciona así: el endpoint bookingpress_front_get_category_services acepta parámetros de filtrado que no sanitiza antes de pasarlos a la query SQL. Un atacante inyecta una subquery que extrae usuarios, contraseñas hasheadas, emails — todo lo que esté en wp_users y cualquier tabla custom del plugin.

El bypass de autenticación en Service Finder Bookings es todavía más directo: manipula la validación de cookies de sesión para asumir la identidad de cualquier usuario, incluido el admin principal. No hay SQL injection involucrada — directamente suplanta al administrador.

Para Simply Schedule Appointments, los nonces que deberían proteger los endpoints REST se exponen públicamente, anulando la única barrera de seguridad que tenían. Un GET a la URL correcta te da acceso a toda la configuración.

Riesgos de privacidad y cumplimiento normativo

Estos plugins manejan datos sensibles: nombres completos, emails, horarios de entrada y salida, direcciones IP, historiales de sesiones, y en algunos casos datos de pago. Una brecha expone todo eso.

Bajo GDPR, si operás en Europa o tenés usuarios europeos, estás obligado a notificar la brecha en 72 horas, garantizar el derecho al olvido, y demostrar que tomaste medidas de protección adecuadas. Para Argentina, la Ley 25.326 de Protección de Datos Personales establece obligaciones similares sobre el tratamiento de datos de terceros, aunque con menos dientes en la práctica. Si te interesa, podés leer más sobre ataques recientes a acciones de GitHub.

El tema es que la mayoría de estos plugins freemium no cifran los datos en la base de datos. Almacenan todo en texto plano en tablas custom de WordPress. Si alguien explota una SQL injection, tiene acceso directo a toda la información sin ninguna capa adicional de protección. Los plugins nulled o pirata agregan otro riesgo: backdoors que recopilan datos y los envían a servidores externos sin que el administrador se entere.

Cómo proteger tu sitio si ya usás un plugin de asistencia

Si ya tenés un plugin de attendance tracking instalado, estos pasos son innegociables:

- Verificá si tu plugin tiene CVEs abiertas en Patchstack o WPScan — si tiene vulnerabilidades sin parche, desactivalo hasta que haya fix

- Activá un WAF con virtual patching (Wordfence Premium o Patchstack) — bloquea exploits conocidos incluso si no actualizaste el plugin

- Auditá los endpoints REST expuestos con

wp-json— deshabilitá los que no necesites - Cifrá los datos sensibles en la base de datos o, como mínimo, asegurate de que las tablas custom del plugin no estén accesibles desde queries no autenticadas

- Implementá el principio de menor privilegio: si un usuario solo necesita marcar asistencia, no le des rol de Editor

- Instalá WP Security Audit Log para rastrear quién accede a qué y cuándo

- Hacé backup antes de instalar o actualizar cualquier plugin — donweb.com ofrece hosting con backups automáticos que facilitan la recuperación

Alternativas más seguras al plugin monolítico

La pregunta de fondo es: ¿necesitás que el tracking de asistencia viva dentro de WordPress?

Cada plugin que instalás es superficie de ataque adicional. Si el attendance tracking es crítico para tu negocio, considerá sacarlo de WordPress. Integrá un SaaS externo como Calendly o Clockify vía API — el tracking corre en sus servidores, con sus equipos de seguridad, y tu WordPress solo muestra la interfaz. La superficie de ataque en tu sitio se reduce drásticamente.

Para entornos educativos, un LMS completo como LifterLMS con su módulo de attendance integrado tiene mejor mantenimiento de seguridad que un plugin standalone de 100 instalaciones activas. Para empleados, soluciones dedicadas como Clockify con integración API son órdenes de magnitud más seguras que WP Employee Attendance System y su SQL injection sin parche.

Si necesitás que todo quede en WordPress, al menos usá una arquitectura donde el plugin de tracking esté aislado en un subdominio o instalación separada, con su propia base de datos.

Cómo auditar un plugin de asistencia antes de instalarlo

Antes de activar cualquier plugin de attendance tracking, seguí esta checklist:

- Buscalo en la base de datos de Patchstack y en WPScan — si tiene CVEs abiertas, descartalo

- Revisá la fecha del último update en wordpress.org — si pasaron más de 6 meses sin actualización, es una red flag enorme

- Verificá las instalaciones activas — menos de 1.000 instalaciones significa menos ojos revisando el código y menos presión para parchear rápido

- Leé el changelog buscando security fixes — si nunca mencionan seguridad, o no lo arreglan o no lo reportan, y las dos opciones son malas

- Testealo en un staging antes de ponerlo en producción — nunca en el sitio en vivo

- Revisá si el desarrollador tiene una security policy publicada — los proyectos serios la tienen

Un dato para dimensionar el problema: según Socket.dev, en 2025 se reportaron 48.185 CVEs, un 20.6% más que en 2024. El ecosistema WordPress, que para 2026 promedia 333 vulnerabilidades nuevas por semana solo en plugins, es uno de los más afectados. Los plugins de nicho como los de attendance tracking suelen ser los últimos en recibir atención de seguridad.

Qué está confirmado y qué no

- Confirmado: CVE-2025-28972 en WP Employee Attendance System existe y no tiene parche oficial — Patchstack lo documenta

- Confirmado: Los exploits para BookingPress CVE-2022-0739 están públicos en GitHub

- Confirmado: CVE-2026-3045 en Simply Schedule Appointments fue publicada en marzo 2026 con acceso no autenticado a configuración admin

- Confirmado: 13.800 intentos de explotación bloqueados por Wordfence para CVE-2025-5947

- Pendiente: No hay respuesta del desarrollador de WP Employee Attendance System sobre si habrá parche

- Pendiente: SEATT (CVE-2026-1983, CSRF) sigue sin parche al momento de esta publicación

Errores comunes al implementar plugins de asistencia en WordPress

Instalar el plugin y no auditar los endpoints REST que expone

La mayoría de los plugins de attendance tracking registran rutas en /wp-json/ que quedan accesibles públicamente. Si no revisás qué endpoints se crearon después de la instalación, estás dejando puertas abiertas sin saberlo. Usá wp-json/wp/v2/ desde el navegador para ver todas las rutas registradas y deshabilitá las que no necesitás.

Confiar en que «tiene pocas instalaciones, nadie lo va a atacar»

Los bots de ataque no discriminan por popularidad. Escanean WordPress en masa buscando endpoints vulnerables conocidos. WP Employee Attendance System tiene apenas 100 instalaciones activas y ya tiene una SQL injection documentada. El tamaño del plugin no te protege — la automatización del ataque sí te alcanza.

No cifrar los datos de asistencia en la base de datos

Los plugins guardan nombres, emails, IPs y horarios en tablas custom sin cifrado. Si alguien accede a la base de datos — ya sea por SQL injection o por un backup mal protegido — tiene todos los datos en texto plano. Como mínimo, cifrá las columnas sensibles o usá un plugin de database encryption. Mejor todavía: no almacenes datos que no necesitás.

Preguntas Frecuentes

¿Los plugins freemium de asistencia son seguros para datos personales?

Depende del plugin específico, pero el track record general no es bueno. Plugins como WP Employee Attendance System tienen vulnerabilidades sin parche que exponen toda la base de datos. Si vas a usar uno, auditalo primero en Patchstack y WPScan, y nunca almacenes datos sensibles sin cifrado.

¿Qué alternativas seguras existen para registrar asistencia en WordPress?

La opción más segura es sacar el tracking fuera de WordPress usando SaaS externos como Clockify o Calendly integrados vía API. Si tiene que quedarse en WordPress, usá un LMS completo como LifterLMS que tenga mejor mantenimiento de seguridad que los plugins standalone de attendance.

¿Cómo saber si mi plugin de asistencia tiene vulnerabilidades conocidas?

Buscá el nombre exacto del plugin en la base de datos de Patchstack, en WPScan y en el NVD de NIST. Si aparece con CVEs abiertas y sin parche — como WP Employee Attendance System al momento de escribir esto — desactivalo inmediatamente y buscá una alternativa.

¿Qué datos recopilan estos plugins y qué implica para GDPR?

Recopilan nombres, emails, horarios de entrada y salida, IPs y en algunos casos datos de ubicación. Bajo GDPR, necesitás consentimiento explícito para procesar estos datos, debés notificar brechas en 72 horas y garantizar el derecho al olvido. La Ley 25.326 en Argentina tiene requisitos similares para datos personales de terceros.

Conclusión

Los plugins de asistencia y seguimiento de sesiones en WordPress resuelven una necesidad real, pero la mayoría de las opciones freemium disponibles tienen un historial de seguridad que no inspira confianza. SQL injections sin parche, endpoints REST expuestos sin autenticación, exploits públicos en GitHub — no son escenarios hipotéticos sino vulnerabilidades documentadas con CVEs asignados y ataques activos.

Si ya tenés uno instalado, auditalo hoy. Revisá Patchstack, activá un WAF con virtual patching, y cifrá los datos sensibles. Si estás por elegir uno, considerá seriamente si el tracking necesita vivir dentro de WordPress o si una solución externa con integración API no te da mejor seguridad con menos dolor de cabeza. La comodidad de un plugin freemium no justifica el riesgo de exponer datos personales de tus clientes o empleados.

Fuentes

- Patchstack – WP Employee Attendance System SQL injection vulnerability (CVE-2025-28972)

- WPScan – BookingPress SQL injection vulnerability (CVE-2022-0739)

- WP-Firewall – Simply Schedule Appointments access control vulnerability (CVE-2026-3045)

- Security Affairs – Service Finder Bookings authentication bypass (CVE-2025-5947)

- Socket.dev – CVE volume surges past 48K in 2025

![[FREEMIUM] Client attendance and session tracking plugin - ilustracion](https://seguridadenwordpress.com/wp-content/uploads/2026/03/plugin-asistencia-wordpress-seguridad-freemium-hero-950x500.jpg)