Actualizado el 23/03/2026: Ampliamos con una guía práctica para detectar malware que consume RAM de forma anómala en laptops de oficina, incluyendo análisis paso a paso con RAMMap de Sysinternals, herramientas complementarias y diferenciación entre uso alto legítimo e infección activa.

El malware Speagle, descubierto en marzo de 2026, compromete servidores de Cobra DocGuard —una plataforma legítima de protección documental— para exfiltrar datos sensibles camuflando el tráfico malicioso como comunicaciones normales del software. Detrás del ataque está un actor de amenazas identificado como Runningcrab, con indicios de espionaje militar vinculado a documentos sobre misiles balísticos chinos.

En 30 segundos

- Speagle es un ejecutable .NET de 32 bits que verifica si Cobra DocGuard está instalado en el equipo antes de activarse, usando su infraestructura legítima para robar datos sin levantar alarmas

- Roba historial de navegadores, datos de autocompletado e información del sistema, y busca activamente documentos relacionados con el misil Dongfeng-27 (DF-27), lo que apunta a espionaje militar

- Los datos robados se comprimen con Deflate, se cifran con AES-128 CBC y se envían vía HTTP POST a servidores Cobra DocGuard comprometidos

- Malware fileless como XMRig y WannaMine se ejecuta exclusivamente en memoria RAM, causando consumo del 80-90% sin dejar rastros en disco, y los antivirus tradicionales no los detectan

- RAMMap de Sysinternals permite identificar procesos sospechosos que inflan el working set de memoria, cruzando datos con Process Explorer para confirmar si el consumo alto es malware o comportamiento legítimo de Windows

Qué es Speagle: el malware que se disfraza de software legítimo

Speagle es un infostealer con características de espionaje identificado por investigadores de Symantec y Carbon Black en marzo de 2026. Se trata de un ejecutable .NET compilado en 32 bits que necesita que Cobra DocGuard esté instalado en el sistema objetivo para funcionar.

Lo primero que hace al ejecutarse es verificar la existencia de la carpeta de instalación de Cobra DocGuard. Si no la encuentra, se detiene. Toda la estrategia de exfiltración depende de camuflar el envío de datos robados como tráfico legítimo entre el cliente y sus servidores. Para un firewall o un IDS, ese tráfico HTTP POST parece comunicación rutinaria del software de protección documental.

El nivel de especificidad sugiere que no estamos ante un ataque masivo. Speagle apunta a organizaciones que usan Cobra DocGuard, lo que limita el universo de víctimas pero aumenta la probabilidad de éxito contra blancos de alto valor.

Cobra DocGuard: el software de seguridad convertido en arma

Cobra DocGuard es una plataforma de cifrado y protección documental desarrollada por EsafeNet, con fuerte presencia en el mercado asiático. Organizaciones gubernamentales y corporativas la usan para gestionar documentos sensibles. Si comprometés ese canal de confianza, tenés acceso directo a los datos más valiosos.

En septiembre de 2022, el grupo APT27 usó Cobra DocGuard como vector de entrada para atacar un casino en Hong Kong. En agosto de 2023, Carderbee desplegó PlugX a través de actualizaciones troyanizadas firmadas con un certificado legítimo de Microsoft, afectando a múltiples organizaciones en Hong Kong y el sudeste asiático.

Que la misma plataforma sea explotada por tercera vez en cuatro años señala vulnerabilidades estructurales que distintos actores siguen encontrando. Cualquiera de las dos explicaciones —parches insuficientes o debilidades de arquitectura— es preocupante para las organizaciones que dependen de este software.

Cómo funciona Speagle: cadena de infección y exfiltración

La cadena de ataque sigue un flujo metódico. Primero verifica la presencia de Cobra DocGuard. Después inicia la recolección de datos en fases separadas, lo que permite activar o desactivar módulos según el objetivo.

Primera fase: información del sistema (nombre del equipo, usuario activo, versión del SO, adaptadores de red, procesos en ejecución). Segunda fase: navegadores (historial, autocompletado, cookies). Tercera fase: búsqueda de documentos específicos en el sistema de archivos.

Los datos se comprimen con Deflate, se cifran con AES-128 en modo CBC y se transmiten mediante HTTP POST hacia servidores de Cobra DocGuard comprometidos. Después, Speagle usa el driver FileLock para autoeliminarse, lo que complica enormemente el análisis forense post-incidente.

Qué datos roba Speagle y por qué no es un infostealer común

Un infostealer genérico como RedLine o Raccoon busca credenciales, wallets cripto y cookies de sesión para vender en mercados darknet. Speagle hace algo distinto: además de la recolección estándar, busca activamente documentos relacionados con el misil balístico chino Dongfeng-27 (DF-27).

Según el análisis de The Hacker News, las variantes de Speagle incluyen configuraciones modulares para activar o desactivar tipos específicos de recolección. Esa modularidad sugiere un equipo de desarrollo profesional.

La búsqueda de documentos sobre el DF-27 —un misil balístico hipersónico con capacidad nuclear— apunta directamente a espionaje militar a nivel estatal. No es cibercrimen financiero.

Runningcrab: el actor de amenazas detrás de Speagle

Los investigadores asignaron el nombre Runningcrab al threat actor detrás de Speagle. No hay vínculo confirmado con grupos APT conocidos como APT27, APT41 o Lazarus. La atribución en ciberseguridad puede llevar meses o años.

La comparación natural es con Carderbee, que usó Cobra DocGuard en 2023 para desplegar PlugX. Hay similitudes en el vector de ataque, pero las herramientas son distintas. Carderbee usó un RAT conocido con décadas de desarrollo. Runningcrab usa Speagle, una herramienta desarrollada a medida.

La hipótesis más fuerte apunta a un actor estatal o contratista de inteligencia. El nivel de sofisticación —malware modular, cifrado AES-128, autoeliminación forense, explotación de canales de confianza— supera el cibercrimen convencional. Pero sin evidencia sólida, sigue siendo especulación informada.

Ataque a la cadena de suministro: el vector sospechado

El mecanismo exacto por el cual Speagle llega a los equipos víctima no está confirmado. La hipótesis principal es un ataque supply chain: los atacantes comprometen el mecanismo de actualización de Cobra DocGuard para distribuir el malware como un update legítimo.

Según MuySeguridad, los ataques a la cadena de suministro se duplicaron en 2025, representando el 22,5% de todas las brechas de seguridad con un costo global de 53.200 millones de dólares. El tiempo promedio de detección fue de 254 días. Más de ocho meses con un atacante adentro.

El caso emblemático sigue siendo SolarWinds en 2020, donde Nobelium comprometió la cadena de actualización de Orion para infiltrar agencias gubernamentales de EE.UU. Speagle sigue exactamente ese patrón: explotar la confianza implícita que las organizaciones depositan en sus proveedores de software.

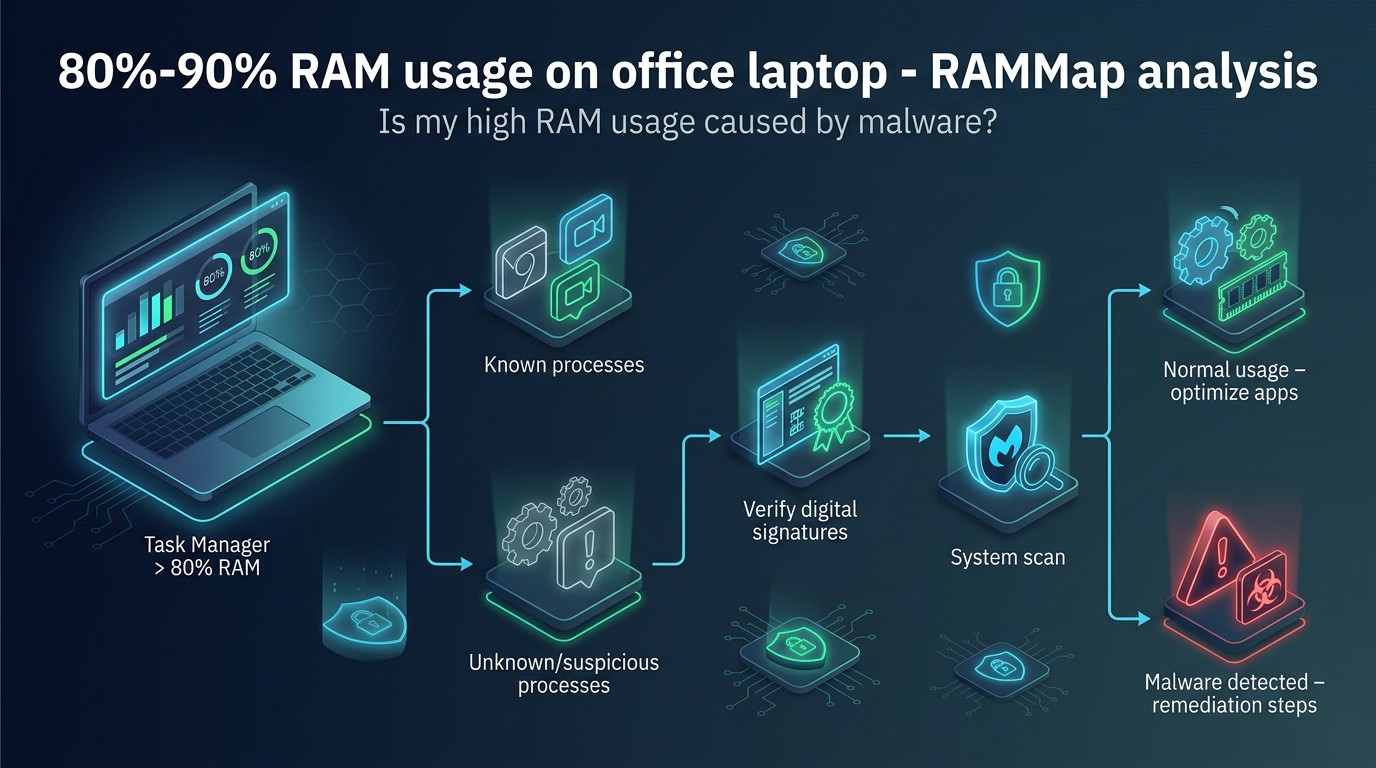

Malware y consumo de RAM alto: ¿80-90% es normal o es señal de infección?

Una laptop de oficina mostrando 80% o 90% de uso de RAM sin aplicaciones pesadas abiertas genera una pregunta inmediata: ¿es Windows o es malware? La respuesta corta es que depende de qué tipo de memoria está consumida.

Windows gestiona la RAM de forma agresiva. El sistema operativo usa memoria disponible para caché de archivos y la standby list, que precarga datos que podrías necesitar. En un equipo con 8 GB —el mínimo funcional para Windows 10/11—, ver 70-80% de uso total es esperable si tenés Teams, Outlook y un navegador abiertos. Esa memoria «en uso» incluye caché que Windows libera cuando una aplicación la necesita.

El problema aparece cuando el consumo alto es de memoria activa (working set), no de standby. Las señales de alerta concretas: uso sostenido por encima del 85% con solo el escritorio abierto, lentitud persistente que no mejora al cerrar aplicaciones, ventiladores al máximo sin motivo aparente, y procesos que no reconocés consumiendo cientos de MB. Si ves eso, no es caché. Es algo ejecutándose activamente.

Malware como Speagle opera con bajo perfil de memoria porque su objetivo es exfiltrar datos sin ser detectado. Pero hay una categoría completa de amenazas —cryptominers fileless, RATs residentes en memoria, malware que se esconde exclusivamente en RAM— que genera exactamente el síntoma de consumo de RAM anómalo. Distinguir entre uso legítimo y malware consumo RAM alto requiere herramientas específicas.

Tipos de malware que consumen memoria RAM en 2025-2026

El malware fileless se ejecuta exclusivamente en memoria, sin escribir archivos en disco. Eso lo hace invisible para los antivirus que escanean el sistema de archivos. En 2025 y lo que va de 2026, tres categorías dominan el panorama de amenazas residentes en memoria.

Cryptominers fileless. WannaMine usa EternalBlue para propagarse por redes corporativas y ejecuta el minero XMRig directamente en memoria mediante PowerShell. No deja binarios en disco. El consumo de CPU es el síntoma más visible, pero el working set de memoria del proceso host (generalmente powershell.exe o svchost.exe inyectado) puede trepar a 500 MB o más. XMRig como payload sigue siendo el estándar de facto porque Monero está diseñado para minarse con CPU, lo que lo hace rentable incluso en hardware de oficina.

Malware living-off-the-land (LOLBins). Técnicas que usan herramientas legítimas de Windows —PowerShell, WMI, mshta.exe, certutil— para ejecutar código malicioso en memoria. No necesitan descargar ejecutables. El proceso que consume RAM es uno del sistema operativo, lo que dificulta la detección. Según Red Seguridad, las amenazas sigilosas basadas en LOLBins crecieron significativamente durante 2025.

Infostealers con inyección de DLL en memoria. Variantes como GoPix borran las firmas MZ de las DLLs inyectadas directamente en el espacio de memoria de procesos legítimos. El proceso anfitrión muestra un working set inflado, pero las herramientas convencionales no ven la DLL maliciosa porque no tiene las cabeceras estándar de un módulo cargado. Es una técnica de evasión que complica tanto la detección en tiempo real como el análisis forense posterior.

Cómo usar RAMMap de Sysinternals paso a paso

RAMMap es una herramienta gratuita de Sysinternals que muestra exactamente cómo está distribuida la memoria física del sistema. No requiere instalación: descargás el ZIP, extraés y ejecutás. Funciona en Windows 10 y 11 sin privilegios de administrador para la mayoría de las vistas, aunque con admin obtenés datos más detallados.

Pestaña Use Counts: es tu punto de partida. Muestra la distribución total de RAM en categorías: Active (memoria que los procesos están usando activamente), Standby (caché de archivos que Windows puede liberar), Modified (datos modificados pendientes de escritura a disco), y Free. Si Active está consumiendo más del 60% de la RAM total sin aplicaciones pesadas, algo está traccionando memoria de forma anormal.

Pestaña Processes: acá está el detalle por proceso. Vas a ver columnas como Working Set (memoria física asignada al proceso), Private (memoria exclusiva, no compartida) y Shareable. Ordená por Working Set descendente. Los sospechosos habituales: un svchost.exe con 800 MB de working set cuando normalmente consume 50-150 MB. O un powershell.exe residente que no debería estar corriendo.

Pestaña File Summary: muestra qué archivos están cacheados en memoria y cuánto espacio ocupan. Si ves DLLs desconocidas ocupando cientos de MB en caché, o archivos temporales de rutas sospechosas (AppData\Local\Temp con nombres aleatorios), anotá esas rutas para investigarlas con Process Explorer.

Un truco útil: tomá un snapshot con RAMMap apenas arranca Windows (File > Refresh) y otro después de 30 minutos de uso normal. Compará los valores de Active entre ambos. Si Active creció 1-2 GB sin que hayas abierto nada, tenés un proceso consumiendo memoria en segundo plano que merece investigación.

Identificar procesos sospechosos con RAMMap y Task Manager

RAMMap te da el panorama de memoria, pero necesitás cruzar esos datos con el Administrador de tareas para armar el cuadro completo. Abrí ambos en paralelo.

Banderas rojas en la pestaña Processes de RAMMap: procesos con nombres casi idénticos a los legítimos. El clásico: scvhost.exe en lugar de svchost.exe. O csrss.exe corriendo desde C:\Users\ en vez de C:\Windows\System32\. También prestá atención a procesos cuyo Private es desproporcionado respecto al Working Set. Un ratio Private/Working Set superior al 90% en un proceso de sistema puede indicar que tiene memoria asignada que no comparte con nadie —típico de código inyectado.

En el Administrador de tareas, hacé clic derecho sobre cualquier proceso sospechoso y seleccioná «Abrir ubicación del archivo». Si el ejecutable está en una carpeta temporal, en AppData, o en una ruta que no reconocés, es una señal fuerte. Los procesos legítimos de Windows siempre corren desde System32 o SysWOW64. Si te interesa, podés leer más sobre ataques a herramientas de desarrollo legítimas.

Para confirmar, bajá Process Explorer de Sysinternals. Tiene una función que verifica la firma digital de cada proceso. Los procesos sin firma o con firma inválida en ubicaciones del sistema son sospechosos. También podés hacer clic derecho > Properties > Strings para ver las cadenas de texto embebidas en el ejecutable. URLs de pools de minería, direcciones de wallets cripto o dominios C2 son evidencia bastante directa.

Herramientas complementarias para confirmar infección por malware consumo RAM alto

RAMMap y Process Explorer te dan indicios, pero para confirmar una infección necesitás más herramientas. El orden importa: empezá por las menos invasivas.

Autoruns (Sysinternals): muestra todo lo que se ejecuta al inicio del sistema —servicios, tareas programadas, extensiones de shell, drivers, DLLs de AppInit. Deshabilitá la entrada sospechosa desde Autoruns, reiniciá, y verificá si el consumo de RAM vuelve a niveles normales. Si baja, encontraste al responsable.

Process Monitor (Sysinternals): captura en tiempo real toda la actividad de archivos, registro y red de cada proceso. Filtrá por el proceso sospechoso y buscá escrituras a rutas inusuales, conexiones de red a IPs desconocidas, o lecturas masivas de archivos del usuario. Genera mucho ruido, así que usalo con filtros estrictos.

Malwarebytes: corré un escaneo completo. La versión gratuita es suficiente para detección. Tiene buena tasa de detección de cryptominers y PUPs que Windows Defender a veces deja pasar. Windows Defender Offline: desde Configuración > Seguridad de Windows > Protección antivirus > Examen de Microsoft Defender Offline. Reinicia el equipo y escanea antes de que Windows cargue, lo que permite detectar rootkits y malware que se defiende activamente cuando el SO está corriendo.

Para análisis forense más profundo, Volatility Framework permite hacer un dump de la memoria RAM y analizarlo offline. Detecta procesos ocultos, inyecciones de código, y hooks en el kernel. Requiere conocimientos técnicos avanzados, pero es la herramienta definitiva cuando las anteriores no encuentran nada y el consumo anómalo persiste. GMER complementa detectando rootkits que manipulan las estructuras del kernel para esconderse de las herramientas de modo usuario.

Guía de limpieza: eliminar malware residente en memoria

Si confirmaste que hay malware, el procedimiento de limpieza tiene un orden específico. No sirve correr un antivirus con el sistema operativo funcionando normalmente si el malware se defiende activamente.

Paso 1: reiniciá en Modo seguro con funciones de red. Mantené Shift presionado mientras hacés clic en Reiniciar, o usá msconfig > Arranque > Arranque a prueba de errores. En modo seguro, Windows carga solo los drivers y servicios mínimos, lo que impide que la mayoría del malware se active.

Paso 2: corré Malwarebytes en modo seguro. Después, Windows Defender Offline. Dos motores distintos aumentan la probabilidad de detección. Si alguno encuentra algo, dejá que lo elimine y no reinicies todavía.

Paso 3: abrí Autoruns (funciona en modo seguro) y revisá las pestañas Logon, Services, Scheduled Tasks y Drivers. Deshabilitar —no eliminar— cualquier entrada que no reconozcas o que apunte a archivos sospechosos. Si eliminás directamente y era algo legítimo, vas a tener problemas. Deshabilitando podés revertir.

Paso 4: verificá las tareas programadas (taskschd.msc). Los cryptominers fileless suelen crear tareas que ejecutan PowerShell con scripts codificados en Base64. Buscá tareas con acciones que contengan -encodedcommand, -e, o URLs directas. Eliminalas. También podés encontrar más noticias tech relacionadas en malware que opera en segundo plano sin ser detectado.

Para cryptominers específicamente: bloqueá los dominios de pools de minería en el archivo hosts (C:\Windows\System32\drivers\etc\hosts). Los más comunes para Monero: pool.minexmr.com, xmr.pool.minergate.com, monerohash.com. Agregá líneas tipo 0.0.0.0 pool.minexmr.com. No es una solución definitiva, pero corta la comunicación mientras terminás la limpieza. También podés encontrar más noticias tech relacionadas en código malicioso oculto en repositorios populares.

Prevención: proteger laptops de oficina contra malware en memoria

La detección es útil, pero llegar al punto de tener que limpiar un equipo infectado significa que las defensas fallaron antes. Hay configuraciones concretas en Windows que reducen significativamente la superficie de ataque para malware fileless.

Reglas ASR (Attack Surface Reduction): disponibles en Windows 10/11 Enterprise y Pro con Microsoft Defender. Las reglas más relevantes: «Block process creations originating from PSExec and WMI commands», «Block executable content from email client and webmail», y «Block Office applications from creating child processes». Se configuran vía Group Policy o Intune. En entornos corporativos, habilitarlas en modo auditoría primero para no romper flujos legítimos.

Protección contra exploits: Configuración > Seguridad de Windows > Control de aplicaciones y navegador > Protección contra vulnerabilidades. Habilitá CFG (Control Flow Guard), DEP, ASLR forzado y validación de integridad de imágenes. Estas protecciones dificultan las técnicas de inyección de código en memoria que usa el malware fileless.

Mantener Windows y drivers actualizados no es consejo genérico: WannaMine explota EternalBlue, parcheado desde 2017. Equipos sin ese parche siguen siendo vulnerables en 2026. En entornos corporativos, si el equipo necesita un hosting seguro para alojar herramientas de monitoreo o dashboards internos de seguridad, Donweb ofrece infraestructura confiable para el mercado latinoamericano.

Sysmon (Sysinternals) es el complemento ideal para monitoreo continuo. Registra creación de procesos con línea de comandos completa, conexiones de red, carga de DLLs y acceso a memoria de otros procesos. Con una configuración como la de SwiftOnSecurity (disponible en GitHub), genera logs que permiten detectar comportamiento sospechoso antes de que el consumo de RAM se dispare.

Cuándo el problema NO es malware: otras causas de RAM alta

Antes de asumir infección, descartá las causas mundanas. No todo uso alto de RAM es malicioso. Algunas de las más frecuentes:

Memory leak en aplicaciones. Chrome con 40 pestañas puede consumir 4-6 GB fácilmente. Microsoft Teams es conocido por fugas de memoria que acumulan consumo a lo largo del día sin liberarlo. Outlook con buzones grandes y complementos activos suma otros cientos de MB. La solución: reiniciar la aplicación. Si el consumo baja drásticamente, era una fuga, no malware.

Antimalware Service Executable (MsMpEng.exe). Es el proceso de Windows Defender. Durante escaneos en segundo plano puede consumir 500 MB a 1 GB de RAM y picos de CPU. Es legítimo, pero si está permanentemente arriba del GB, puede haber un conflicto con otro antivirus instalado en paralelo. No corras dos antivirus simultáneamente.

SysMain (ex Superfetch). Precarga aplicaciones que usás frecuentemente en RAM. En equipos con 8 GB o menos puede generar la sensación de que la memoria está siempre llena. Si te molesta, podés deshabilitarlo desde services.msc, pero Windows va a tardar más en abrir aplicaciones. Es una decisión de compromiso.

Driver de video con fuga de memoria. Drivers de Nvidia o AMD desactualizados pueden acumular memoria en el proceso dwm.exe (Desktop Window Manager). Se resuelve actualizando el driver. Verificá en el Administrador de dispositivos que la versión sea reciente.

¿Cuándo ampliar la RAM? Si después de descartar todo lo anterior seguís con uso sostenido por encima del 85% durante trabajo normal, 8 GB ya no alcanza para la carga que le estás dando al equipo. Windows 11 con Teams, navegador y Office necesita 16 GB para funcionar cómodamente.

Tabla comparativa: uso alto de RAM legítimo vs. causado por malware

| Indicador | Uso legítimo de RAM | Posible malware |

|---|---|---|

| Tipo de memoria dominante | Standby y caché (liberables) | Active y Private (no liberables) |

| Comportamiento al cerrar apps | El uso baja proporcionalmente | Se mantiene alto sin procesos visibles |

| Procesos responsables | Chrome, Teams, Outlook, Office | svchost.exe inflado, powershell.exe residente, nombres similares a procesos legítimos |

| Ubicación del ejecutable | C:\Program Files\ o System32 | AppData\Local\Temp, rutas aleatorias, carpetas de usuario |

| Firma digital del proceso | Firmado por Microsoft, Google, etc. | Sin firma o firma inválida |

| Actividad de red | Conexiones a dominios conocidos | Conexiones a IPs desconocidas, pools de minería, dominios C2 |

| CPU asociado | Picos durante uso activo | Uso constante de CPU sin actividad del usuario (típico de cryptominers) |

| Comportamiento post reinicio | Vuelve a niveles normales | Se regenera rápidamente por persistencia (tareas programadas, servicios) |

| Detección en RAMMap | Working Set proporcional al proceso | Private bytes desproporcionados, DLLs inyectadas sin cabeceras MZ |

Preguntas frecuentes

¿Por qué mi laptop de oficina usa 80-90% de RAM sin tener programas abiertos?

Windows usa la RAM libre para caché de archivos y la standby list, precargando datos que podrías necesitar. En un equipo con 8 GB, esto puede mostrar 70-80% de uso total sin que sea un problema real. La clave es verificar con RAMMap si el consumo es de memoria Active (potencialmente problemático) o Standby (normal y liberable). Si Active supera el 60% sin apps abiertas, investigá los procesos responsables.

¿Cómo puedo detectar si un cryptominer fileless está usando la RAM de mi PC?

Los cryptominers fileless se ejecutan dentro de procesos legítimos como powershell.exe o svchost.exe. Buscá en RAMMap procesos con working set anormalmente alto y en Process Explorer verificá si tienen conexiones de red activas a dominios de pools de minería (pool.minexmr.com, minergate.com). También revisá en Autoruns si hay tareas programadas que ejecuten PowerShell con comandos codificados en Base64, que es el mecanismo de persistencia más común de WannaMine y variantes similares.

¿RAMMap puede detectar malware directamente?

RAMMap no es un antimalware: no tiene firmas ni heurísticas de detección. Lo que hace es mostrarte exactamente cómo se distribuye la memoria física y qué proceso consume cuánto. Vos tenés que interpretar esos datos. Un proceso de sistema con 800 MB de Private bytes cuando normalmente consume 100 MB es una anomalía que RAMMap te permite ver, pero la confirmación de si es malware requiere herramientas complementarias como Process Explorer, Autoruns y un escaneo con Malwarebytes.

¿Qué diferencia hay entre Speagle y el malware que consume RAM de forma visible?

Speagle está diseñado para pasar desapercibido: usa poca memoria, opera rápido y se autodestruye después de exfiltrar datos. Un cryptominer fileless hace lo opuesto: necesita recursos sostenidos (CPU y RAM) para generar criptomonedas, lo que lo hace detectable por el consumo anómalo. Son estrategias opuestas dentro del mismo ecosistema de amenazas. Speagle prioriza sigilo, el cryptominer prioriza rendimiento a costa de ser más visible.

Conclusión

El caso Speagle muestra un extremo del espectro: malware quirúrgico, silencioso, que usa la infraestructura de confianza para operar y desaparece después. En el otro extremo, los cryptominers fileless y el malware residente en memoria generan el síntoma opuesto: consumo de RAM persistente y anómalo que delata su presencia si sabés dónde mirar.

La combinación de RAMMap, Process Explorer y Autoruns te da visibilidad suficiente para distinguir entre un Windows que usa la RAM de forma agresiva (algo normal) y un proceso malicioso que se esconde detrás de nombres legítimos. No hace falta ser analista forense: seguir el flujo de verificar Use Counts, identificar procesos con Private bytes desproporcionados y cruzar con firmas digitales cubre el 90% de los casos.

Lo que sí cambió es el nivel de sofisticación de las amenazas. En 2026, la frontera entre software legítimo y malware se difumina cada vez más, con técnicas living-off-the-land y supply chain attacks como vector dominante. Mantener las reglas ASR activas, Sysmon configurado y los parches al día no es opcional: es la línea base mínima para cualquier laptop de oficina que maneje datos sensibles.

Fuentes

- RAMMap — Documentación oficial de Microsoft Sysinternals

- Malware sigiloso en 2025: amenazas fileless y LOLBins — Red Seguridad

- Cómo funciona WannaMine: cryptominer fileless — Picus Security

- XMRig: análisis del cryptominer más usado — Check Point

- ¿Puede el malware esconderse en la memoria RAM? — SoftZone